持续威胁暴露面管理(CTEM)会颠覆网络安全传统吗?

不管我们是否愿意接受,有一个残酷的现实必须要面对,网络安全形势正在不断恶化而非缓解,网络攻击的复杂性、多发性和危害性都在不断打破记录。在此情况下,我们应该反思:为什么之前所做的一切努力并没有显著改善当前的网络安全健康现状?

长期以来,网络安全行业一直在不断强调威胁检测和响应的作用,但是种种迹象表明,各种新型的网络攻击不仅没有减少,而且似乎根本无法阻止。当企业投入大量的资源(时间、金钱和人力)来发现正在发生或已发生的网络攻击,又投入更多的资源去清除威胁时,新的攻击却随时会突破防御并导致故态复萌。在此情况下,企业安全团队该如何相信这种立足于检测和响应的安全机制会变得更好,而不是变得更糟呢?当一种防护模式已被多次证明无力应对当下的安全威胁时,何不尝试寻找一些其他的创新策略和思路呢?

是改变现状时候了

主动安全防御的理念已经被提出很多年,但是很多安全专家和研究人员对这个想法似乎已经不再抱有希望,原因是由于攻击在不断变化,攻击者有充分的时间和资源来设计新的攻击策略,以绕过防御、逃避检测。因此,基于拦截攻击这种思路所设计的主动网络安全模型在实践中表现的往往差强人意,也就不足为奇了。

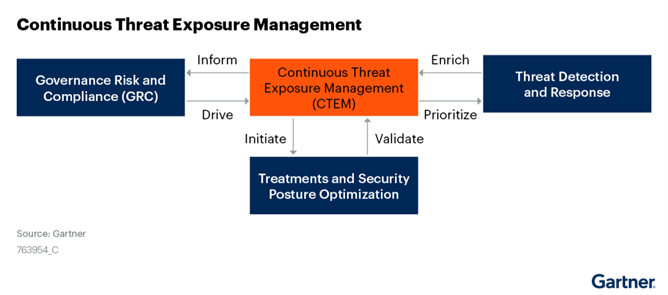

在此背景下,研究机构Gartner提出了一种基于威胁暴露面管理的主动式安全防御的落地新思路。它并不关注攻击事件本身,而是关注攻击路径,站在攻击者的角度去思考攻击可能发生在哪里,以及可能采用的攻击战术和实施手段,这个过程也叫风险搜寻。在识别和分析所有可能的威胁暴露点之后,就可以根据其脆弱程度和危害程度制定威胁暴露面管理计划,从而系统性地解决数字化业务系统的安全隐患。因此,在Gartner给出定义中,威胁暴露面管理并不是一种技术手段,而是下一代安全运营的创新模式。

威胁暴露面管理流程示意

大多数网络攻击都是需要入口的,如果企业的威胁暴露面消失了,那么攻击行动在渗透之前就已经失败了。暴露面管理不是为了解决在攻击事件发生后如何快速发现和应急响应,而是通过关闭通往敏感目标的入侵途径,来实现对其安全防护的效果。由于企业的数字化业务和资产在不断变化中,因此对暴露面的管理工作也不是一劳永逸的,这是一种持续的方法和运营过程,需要经过安全专家的综合分析,将合适的数据和技术结合起来,对各种暴露面进行合理排序,实现最优化的防护效果。

如果说基于威胁检测和响应的传统网络安全模型是以加强防御为导向,那么暴露面管理或将颠覆传统,因为它强调主动出击,在攻击发生前发现和修复暴露面,封堵可能被利用的攻击路径。通过主动管理暴露面来防止攻击发生,这有望改变目前网络安全攻防对抗中的游戏规则。

威胁暴露面管理如何实现?

暴露面管理的优点显而易见,但其真正实现也并不容易,因为做好暴露面管理工作需要安全运营团队长期投入大量时间、人员及其他资源,这会比大多数安全团队真正可利用的资源多得多。企业安全运营团队也许能找到一些暴露面,但却无力实施完整的堵住计划。他们可能会关闭几条攻击途径,但新的攻击途径却在不断产生。暴露面管理会成为一个理想却不可能实现的概念吗?

当企业希望在网络安全建设中颠覆传统时,也必须认真思考可行性,并设立相关的行动标准和计划,因为网络攻击者就是这么做的。为了更好地将威胁暴露面管理付诸实践,Gartner给出了一种务实且有效的系统化威胁管理方法论CTEM(Continuous Threat Exposure Management),通过优先考虑高等级的潜在威胁处置,CTEM实现了不断完善的安全态势改进,将"修复和态势改进"从暴露面管理计划中分离,强调基于企业实际业务状况改进安全威胁态势的处置要求。同时,CTEM计划的运作有特定的时间范围,它遵循治理、风险和合规性的综合要求,可为企业长期网络安全管理战略转型提供决策支撑。

CTEM应用还处在不断优化升级过程中,因此在优化威胁暴露管理需要考虑以下三个关键要素:持续实施、系统框架和人工智能。威胁暴露面管理应该是一个持续的过程,这样才可以保障威胁防御的效果;利用已确立的网络安全框架,则可以充分享用最新又准确的威胁情报和处置经验;而通过人工智能和自动化技术,能够更有效地管理威胁暴露、避免人为错误。

在实施CTEM计划时,企业需要让暴露面管理评估成为一种常态,并将暴露面管理变成多层次的过程,包括如下:

- 风险搜寻,旨在隔离和预测可能存在的攻击路径;

- 危急评估,旨在按照风险级别和危害性对暴露面进行合理排序;

- 系统补救,旨在消除系统中存在的安全漏洞和不足;

- 设定目标,旨在使网络风险管理与数字化发展目标协同一致。

当以上四个方面要求得到持续整合时,企业就可以应对不断变化的攻击环境中各种威胁。CTEM方法有望能够更好地阻止各种新型攻击,但也需要清楚认知,CTEM需要不同于以往的网络安全专业知识支撑。

一些创新的网络安全服务商正在尝试将CTEM作为一种服务来提供,帮助企业用户提供风险搜寻、评估和补救,以交付企业数字化业务发展所需的安全保障结果,在此过程概念中,服务商需要有专业的团队和能力来帮助企业发现更多的潜在被攻击路径,并结合时间、人员和技术,实现暴露面管理。对于像暴露面管理这种高价值但资源密集型的工作,在一定程度上选择服务外包是非常合情合理的,这业让更多的企业可以利用CTEM来实现主动安全防护能力,从而在应对攻击者时占据上风。