伊朗黑客组织MuddyWater将采用全新技术攻击多国

Deep Instinct的威胁研究团队发现了MuddyWater APT(又名SeedWorm、TEMP.Zagros和Static Kitten)进行的一项新活动,目标是亚美尼亚、阿塞拜疆、埃及、伊拉克、以色列、约旦、阿曼、卡塔尔、塔吉克斯坦和阿拉伯联合酋长国。

专家们指出,该运动展示了最新的TTP。

第一次MuddyWater攻击发生在2017年底,目标是中东地区的实体。

多年来,该组织不断发展,不断增加新的攻击技术。而后,该组织还将欧洲和北美国家作为攻击目标。今年1月,美国网络司令部(USCYBERCOM)正式将MuddyWater APT与伊朗情报与安全部(MOIS)联系起来。

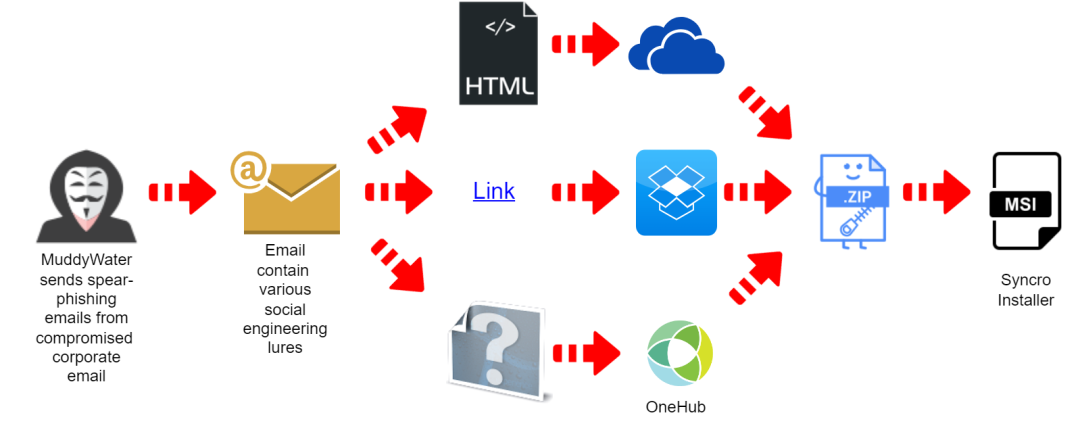

Deep Instinct观察到,9月份开始的这次活动与过去的活动不同,它使用了一种名为“Syncro”的新远程管理工具。MuddyWater并不是唯一一个滥用Syncro的威胁者,该工具也被用于BatLoader和Luna Moth活动

APT小组使用HTML附件作为诱饵,并使用其他提供者托管包含远程管理工具安装程序的档案。

HTML附件通常被发送给收件人,而不会被防病毒和电子邮件安全解决方案阻止。

今年7月,威胁参与者被发现使用名为“promotion.msi”的安装程序提供的ScreenConnect远程管理工具。名字是“促销”。Msi也用于当前活动中雇用的安装人员。

此实例正在与另一个MuddyWater MSI安装程序进行通信,该安装程序名为Ertiqa.msi,这是一个以沙特人的名字命名的组织。在当前的浪潮中,MuddyWater使用了相同的名称。Ertiqa.msi,但与Syncro安装程序。”Deep Instinct的分析,“目标地理位置和部门也与MuddyWater之前的目标一致。综合来看,这些指标为我们提供了足够的证据,证实这就是MuddyWater。”

Syncro提供了一个21天的试用,提供了一个功能齐全的web GUI来完全控制计算机。

"您选择MSP要使用的子域。”报告继续说道,“在调查MuddyWater使用的一些安装程序时,我们发现每封独特的邮件都使用了一个新的MSI。在大多数情况下,MuddyWater使用单个MSI安装程序的单个子域。”

专家们还分享了最近活动的妥协指标(ioc)。