API攻击呈现三大趋势

VSole2023-03-10 10:52:08

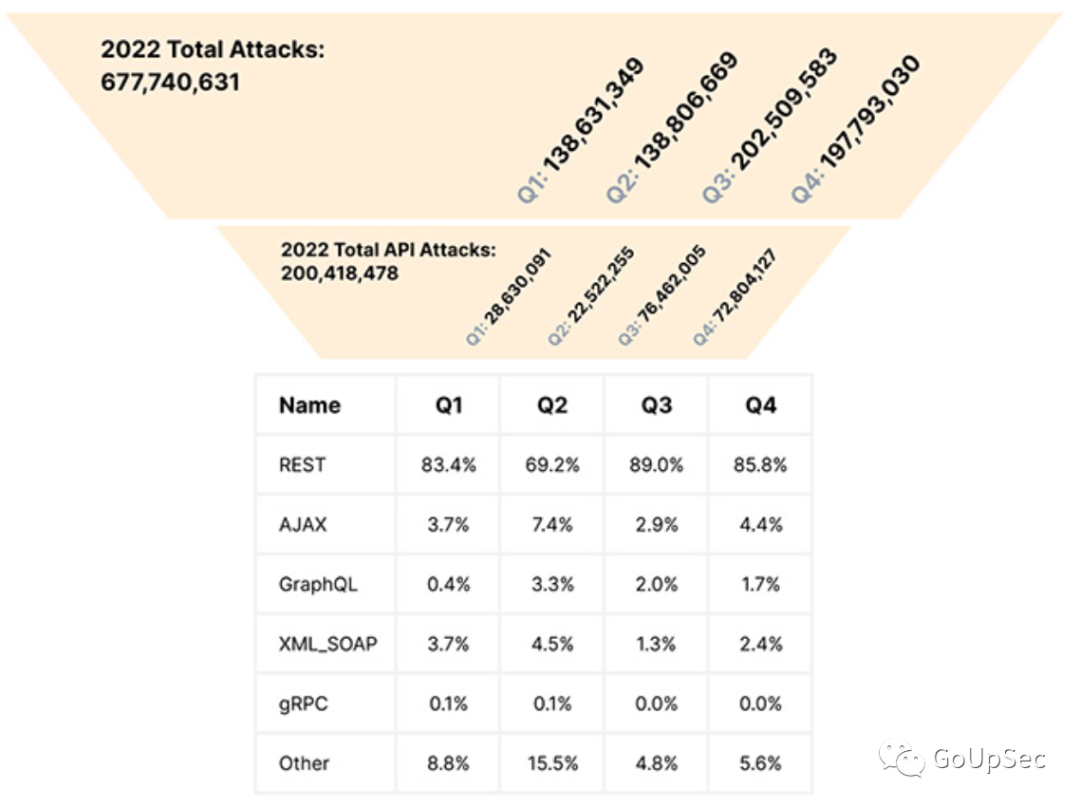

根据Wallarm最新发布的报告,API威胁在2022年暴增两倍,并将在2023年延续该趋势。报告分析了2022年650个不同供应商的337个API漏洞,并跟踪了其中115个漏洞利用。

2022年API攻击数据分析 来源:Wallarm

报告根据2022年的数据总结了API攻击的三大趋势:

趋势一:攻击增长

2022年,针对Wallarm客户的API攻击大幅增加,下半年相比上半年增长了197%。很明显,API攻击的增长趋势并不限于Wallarm的客户,2023年API攻击将延续增长势头。

趋势二:漏洞CVE增长

2022年,与API相关的CVE显著增加,下半年比上半年增长了78%。尽管过去两个季度API漏洞增长趋于稳定,但研究团队预计2023年API漏洞将保持增长势头。

趋势三:漏洞利用时间持续缩短

自2022年第二季度开始跟踪此指标以来,研究团队发现从漏洞CVE发布到相关漏洞利用POC发布之间的平均时间持续下降——2022年二季度为58天,三季度只有4天,四季度降到-3天(四季度零日漏洞利用的平均发布时间比CVE发布早两个多月)。

报告指出,API威胁在2022年暴增了两倍,很多漏洞在披露之前就存在漏洞利用,当前的OWASP API安全Top 10列表已经无法及时准确反映最新威胁态势。例如,注入已经成为主要攻击媒介,以及针对开源软件(尤其是DevOps和云原生工具)的攻击正在不断增长。

VSole

网络安全专家