神兵利器 | 利用 EHole 进行红队快速批量打点(附下载)

VSole2023-03-31 09:55:22

0x01 前言

最近看到了关于很多红队方面的文章,如何进行信息收集,从单一目标或多个目标中进行快速查找漏洞。今天提供一种针对较多资产或目标的情况下进行批量识别目标框架进行针对性漏洞挖掘的方式。用得好可能其它队伍还在辛辛苦苦打点的时候,你已经进内网了。

0x02 正文

最近 EHole 更新了3.0版本,提供了 finger 与 fofaext 参数,fofaext参数主要从fofa进行批量获取 IP 的端口情况,而 finger 则进行批量进行指纹验证识别。目前开源的指纹将近1000条,基本上都是比较常遇到的系统,另外 finger 参数则可以直接识别下面格式的地址:

IP:PORT HTTP(s)://URL HTTP(s)://IP HTTP(s)://IP:PORT

在红队场景下首先对多个目标进行了资产收集,如同时几千上万个IP,如何快速的从这些资产中进行获取重要的系统或者直接能 RCE 的系统呢?

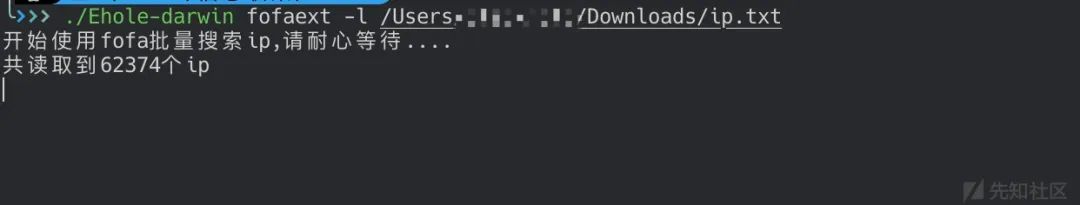

可以先从fofa进行批量提取IP+PORT:

./Ehole-darwin fofaext -l /Users/r1ng/Downloads/ip.txt

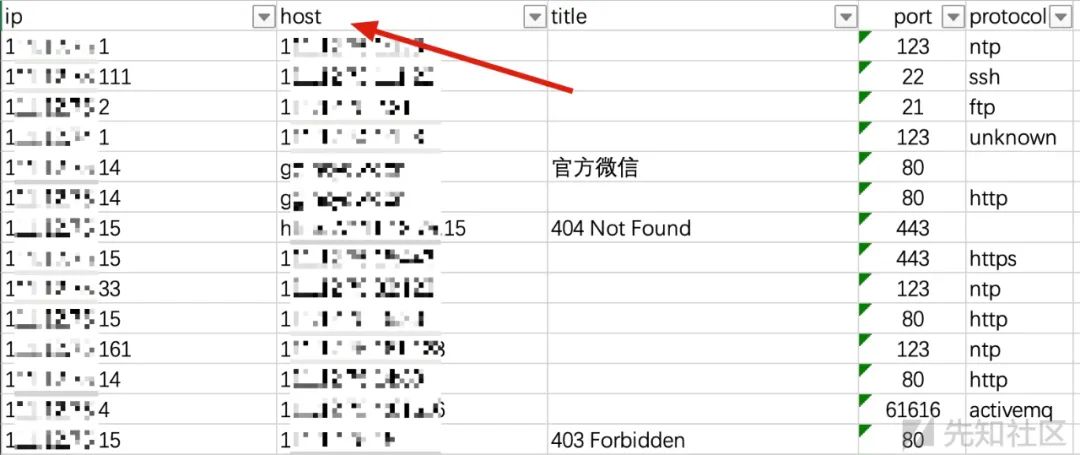

测试六万个IP从FOFA提取大约需要15-20分钟左右。提取后会自动生成 results.xlsx 文件。

随后可直接将 host 列 copy 至 txt 文本中进行识别重要的系统(最终获取HTTP服务将3万条,识别10分钟左右):

PS:指纹可自定义添加,如手里有某个系统的 0day 可指定添加指纹进行识别。

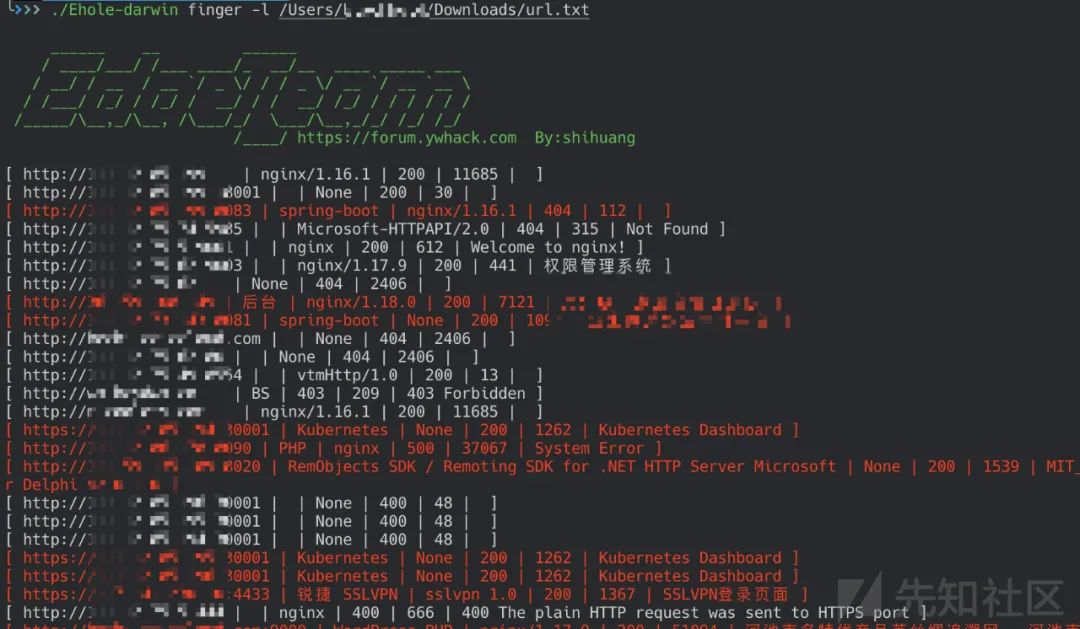

./Ehole-darwin finger -l /Users/r1ng/Downloads/url.txt

最终输出的效果如下:

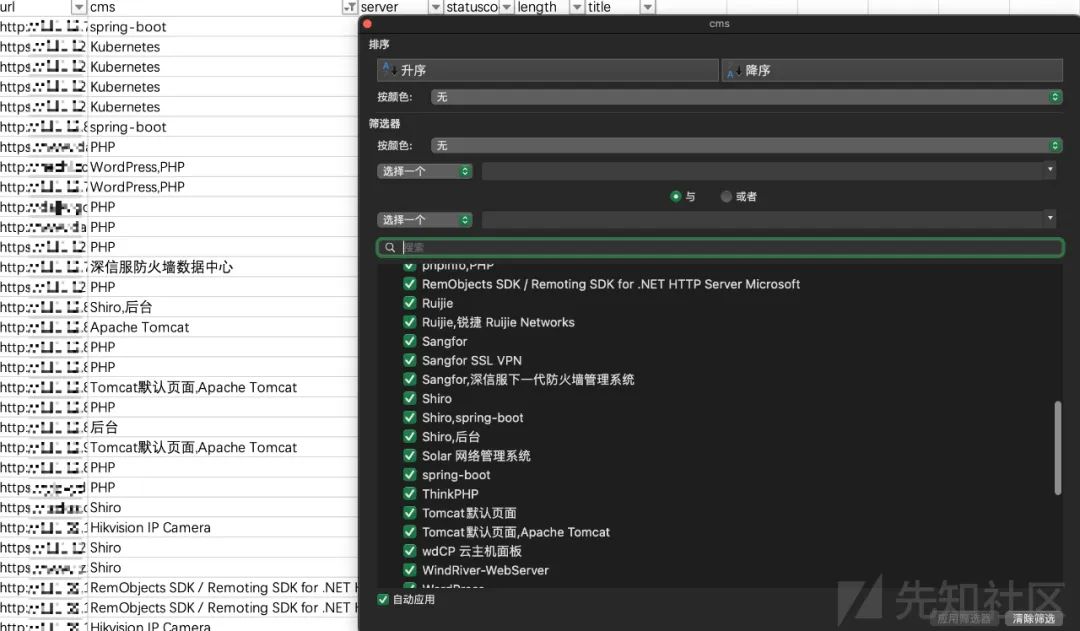

各类重点系统可直接进行筛选后按指定目标进行攻击获取权限,比如shiro:

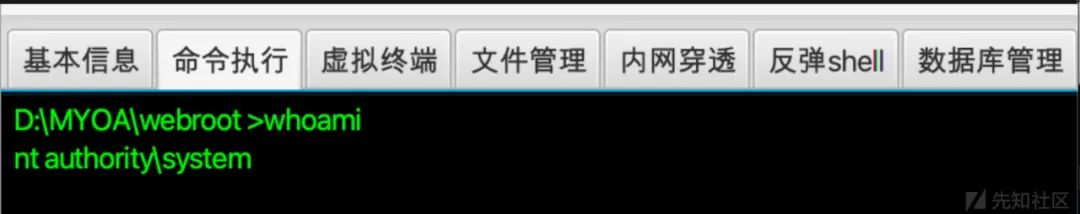

某OA:

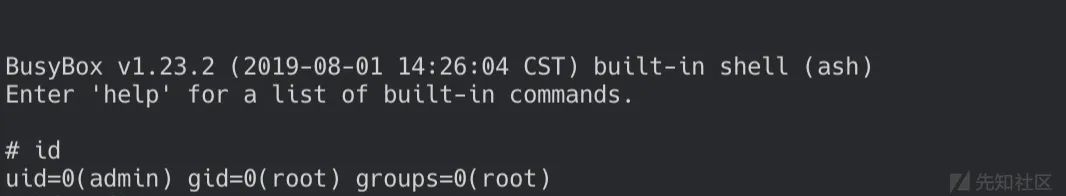

海康威视 rce等:

........

接下来就可以进入内网随意发挥了~

0x03 总结

在红队作战中,信息收集是必不可少的环节。EHole可以帮助红队人员快速从网络中以及大量杂乱的资产中精准定位到易被攻击的系统和脆弱资产,从而实施进一步攻击。

VSole

网络安全专家