阿里云数据库曝出两个严重漏洞

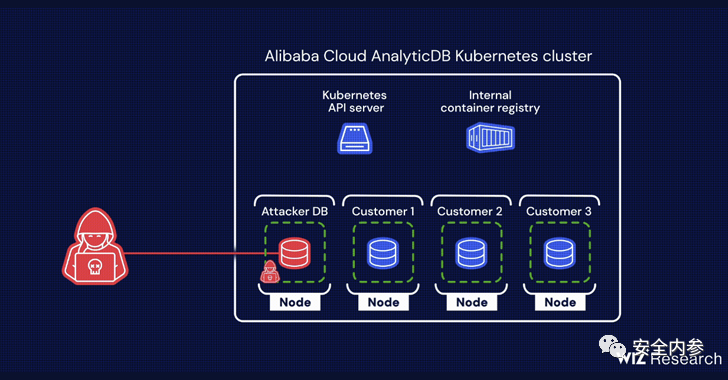

美国云安全公司Wiz发现一组阿里云数据库漏洞,可用于突破租户隔离保护机制,访问其他客户的敏感数据。

注:本文报道的漏洞已得到修复或缓解。

安全内参4月21日消息,阿里云数据库ApsaraDB RDS for PostgreSQL 和 AnalyticDB for PostgreSQL曝出一组两个严重漏洞,可用于突破租户隔离保护机制,访问其他客户的敏感数据。

美国云安全公司Wiz发布报告称,“这些漏洞可能允许对阿里云客户的PostgreSQL数据库进行未经授权访问,并对阿里巴巴的这两项数据库服务开展供应链攻击,从而实现对阿里巴巴数据库服务的远程命令执行(RCE)攻击。”

这组漏洞被命名为BrokenSesame,在2022年12月被上报给阿里巴巴,阿里云于2023年4月12日部署了缓解措施。尚无证据表明这些漏洞曾遭到野外利用。

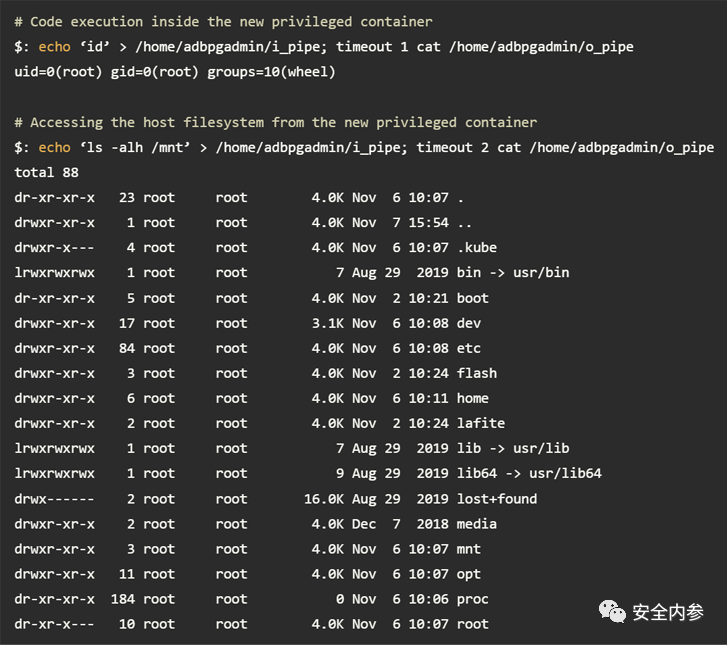

简而言之,此次发现的漏洞分别为AnalyticDB权限提升漏洞和ApsaraDB RDS远程代码执行漏洞,能够在容器内将权限提升为root,逃逸至底层Kubernetes节点,最终实现对API服务器的未授权访问。

利用这条利用链,恶意黑客能够从API服务器中检索到与容器注册表相关的凭证,推送恶意镜像以控制共享节点上属于其他租户的客户数据库。

Wiz公司研究员Ronen SHustin与Shir Tamari表示,“用于拉取镜像的凭证未被正确限定范围且允许推送权限,这为供应链攻击埋下了隐患。”

这已经不是第一次在云服务中发现PostgreSQL漏洞。去年,Wiz公司曾在微软Azure Database for PostgreSQL Flexible Server和IBM Cloud Databases for PostgreSQL中发现过类似的问题。

Palo Alto Networks安全研究团队Unit 42在云威胁报告中表示,“恶意黑客越来越善于利用云上的常见安全问题”,包括错误配置、凭证强度过低、缺乏身份验证、未修复漏洞和恶意开源软件包等。

“76%的组织未能对控制台用户实施多因素身份验证(MFA),58%的组织未能对具有root/admin权限的用户实施多因素身份验证。”

黑入iPhone仅需一条iMessage消息!多起NSO“零点击”攻击曝光;

近日Citizen Lab发现,臭名昭著的黑客组织NSO Group在2022年,针对iPhone用户发起了多次“零点击”攻击,研究黑入iPhone的方法。

根据Citizen Lab公布的信息,NSO的零点击共计不需要用户的交互和点击,仅需向用户的iPhone发送一条iMessage消息即可。

依靠系统漏洞,即便用户并没有打开该iMessage消息,攻击者也能够远程访问iPhone内容。

值得庆幸的是,Citizen Lab在公开前就已经向苹果提供了调查结果,这使得苹果在今年2月发布的iOS 16.3.1版本更新中,修复了这一漏洞。

只要更新了新的系统,用户就不需要担心自己设备的信息在神不知鬼不觉间被窃取。

安全侠

安全侠

RacentYY

RacentYY

Anna艳娜

Anna艳娜

ManageEngine卓豪

ManageEngine卓豪

Anna艳娜

Anna艳娜

007bug

007bug

安全侠

安全侠

Anna艳娜

Anna艳娜

Anna艳娜

Anna艳娜

Anna艳娜

Anna艳娜

安全侠

安全侠

ManageEngine卓豪

ManageEngine卓豪