webshell新工具 -- PyShell

VSole2023-07-24 10:21:11

0x01 工具介绍

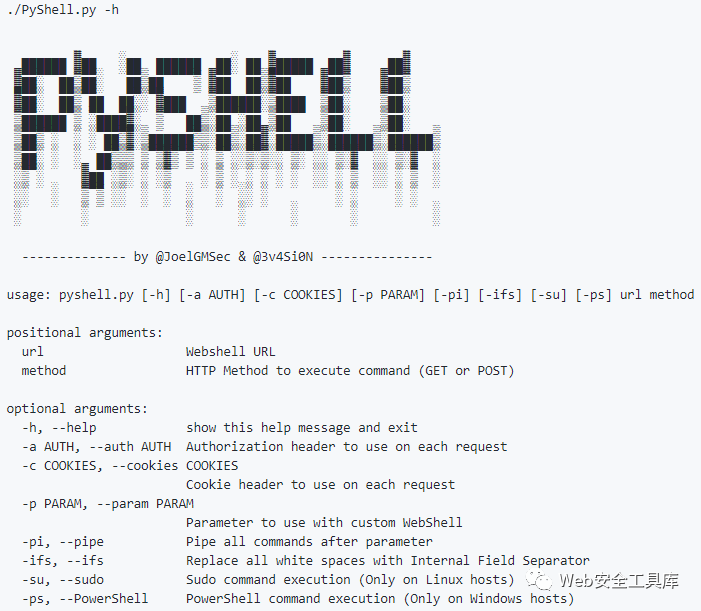

PyShell是多平台Python WebShell。该工具可以帮助您在web服务器上获得shell式的界面,以便远程访问。与其他webshell不同的是,该工具的主要目标是在服务器端使用尽可能少的代码,而不考虑使用的语言或服务器的操作系统。您可以在 Windows 和 Linux 中使用不同类型的 shell(aspx、php、jsp、sh、py...),具有命令历史记录、上传和下载文件,甚至可以像在目录中一样移动标准外壳。

0x02 安装与使用

./PyShell.py -h

0x03 项目链接下载

https://github.com/JoelGMSec/PyShell

VSole

网络安全专家