攻击面管理 从网络边界自动化防御体系开始

随着攻防对抗技术不断升级,网络复杂程度提升,识别网络资产、了解资产的脆弱性和潜在攻击方式显得愈加重要。同时攻击面管理(Attack Surface Management,简称ASM)成为安全运营的重要技术,使得企业能够从内部管理和外部攻击者角度发现与解决。

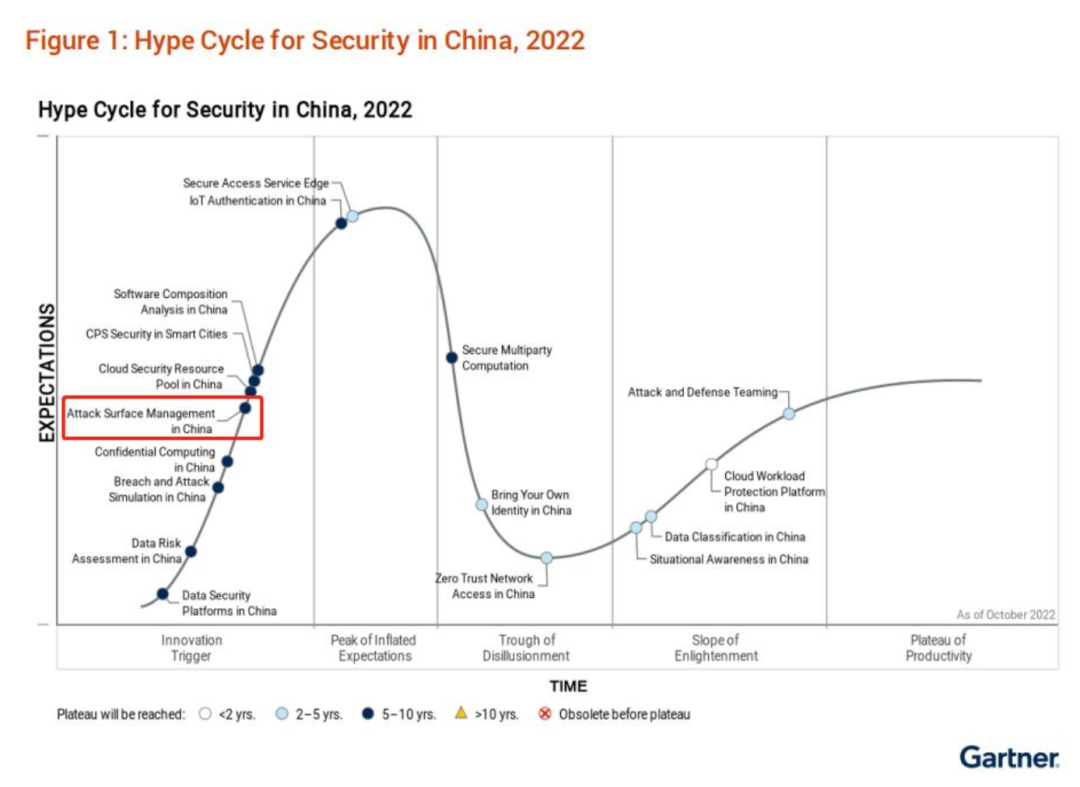

Gartner此前发布2022年七大安全趋势时将“攻击面扩张”列为首要风险,攻击面管理就是为了解决这一风险的全新技术创新。在Gartner发布的《Hype Cycle for Security in China 2022》中指出,ASM 可以从内部管理的角度和外部攻击者的角度来看,帮助组织克服持久的资产可见性和漏洞挑战。

图源|Gartner官方

四叶草安全解决方案

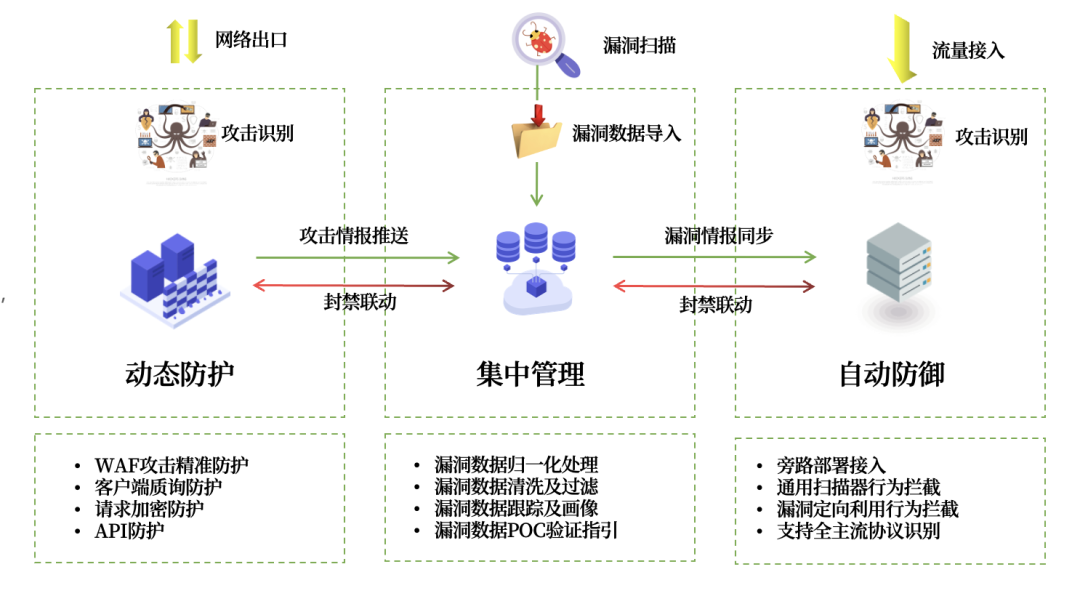

ASM 技术最主要的定义宗旨是以攻击者视角来构筑网络安全,以黑客能够看到的视角提前收敛企业暴露的攻击面,资产、漏洞两个关键词恰是四叶草安全【网络边界自动化防御体系】针对漏洞全生命周期进行管理和防御的解决方案关键技术。

该解决方案通过运营服务来管理和治理攻击面,提供资产从上线运营到下线的全过程漏洞的全生命周期管理,同时结合漏洞知识库数据和四叶草的漏洞挖掘能力,为用户提供及时的处置建议,降低资产风险,提高漏洞管理效率。

通过双向流量检测的方式,阻断访问流量中的漏洞探测和利用行为,屏蔽真实的漏洞;

漏洞修复过程关联安全工单流程,任务实时响应,形成分发、流转与闭环,推动漏洞快速、精准、全面修复,完成漏洞发现、检测和处置,实现漏洞的管理闭环。

网络边界自动化防御体系优势

一、基础数据统一化

建立全面收录不同扫描设备资产/漏洞相关数据,明确资产、漏洞、人员关联,并将数据格式标准化,合并去重的漏洞统一响应管控中心。可自动化调度20种不同品牌的异构检测设备,降低检测设备学习、使用、维护成本,检测效率提升60%以上。

二、漏洞处置自动化

支持各类漏洞响应自动下发、分派、流转与闭环,结合工单流程对漏洞生命周期多个状态进行跟踪和自动化管理。

三、漏洞防御智能化

利用企业漏洞库、情报中心、异构漏洞扫描检测与人工渗透成果等多个数据源进行归集,通过攻击链智能化分析完成对存量漏洞的全领域屏蔽;同时,对于新公布的漏洞进行漏洞逆向与POC提取,实现快速屏蔽与阻断。

四、漏洞分析实战化

根据PTES渗透模型,从实战的角度出发,分析漏洞利用情报,从而进行漏洞修复及其优先级决策,动态针对渗透的几个阶段提供不同防御方案,层层递进,守护用户与资产安全,降低漏洞处理流程个性化和复杂程度。

作为领先的实战创新型网络安全企业,以攻防为主体的安全解决方案提供商,四叶草安全专注于漏洞风险发现,站在用户角度,以黑客视角帮助用户建立智能、主动的安全防御体系。