FortiGuard实验室揭露新的电子邮件网络钓鱼活动

FortiGuard实验室的网络安全研究人员揭露了一种新的电子邮件网络钓鱼活动,该活动利用虚假酒店预订来引诱毫无戒心的受害者。网络钓鱼攻击涉及部署恶意PDF文件,该文件一旦打开,就会引发一系列事件,导致MrAnon Stealer恶意软件被激活。

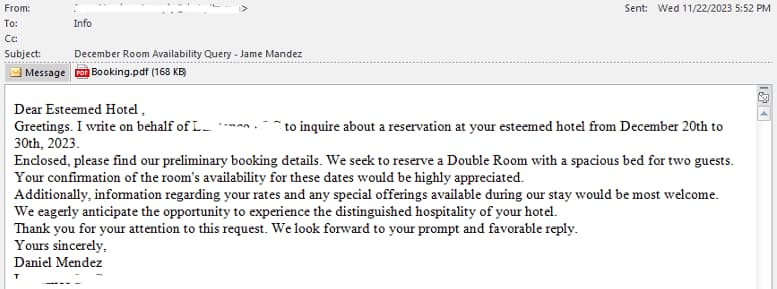

攻击者没有依赖复杂的技术细节,而是狡猾地冒充酒店预订公司,发送主题为“12月客房可用性查询”的网络钓鱼电子邮件。电子邮件正文包含捏造的假日季节预订详细信息,恶意PDF文件隐藏了下载器链接。

经过仔细检查,FortiGuard实验室的网络安全专家发现了一个涉及.NET可执行文件、PowerShell脚本和欺骗性Windows窗体演示的多阶段过程。攻击者冒充酒店预订公司,巧妙地穿越这些阶段,使用虚假错误消息等策略来掩盖恶意软件的成功执行。

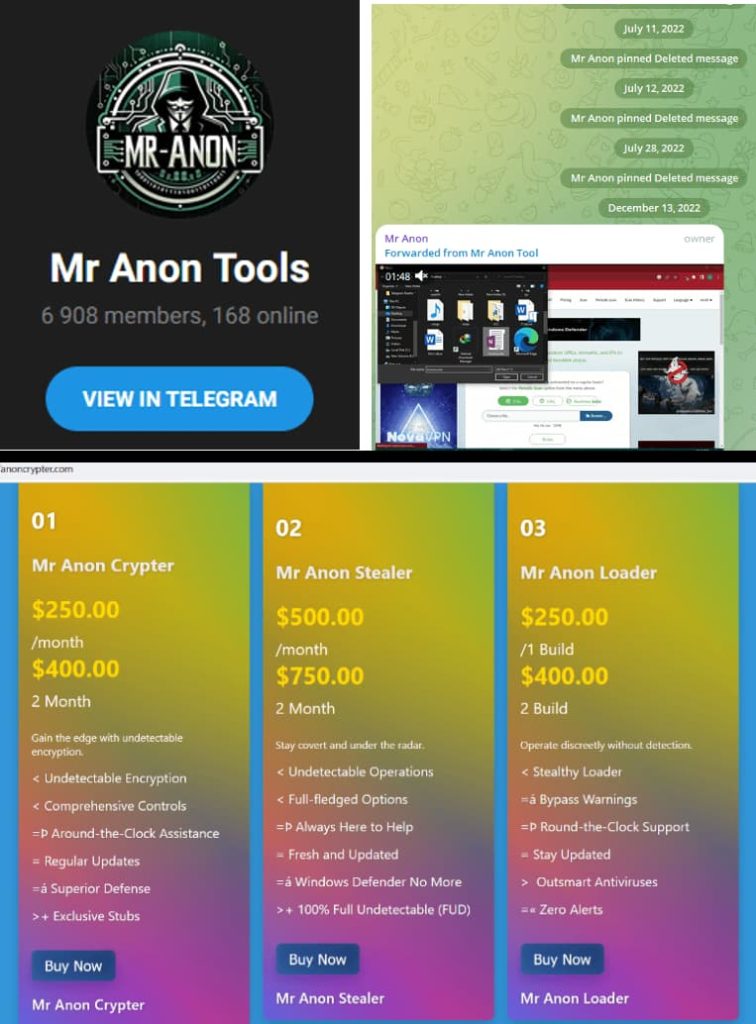

MrAnon Stealer是一个基于Python的信息窃取程序,运行谨慎,使用cx-Freeze压缩其活动以绕过检测机制。该恶意软件执行细致的过程,包括捕获屏幕截图、检索IP地址以及从各种应用程序窃取敏感数据。

攻击者通过终止受害者系统上的特定进程并伪装成合法连接来获取IP地址、国家/地区名称和国家/地区代码来展示其复杂性。被盗数据(包括凭据、系统信息和浏览器会话)被压缩、使用密码保护,并上传到公共文件共享网站。

根据FortiGuard Labs的博客文章,MrAnon Stealer可以从加密货币钱包、浏览器和消息应用程序(例如Discord、Discord Canary、Element、Signal和Telegram Desktop)收集信息。此外,它还针对NordVPN、ProtonVPN和OpenVPN Connect等VPN客户端。

至于它的指挥和控制;攻击者使用Telegram频道作为通信媒介。被盗数据、系统信息和下载链接将使用机器人令牌发送到攻击者的Telegram频道。

该活动在2023年11月期间活跃且激进,主要针对德国,这一时期下载器URL的查询量激增就表明了这一点。此次行动背后的网络犯罪分子展示了一种战略方法,从7月和8月的Cstealer转向10月和11月更强大的MrAnon Stealer。

如果您在线,那么您很容易受到攻击。因此,建议用户在处理意外电子邮件时保持谨慎,尤其是那些包含可疑附件的电子邮件。谨慎和常识是阻止网络犯罪分子利用人类漏洞和危害在线安全的关键。