卡巴斯基全球紧急响应团队发现新的“NKAbuse”恶意软件威胁

卡巴斯基全球紧急响应团队(GERT)发现了一种新的多平台恶意软件威胁,该威胁使用创新策略来劫持受害者。该恶意软件被称为NKAbuse,使用新型网络(NKN)技术(一种基于区块链的点对点网络协议)来传播其感染。

NKAbuse是一个基于Go的后门,用作僵尸网络,以Linux桌面和潜在的IoT设备为目标。该恶意软件允许攻击者发起分布式拒绝服务(DDoS)攻击或远程访问木马(RAT)。

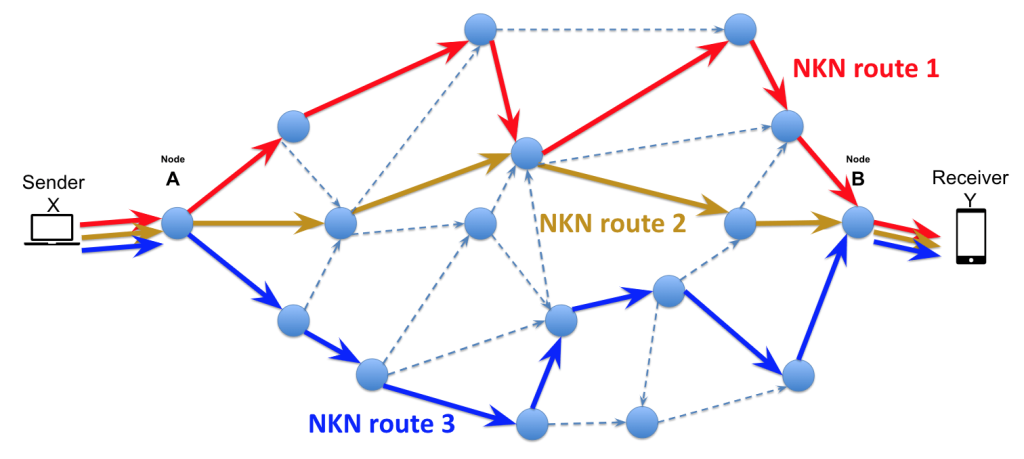

值得注意的是,该后门依赖NKN进行匿名且可靠的数据交换。供您参考,NKN是一种开源协议,允许通过拥有超过60000个活动节点的公共区块链进行点对点数据交换。它旨在为客户端到服务器方法提供一种去中心化的替代方案,同时保持速度和隐私。

该僵尸网络可以使用60000个官方节点并链接回其C2(命令和控制)服务器来进行洪水攻击。它具有广泛的DDoS攻击库和多种功能,可以变成强大的后门或RAT。

恶意软件植入物会创建一个名为“Heartbeat”的结构,定期与僵尸主机进行通信。它存储有关受感染主机的信息,包括受害者的PID、IP地址、可用内存和当前配置。

卡巴斯基研究人员在调查针对其金融行业客户之一的事件时发现了NKAbuse。进一步检查发现NKAbuse利用了旧的Apache Struts 2漏洞(追踪为CVE-2017-5638)。

该漏洞由于2017年12月报告,允许攻击者使用“shell”标头在服务器上执行命令和Bash,然后执行命令来下载初始脚本。

NKAbuse利用NKN协议与机器人主机进行通信并发送/接收信息。它创建一个新帐户和多客户端,以同时从多个客户端发送/接收数据。

NKN帐户使用表示公钥和远程地址的64个字符的字符串进行初始化。设置客户端后,恶意软件会建立一个处理程序来接受传入消息,其中包含42个案例,每个案例根据发送的代码执行不同的操作。

研究人员观察到,攻击者利用公开可用的概念验证漏洞来利用Struts 2缺陷。他们执行远程shell脚本,确定受害者的操作系统并安装第二阶段有效负载。使用NKAbuse的amd64版本,攻击通过cron作业实现了持久性。

“这个特殊的植入程序似乎是为了集成到僵尸网络而精心设计的,但它可以适应在特定主机中充当后门的功能,并且它对区块链技术的使用确保了可靠性和匿名性,这表明该僵尸网络有扩展的潜力随着时间的推移,它会稳定地运行,似乎没有一个可识别的中央控制器。” ---卡巴斯基全球紧急响应团队(GERT)

NKAbuse没有自传播功能,并且可以针对至少八种不同的体系结构,尽管Linux是优先考虑的。成功植入可能会导致数据泄露、盗窃、远程管理、持久性和DDoS攻击。

目前,其运营商正专注于感染哥伦比亚、墨西哥和越南的设备。然而,研究人员怀疑其随着时间的推移而扩展的潜力。