沙特阿拉伯工业与矿产资源部(MIM)的环境文件遭到暴露,时间长达15个月

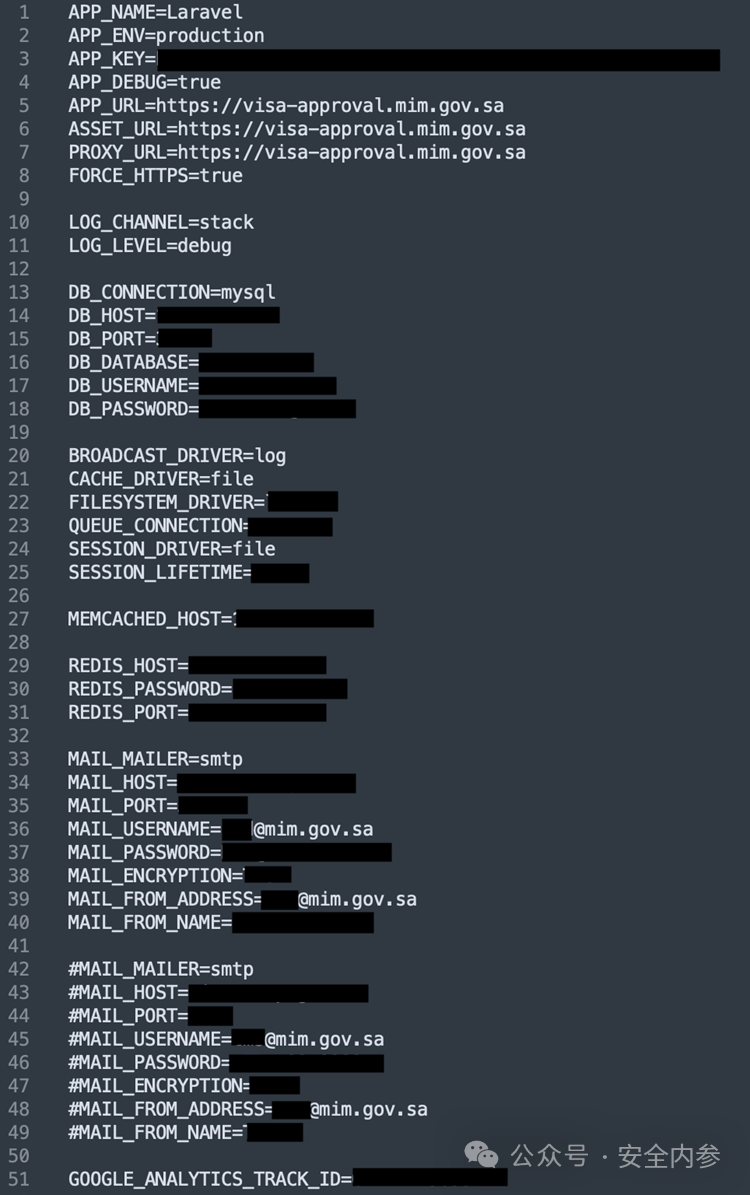

沙特工业和矿产资源部系统的环境文件在公网暴露,其中包含邮件凭据、数据库凭据、加密配置等关键信息,如遭攻击者利用,可被用于在已进入内网后窃取所有数据。

沙特阿拉伯工业与矿产资源部(MIM)的环境文件遭到暴露,敏感细节可随意获取。研究团队认为,这些敏感数据曾处于可随意访问的暴露状态时间长达15个月。

环境(env.)文件作为计算机程序的一组指令,是各类系统的关键组成部分。这些文件如果对任何人开放访问,会暴露关键数据,为威胁行为者提供各种攻击选项。

暴露的MIM环境文件现在已经停止访问。然而,攻击者可以利用已经泄露的信息在部门系统内实现横向移动,甚至完成接管帐号、勒索软件攻击等各类高级攻击。

MIM是沙特阿拉伯负责工业和矿产资源运营的政府机构,成立于2019年,旨在让沙特经济摆脱对石油和天然气的依赖。沙特是最早响应、支持和参与共建“一带一路”的国家之一。

研究团队表示,环境文件在2022年3月首次被物联网搜索引擎索引,这意味着数据至少暴露了15个月。该文件目前已关闭,公众无法继续访问。

研究人员表示,“网络犯罪分子可能利用泄露的凭据获取政府系统的初始访问权,并发起勒索软件攻击。他们可能会加密关键政府数据,要求支付赎金才能交还数据,否则将公开泄露敏感信息。”

MIM的哪些数据暴露了?

暴露的环境文件泄露了多种类型数据库凭据、邮件凭据和数据加密密钥。比如,研究人员发现了暴露的SMTP(邮件协议)凭据。

研究人员表示,“拥有政府SMTP凭据的攻击者,可以冒充政府官员或员工进行社交工程攻击。他们可能会欺骗受害者透露其他敏感信息,实施欺诈行为,或获取对其他系统或资源的访问权。”

环境文件中还包含了Laravel APPKey。APPKey是用于加密的配置设置,可以用来保护会话数据和Cookies。利用暴露的APP_Key,攻击者能够解密敏感信息,破坏数据的保密性。

研究团队还发现了MySQL和Redis数据库的凭据。各大组织使用MySQL数据库存储、管理和检索数据,利用Redis对应用程序进行实时分析和消息传递。

研究团队表示,这两个数据库仅在本地网络上可用。这意味着,如果攻击者已经在MIM的系统中建立了立足点,就可以利用这些泄露的凭据。

一旦拥有政府数据库的凭据,攻击者就能够暴露敏感的政府信息、机密文件、个人可识别信息(PII)或其他保密记录。

泄露数据样本

Cybernews已经联系MIM征求评论,但在本文发布之前未收到回复。

安全防范建议

泄露上述信息将带来深远而广泛的影响,因为攻击者可以发动帐号接管攻击。利用泄露的凭据,恶意行为者能够未经授权地访问政府电子邮件帐号和数据库系统,藉此劫持通信、篡改数据、发送恶意电子邮件,或获取对其他系统或资源的进一步访问权限。

研究团队称,泄露的数据库凭据会带来数据泄露和外泄等真实风险,因为攻击者可以利用泄露的凭据访问基于政府的系统。

研究人员表示,“可能被窃取的数据包括公民的个人可识别信息(PII)、机密信息、财务记录或其他敏感的政府数据。窃取的数据可用于身份盗用、勒索或在黑市上出售。”

为了避免类似问题,建议组织采取以下措施:

- 评估基础设施的整体安全性,包括数据库服务器。识别可能导致凭据泄露的漏洞或配置错误,并采取措施加以解决。

- 评估现有的安全措施,并考虑实施额外的保护措施,例如网络分割、入侵检测系统、敏感数据加密,以及定期安全审计。

- 立即更改受影响的MySQL和Redis数据库以及电子邮件帐号的密码,并撤销任何已泄露的凭据。

- 设置强健、唯一的密码策略,启用多因素身份验证。

- 建立强大的监控系统,负责检测政府电子邮件系统中的任何异常或未经授权的活动,并加以应对。设置警报,提醒异常的登录尝试、电子邮件转发或大规模删除行为。