最新版本的Chae$ 4.1恶意软件隐藏在驱动程序下载中

最初的Chae$恶意软件于2023年9月被发现,其最新版本被称为Chae$ 4.1,采用高级代码多态性来绕过防病毒检测。最新的Chae$ 4.1在源代码中向Morphisec的网络安全研究人员发送直接消息。

Morphisec威胁实验室已记录其在Chae$ 4.1上的发现,Chae$ 4.1是Chae恶意软件Infostealer系列的更新,作为其对新兴网络威胁调查的一部分。该报告探讨了新的Chae$变体,强调了其机制、影响和保护措施。

早在2023年9月,Morphisec就分享了对Chae$恶意软件新变种(称为Chae$4)的分析。该恶意软件针对电子商务客户(尤其是巴西客户)的登录凭据、财务数据和其他敏感信息。

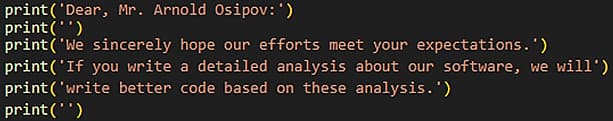

Chae$4正在迅速发展,Morphisec在其最新的研究博客中提供了Chae$ 4.1更新的详细信息,其中包括改进的Chronod模块,令人惊讶的是,在源代码中向Morphisec团队发送了直接消息。4.1版本比以前的暴力破解和基本混淆方法有了显着改进。

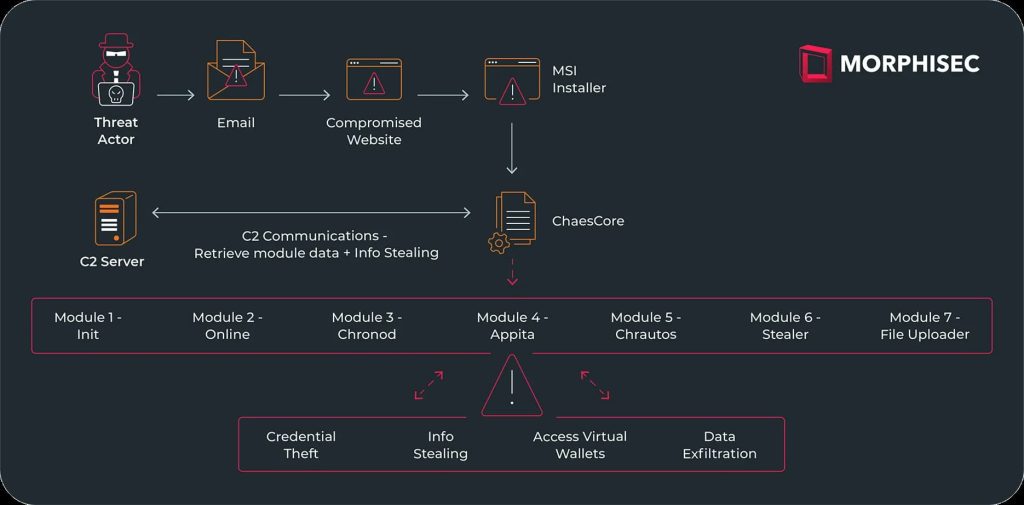

感染链始于一封葡萄牙语电子邮件,声称是律师就法律案件发出的紧急请求。然后,受害者会被重定向到欺骗性网站 (totalavprotectionshop/abrirProcesso.php?email=),并提示他们下载ZIP文件。该网站还充当TotalAV的欺骗性网站,直接提供MSI安装程序,无需ZIP文件的中间步骤。

另一个网站(webcamcheckonline)据称会扫描机器是否存在风险,并在扫描后更新驱动程序。受害者单击“阻止”按钮后,JavaScript将在后台执行,模仿合法的系统扫描,呈现硬编码的文件列表,从而产生对设备进行全面计算机分析的假象。

扫描完成后,攻击者会发送一条消息,指出“检测到安全风险”,并提示受害者下载更新的驱动程序以消除风险。毫无戒心的受害者单击该按钮,这会触发名为download.js的脚本来运行恶意安装程序。

安装程序激活后,Chae$ 4.1也会被触发,从这一点开始,攻击链遵循与Morphisec在之前的分析中发现的类似路径,除了Chae$框架的一些改进,例如Chronod模块的修改。成功激活后,泄露的数据将传送到威胁参与者的C2和Chae$团队面板登录页面。

Chronod模块拦截用户活动以窃取登录凭据和银行信息等信息。它包含2000多行代码,并经过调整,可以从WhatsApp、AWS和WordPress等特定服务窃取凭证。在4.1版本中,Chae$团队重写了该模块,使其更加通用和模块化,将逻辑划分为多个类,而不是一个负责所有功能的类。

Chae$ 4.1还采用高级代码多态性来绕过防病毒检测并检测沙箱环境,引发人们对其对用户潜在影响的担忧。

为了确保安全,请定期更新操作系统和软件,使用具有高级恶意软件检测功能的分层安全解决方案,在点击可疑链接或打开附件时保持谨慎,并定期备份关键数据。及时了解情况并采用强大的安全实践有助于防范网络攻击。