FBI称古巴勒索软件团伙入侵49国实体组织

1、FBI称古巴勒索软件团伙入侵49国实体组织

日前,美国联邦调查局(FBI)发布紧急警报,称古巴勒索软件团伙今年通过网络攻击非法赚取了至少4390万美元赎金。攻击范围涉及全球49个国家地区实体组织,金融、政府、医疗保健、制造、信息技术等领域无一幸免。

据悉,古巴勒索软件组织在攻击活动中,会使目标系统感染Hancitor恶意软件,进而利用钓鱼邮件、微软漏洞、RDP爆破工具等方式,获得目标Windows系统的访问权限。随后,Hancitor恶意软件运营商就会通过恶意软件即服务(MaaS)的模式,向其他犯罪团伙出租被攻击系统的访问权。[点击“阅读原文”查看详情]

2、美国国务院员工手机遭NSO入侵

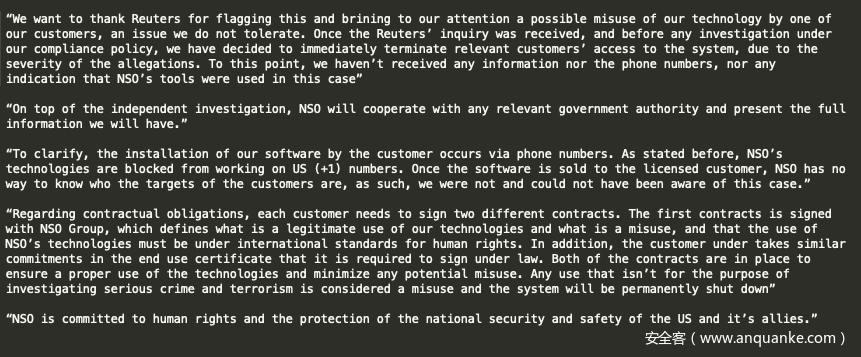

在苹果宣布开通威胁通知功能后,近日向美国国务院报告了其员工iPhone手机,被未知攻击者利用ForcedEntry iOS漏洞攻击,部署以色列监控公司 NSO Group 开发的Pegasus 间谍软件的安全事件。据悉,iPhone手机遭攻击的美国国务院员工,系负责东非国家乌干达相关事务的美国官员,涉及官员至少有11人。

对此,NSO Group发文称,客户安装其软件主要通过电话号码进行,NSO的技术被禁止使用美国 (+1) 号码,但当软件售出后具体被用于针对哪些目标,NSO方面也无法掌握具体信息。目前,美国政府已因开发间谍软件并销售国家资助的黑客工具,对NSO Group等多家公司予以制裁。[点击“阅读原文”查看详情]

3、三小时“摧毁”六千设备,EwDoor僵尸网络来势汹汹

近日,360 Netlab研究人员发现有新型僵尸网络EwDoor。据悉,该僵尸网络利用四年前的一个严重漏洞(编号:CVE-2017-6079),针对未打补丁的AT&T客户发起猛烈攻击,仅三个小时导致近6000台设备受损。

披露的细节显示,攻击者利用CVE-2017-6079盯上了Edgewater Networks设备,在其有效载荷中使用相对独特的挂载文件系统命令。鉴于该全新的僵尸网络针对Edgewater生产商及其后门功能,360 Netlab研究人员遂将其命名为“EwDoor”。

360 Netlab研究人员强调,EdgeMarc设备支持高容量VoIP和数据环境,弥补了运营服务提供商在企业网络服务上的缺陷。这也要求设备需公开暴露在 Internet 上,无可避免地增加了其受远程攻击的风险。[点击“阅读原文”查看详情]

4、Flubot 恶意软件肆虐芬兰,安卓成重灾区

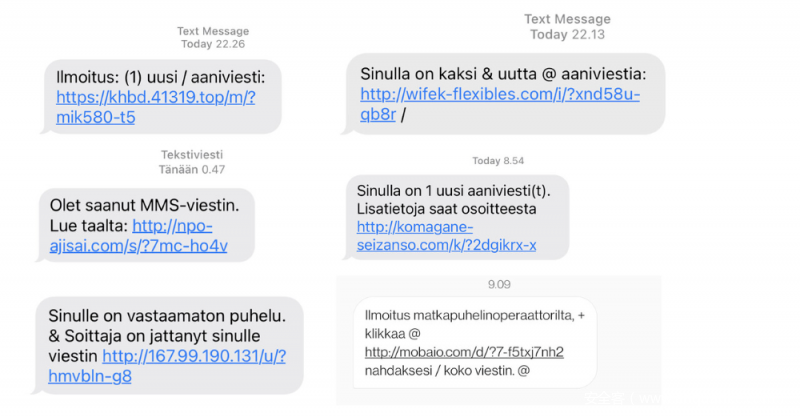

芬兰国家网络安全中心 (NCSC-FI) 发布“严重警报”,称一场针对芬兰安卓用户的大规模攻击活动正在进行中,不法攻击者通过已感染的设备向用户发送带有恶意软件下载链接的欺诈短信,一旦用户点击链接就会感染并被强行安装Flubot 银行恶意软件。

安全公司捕获的数据显示,不法攻击者在24小时内,发送了近7万条短信,且接下来一段时间,短信数量将会增加至数十万条,遭感染设备数量将持续上升。对此,安全公司提醒广大安卓用户收到垃圾短信、邮件后,切忌打开其中嵌入的恶意链接,或下载这些链接共享的文件,以免被感染。[点击“阅读原文”查看详情]

5、KMSPico惨遭毒手,成黑客窃取加密货币

KMSpico,当前流行的Windows激活工具,如今却被不法攻击者利用,变成了窃取加密货币的新手段。攻击者大肆分发经过“改装”的KMSpico安装程序,并使用窃取加密货币钱包的恶意软件感染Windows设备。[点击“阅读原文”查看详情]