使用burp插件captcha-killer识别图片验证码(跳坑记)

VSole2021-12-29 07:05:40

一、0x01插件简介

burp2020前使用:

https://github.com/c0ny1/captcha-killer/tree/0.1.2

burp2020后的版本使用:

https://github.com/Ta0ing/captcha-killer-java8

captcha-killer要解决的问题是让burp能用上各种验证码识别技术!插件当前针对的图片类型验证码,其他类型当前不支持。captcha-killer本身无法识别验证码,它专注于对各种验证码识别接口的调用。

二、插件使用介绍

2.1 百度识别验证码接口:

- 调用百度ocr识别验证码

https://cloud.baidu.com/product/ocr_general

创建一个应用然后记录API Key Secret Key用来获取Access Token具体可以看

https://ai.baidu.com/ai-doc/REFERENCE/Ck3dwjhhu

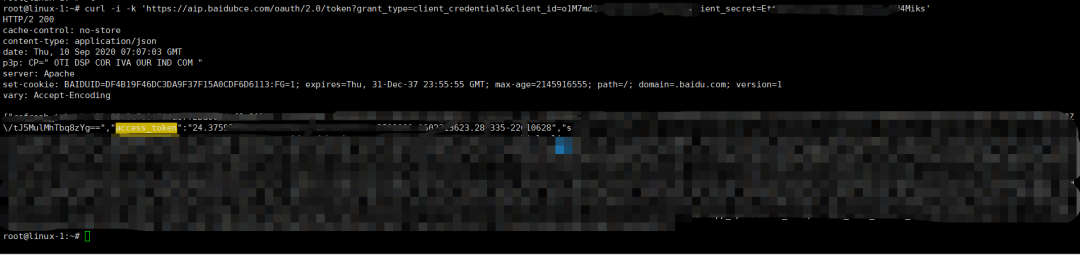

获取access_token方法:

curl -i -k 'https://aip.baidubce.com/oauth/2.0/token?grant_type=client_credentials&client_id=【百度云应用的AK】&client_secret=【百度云应用的SK】'

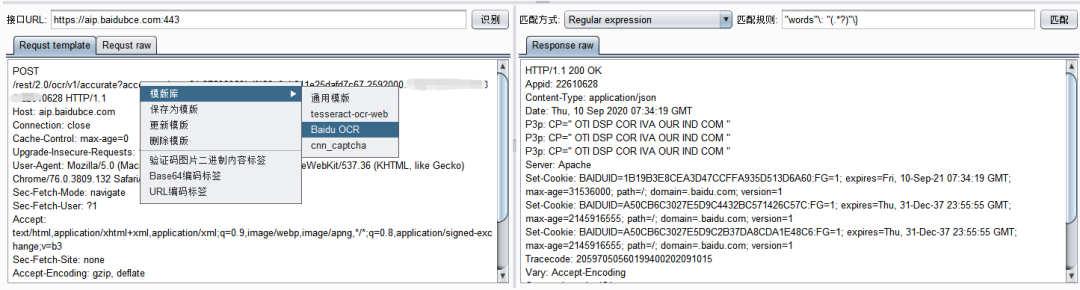

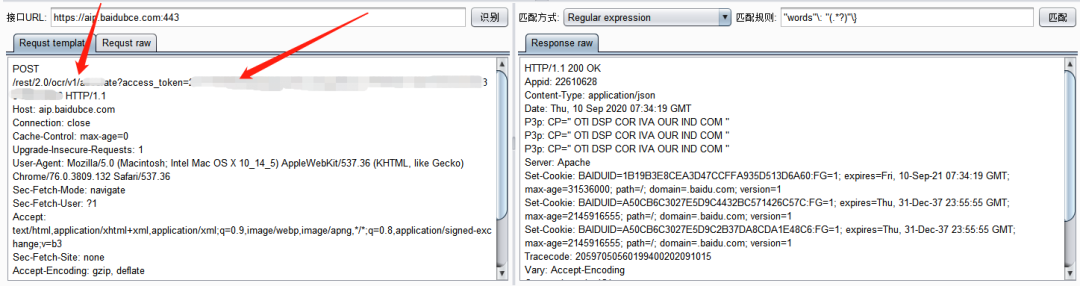

2.使用插件captcha-killer自带的baiduocr模板

更改这两个地方为你的应用的接口地址和access_token

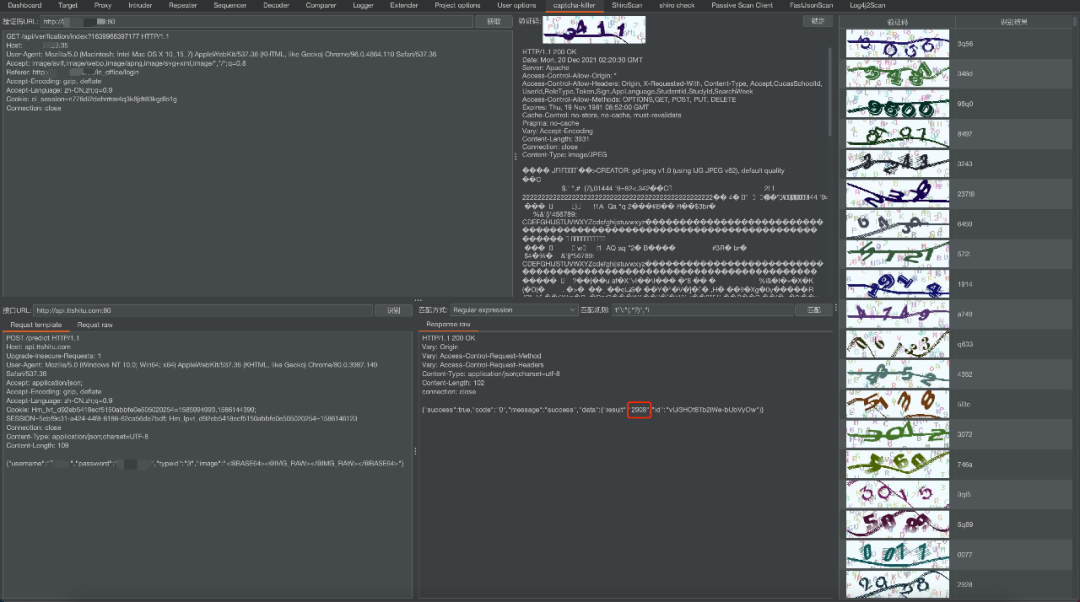

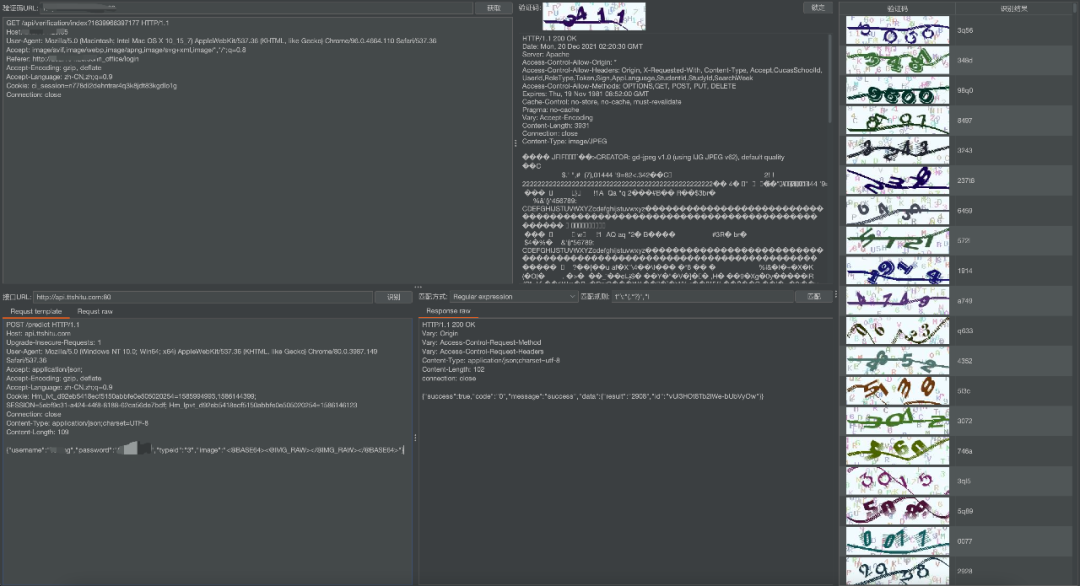

2.2 图鉴识别验证码接口:http://www.ttshitu.com/

接口URL:http://api.ttshitu.com:80

POST /predict HTTP/1.1Host: api.ttshitu.comUpgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.149 Safari/537.36Accept: application/json;Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Cookie: Hm_lvt_d92eb5418ecf5150abbfe0e505020254=1585994993,1586144399; SESSION=5ebf9c31-a424-44f8-8188-62ca56de7bdf; Hm_lpvt_d92eb5418ecf5150abbfe0e505020254=1586****Connection: closeContent-Type: application/json;charset=UTF-8Content-Length: 109

{"username":"***","password":"******","typeid":"3","image":"<@BASE64><@IMG_RAW></@IMG_RAW></@BASE64>"}

VSole

网络安全专家