Printjack打印机攻击

研究人员发现过度信任打印机会引发DDoS攻击、隐私泄露等威胁。

意大利研究人员在最新研究成果中指出,当前打印机存在一些基本漏洞,且在网络安全和数据隐私合规方面落后于其他IoT和电子设备。通过评估网络安全风险和隐私威胁,研究人员发现针对打印机可以发起一系列攻击——Printjack,包括将打印机纳入DDoS网络、执行隐私泄露攻击等。

Printjack攻击

研究人员通过Shodan扫描了可以通过TCP 9100端口访问的欧洲国家的打印机设备,该端口是用于TCP/IP打印机工作。端口扫描结果显示有上万个IP地址回应了端口查询,其中德国、俄罗斯、法国、英国暴露的设备最多。

扫描结果

参与DDoS攻击

第一类Printjack攻击就是将打印机纳入DDoS僵尸网络,攻击者可以利用已知的远程代码执行漏洞来实现。成为受害者的打印机会消耗更多电量、产生更多的热量,相关的电子器件的使用寿命会降低。

DoS打印机自己

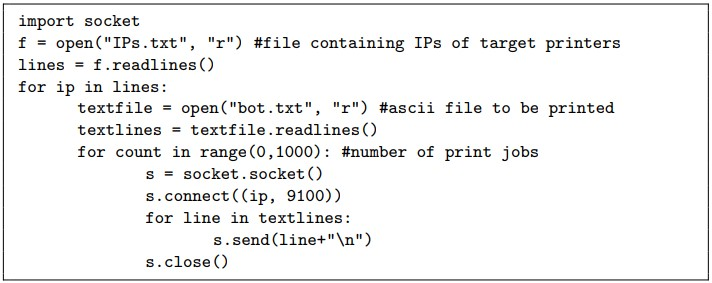

第二个攻击为paper DoS攻击,即发送重复的打印作业直到受害者的纸耗尽。虽然看似消耗了纸和油墨,但实际上会使打印服务降级。发起这类攻击也非常简单,只需要在目标网络中执行一个简单的Python脚本就可以创建一个重复1千次的循环打印作业。

用于发起paper DoS的脚本

窃取用户隐私

在大多数的Printjack攻击中,攻击者都有可能执行中间人攻击,并监听打印的材料。因为没有打印数据是加密发送的,因为如果攻击者利用打印机网络中的漏洞,就可以获取明文形式的打印数据。

为证明,研究人员使用Ettercap来在发送者和打印机之间交互,然使用wireshark拦截到一个发送给打印机的pdf文件。

为发起该攻击,攻击者必须要有本地访问权限,并利用目标网络中的漏洞。

嗅探pdf文件

总结

当前打印机缺乏安全框架使得近年来有很多针对打印机的网络攻击,尤其是在打印机联网后。2021年,研究人员发现了多个厂商打印机产品中的安全漏洞,有漏洞存在超过16年,影响数百万打印机。打印机厂商需要升级设备安全性和数据处理流程,既包括硬件层面的也包括软件层面的。