重磅!为什么美国政府会要求软件供应商证明其产品的安全性?

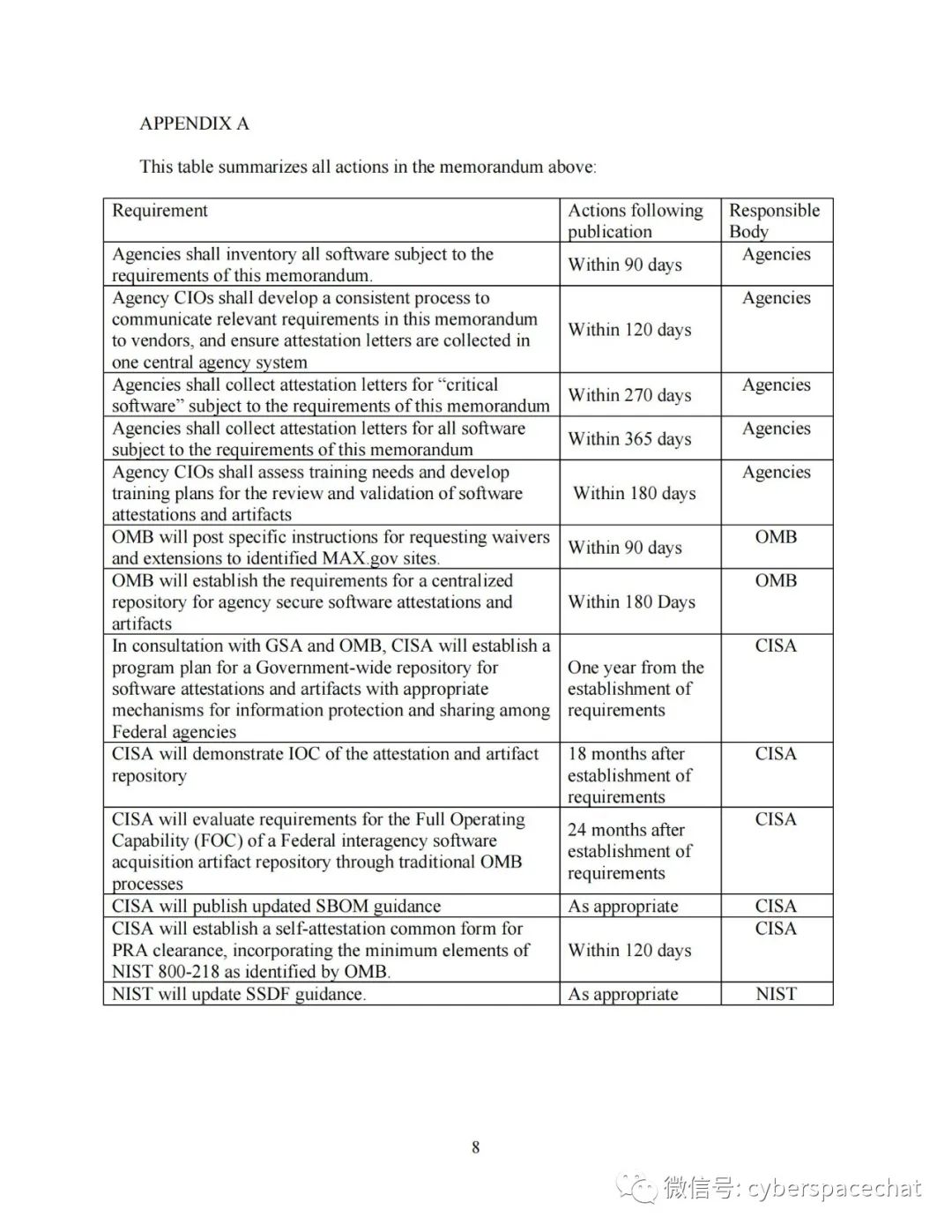

当地时间14日 白宫发布了题为《通过安全的软件开发实践增强软件供应链的安全性》的备忘录,备忘录总共四个部分加一个附录,一是范围,二是行动,三是职责,四是政策支持,附录给出了各机构落实的时间表。该备忘录要求在使用他们的产品之前开始从软件开发人员那里获得自我证明,而不是依赖第三方评估。 自我证明是指开发人员必须提供以证明其符合安全软件开发框架的文档。 这是联邦 IT 领导者和更广泛的科技行业至少从3月开始就已经意识到的一个关键框架,当时白宫要求各机构开始采用它。

备忘录称,联邦政府依靠信息和通信技术(ICT)产品和服务来执行关键职能。这些技术的全球供应链面临着来自民族国家和犯罪分子的无情威胁,他们试图窃取敏感信息和知识产权,破坏政府系统的完整性,并实施其他影响美国政府安全可靠地向公众提供服务的能力的行为。 行政命令(EO) 14028,改善国家的网络安全(2021年5月12日),重点关注软件供应链的安全和完整性,强调安全软件开发环境的重要性。 该行政命令指示美国国家标准与技术研究院(NIST)发布指导,“确定加强软件供应链安全的做法”。 NIST安全软件开发框架(SSDF)、SP 800-218和NIST软件供应链安全指南包括一套实践,为开发安全软件奠定了基础。 行政命令进一步指示管理及预算局(管理预算局)要求各机构遵守该等指引。 本备忘录要求机构遵守NIST指南和任何后续更新。

但业界似乎对备忘录要求的供应商自证安全颇有微词。

最新的OMB备忘录中包含的细节解决了FedScoop在6月调查的IT和网络安全专家表达的担忧,他们担心这可能要求软件开发人员获得第三方对其合规性的验证,而这将需要数年时间来设置传感器和监督并确保有合格的审计员。备忘录附录列出了各机构落实要求的时间表。

14日发布备忘录后,软件安全初创公司Chainguard的首席执行官丹·洛伦克在接受FedScoop采访时表示,白宫从自我证明开始的决定“很早就很明显”。

“如果他们做了第三方评估,在这一点上会令人震惊,”他补充道。根据Lorenc的说法,这是“启动一个复杂的生态系统”的第一步,在这个生态系统中,供应商很快就会被要求在可能“在整个行业中迅速传播”的浪潮中评估自己的供应商。

Lorenc认为,向第三方评估的过渡将在某个时候发生,这一观点并非行业中的每个人都同意。

根据行业组织The Software Alliance的政策主管Henry Young的说法,第三方提供商的此类评估可能没有必要。

“我所看到的是,大多数采购很可能可以通过供应商的证明进行,而不是通过更繁重的第三方认证,”他说,并强调软件供应商非常重视他们做出的保证,因为他们对客户的直接影响。

白宫备忘录要求任何自我证明包括软件开发人员的姓名、相关产品的描述以及证明开发人员遵守安全开发实践的声明。

尽管如此,根据该指南,机构可能仍需要基于对产品或服务重要性的基于风险的确定进行第三方评估。这些可以由联邦风险和授权管理计划 (FedRAMP) 评估员或他们批准的其他人执行。

联邦采购监管委员会还计划为机构制定标准的自我证明表格。

目前,在构建软件后使用基本的扫描或软件组成分析工具来生成机器可读的软件材料清单 (SBOM),但代理商已经可以做到这一点。Lorenc说,现代SBOM将由开发人员生成,并包含更多信息,以更全面地了解软件供应链。

尽管立法者最近努力将SBOM编入众议院支出法案中的联邦采购流程中,但软件开发人员希望政府澄清它们将包含哪些工件——威胁模型、日志条目、源代码文件和漏洞扫描报告——以及它们如何共享。

该法案中将禁止购买内部存在已知漏洞的软件。

“这种事情一开始听起来很棒,直到你进入战壕并意识到这些漏洞数据库有多么混乱以及数据质量多么糟糕,”Lorenc补充道。

他说,SBOM只会放大糟糕的数据质量。

虽然Young很高兴白宫的备忘录包含了许多关于安全软件开发、功能和生命周期的行业最佳实践,但他对代理机构和通过承包商开发软件不需要相同的实践感到失望。

该备忘录也没有解决如何简化整个政府的自我证明。

“该指南没有做任何事情来协调机构之间的要求,”杨说。“这意味着供应商可能不得不向不同的机构提供相同或相似的文件,这似乎不是网络安全资源的最佳利用方式。”