端口扫描工具 -- Naabu

VSole2022-10-09 06:48:59

一、工具介绍

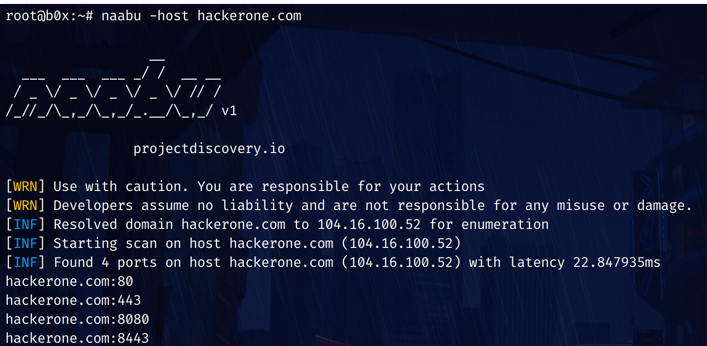

Naabu 是一款比较新的扫描器,是由一家开源软件公司开发,其专注于 web 应用程序安全和漏洞狩猎。Naabu 是用 GO 语言编写,毕竟 Go 工具往往拥有运行速度快和出色的稳定性。该工具的特点是其设计考虑到了功能,他的目标在于与 Project Discovery 库中的其他工具以及 Nmap 等常用工具结合使用,所以输出的结果非常灵活。除此之外,它还可以通过端口扫描自动将 IP 的重复数据删除来减少扫描资源的浪费,这对于 web 渗透来说是非常有用的,而且还集成了 nmap 的端口服务指纹识别能力。

二、安装与使用

1、-p参数指定要在主机上扫描的端口

naabu -p 80,443,21-23 -host hackerone.com -top-ports 100 扫描 nmap 前100端口 -top-ports 1000 扫描 nmap 前1000端口 -p - 扫描1-65535的完整端口

2、指定要从扫描中排除的特定端口

naabu -p - -exclude-ports 80,443

3、指定多个目标地址

naabu -list hosts.txt

三、下载地址:

项目地址:https://github.com/projectdiscovery/naabu

VSole

网络安全专家