挖掘CNVD通用漏洞,轻松拿证书心得

前言

在各大公众号、论坛有大量文章是从某次渗透测试项目中发现了某个漏洞点,然后再从网络搜索引擎中去找类似漏洞,从而获取CNVD通用漏洞,得到证书的。此类是从渗透测试转到了漏洞挖掘,不是每个人都有那么幸运,也不是每个人都有精力去对每一个站进行渗透测试,而本篇文章我是要从漏洞挖掘的角度,去和大家分享一下我是如何轻松拿到CNVD证书的心得。

正文

我们的目的是为了获取某些证书,或者为了挖掘某类漏洞,为此我们进行有针对性的漏洞挖掘,首先我们需要确定目的。例如:我们想获得一个CNVD通用证书。

CNVD通用证书需要:

1.中危及中危以上的通用性漏洞(CVSS2.0基准评分超过4.0)

对于 Web来说,这一点还是很容易达标的,文件上传、代码执行、SQL注入这种高危漏洞就不说了,那么哪些漏洞容易达不到这一条呢?比如:XSS反射肯定不收,存储型要看漏洞点,未授权访问一些危害性不大的页面达不到,以及造成危害性不大的逻辑漏洞等。

2.注册资金大于 5000万人民币或涉及党政机关、重要行业单位、科研院所、重要企事业单位

后者是较为困难的,但是我们可以从注册资金大于五千万人民币来入手,专门去找那些注册资金大于五千万,且经常出现漏洞的厂商。(因为是注册资金,最多花三千就可以注册几千万的公司,所以有些大哥故意开源有漏洞的CMS,然后去刷证书,贩卖)这个不过以评价,懂得都懂!

3.原创性

为了确保原创性,我们可以去 CNVD或互联网去查找有没有你的目标公司下的这个系统的同样漏洞,及时漏洞名字和你的类似,也可以尝试去提交。

4.案例数量超过 10个

精准打击

我们需要经常去 CNVD里去逛,尤其要注意的是近期公开的漏洞,可以从中锁定资产大于五千万的厂商,然后再进一步利用。

漏洞标题中指出漏洞类型,如上述一卡通综合管理系统存在SQL注入,可以再进一步搜索这个公司乃至这个系统历史漏洞。

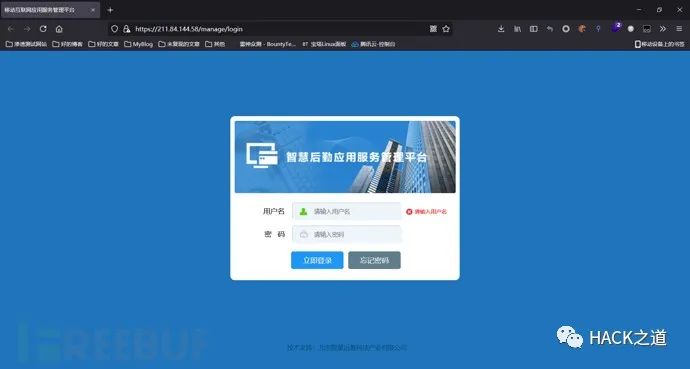

我们的到了目标单位(智慧远景),以及已经存在漏洞的目标系统(一卡通管理系统),以及容易出现的漏洞类型(SQL注入)

1.通过目标单位去查看他的官网,收集目标单位所开发的系统、软件,以及服务对象

2.通过FOFA搜索引擎去搜索类似语句

body="智慧远景" body="技术支持 智慧远景" title="智慧远景"

找到了目标单位所开发的系统,我们可以根据该系统的指纹进行精准搜索,然后再进行漏洞挖掘。

在漏洞挖掘的过程中,我们要尤为关注的是目标单位的历史漏洞,如上述案例:SQL注入。

批量挖掘

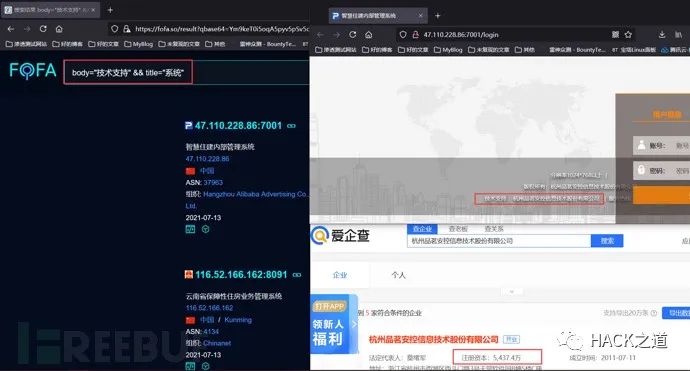

可见上述方法是以CNVD为主,FOFA为辅。下面要介绍的方法恰恰相反,通过FOFA去搜索如下关键字:

title="系统" title="门禁" title="设备" body="技术支持" body="技术支持" && title="系统" ......

配合爱企查去筛选注册资金大于 5000万的目标

锁定好目标系统后,通过系统的指纹去批量搜索类似系统

title="智慧住建内部管理系统"

最后再进行常规的漏洞挖掘,确保你挖掘到的每个漏洞都能拿到证书,再也不用去担心是否符合拿证书的标准了。

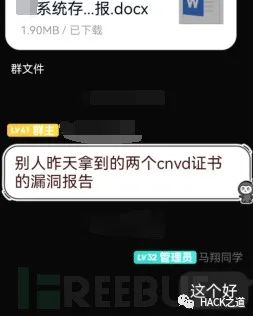

最后介绍一种方法,需要你有足够多的密圈或者认识安全圈子的朋友多多。经常会看到密圈里的小伙伴们晒证书或者朋友圈的大哥拿证书出来显摆,既然这样,拿来吧你!

当他们显摆的时候,我们尤为要关注他的漏洞编号,或者厂商名称,关系好的会直接发报告给你,10个案例都不用你去找了。

然后可以通过他的漏洞去扩展,或者自行去挖掘其他的漏洞。你要知道,没有一个系统是绝对安全的,每个人看待实物的角度也是截然不同的,所以我们去挖掘别人挖过的系统,挖掘到其他漏洞的概率还是蛮大的。

这两张都是高危 10.0评分的文件上传漏洞,就是从别人挖了好多遍的目标中挖到的。