腾讯安全威胁情报中心推出2022年7月必修安全漏洞清单

腾讯安全威胁情报中心推出2022年7月份必修安全漏洞清单,所谓必修漏洞,就是运维人员必须修复、不可拖延、影响范围较广的漏洞,不修复就意味着黑客攻击入侵后会造成十分严重的后果。

腾讯安全威胁情报中心参考“安全漏洞的危害及影响力、漏洞技术细节披露情况、该漏洞在安全技术社区的讨论热度”等因素,综合评估该漏洞在攻防实战场景的风险。当漏洞综合评估为风险严重、影响面较广、技术细节已披露,且被安全社区高度关注时,就将该漏洞列为必修安全漏洞候选清单。

腾讯安全威胁情报中心定期发布安全漏洞必修清单,以此指引政企客户安全运维人员修复漏洞,从而避免重大损失。

以下是2022年7月份必修安全漏洞清单详情:

1.Apache Commons远程代码执行漏洞

概述:

2022年7月6日,腾讯安全监测发现,Apache官方发布安全公告,修复了一个存在于Apache Commons Configuration 组件的远程代码执行漏洞,漏洞编号:CVE-2022-33980,恶意攻击者通过该漏洞,可在目标服务器上实现任意代码执行。

腾讯安全专家建议受影响用户尽快升级,漏洞威胁等级:高危。

Apache Commons 是一个专注于可重用 Java 组件各个方面的 Apache 项目。

Apache Commons Configuration是一个Java应用程序的配置管理工具,可以从properties或者xml文件中加载软件的配置信息,用来构建支撑软件运行的基础环境。在一些配置文件较多较复杂的情况下,使用该配置工具比较可以简化配置文件的解析和管理,提高开发效率和软件的可维护性。

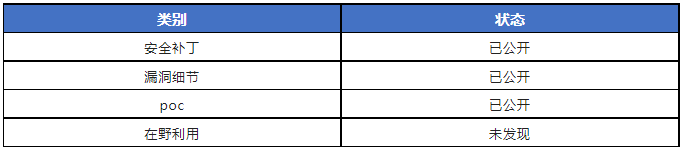

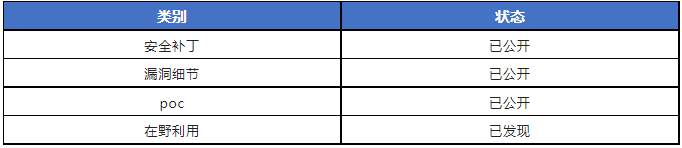

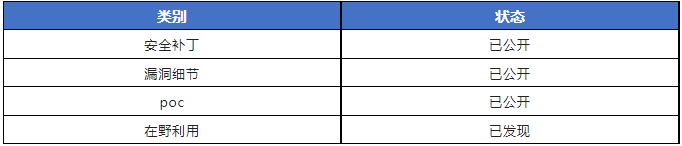

漏洞状态:

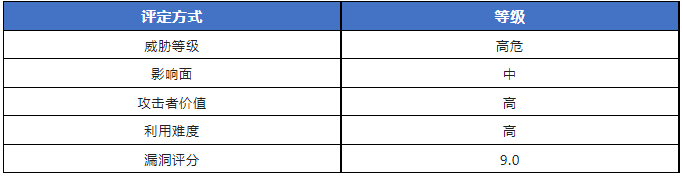

风险等级:

影响版本:

2.4 <= Apache Commons Configuration <=2.7

修复建议:

官方已发布漏洞补丁及修复版本,请评估业务是否受影响后,酌情升级至安全版本:

Apache Commons Configuration >= 2.8.0

【备注】:建议您在升级前做好数据备份工作,避免出现意外

参考链接:

https://commons.apache.org/proper/commons-configuration/download_configuration.cgi

2.APACHE SPARK SHELL命令注入漏洞

概述:

2022年6月,腾讯安全监测发现Apache官方发布安全公告,修复了一个Apache Spark中的命令注入漏洞,漏洞编号CVE-2022-33891。

Apache Spark UI 提供了通过配置选项 spark.acls.enable。使用身份验证过滤器时会检查用户是否有访问权限来查看或修改应用。如果启用了 ACL,HttpSecurityFilter中的代码会允许某些用户提供任意用户名进行模拟执行,攻击者可能构建一个unix shell命令并远程执行。

Apache Spark是一种用于大数据工作负载的分布式开源处理系统。它使用内存中缓存和优化的查询执行方式,可针对任何规模的数据进行快速分析查询。它提供使用Java、Scala、Python和R语言的开发API,支持跨多个工作负载重用代码—批处理、交互式查询、实时分析、机器学习和图形处理等。

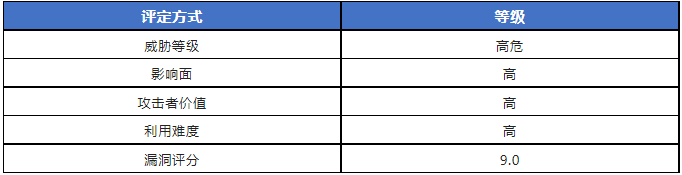

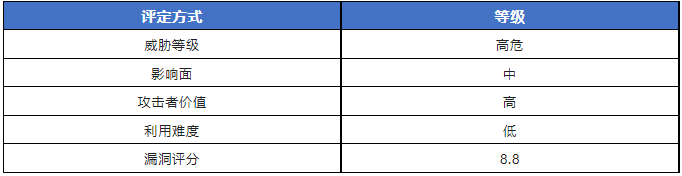

漏洞状态:

风险等级:

影响版本:

Apache Spark <= v3.0.3

3.1.1 <= Apache Spark <= 3.1.2

3.2.0<= Apache Spark <= 3.2.1

修复建议:

官方已发布漏洞补丁及修复版本,请评估业务是否受影响后,酌情升级至安全版本:

Apache Spark >= v3.1.3

Apache Spark >= v3.2.2

Apache Spark >= v3.3.0

参考链接:

https://spark.apache.org/downloads.html

3.WPS Office远程代码执行漏洞

概述:

腾讯安全监测到WPS官方发布了安全更新,修复了WPS Office远程代码执行漏洞,攻击者给受害者发送一个特殊构造的恶意文档,受害者打开文件后可能执行恶意代码,攻击者即可完全控制主机。

WPS Office 是由北京金山办公软件股份有限公司自主研发的一款办公软件套装,可以实现办公软件最常用的文字、表格、演示、PDF 阅读等多种功能,其具有内存占用低、运行速度快、云功能多、强大插件平台支持、免费提供在线存储空间及文档模板的优点。

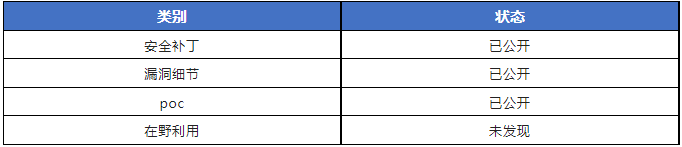

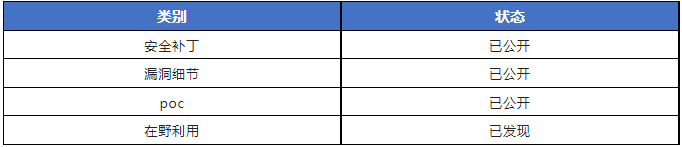

漏洞状态:

风险等级:

影响版本:

WPS Office 2019

修复建议:

目前官网已发布漏洞补丁及修复版本,请升级至安全版本:

https://www.wps.cn/

4.Coremail远程代码执行漏洞

概述:

腾讯安全近期监测到一个Coremail远程代码执行漏洞出现在野利用,攻击者通过伪造特定的邮件发送给目标用户,当受害者使用CMClient.exe处理特殊的附件名时,会解析错误导致远程代码执行。

Coremail产品诞生于1999年,经过二十多年发展,如今从亿万级别的运营系统,到几万人的大型企业,都有了Coremail的客户。

截止2020年,Coremail邮件系统产品在国内已拥有10亿终端用户,是国内拥有邮箱使用用户最多的邮件系统。Coremail不但为网易(126、163、yeah)、移动,联通等知名运营商提供电子邮件整体技术解决方案及企业邮局运营服务,还为石油、钢铁、电力、政府、金融、教育、尖端制造企业等用户提供邮件系统软件和反垃圾服务。

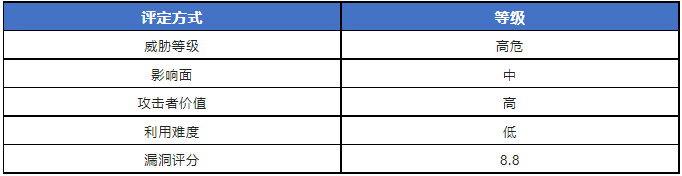

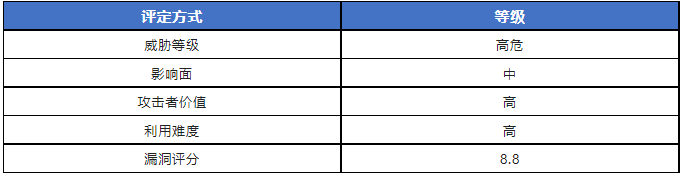

漏洞状态:

风险等级:

影响版本:

Coremail Air客户端 3.0.7.150 ~ 3.1.x.302 版本

修复建议:

Coremail 官方已经发布该漏洞相关修复补丁,升级最新版的Coremail windows邮箱客户端Air版至v3.1.0.303及以上。

参考链接:

https://www.coremail.cn/download.html

5.GitLab CE/EE远程代码执行漏洞

概述:

腾讯安全近期监测到GitLab Inc. 官方发布安全更新,披露了 CVE-2022-2185 安全漏洞,授权用户可以导入恶意制作的项目导致远程代码执行。

GitLab是由GitLab公司开发的、基于Git的集成软件开发平台。另外,GitLab且具有wiki以及在线编辑、issue跟踪功能、CI/CD等功能。

漏洞状态:

风险等级:

影响版本:

14.0 <= GitLab(CE/EE/JH)< 14.10.5

15.0 <= GitLab(CE/EE/JH)< 15.0.4

15.1 <= GitLab(CE/EE/JH)< 15.1.1

修复建议:

gitlab官方已经发布该漏洞相关修复补丁,参考以下链接升级最新版的gitlab:

https://about.gitlab.com/releases/