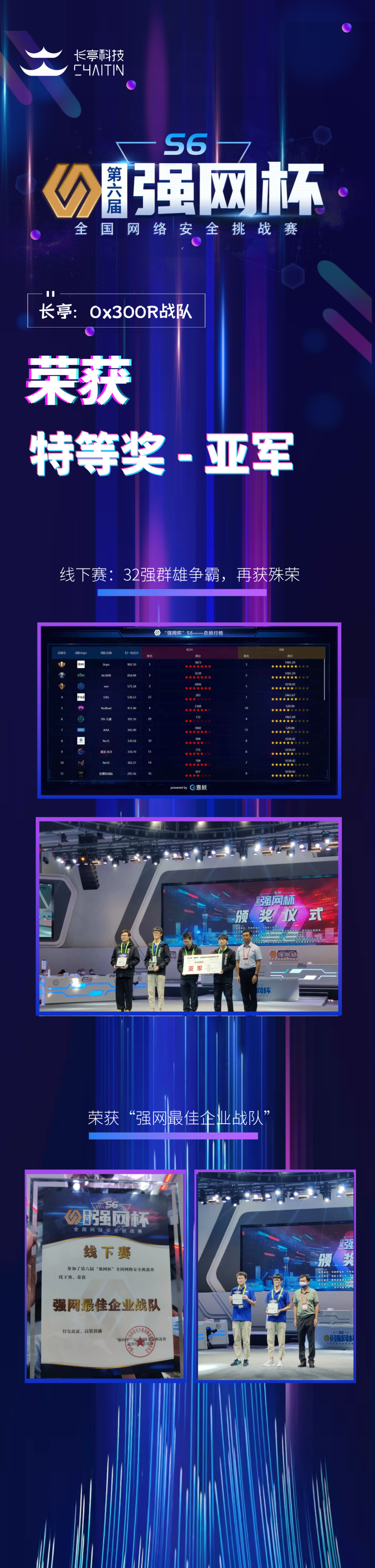

斩获“强网最佳企业战队”,长亭再获强网杯特等奖

8月21日,为期两天的第六届“强网杯”全国网络安全挑战赛线下赛圆满结束。从32支战队中脱颖而出,长亭科技0x300R 战队最终斩获强网杯特等奖—亚军,同时作为线下赛总积分排名最高的企业战队,获评“强网最佳企业战队”荣誉称号。

竞逐对抗之巅:速度+智慧

本届强网杯共汇聚了来自全国各地的2358支战队、10147名选手,以线上赛第一名的成绩强势入围线下赛的长亭0x300R战队,在线下赛中也充分展示了团队漏洞利用与修补、真实世界软件安全对抗的能力。

本届“强网杯”线下赛创新设置攻防对抗(KOH)+实战解题(Realworld)混合赛制,赛题场景涵盖二进制程序漏洞挖掘利用、Web应用漏洞挖掘利用、设备固件漏洞挖掘利用、物联网设备现场破解,以及人工智能在网络安全领域的赋能应用等方向,综合评估参赛队伍对新一代信息技术应用的学习能力与实战攻防能力,锻炼真实攻防场景下的应急响应和即时策略等方面的综合能力,多维度、全方位提升参赛选手的网络安全技能和防御水平。

两天的比赛中,比拼的不仅是挖掘漏洞的速度和技能,同时也是各自排兵布阵的智慧与策略。长亭0x300R战队充分发挥一直以来对于网络攻防技术的研究经验和贴近企业攻防实战的实操经验,持续爆发,在KOH赛题上夺旗得分,同时在Real World赛题中也强势突围,多次上台挑战成功,成为RW赛题中解题数最多的战队之一。最终长亭0x300R战队以仅300分的差距将亚军收入囊中。

追逐技术之巅:实战+研究

长亭安全服务团队对于攻防技术的研究一直坚持贴近实战和保持创新。成立8年来,长亭安全服务团队在国内外安全大赛中屡获殊荣,10余次国际顶尖赛事冠军;世界最高标准黑客大赛 DEFCON CTF 全球第二;全球顶级网络安全大赛Pwn2Own全球第三,现场唯一破解全线操作系统。8年间安全服务团队提报并收录上万漏洞,其中79%的超危/高危漏洞,数百个0day漏洞,屡次被CNVD和CNNVD评为优秀支持单位,收获多家企业致谢与认可。

同时,对于网络攻防最新技术保持着积极研究与创新也是长亭对外安全能力输出的基础。

首个发现并预警全球重大安全事件永恒之蓝(WannaCry)

发现并命名2020年全球十大安全漏洞-Ghostcat(幽灵猫)

近5年最大影响力安全漏洞 Apache Log4j ,国内首个推出免费检测工具

全球首次完成VMwareESXi虚拟机逃逸

多次亮相全球网络安全会议,并分享创新研究成果

攻防新态势下,企业网络安全建设面临着新的挑战与需求,更加重视实战化安全能力的构建。以实战化攻防思路为安全产品研发创新点,长亭将持续聚焦防护效果,提升竞争力,为网络安全产业发展良性生态做出贡献。