思科商务路由器被发现容易受到严重的远程黑客攻击

VSole2022-08-03 00:00:00

思科周三推出了补丁来解决八个安全漏洞,其中三个可能被未经身份验证的攻击者武器化,以获得远程代码执行 (RCE) 或在受影响的设备上导致拒绝服务 (DoS) 条件。

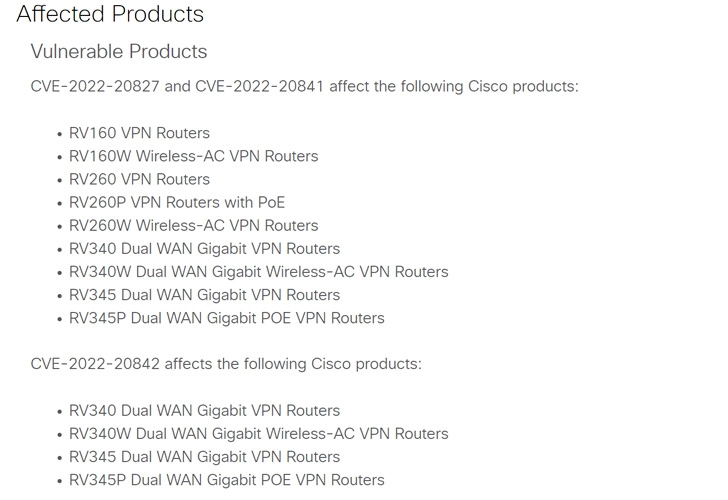

最严重的缺陷影响 Cisco Small Business RV160、RV260、RV340 和 RV345 系列路由器。被跟踪为 CVE-2022-20842(CVSS 分数:9.8)的弱点源于对用户提供的对设备基于 Web 的管理界面的输入的验证不足。

“攻击者可以通过向受影响的设备发送精心制作的 HTTP 输入来利用此漏洞,”思科在一份公告中表示。“成功的利用可能允许攻击者在底层操作系统上以 root 用户身份执行任意代码或导致设备重新加载,从而导致 DoS 条件。”

第二个缺点与路由器的 Web 过滤器数据库更新功能(CVE-2022-20827,CVSS 分数:9.0)中的命令注入漏洞有关,攻击者可以利用该漏洞在底层操作系统上注入和执行任意命令具有root权限。

第三个要解决的与路由器相关的漏洞(CVE-2022-20841,CVSS 评分:8.0)也是Open Plug-n-Play (PnP) 模块中的命令注入漏洞,可以通过发送恶意输入来实现在目标 Linux 主机上执行代码。

“要利用此漏洞,攻击者必须利用中间人位置或在连接到受影响路由器的特定网络设备上建立立足点,”网络设备制造商指出。

思科还修补了影响 Webex Meetings、身份服务引擎、统一通信管理器和 BroadWorks 应用程序交付平台的五个中等安全漏洞。

该公司没有提供解决问题的解决方法,并补充说没有证据表明这些漏洞被广泛利用。也就是说,建议客户迅速采取行动以应用更新。

VSole

网络安全专家