随着微软Office“禁宏令”的实施,越来越多的网络犯罪分子开始转向使用快捷方式(LNK)文件来投送电子邮件恶意软件(包括QakBot、IceID、Emotet和RedLine Stealer等)。快捷方式文件正在取代Office宏(现已默认被阻止),成为黑客通过电子邮件投送恶意软件感染PC的流行方式。

电子邮件安全的最新趋势

根据HP Wolf Security最新发布的2022年第二季度威胁洞察报告(提供对现实世界网络攻击的分析)显示,包含恶意软件(包括LNK快捷方式文件)的存档文件增加了11%。攻击者经常将快捷方式文件放在ZIP电子邮件附件中,以帮助他们避开电子邮件安全扫描。

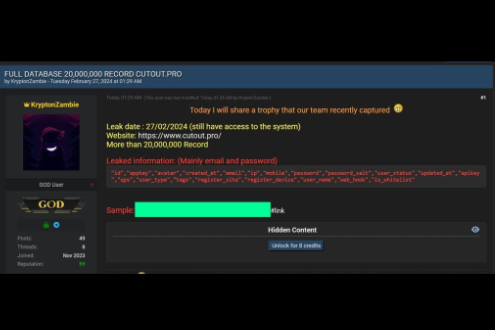

该团队还发现了可以在黑客论坛上购买的LNK恶意软件生成器,可创建武器化的快捷文件并将其传播给企业,网络犯罪分子可以轻松地转向这种“无宏”代码执行技术。

“企业必须立即采取措施,防范越来越受到攻击者青睐的新技术,或者在它们变得普遍时让自己暴露在外。我们建议尽可能立即阻止以电子邮件附件形式接收或从Web下载的快捷方式文件。”报告指出。

除了LNK文件的增加外,报告还强调攻击者正积极使用以下三种恶意软件传播/检测规避技术:

- HTML smuggling达到临界规模——调查发现了几起网络钓鱼活动冒充本地邮政服务或者重大会议活动(例如2023多哈世博会)以及HTML smuggling来传播恶意软。使用这种技术,原本会被电子邮件网关阻止的危险文件类型可能会被偷运到组织中并导致恶意软件感染。

- 攻击者利用Follina CVE-2022-30190零日漏洞的漏洞窗口——在其披露后,多个威胁参与者利用了微软支持诊断工具(MSDT)中最近的零日漏洞——被称为“(Follina)”。在该漏洞补丁可用之前分发QakBot、Agent Tesla和Remcos RAT(远程访问木马)。该漏洞特别危险,因为它允许攻击者运行任意代码来部署恶意软件,并且几乎不需要用户交互即可在目标机器上利用。

- 新颖的执行技术,例如通过隐藏在文档中的shellcode传播SVCReady恶意软件。

报告中的其他主要发现包括:

- 14%的电子邮件恶意软件绕过了至少一个电子邮件网关扫描程序

- 威胁攻击者共使用593个不同的恶意软件家族感染企业,而上一季度这个数字为545个

- 电子表格仍然是最主要的恶意文件类型,但威胁研究团队发现存档威胁增加了11%。这表明攻击者越来越多地在发送文件之前将文件放在存档文件中以逃避检测

- 69%的恶意软件通过电子邮件传递,网络下载占17%

- 最常见的网络钓鱼诱饵是商业交易,例如“订单”、“付款”、“购买”、“请求”和“发票

RacentYY

RacentYY

安全侠

安全侠

RacentYY

RacentYY

Anna艳娜

Anna艳娜

安全侠

安全侠

Andrew

Andrew

ManageEngine卓豪

ManageEngine卓豪

安全侠

安全侠

007bug

007bug

FreeBuf

FreeBuf

X0_0X

X0_0X

安全侠

安全侠