云原生环境下,主动防御在红蓝对抗中的应用

在过去的二十年中,占据市场主流的主要是被动防御模式,以WAF、IDS、IPS、安全网关为代表的被动防御产品为网络安全立下了汗马功劳。但随着近几年来IT架构开始出现比较大的转变,容器化、云原生化成为趋势。同时,随着国家对网络安全重视程度的不断提升,红蓝对抗已经逐渐成为一种检测企业安全能力的常态化手段,各种攻防活动如火如荼的进行。面对不断更新的各类花式攻击技术,如何构建“纵深,弹性”的防御体系,特别是在云原生环境实现更好的主动防御,是防守方一直关注的问题。

一、被动防御无法适应“硬碰硬”的红蓝对抗

根据探真科技对多次对抗活动的资料总结分析,近些年来红蓝对抗中攻击方的攻击方式呈现出以下几个主要特点。

- Nday、1day乃至0day类攻击明显增多

- 单体渗透逐渐转变为团队协作共同渗透

- 社工、供应链攻击逐渐增多

- 自动化攻击工具越来越普及和高效

- 内网攻击技术愈加成熟和难以发现

在攻击方无孔不入的猛烈火力下,“被动式”的网络安全防护思路已经开始显露出其局限性。企业无法确保防护设备能切实发现所有的安全威胁,“硬碰硬”的对抗思想已不能完全满足企业的安全需求,因此,当前需要一种更灵活、更主动的防御理念来发现攻击者和攻击行为,以满足企业实战化的网络安全需求。

二、主动防御的优势

主动防御是与被动防御相对应的概念,最早的主动防御主要指蜜罐的诱捕模式,通过诱导攻击者进行攻击以提前发现威胁。传统的蜜罐模式因其自身的种种局限性而缺乏市场吸引力,但随着蜜罐技术的不断更新,以及大数据分析、云计算、SDN、威胁情报等技术的发展,让信息系统安全检测技术对安全态势的分析越来越准确,对安全事件预警越来越及时精准,为安全防线逐渐由被动防御向主动防御转变奠定了基础。

我们可以将主动防御定义为:“在入侵行为对信息系统发生影响之前,能够及时精准预警,实时构建弹性防御体系,避免、转移、降低信息系统面临的风险的一套体系。”

三、云原生下环境下的主动防御思路

基于主动防御思路,以及适应当前的云原生架构的发展浪潮,探真科技发布了主动防御产品--Tensor Watson·主动防御,在充分吸收传统蜜罐技术的优势下,彻底弥补了传统蜜罐产品的多种缺陷。

结合当前的红蓝对抗场景,探真科技提出了云原生环境下的四大防护思路。

1.以假乱真

依赖于云原生环境下容器可快速伸缩的特性,Tensor Watson拥有多种可灵活切换的诱饵,包含了不同类别的漏洞环境,所有诱饵都可以灵活创建、销毁,实现秒级切换,可根据用户的喜好与自身业务情况进行灵活调整。

在红蓝对抗中,贴合真实业务的诱饵可让内网环境变幻莫测,让攻击者难以分辨真假业务,在误导攻击者的同时,消耗其攻击资源,延长攻击过程,为防御方及时响应提供了宝贵的时间。

2.持续交互

大多数蜜罐因为缺乏攻击行为持续监控的能力,采用模拟脆弱端口的模式,一旦识别到攻击,就立即报警,这样导致缺乏持续交互,起不到拖延攻击的目的,也非常容易被攻击者察觉异常。Tensor Watson借助基于ebpf的内核态攻击监测能力,不仅可以做到针对诱饵的检测点的告警,还可以对攻击者后续的攻击行为进行持续跟踪,因此部署接近于真实环境的诱饵,具备持续交互能力。

3.主动导向

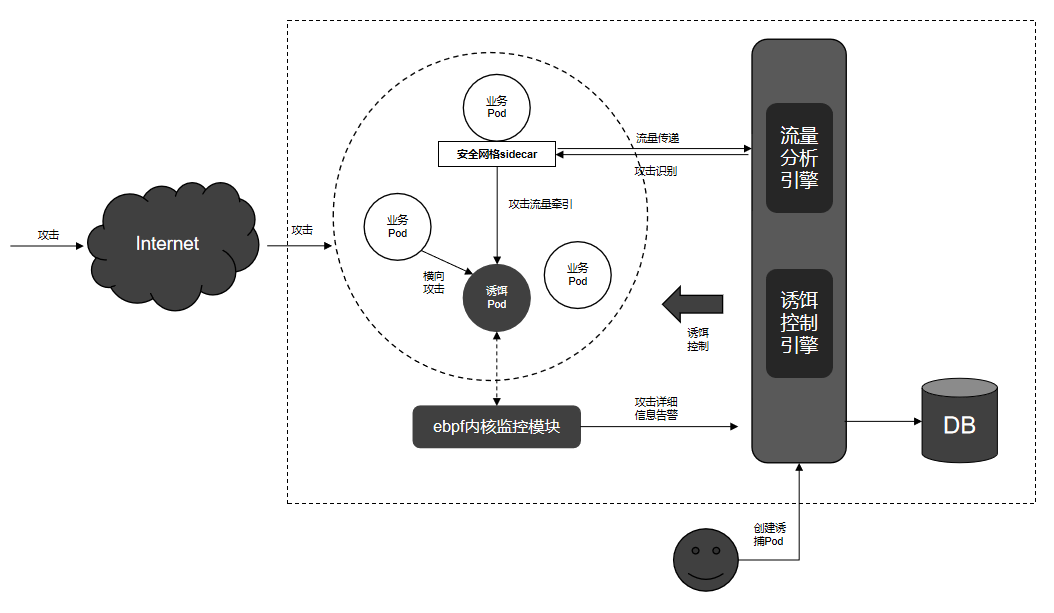

在实战环境中,我们发现很多时候蜜罐类产品效果不是很好,其中一个很关键的因素就是缺乏流量引入,诱饵本身还是被动的等待攻击者去发现,大大降低了蜜罐效果。因此,Tensor Watson采用全新模式,通过学习正常环境下的东西向流量情况,构建正常流量模型。一旦发现存在攻击的特定请求行为,即主动将其导向至对应的蜜罐容器中,并对请求进行监控与告警。

4.动态防御

在真实攻防场景下,从发现攻击到处置会有一个时间间隔,攻击者可能会在这个间隔内做更多危险行为,尤其是传统蜜罐只是单纯告警,而真正处置还要到另外的产品内完成,这就大大增加了防守风险。为了解决该问题,Tensor Watson可以针对蜜罐的攻击行为进行持续跟踪,并即时评估其风险级别。当满足特定条件时,将针对特定协议、特定请求、特定容器进行精细化阻断。在告警的同时,彻底阻断攻击者的进一步攻击行为。

四、TensorWatson·主动防御产品的优势

探真科技尝试拆解“主动”+“防御”二词,以全新的方式定义主动防御,让蜜罐的能力不再局限于检测与告警。TensorWatson通过智能学习东西向网络流量,构建威胁模型,将符合条件的攻击流量主动导向至诱捕容器。同时,还会对后续的攻击行为进行持续跟踪,一旦发现高风险行为,系统将对攻击发起源进行隔离。

TensorWatson·主动防御产品具有以下能力优势。

1.双模式诱捕能力

TensorWatson包含了不同类型的漏洞诱饵镜像,并提供主、被动双模式攻击诱捕能力。被动模式,即通过插入诱饵吸引攻击者扫描攻击从而发现威胁行为;主动模式,则通过识别并牵引攻击流量到蜜罐,实现更高强度的攻击诱导。

2.主动流量牵引

TensorWatson通过学习环境内正常东西向流量,构建正常流量模型。一旦发现存在攻击的特定请求行为,即主动将其导向至对应的蜜罐容器中,并对请求进行监控与告警。

3.内核态攻击识别

TensorWatson基于eBPF技术构建了针对诱饵容器的有效攻击行为检测能力。并提供全面的针对容器内的系统调用、文件读写、命令执行、网络调用等全面的行为捕捉能力。针对诱饵容器进行高敏感度的全面监控,提供事中的决策判断与事后的溯源分析。

4.持续监控与攻击阻断

TensorWatson还可以对进入蜜罐的攻击行为进行持续跟踪,并即时评估其风险等级。当满足特定条件时,TensorWatson将针对特定协议、特定请求、特定容器进行精细化阻断。在告警的同时,彻底阻止攻击者的进一步攻击。

此外,为避免诱饵容器被黑客利用,进而发动横向攻击,影响用户环境,TensorWatson提供了以下安全保障。

- 诱饵镜像本身经过了安全专家严格筛选,且业务单一,避免引入其它可能造成风险的组件。

- 蜜罐存在于内网,攻击者触发蜜罐报警是存在于一定权限基础上,不会引入额外攻击风险。

- 提供了“只进不出”的网络隔离配置。可随时开启,保证在强对抗场景下可使攻击者无法通过网络横向移动到其它容器。

未来,探真科技还会进一步将微隔离、运行时安全及威胁情报等模块与现有主动防御能力进行联动,形成全链路的攻击行为跟踪与任意状态下的攻击阻断,打造更强大的云原生主动防御体系。