警告黑客开始使用“SambaCry漏洞”攻击Linux系统

两周前,我们报道了Samba networking software(SMB networking protocol的重新实现)中存在的一个7年严重远程代码执行漏洞,该漏洞允许远程黑客完全控制易受攻击的Linux和Unix机器。

要了解SambaCry漏洞(CVE-2017-7494)及其工作原理的更多信息,请阅读我们之前的文章。

当时,在互联网上发现了近48.5万台支持Samba的计算机,研究人员预测,基于SambaCry的攻击也有可能像WannaCry勒索软件一样广泛传播。

该预测结果相当准确,因为卡巴斯基实验室研究人员团队建立的蜜罐捕捉到了一个恶意软件活动,该活动利用SambaCry漏洞用加密货币挖掘软件感染Linux计算机。

另一位安全研究员Omri Ben Bassat;,独立发现了同样的活动,并将其命名为“永恒矿工”

据研究人员称,就在Samba漏洞被公开披露一周后,一个未知的黑客组织开始劫持Linux PC,并安装了升级版的“CPUminer”,这是一种加密货币挖掘软件,用于挖掘莫内罗“数字货币。

在使用SambaCry漏洞破坏易受攻击的机器后,攻击者在目标系统上执行两个有效负载:

- INAebsGB。所以;为攻击者提供远程访问的反向外壳。

- cblRWuoCc。所以;一个后门,包括加密货币挖掘工具;CPUminer。

卡巴斯基研究人员说:“通过系统中留下的反向外壳,攻击者可以改变已经在运行的矿工的配置,或者用其他类型的恶意软件感染受害者的计算机。”。

挖掘加密货币可能是一项成本高昂的投资,因为它需要巨大的计算能力,但这种加密货币挖掘恶意软件让网络犯罪分子更容易利用受损系统的计算资源获利。

如果您一直在定期关注黑客新闻,那么您一定知道Adylkuzz,这是一种加密货币挖掘恶意软件,在WannaCry勒索软件攻击爆发前至少两周使用了Windows SMB漏洞。

Adylkuzz恶意软件还利用受损Windows系统的大量计算资源挖掘Monero。

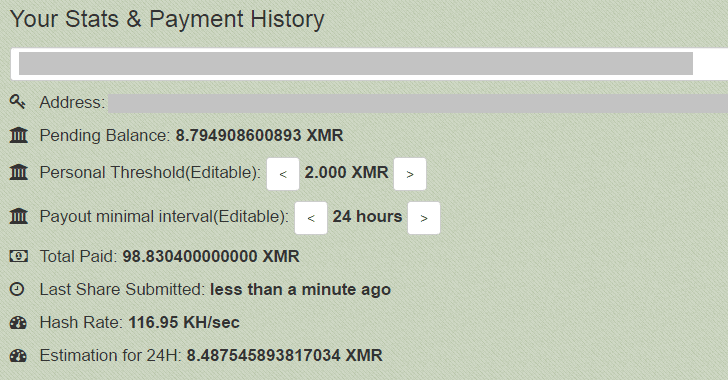

基于SambaCry的CPUminer攻击背后的攻击者已经获得了98个XMR,目前价值5380个,并且这个数字随着受损Linux系统数量的增加而不断上升。研究人员说:“在第一天,他们获得了约1 XMR(根据2017年6月8日的货币汇率,大约55美元),但在最后一周,他们每天获得了约5 XMR。”

Samba的维护人员已经在他们的新Samba版本4.6.4/4.5.10/4.4.14中修补了这个问题,并敦促那些使用易受攻击的Samba版本的人尽快安装补丁。