越来越多的恶意软件攻击利用黑暗实用程序“C2 即服务”

一项名为Dark Utilities的新兴服务已经吸引了 3,000 名用户,因为它能够提供命令和控制 (C2) 服务,以征用受损系统。

思科 Talos在与 The Hacker News 分享的一份报告中表示: “它被营销为一种在受感染系统上启用远程访问、命令执行、分布式拒绝服务 (DDoS) 攻击和加密货币挖掘操作的手段。”

Dark Utilities 于 2022 年初出现,被宣传为“C2 即服务”(C2aaS),提供对托管在 clearnet 上的基础设施以及 TOR 网络和相关有效负载的访问,并支持 Windows、Linux、和基于 Python 的实现仅需 9.99 欧元。

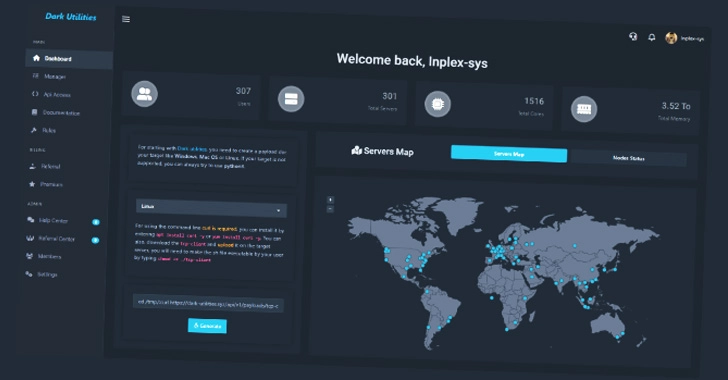

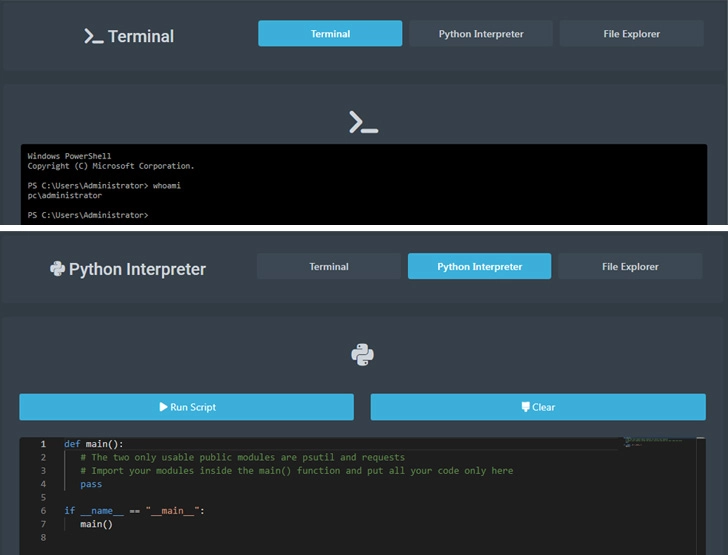

平台上经过身份验证的用户会看到一个仪表板,可以生成针对特定操作系统量身定制的新有效负载,然后可以在受害主机上部署和执行。

此外,还为用户提供了一个管理面板,可在建立活动 C2 通道后在其控制的机器上运行命令,从而有效地授予攻击者对系统的完全访问权限。

这个想法是使威胁参与者能够针对多个架构而不需要大量的开发工作。还通过Discord 和 Telegram向其客户提供技术支持和帮助。

研究人员指出:“鉴于与平台提供的功能数量相比成本相对较低,它可能对试图破坏系统而不要求他们在其恶意软件有效负载中创建自己的 C2 实现的对手有吸引力。”

为了火上浇油,恶意软件工件托管在分散的星际文件系统 (IPFS) 解决方案中,使其以类似于“防弹托管”的方式对内容审核或执法干预具有弹性。

Talos 研究员 Edmund Brumaghin 告诉黑客新闻:“IPFS 目前正被各种威胁行为者滥用,他们使用它来托管恶意内容,作为网络钓鱼和恶意软件分发活动的一部分。”

“[IPFS 网关] 使 Internet 上的计算机无需安装客户端软件即可访问 IPFS 网络中托管的内容,类似于 Tor2Web 网关如何为 Tor 网络中托管的内容提供该功能。”

Dark Utilities 被认为是在网络犯罪地下空间中使用绰号 Inplex-sys 的威胁行为者的杰作,Talos 确定了 Inplex-sys 与僵尸网络服务运营商之一之间的某种“合作关系”称为智能机器人。

研究人员说:“像 Dark Utilities 这样的平台通过使他们能够快速发起针对各种操作系统的攻击,降低了网络犯罪分子进入威胁领域的门槛。”

“他们还提供了多种方法,可用于进一步将在企业环境中获得的系统访问权货币化,并可能导致在获得初始访问权后进一步在环境中部署恶意软件。”