一条命令实现多个靶场部署

VSole2022-08-18 09:26:27

今天给初学者分享一个一键部署靶场的项目,都有哪些靶场呢?下面是靶场列表:

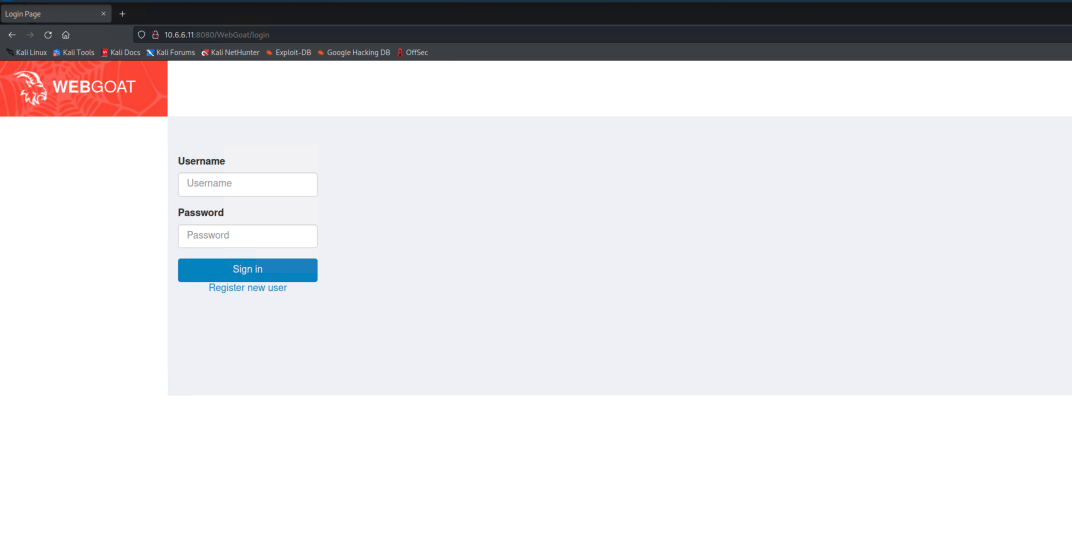

1、WebGoat:一个使用 Java 语言编写的 web 靶场环境,几乎包含了 OWASP Top 10 所有漏洞

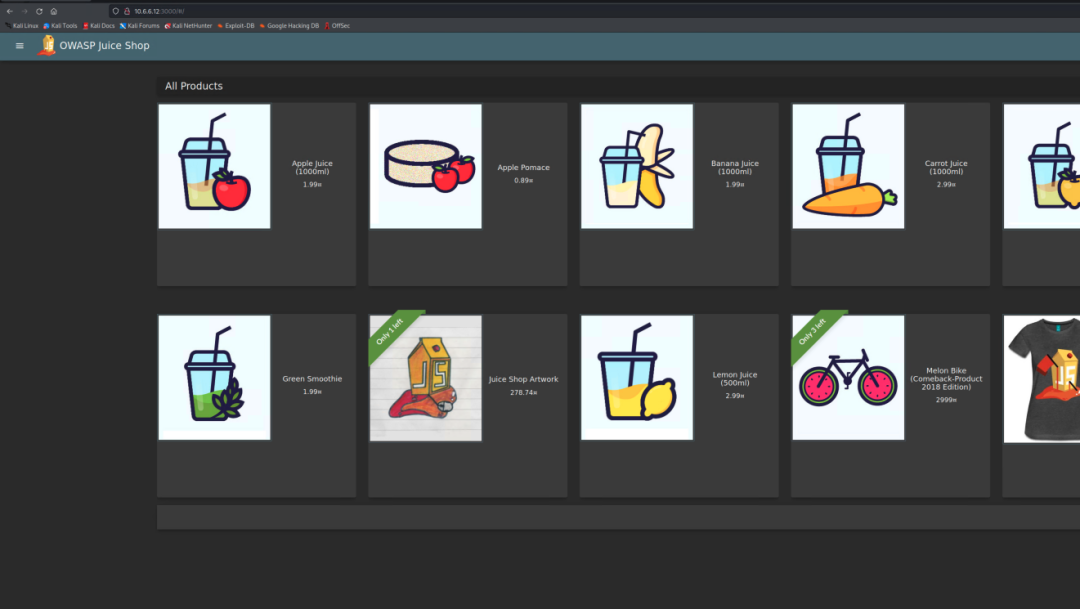

2、JuiceShop:使用 Node.js、Express 和 Angular 编写的 web 漏洞靶场环境,同样包含 OWASP Top 10 所有漏洞,比较贴近现在流行的前后端分离的架构,学习如何发现 API 的安全漏洞

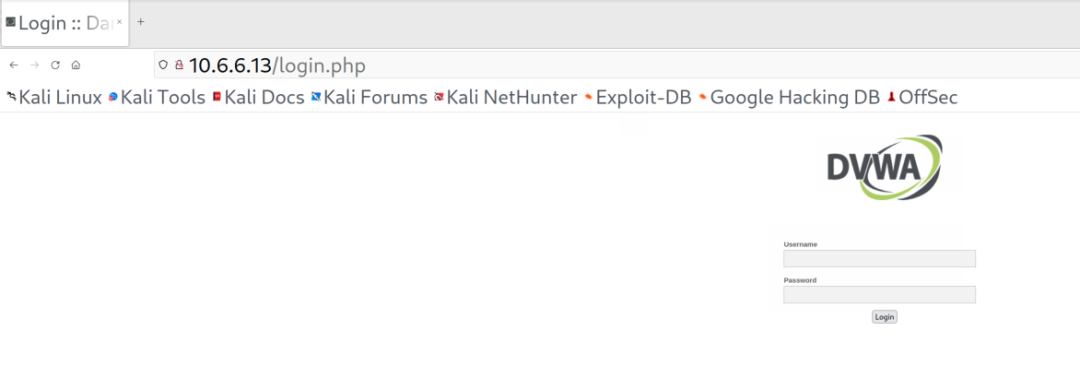

3、DVWA:这个大家再熟悉不过了,或多或少都玩过,使用 PHP 语言编写,包含多种常见漏洞

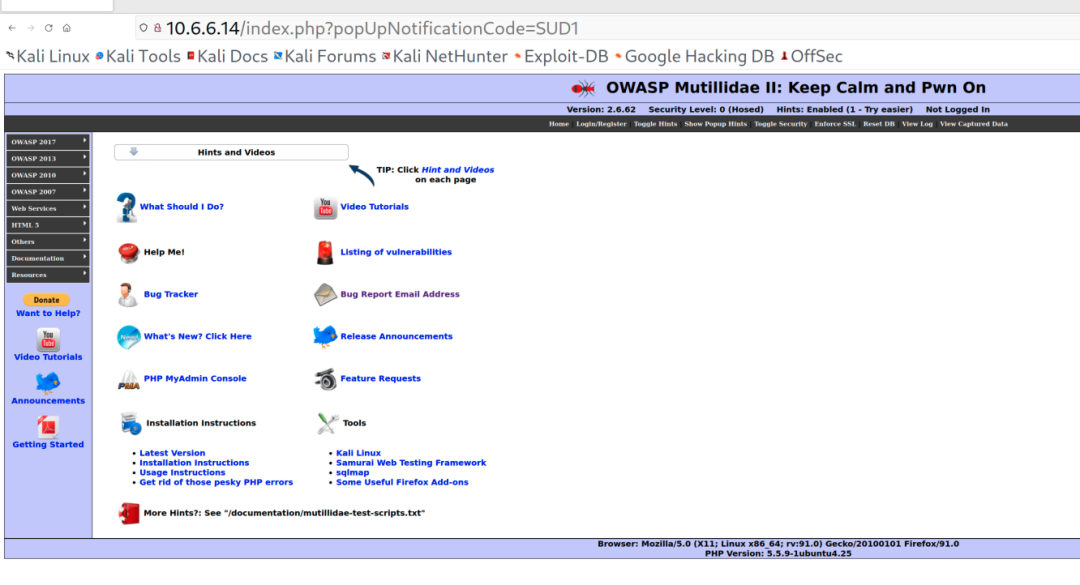

4、mutillidae_2:包含四十多个漏洞,使用 php 语言编写

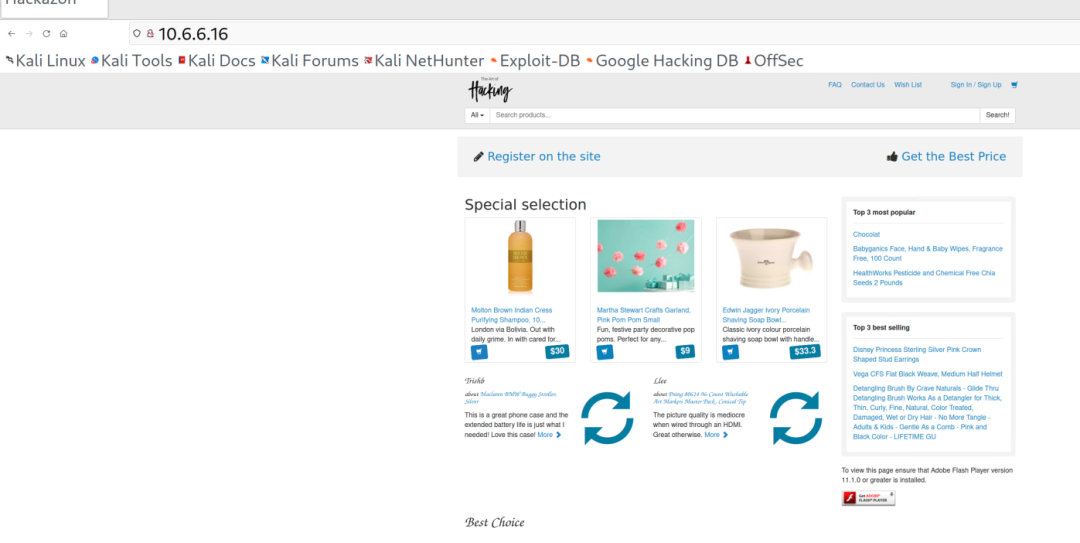

5、hackazon:前端使用了 ajax,后端使用 RESTful API,是以一个完整网站出现,而非明显的漏洞功能

以上是其中的一部分,除了这些还有 hackme-rtov、mayhem、rtv-safemode、grayhat-mmxx、yascon-hackme、secretcorp-branch1、gravemind、dc30_01、dc30_02。

那么如何部署安装呢?首先下载安装一个 kali 的 iso 镜像,然后安装虚拟机(注意磁盘空间适当大一些,我设置的100 G,根据自己的实际情况来,安装完成至少需要 30G),下载地址:

https://www.kali.org/

然后,直接使用下面的命令一键安装(安装部署的时间比较久):

curl -sSL https://websploit.org/install.sh | sudo bash

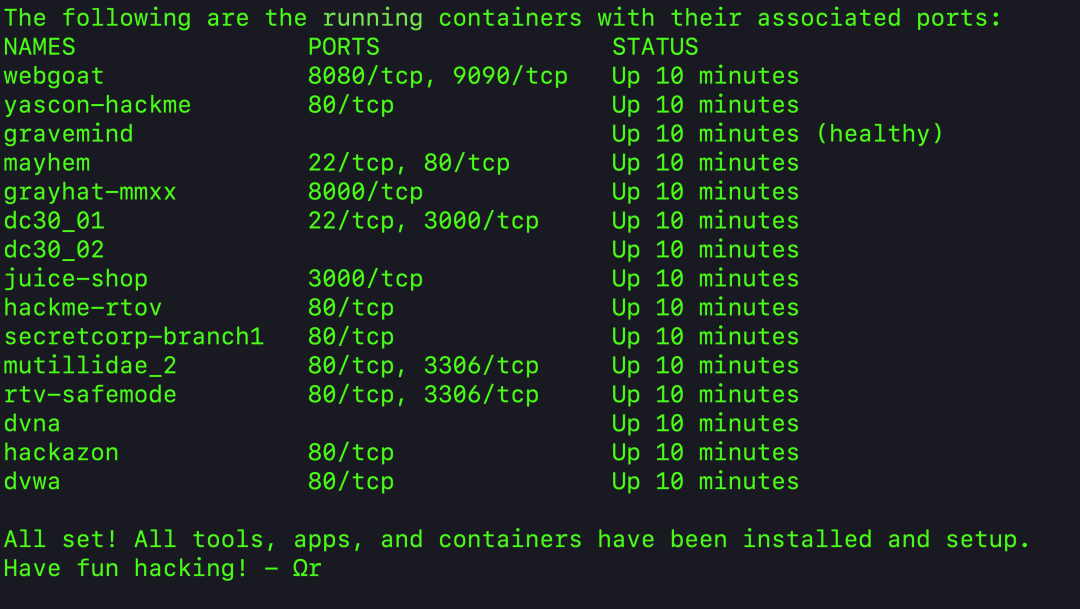

这个部署脚本还会下载一些常用的工具和脚本,需要从 github 上去克隆,这个时间也比较久,出现下面的截图则说明部署完成:

然后就可以一一访问(需要在kali中访问)这些靶场进行测试学习,这个项目的地址如下:

https://websploit.org/

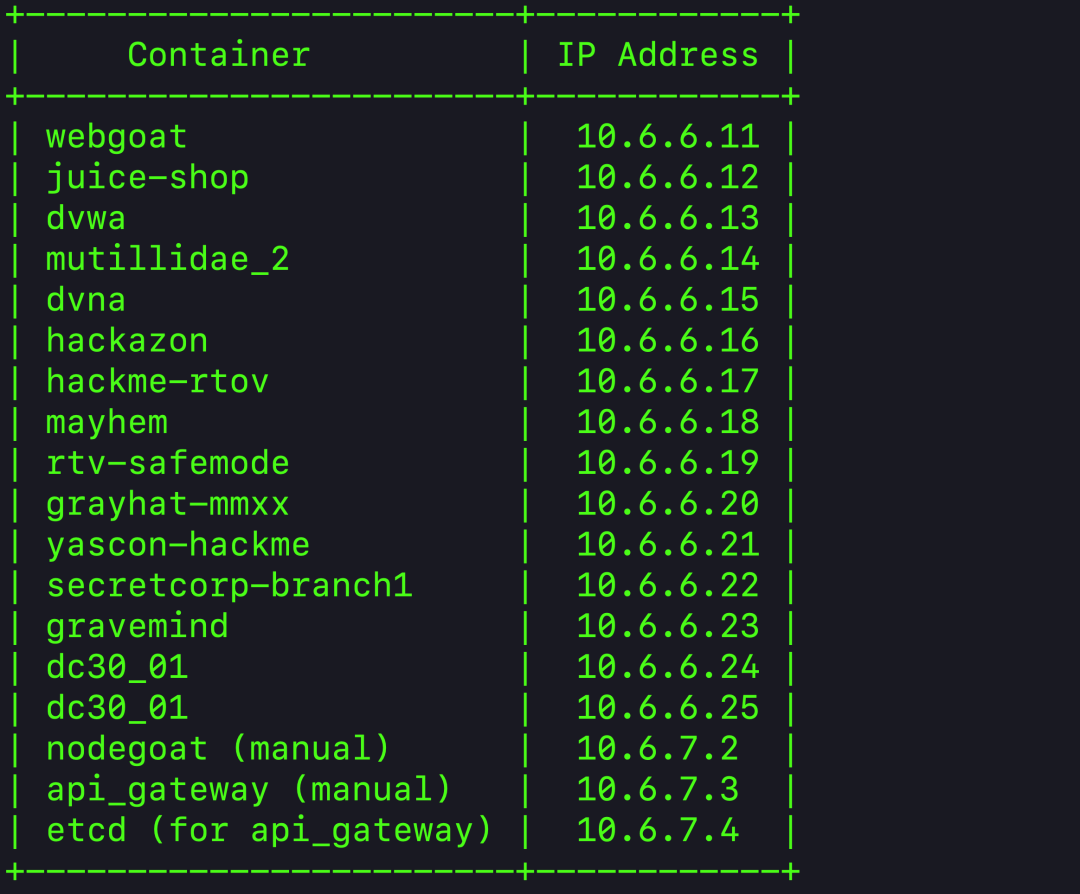

不同靶场的 IP 配置信息如下:

后续我们可能会基于这些靶场环境出一些内容给大家参考。

VSole

网络安全专家