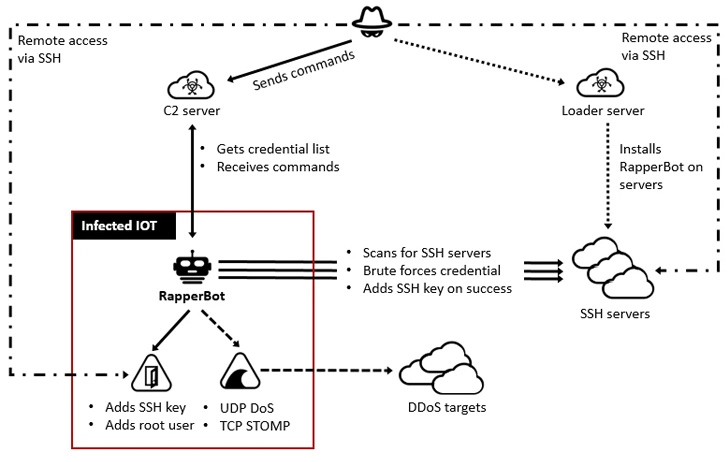

通过 SSH 蛮力攻击针对 Linux 服务器的新 IoT RapperBot 恶意软件

自 2022 年 6 月中旬首次发现以来,人们观察到一种名为RapperBot的新型物联网僵尸网络恶意软件正在迅速发展其功能。

“这个系列大量借鉴了原始Mirai 源代码,但它与其他 IoT 恶意软件系列的不同之处在于它内置的功能是暴力破解凭据并获得对 SSH 服务器的访问权限,而不是在 Mirai 中实现的 Telnet,”Fortinet FortiGuard 实验室说在一份报告中。

该恶意软件的名称来自早期版本的 YouTube 说唱音乐视频的嵌入式 URL,据说已经积累了越来越多的受感染 SSH 服务器,有超过 3,500 个唯一 IP 地址用于扫描和暴力破解。进入服务器。

RapperBot 当前的实施也将其与 Mirai 进行了描述,使其主要用作 SSH 蛮力工具,但执行分布式拒绝服务 (DDoS) 攻击的能力有限。

与传统 Mirai 行为的偏差进一步证明,它试图在受感染的主机上建立持久性,有效地允许威胁参与者在恶意软件被删除或设备重新启动后很长时间保持长期访问。

这些攻击需要使用从远程服务器接收到的凭据列表来暴力破解潜在目标。成功侵入易受攻击的 SSH 服务器后,有效凭据将被泄露回命令和控制系统。

研究人员说:“自 7 月中旬以来,RapperBot 已从自我传播转向维持对暴力 SSH 服务器的远程访问。”

访问是通过将运营商的 SSH 公钥添加到一个名为“ ~/.ssh/authorized_keys ”的特殊文件中来实现的,从而允许攻击者使用相应的私钥连接并验证服务器,而无需提供密码。

研究人员解释说:“这对受损的 SSH 服务器构成了威胁,因为即使在 SSH 凭据已更改或 SSH 密码身份验证被禁用后,威胁者也可以访问它们。”

“此外,由于文件被替换,所有现有的授权密钥都被删除,这会阻止合法用户通过公钥认证访问 SSH 服务器。”

这种转变还使恶意软件能够通过 SSH 保持对这些被黑设备的访问,从而允许攻击者利用立足点进行 Mirai 式的拒绝服务攻击。

与其他物联网恶意软件家族的这些差异产生了副作用,使其主要动机变得神秘,这一事实进一步复杂化,因为 RapperBot 的作者几乎没有留下任何关于其出处的迹象。

尽管放弃了自我传播以支持持久性,但据说僵尸网络在短时间内发生了重大变化,其中主要是从工件中删除了 DDoS 攻击功能,只是重新引入了一周后。

最终,该活动的目标充其量只是模糊不清,在成功妥协后没有观察到后续活动。很明显,具有默认或可猜测凭据的 SSH 服务器正被限制在僵尸网络中,用于某些未指定的未来目的。

为了抵御此类感染,建议用户为设备设置强密码或尽可能禁用 SSH 密码验证。

研究人员说:“尽管这种威胁大量借用了 Mirai 的代码,但它具有使其与前身及其变体不同的功能。” “它在受害者系统中持续存在的能力使威胁参与者可以灵活地将它们用于他们想要的任何恶意目的。”