企业如何规避数据隐私风险?

随着科技的发展,人们更加依赖网络,但科技是把双刃剑,网络中留下的个人信息可能被不法商家利用,比如房产推销、贷款理财、房屋装修、辅导培训等电话和短信,给我们的正常生活带来了许多困扰。如何享受数据价值带来的红利并保护个人隐私,成为当下热议的话题。在2022年的315晚会上,WiFi破解APP违规收集用户信息、低配儿童智能手表存在隐私泄露风险等事件的曝光,让我们不禁陷入思考,个人信息事件频发的根本原因是什么?企业又该如何规避数据隐私风险?

消费者是指为满足生活需要而购买或使用企业提供的商品或服务的自然人,做为单个的个体,相对于物力财力雄厚、信息资源丰富的公司,属于弱势群体,而企业利益至上,缺乏个人信息保护的内在动力,才是个人信息事件频发的根本原因。315晚会上曝光的个人信息泄露事件只是冰山一角,大量的个人信息违规收集、“大数据杀熟”、非法买卖、泄露个人信息等行为屡禁不止,给消费者的个人信息安全带来巨大隐患与影响。

在此背景下,《中华人民共和国个人信息保护法》自2021年11月1日起施行。这部法律为破解个人信息保护中的热点难点问题提供了强有力的法律保障,标志我国进入了全面的个人信息保护时代。与此同时,国家网信办、工信部、公安部等各行业主管部门释放出强监管的信号,并在执法层面呈现出常态化趋势,个人信息安全保护已经成为影响国家安全、社会秩序以及公民利益的焦点问题。企业作为个人信息的收集和处理者应积极履行信息保护义务,将个人信息保护作为企业发展的生命线。开展个人信息安全影响评估不仅是践行个人信息安全保护相关国家法律法规的手段之一,而且能有效地发现企业个人信息保护过程中存在的隐患,为企业个人信息保护工作提供有力支撑。

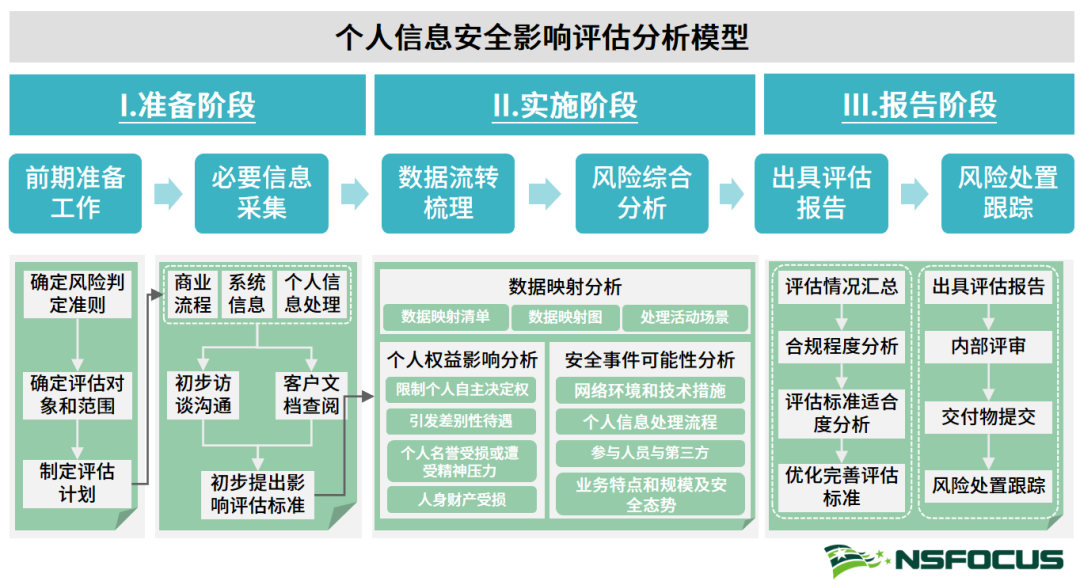

个人信息安全影响评估将通过数据映射分析对个人信息处理行为进行梳理与分类,并对个人信息处理行为中的个人信息安全风险从危害性和可能性两个维度进行评估,通过六个步骤来实现对个人信息安全影响的整体评估工作。根据评估结果,提供风险处置的建议,并在需要的情况下对风险处置的结果进行跟踪。

步骤一:前期准备工作

前期准备工作包括确定评估对象和范围、确定访谈对象以及制定评估计划等内容。

步骤二:必要信息采集

评估团队将针对评估对象系统进行必要信息采集,比如:业务中涉及个人信息的收集、传输、处理、存储以及销毁的全部业务流程以及其它相关信息;根据前期准备工作中收集的系统需求信息和系统设计信息制作调研表,进一步收集更加详细的系统信息、个人信息处理流程及程序信息。

步骤三:数据流转梳理

数据流转梳理工作的主要内容为数据映射分析,根据数据映射分析的结果对目标系统的个人信息以及个人信息处理活动进行分类分级工作。个人信息和个人信息处理活动的分类能够有效的提升后续风险分析工作的效果。同时得到的分类结果能够帮助企业更加全面的认识其个人信息处理业务,并以此为基础进一步提升企业的个人信息处理的业务表现。

步骤四:风险综合分析

针对已分类的个人信息处理活动进行风险分析,风险分析将从风险所能够造成的个人权益影响与该风险导致安全事件发生的可能性两个方面入手,综合考虑风险的威胁等级,并生成个人信息风险表(根据风险在影响级别和可能性级别两个维度的得分,将其定位在相应的位置)。综合考虑可能性和影响级别能够有效提升资源分配的合理性,对于一些高风险低可能性的风险,评估团队将会在处置建议中适当下调其优先级。

步骤五:出具评估报告

个人信息安全影响评估报告是个人信息安全影响评估最终成果,包含但不限于个人权益影响分析结果、可能性分析结果、风险判定的准则、合规性分析结果、风险分析过程及结果、风险处置建议等。

步骤六:风险处置跟踪

评估团队将对风险处置的结果进行跟踪,并根据风险处置的结果分析剩余风险是否符合风险准则所定义的风险接受标准。在完成处置结果评估之后,评估团队将出具独立的处置结果评估报告。

个人信息安全影响评估不仅是简单的合规性检查,还可以帮助企业在持续合规性审计或调查中证明其遵守了相关个人信息与数据保护法律、法规和标准要求。如果发生个人信息安全风险或违规事件,个人信息安全影响评估报告可提供证据证明企业已经采取适当措施试图阻止个人信息安全事件的发生,这可以有助于减轻、甚至免除相关责任和名誉损失。此外,评估服务还能为企业带来内部管理制度健全、增强员工安全意识和提升消费者信任等额外收益。