黑客开始利用BIG-IP漏洞“删库”

VSole2022-05-12 10:27:39

最近披露的F5 BIG-IP高危漏洞(CVSS评分高达9.8分)已被用于破坏性攻击,攻击者试图擦除设备的文件系统并使服务器无法使用。

上周,F5披露了一个编号CVE-2022-1388的高危漏洞,该漏洞允许远程攻击者以“root”身份在BIG-IP网络设备上执行命令而无需身份验证。由于该漏洞的严重性,F5敦促系统管理员尽快应用更新。

几天后,研究人员开始在Twitter和GitHub上公开发布漏洞利用程序,全球性攻击已经开始。

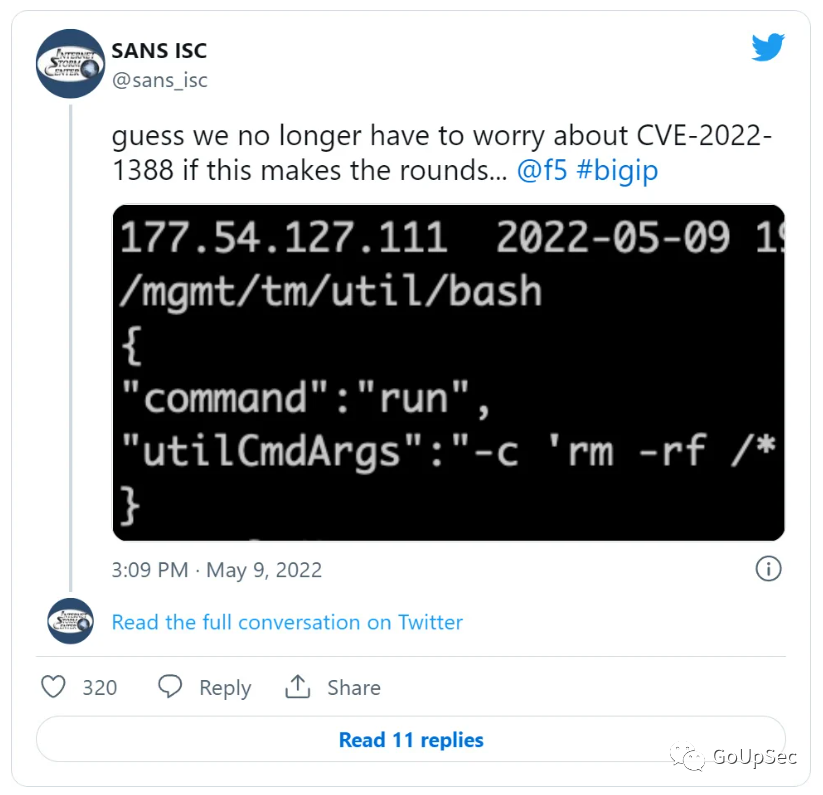

虽然大多数漏洞利用会丢弃webshell以对网络进行初始访问、窃取SSH密钥和枚举系统信息,但SANS Internet Storm Center发现了两次以更邪恶的方式针对BIG-IP设备的攻击。

SANS的研究者在蜜罐看到了来自IP地址177.54.127.111的两次攻击,这些攻击在目标BIG-IP设备上执行了“rm-rf/*”命令。

此命令在执行时将尝试擦除BIG-IP设备Linux文件系统上的所有文件。

由于该漏洞在为BIG-IP设备供电的Linux操作系统中为攻击者提供了root权限,因此rm-rf/*命令将能够删除几乎所有文件,包括设备正常运行所需的配置文件。

安全研究员Kevin Beaumont证实,已经有设备正在被擦除。

“可以确认。现实世界的设备今晚正在被删除,Shodan上的很多设备都停止了响应。”博蒙特在推特上写道。

值得庆幸的是,这些破坏性攻击似乎并不普遍,大多数威胁参与者希望从破坏设备中受益,而不是造成损害。

虽然SANS看到的“删库”破坏性攻击可能很少见,但此类攻击的严重性已经敲响警钟,系统管理员需要以最快的速度将设备更新到最新的补丁版本。

(来源:@GoUpSec)

VSole

网络安全专家