美国白宫与开源组织、科技巨头共同推动1.5亿美元开源软件保护计划

Linux基金会和开源安全基金会提出了一项为期两年的近1.5亿美元的投资计划,以加强美国的开源安全。该计划于当地时间5月12日在华盛顿特区举行的开源软件安全峰会II上宣布。来自37家公司的90名高管参加了此次活动,他们代表了开源开发者和商业生态系统的各个领域。与会者还包括来自联邦机构的高管,包括国家安全委员会、网络安全和基础设施安全局、国家标准与技术研究所、美国能源部以及管理和预算办公室。

“我们在这里以一个可行的计划做出回应,因为开源是我们国家安全的一个关键组成部分,它是当今软件创新投资数十亿美元的基础。我们有共同的义务来升级我们的集体网络安全,Linux基金会执行董事吉姆·泽姆林 (Jim Zemlin) 在峰会上表示,该峰会是在乔·拜登总统执政一周年之际举行的。

OpenSSF的总经理Behlendorf说:“这是一个有望覆盖我们确定的1.5亿美元的更大基金的开始。” “现在随着计划的发展,随着我们找到节省资金的方法,随着我们根据可用资金调整目标,我们将根据机会调整规模。”

IBM系统战略和开发总经理Jamie Thomas说:“我认为这确实可以确保我们都了解开源的重要性、它使我们变得多么高效以及我们有义务考虑使用它的影响。”

亚马逊、爱立信、谷歌、英特尔、微软和 VMWare 已经承诺提供3000万美元。更多的已经在路上。亚马逊网络服务 (AWS) 已经承诺追加1000万美元。

上一届开源软件安全峰会于2022年1月13日举行,由白宫国家安全委员会牵头。当时 在白宫新闻发布会上,OpenSSF总经理布赖恩·贝伦多夫(Brian Behlendorf)说: “我想明确一点: 我们不是来这里从政府那里筹集资金的。 我们没有预料到需要直接去政府为任何人获得资金。 ”

确立的十大目标

以下是开源行业致力于实现的十个目标。

1、安全教育:向所有人提供基线安全软件开发教育和认证。

2、风险评估:为前0,000 个或更多)OSS 组件建立一个公开的、供应商中立的、基于客观指标的风险评估仪表板。

3、数字签名:加速在软件版本中采用数字签名。

4、内存安全:通过替换非内存安全语言来消除许多漏洞的根本原因。

5、事件响应:建立OpenSSF开源安全事件响应团队,安全专家可以在响应漏洞的关键时刻介入协助开源项目。

6、更好的扫描:通过高级安全工具和专家指导,加速维护人员和专家发现新漏洞。

7、代码审计:每年对多达200个最关键的OSS组件进行一次第三方代码审查(以及任何必要的补救工作)。

8、数据共享:协调全行业的数据共享,以改进有助于确定最关键OSS组件的研究。

9、软件物料清单 (SBOM):持续改进 无处不在的SBOM工具和培训以推动采用。

10、改进的供应链:使用更好的供应链安全工具和最佳实践来增强10个最关键的开源软件构建系统、包管理器和分发系统。

乍一看,这也是一项艰巨的任务。例如,作为所有开源项目中最重要的Linux 内核核心的C语言存在许多漏洞。虽然内存安全的Rust语言现在正在Linux中使用,但要在Linux超过2780万行代码中取代 C语言还需要几年甚至几十年的时间。事实上,很难确定是否会看到所有Linux的C代码都被Rust取代。

开源安全公司Chainguard呼吁软件行业对Sigstore进行标准化。Sigstore使开发人员能够安全地签署软件工件,例如发布文件、容器映像、二进制文件、物料清单清单。这个Linux 基金会项目得到了谷歌、红帽和普渡大学的支持。

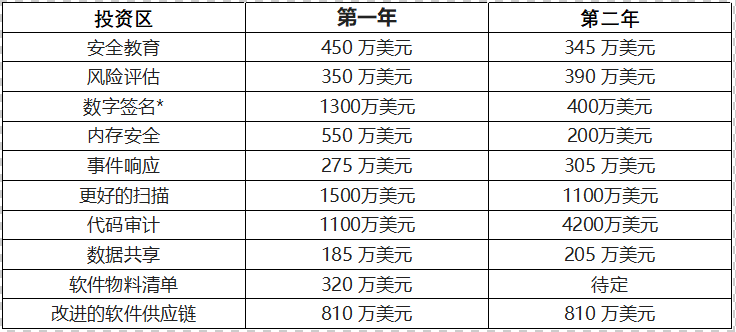

投资计划

Linux基金会和OpenSSF已经为1.5亿美元确定了10个投资流,将在两年内分摊。

*数字签名将在第一年之后获得一次性1000万美元的投资推动。

根据OpenSSF执行董事布赖恩·贝伦多夫 (Brian Behlendorf) 的说法,该计划是“汇集一系列关于那里出现的问题以及我们可以采取哪些措施来解决问题的想法和原则”。他补充说,确定的10个投资领域代表了“地面上的10面旗帜,作为开始的基础”。

峰会“致力于制定更广泛的社区可以采用的行动计划,其中包括10个专注于加强软件供应链的开源活动流的综合投资组合,”软件供应链平台,DevOps公司JFrog开发人员关系副总裁Stephen Chin受邀参加峰会。Chin表示,虽然开源一直被视为现代化的种子,但最近软件供应链攻击的兴起表明,需要一个更强化的流程来验证开源——源存储库。

“我们相信,只有为OSS项目提供与企业可用的相同工具和服务,开源安全才会成功。对开源项目的自动化工具和高质量安全数据库的访问至关重要,”他补充道。

无处不在的SBOM是重中之重

在过去一年中获得突出的投资流之一是软件材料清单或SBOM。该计划详细说明了第一年在该领域的320万美元投资,而后一年的金额尚未确定。

在峰会上宣布的计划承认,企业通常没有他们部署的软件资产的清单,也没有关于他们所获得的软件中的组件的数据。当他们考虑购买新软件时,企业通常无法衡量其组件包含的风险,包括已知漏洞。

“SBOM是为开源供应链漏洞提供透明度的最关键部分之一。今天的挑战是,构建端到端的SBOM就像不稳定地堆叠人工构建且易受更改影响的Jenga塔。要成功,标准和工具需要像乐高积木一样自动化和集成,无缝堆叠和集成,”Chin说。

在他们的计划中,Linux基金会和OpenSSF表示,多个行业已将SBOM确定为解决开源安全问题的基本构建块。但要适当应对挑战,SBOM的采用必须广泛、标准化和准确。“通过专注于工具和宣传,我们可以消除各地SBOM的生成、消费和整体采用的障碍。我们可以改善整个开源生态系统的安全态势:生产者、消费者和维护者,”这些组织表示

他们建议为开发人员团队提供资源,以改进工具并将SBOM融入所有主要编程语言中最流行的软件构建工具和基础设施。

Chin表示,专注于提升“10 个最关键的OSS构建系统、包管理器和分发系统,以及更好的供应链安全工具和最佳实践,将有助于解决易受攻击的软件存储库——企业软件的最大攻击媒介”。

参考资源

1、https://www.zdnet.com/article/white-house-joins-openssf-and-the-linux-foundation-in-securing-open-source-software/

2、https://www.govinfosecurity.com/150-million-plan-to-secure-open-source-software-a-19072

3、https://www.fedscoop.com/companies-fund-securing-open-source-software/

文章来源:网空闲话