文 | 中国电子科技集团 首席专家 张建军、

云计算服务安全评估工作已经开展了一段时间,这期间全球云计算技术和产业都发生了很多变化,除了技术的进步、商业模式的演进外,开源软件供应链安全和地缘政治的变化,将会成为影响全球云计算服务产业发展的重要因素,同样作为全球云计算产业重要组成部分的中国也不可能置身事外。云评估作为确保中国政府和关键基础设施领域云平台安全的重要措施,云平台的供应链安全也将会成为云评估关注的重点之一。本文将针对党政和关键基础设施领域(以下简称“关基领域”)云服务产业的特点,从平台建设模式、云服务供应链构成、供应链风险、应对措施、云评估建议等5个方面描述相关内容。

1.云平台建设模式

从近些年通过云评估的云平台来看,关基领域的云服务部署模式主要以社区云和私有云为主,服务模式则以IaaS为主流,近年来提供PaaS、SaaS服务的平台数量逐渐增加。针对上述部署和服务模式,关基领域的建设模式基本可以分为如下几类:

1)全自建模式:关基领域的客户,根据自身的需求,独资设立专门的云服务运营机构——云服务商,云服务商再委托系统集成商完成云平台相关软硬件集成工作,自建运维队伍,为关基客户开展服务。典型的:如国家各部委使用的私有云服务平台、大行业的社区云平台。

2)采购模式:关基领域的客户,根据自身的需求,与公有云服务商合作,由云服务商投资建设专门的云平台,关基客户通过采购服务的模式采购该云平台的服务。典型的:公有云服务商为地方政府建设的私有云服务平台或社区云服务平台。

3)合作建设模式:非常类似全自建模式,但云服务商(云平台)的投资不是来自关基领域客户的独资,而是和合作伙伴一起投资。具体的投资方式有很多种(比如:PPP等模式)。

不同的建设模式,会对云平台的建设、运行和管理的细节造成不同程度的影响,从而形成了关基领域云计算服务供应链管理的独特之处,后面章节会对此进行描述。

2.云服务供应链构成

云服务作为现代信息技术交付和商业模式的重大发展,是建立在现代软硬件和网络技术上的,而网络技术本身也是依托专用的软硬件技术,因此针对具体的云平台,其相应的供应链则基本可以分为软件、硬件和服务三大类型,每一类供应链则由供应节点和这些节点之间的交付关系所组成。需要说明的是,供应链的每一个节点需要向下游提供自己的“交付物”,同时需要上游“交付物”才能够保证自己及时向下游进行交付,这些上游的节点及其与本节点的“交付关系”构成该节点的“直接供应链”,也称“一级供应链”;各个上游节点都会有自己的“直接供应链”,这些上游“直接供应链”节点的“直接供应链”构成了“二级供应链”;以此类推,还会有“三级供应链”……。本文重点讨论云服务商的一级和二级供应链。

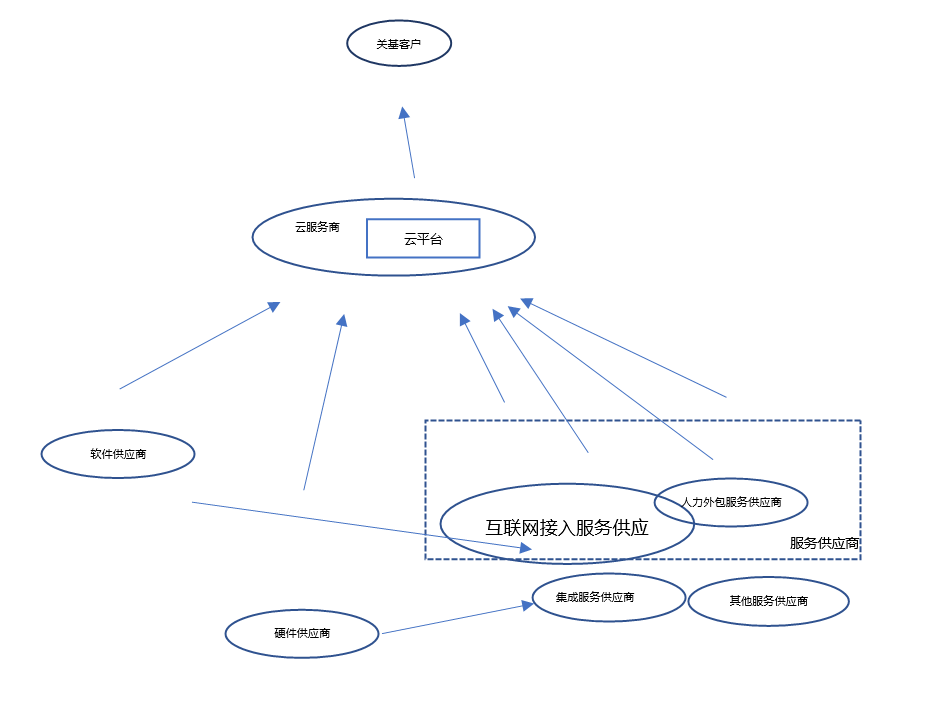

云服务商的一级供应链典型构成如下图所示:

云服务商通过建设、维护和运营云平台,来为关基客户提供服务,云服务商的交付物为“云服务”(即:IaaS、PaaS、SaaS),关基客户通过网络访问云平台的服务。云服务商的一级供应链节点一般由软件供应商、硬件供应商和服务供应商三类组成。

软件供应商主要为云服务商提供云平台建设所需的管理、运维、服务、安全等软件产品,以及与所提供软件产品紧密相关的支持服务。软件供应商一般提供的主要有:计算、网络、存储资源虚拟化软件,云平台管理软件,PaaS、SaaS服务软件,设施与系统运维管理软件,信息安全软件,业务运营软件,客户支持软件等。

硬件供应商则主要提供相关的计算、存储、网络等硬件产品,常见硬件产品有:服务器、网络组网设备、通信设备、存储设备、信息安全设备等。很多硬件设备都不是纯粹的硬件产品,而是软硬一体化产品。

服务供应商提供的主要有:互联网接入服务、人力外包服务、集成服务和其他服务。服务商提供的服务内容非常庞杂,尤其是其他服务类别,包括了:机房租赁、测试测评服务、咨询服务等很多方面的服务。另外,在存在集成服务供应商的情况下,很多软件产品和硬件产品的支持服务部分(或全部)会由集成服务供应商完成。

上面描述的一级供应链结构适用于全自建模式和合作建设模式。在采购模式中,公有云服务商除了作为云服务商建设运营关基领域的云平台外,这些企业往往也是独立的云平台建设所需软硬件产品的供应商,因此在这种模式中,云服务商的一级软件、硬件和服务供应商有可能就是自己。

云服务商的二级供应链由上述一级供应商的外部供应商所组成。典型的一级供应商的外部供应商构成如下图所示:

组件/部件供应商的交付物将会进入到一级供应商的交付物中,成为一级供应商向云服务商交付物的重要组成部分。

工具/设备供应商的交付物将用于构建一级供应商自身的研发、生产、服务能力,是一级供应商持续提供交付物不可或缺的基础条件。工具/设备供应商的交付物一般不会出现在一级供应商的交付物中,但这些工具/设备会严重影响一级供应商交付物的质量、规模、效率和安全性。

服务供应商则是一级供应商持续提供交付物不可或缺的外部服务,例如:硬件的物流服务、软件的分发服务、人力外包服务等。

3.云服务供应链风险

云服务商要正常持续开展服务,依赖外部一级供应商的持续供货和服务,要防止供应链环节存在的问题,造成云服务的中断(持续可用性)、品质下降、客户数据的丢失和泄露,因此供应链安全的目标主要有如下几个方面:

1)确保交付物的完整性,即:云服务商通过供应链获得的软件、硬件和服务,不会在供应商的整个生产、交付过程中被破坏,导致不可用,或可用度下降;

2)确保交付物的安全性,即:云服务商通过供应链获得的软件、硬件和服务,不会在整个研发、生产、交付过程中被植入后门或缺陷,或者无法对所发现漏洞、问题进行处置和修复;

3)确保交付物的质量,即:供应商所提供的交付物不应存在质量问题,无法达到云服务商的质量要求,如:功能缺失、性能下降等;

4)确保交付的可持续性,即:不会因为各种原因(如:自然灾害、地缘政治等)等,导致交付的数量、规模、周期等发生变化。

供应链安全面临的威胁发生在几个方面:

1)一级供应商和云服务商之间的交付途径上。常见的此途径上发生的威胁:硬件交付过程中的损坏、突然停止供应产品、供货延期、软件交付中插入恶意代码等。关基领域的云服务商要特别关注此途径上可能对产品和服务完整性、安全性的破坏;对于一级供应商交付途径源头在海外的,还要关注交付途径的可持续性,防止被突然切断;

2)发生在一级供应商自身的威胁。常见的威胁有:产品和服务的架构能力、安全保障能力、质量保障能力不足导致的产品质量、性能、安全性缺陷,生产能力和服务能力的不足导致供货和服务缺失,对外部网络攻击防范能力的不足导致的产品生产、服务交付的中断、被植入后门,企业经营不善导致的供货中断等。关基领域的云平台以社区云和私有云为主,单个云平台的规模有限,但数量很大,导致一级供应商的数量、种类很多,相关企业的技术能力、管理水平、企业规模等差异很大,各个企业自身存在程度不同的对供应链的威胁;

3)发生在二级供应商和供应途径上的威胁。这是供应链安全威胁最复杂的地方,常见的如:部件、组件的断供;开发和生产工具的断供和断服;在部件、组件、开发工具中植入恶意代码等。对国内关基领域的云服务商,大量的二级软件供应商为全球各类开源软件。开源软件社区由于资源缺乏等导致的自身安全性问题、交付途径安全威胁会严重影响到云服务商的供应链安全。更为严重的是,国内大量的一级供应商并不具备对所使用的全部开源软件全面和长期服务能力,会严重依赖全球开源社区的长期技术支持服务。此外对一些中小型的一级软件供应商,还会使用到全球化的开源软件开发设施,从而对自身的持续供货和服务造成威胁。再有一个威胁是知识产权风险,由于开源软件的知识产权授权复杂,且会变化,从而影响一级供应商的持续供货和持续服务。

4.应对措施

要应对关基领域云服务商供应链安全威胁,需要按照“开放环境下解决安全问题”的思路,从多个方面采取措施,缓解和消除供应链安全风险。

首先政策层面,应根据云服务平台的服务对象的范围、数量、服务内容的重要性,对云平台进行适当的分类,以确定相对应的供应链安全保障要求。供应链安全保障也是一个相对安全的概念,与云服务商和各级供应商的投入密切相关。如果不区分场景、追求绝对的供应链安全,不仅没有必要,而且还会全面增加云平台的建设和运营费用,导致云平台的综合效益降低。政策层面还需要解决关基领域云平台布局的问题,过多、过散的云平台,不仅不利于云平台规模效益的实现,也会因相关供应商过多,大大增加供应链安全问题的解决难度。

其次,在产业布局和产业监管层面,要处理好二级和二级以上上游供应链与全球供应链的安全问题。中国的云产业实际是依托全球供应链发展起来的,尤其在上游软件、上游核心和关键硬件组件、高端开发和测试工具等方面,短期内国内产业链是无法提供可替代的产品,因为这些产品本身的供应链形成是一个全球相关领域技术、工程、资金、机制、人力资源匹配发展的结果(开源社区就是这样的一个典型例子,开源社区本质是一个基于网络的、基于全球人力资源的软件工程协作体系,该体系具有成本低、效率低和人力资源规模巨大的特点)。我们必须基于开放的思路,通过全球协作的方式解决关基领域云服务供应链安全保障的问题。

第三,在工程实践和标准化方面,应加强研究、试点示范工作,摸索供应链安全保障的实践经验,并将相关实践经验进行总结,形成实施指南,指导云服务商和各级供应商开展供应链安全保障工作。同时,要出台供应链安全评估和评价的规则标准,为相关工作的效果提供可比较、可评估的依据。

第四,在供应链基础设施方面,应基于前面三项的工作成果,确定国家、云服务商和供应商的供应链基础设施的建设内容,并予以实施,其中国家级的供应链安全基础设施非常重要,这会是整个云服务商和各级供应商在中国确保供应链安全必须依托的基础设施。

第五,在法律法规方面,应加强国家立法的研究,尤其需要针对潜在的地缘政治风险,针对供应链安全出台相关的法律。同时,还要加强国际合作,积极影响和参与国际相关规则的制定,通过国际法律、规则确保全球供应链的安全。

5.云计算服务安全评估工作的完善建议

1)补充完善相关标准内容

云评估脱胎于云审查,是保障关基领域用户采购云计算服务的安全可控水平而建立的一整套工作机制。云评估主要依据GB/T 31167《信息安全技术 云计算服务安全指南》和GB/T 31168《信息安全技术 云计算服务安全能力要求》两个标准开展工作。上述两个标准制定时提到了供应链安全措施,但这些措施的实施是以正常的商务和市场环境为前提的,且只考虑了部分一级供应商供应链安全措施要求,并未全面考虑所有的一级供应商,并且对相关要求如何延伸到二级以及更上游的供应商描述不足。同时上述两个标准并未考虑全球化的供应链受地缘政治影响的因素,对地缘政治导致的断服、停供等场景考虑不足。

2)加强对云服务全球供应链的跟踪和安全性分析

前面提到云服务供应链是一个全球化的技术、产品和服务供应链,中国也是一样的,因此云评估需要一个具备全球供应链跟踪和安全性分析的基础设施,以支撑第三方机构完成供应链安全的评估,同时支撑云服务商、政策监管部门、行业管理部门完成相关的供应链安全工作。

Anna艳娜

Anna艳娜

FreeBuf

FreeBuf

Anna艳娜

Anna艳娜

ManageEngine卓豪

ManageEngine卓豪

尚思卓越

尚思卓越

Anna艳娜

Anna艳娜

Anna艳娜

Anna艳娜

Anna艳娜

Anna艳娜

RacentYY

RacentYY

安全牛

安全牛

安全侠

安全侠

Anna艳娜

Anna艳娜