澳大利亚黑客被控向网络犯罪分子制造、出售间谍软件

一名 24 岁的澳大利亚国民因涉嫌制造和销售供家庭暴力犯罪者和儿童性犯罪者使用的间谍软件而受到指控。

目前居住在墨尔本弗兰克斯顿的雅各布·韦恩·约翰·基恩据说在 15 岁时创建了远程访问木马 (RAT),同时还从 2013 年到2019 年作为欧洲刑警组织领导的协调行动的一部分管理该工具,直到2019 年关闭。锻炼。

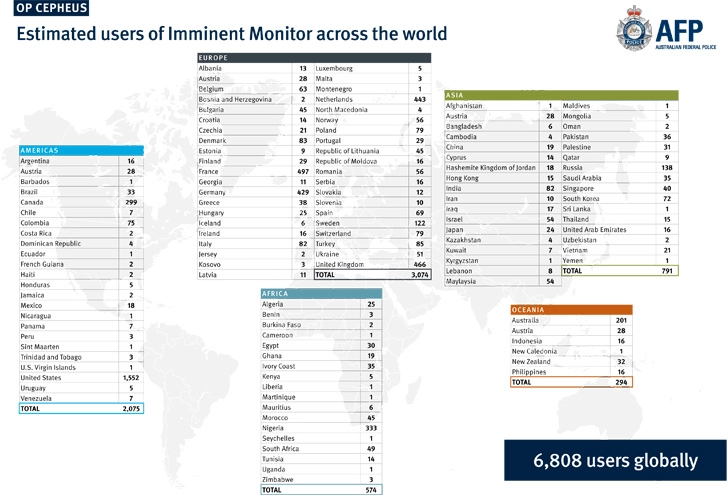

澳大利亚联邦警察 (AFP)在周末发布的一份新闻稿中称:“弗兰克斯顿男子与一个个人网络接触,并将名为Imminent Monitor (IM) 的间谍软件出售给了 128 个国家的 14,500 多人。”

除了从其非法销售中获利外,被告还被控六项通过开发和提供恶意软件而犯下计算机罪行的罪名。

另一名 42 岁的妇女与被告住在同一所房子,被《卫报》确认为他的母亲,她也被指控“处理犯罪所得”。

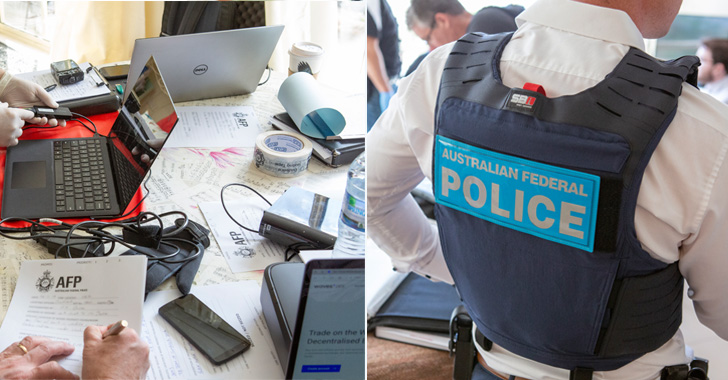

法新社表示,这项代号为 Cepheus 的调查于 2017 年启动,当时它从网络安全公司 Palo Alto Networks 和美国联邦调查局 (FBI) 收到有关“可疑 RAT”的信息。

该行动与十几个欧洲执法机构合作,在全球范围内执行了 85 份搜查令,最终没收了 434 台设备,并逮捕了 13 人,因为他们将恶意软件用于有害目的。

仅在澳大利亚就有不少于 201 人获得了 RAT,其中 14.2% 的买家被列为家庭暴力令的受访者。购买者中还有一个在儿童性犯罪者登记册上登记的人。

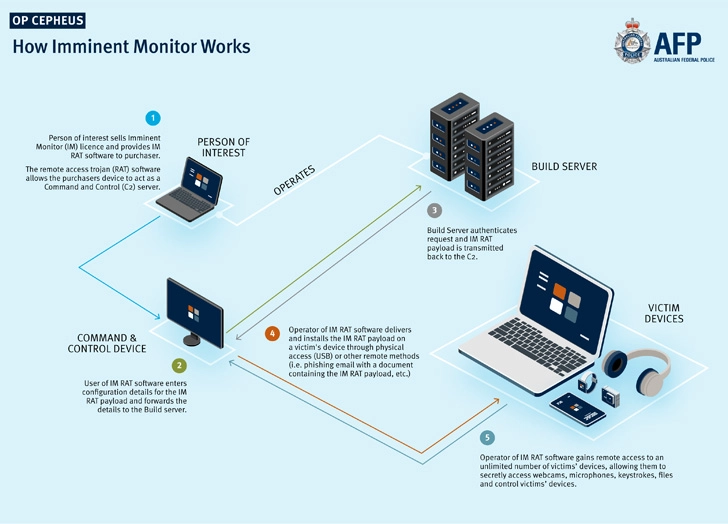

通过电子邮件和短信分发,Imminent Monitor 具有秘密记录击键以及记录设备的网络摄像头和麦克风的功能,使其成为用户密切关注目标的有效工具。

更高版本的 Windows 恶意软件还引入了用于“隐藏”远程桌面协议 ( RDP ) 访问的选项,甚至在受害者的机器上运行加密货币矿工——该功能通常与远程访问工具不相关。

法新社称,该监控软件在地下黑客论坛上以约 35 澳元的价格售出,据估计已为运营商带来了 300,000 至 400,000 美元之间的任何收入,其中大部分随后用于食品配送服务和其他消耗品和一次性物品。

根据 Unit 42 的2019 年报告,John Keene 化名为“Shockwave™”,此前曾在 2012 年初提供名为 Shockwave™Booter 的分布式拒绝服务 (DDoS) 工具,然后才改用 Imminent Monitor。

该机构表示,它相信全世界有数以万计的受害者,其中包括澳大利亚的 44 人。如果被证明有罪,嫌疑人将面临最高20年的监禁。

法新社网络犯罪行动指挥官克里斯戈德斯米德说:“这些类型的恶意软件非常邪恶,因为它可以让犯罪者在不知情的情况下虚拟访问受害者的卧室或家。”

“不幸的是,有些犯罪分子不仅利用这些工具窃取个人信息以谋取经济利益,而且还从事非常侵入性和卑鄙的犯罪活动。”