深信服XDR实战出招丨火眼金睛,如何炼成?

2022年6月13号早上,

深信服XDR安全专家小李像往常一样,

查看某大型消费电子集团用户的相关告警信息。

“用户最近正在参与市级实战攻防演练,

千万不能掉以轻心。”

一条告警引起他的注意:

某OA服务器(192.168.2.X)存在

非法外联下载CS远控木马的恶意行为。

警报拉响!是时候展现真正的技术了!

通过深信服SaaS XDR 的IOA行为检测引擎,

结合告警详情的可视化进程链界面,

小李发现原来是某OA服务器被植入CS后门。

深信服SaaS XDR可视化进程链界面展示告警详情

若不是深信服SaaS XDR精准发现攻击,

红队很快就可以通过横向移动,拿下靶标。

事不宜迟,小李召集安全专家团队,

联动安全感知管理平台SIP深度研判,

经多次验证确认:

此次事件大概率为0day漏洞攻击。

后经某OA原厂工程师证实,的确为0day漏洞!

深信服安服团队随即进行应急响应,

彻底清除了服务器后门文件,

输出溯源处置报告,并及时向用户同步信息。

至此,

一场关于0day的“攻防大战”神速落下帷幕,

深信服SaaS XDR深藏功与名。

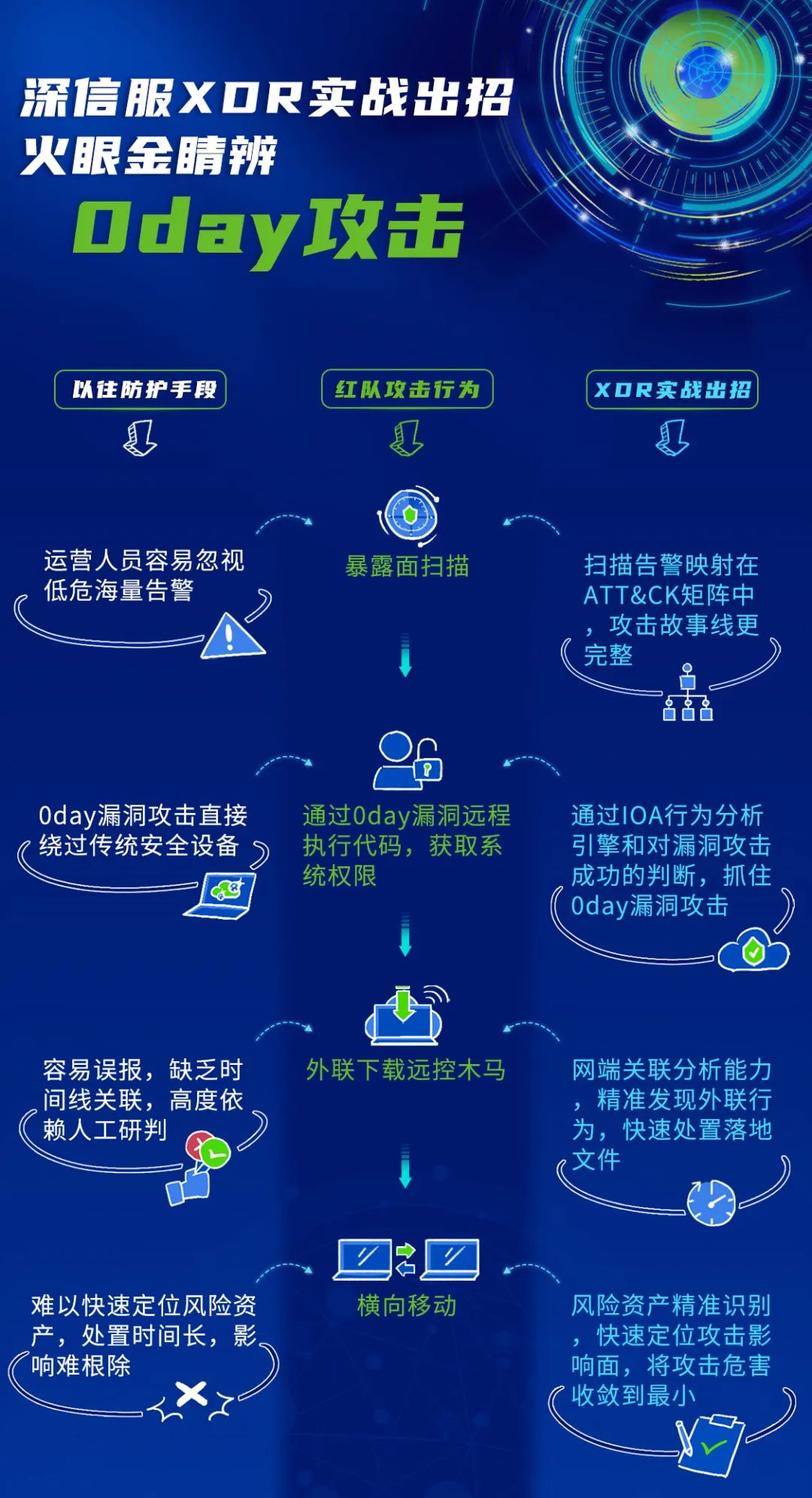

一张图片,简单还原这场“攻防大战”

0day漏洞攻击到底藏得有多深?

0day漏洞指未公开、没有补丁的高危漏洞,攻击者利用0day漏洞可以轻易获取服务器控制权限。

目前,大部分的传统安全设备对0day漏洞不具备防护能力。

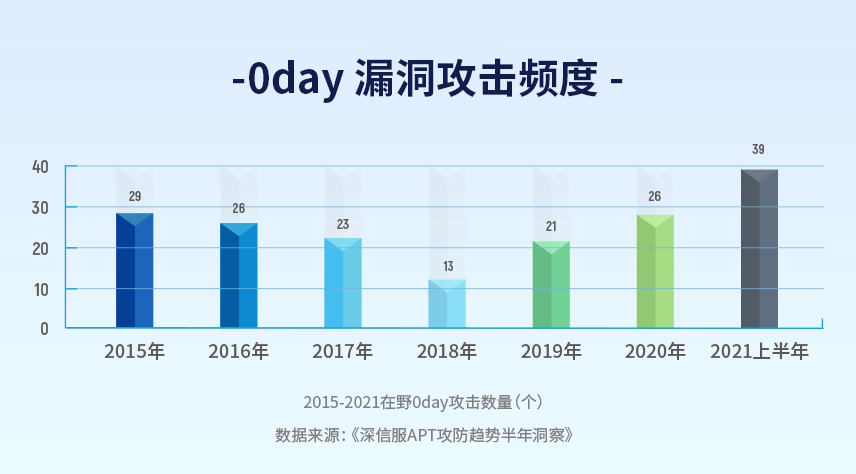

当前利用0day的攻击趋势愈演愈烈,且0day漏洞在攻防演练期间被大量利用,其中大量为国外漏洞库并不收录的国产软件漏洞。

根据深信服深瞻情报实验室统计,仅2021 年上半年,在野 0day多达39个,远超2020/2019全年数量。

需要指出的是,这些已被发现的 0day 并非全部,还有很多 0day漏洞攻击未被发现或公开!

0day漏洞攻击到底藏得有多深?

如果把漏洞攻击比喻成小偷偷窃,安全设备比喻成警察,已知漏洞相当于惯犯,警察早就对其外貌特征了然于胸,可能“只是因为在人群中多看了一眼”,就能当场抓获。

而0day漏洞是从没有被抓住过的顶级逃犯,警察对其形象缺乏一定的认知,没办法根据基本外貌特征去分辨,由此产生了一种新的抓捕思路——基于偷窃行为进行判断。

那么,深信服SaaS XDR如何基于行为检测捕获0day漏洞攻击呢?

深信服SaaS XDR精准检测0day攻击有绝招

通过IOA行为检测引擎,深信服SaaS XDR将威胁检测从静态特征匹配转为攻击行为识别,能够从根本上应对不断更新的攻击手段。

IOA行为检测引擎主动监控所有外来者进入终端后的行为,火眼金睛识别一举一动;再通过网端联合溯源取证,识别完整攻击手法。

结合XTH云端专家鉴定,深信服SaaS XDR降低误报漏报,不仅可以应对常规威胁,更可以识别并还原0day攻击,确保高达99%的精准度。

深信服IOA行为检测引擎的“火眼金睛”如何炼成?

深信服IOA行为引擎基于先进的数据编织(Data Fabric)框架,以及多事件复杂关联规则匹配算法,依靠泛化行为规则提高未知高级威胁攻击检测能力,能关联复杂的、时间跨度大的攻击行为,精准、详细、真实地描绘攻击者行为,在进程层面形成可视化攻击链。

深信服SaaS XDR 还原出木马程序调用进程链

除了0day漏洞,在此之前,深信服XDR已经帮助该用户发现过挖矿、木马远控等多种高级威胁,频频获得认可。