Lorenz 勒索软件团伙窃取了国防承包商 Hensoldt 的文件

全球网络安全资讯2022-01-15 10:56:18

跨国国防承包商 Hensoldt 证实,其英国子公司的部分系统感染了 Lorenz 勒索软件。本周,Hensholdt 的一位发言人向 BleepingComputer证实了安全漏洞,并解释说其英国子公司的少量移动设备受到了影响。

Lorenz 勒索软件团伙 自 4 月以来一直活跃, 并袭击了全球多个组织,要求向受害者支付数十万美元的赎金。

与其他勒索软件团伙一样,Lorenz 运营商也实施双重勒索模式,即在加密数据之前窃取数据,并在受害者不支付赎金时威胁他们。赎金要求相当高,介于 500.000 美元到 700.000 美元之间。

Hensoldt AG 专注于用于国防、安全和航空航天领域的保护和监视任务的传感器技术。公司在法兰克福证券交易所上市,主要产品领域为雷达、光电、航空电子。

这家国防跨国公司为国防、航空航天和安全应用开发传感器解决方案,在法兰克福证券交易所上市,2020 年收入为 12 亿欧元。

该公司与美国政府签订了机密和敏感合同,其产品包括并装备坦克、直升机平台、潜艇、濒海战斗舰等。

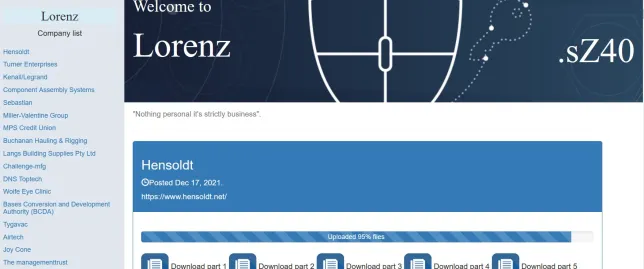

Lorenz 勒索软件团伙已经在其 Tor 泄漏站点上添加了受感染组织的公司名称。

在撰写本文时,勒索软件组织声称已将 95% 的被盗文件上传到其泄漏站点。

该团伙将存档文件标记为“付费”,这意味着其他人为避免文件泄露而支付的 Hensoldt 文件。

网络安全公司 Tesorion 的研究人员分析了 Lorenz 勒索软件并开发了一种解密器,在某些情况下可以让受害者免费解密他们的文件。

全球网络安全资讯

暂无描述