WanLi - Scan 综合扫描工具|敏感扫描|子域爆破|漏洞验证

VSole2022-01-25 05:51:31

前言

近日把电脑重装了一下系统,然后在配置常用工具的时候感觉太费劲了,就把常用的工具给做了一个调用整合到一个程序内了,功能拓展比较方便,目前是根据自己的一些习惯写的,比如目录扫描、子域名爆破+验证、漏洞扫描、子域名扫描后进行子域名扫描。

介绍

使用Dirsearch, Subfinder, Ksubdomain, Httpx、nuclei工具进行快速目标资产检查并对目标资产进行敏感文件、敏感路径、漏洞验证检测。

- 使用Dirsearch进行目录扫描

- 使用Subfinder进行子域名探测

- 使用Ksubdomain进行域名验证

- 使用Httpx进行域名信息探测

- 使用Nuclei进行漏洞利用和检测

演示

使用

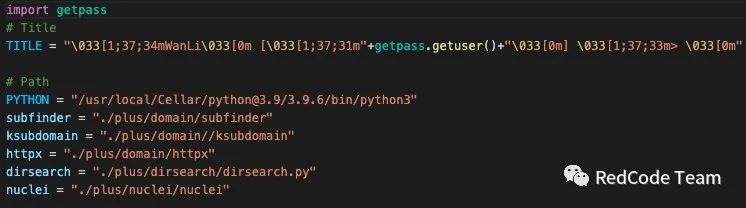

git clone https://github.com/ExpLangcn/WanLi.git cd WanLi & pip3 install -r requirements.txt vim config/config.py

修改Path下的对应路径,除了python路径其他需要加"./"

python3 WanLi.py

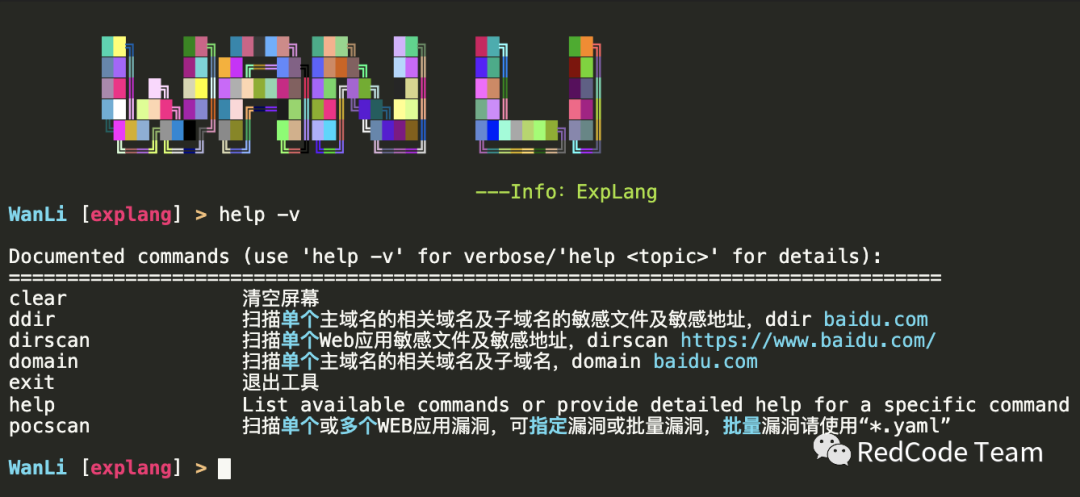

帮助

clear 清空屏幕 ddir 扫描单个主域名的相关域名及子域名的敏感文件及敏感地址,ddir baidu.com dirscan 扫描单个Web应用敏感文件及敏感地址,dirscan https://www.baidu.com/ domain 扫描单个主域名的相关域名及子域名,domain baidu.com exit 退出工具 help List available commands or provide detailed help for a specific command pocscan 扫描单个或多个WEB应用漏洞,可指定漏洞或批量漏洞,批量漏洞请使用“*.yaml”

GitHub地址;

https://github.com/ExpLangcn/WanLi

1月17日更新

最近在忙着过年的事情,一直没时间更新文章和软件,今天抽时间加了一个FoFa搜索的功能,顺便内置了我自己的FoFa帐户当作新年礼物供大家使用,帐户每次可查询10000条数据,使用周期为期一个月,2月18日会更改API信息,期间更新脚本不会更改API信息。

WanLi - Scan使用演示视频:

https://www.bilibili.com/video/BV1hL411c7XB

VSole

网络安全专家