Log4Shell漏洞攻击分析,教育机构遭受攻击量最高

2021年进入了尾声,由于Log4Shell引发了网络攻击战,自上个月发现该漏洞以来,每小时有数百万次针对Log4j的攻击,平均全球每个组织每周有925次网络攻击,达到了历史的最高峰。

Check Point Research(CPR)在周一发布的报告中指出,Log4Shell攻击是2021年企业网络每周总体攻击量同比增长50%的主要原因。

也就是说,在那个Java日志库Apache Log4j中容易被利用的Log4Shell漏洞出现之前,今年就已经有望打破记录了,由于该漏洞允许未经认证的远程代码执行(RCE)和完全接管服务器,就导致了该漏洞在短短几个小时内被疯狂利用。

CPR报告说,截至10月,勒索软件的攻击数量增加了40%,早期的数字显示,全球每61个组织中就有一个受到勒索软件的攻击。

教育和科研机构遭受攻击

CPR研究人员表示,教育和研究部门是2021年遭受攻击量最高的部门,每个组织平均每周有1605次攻击,这比2020年增加了75次。举一个典型的例子,截至12月30日,高级持续性威胁(APT)Aquatic Panda利用Log4Shell漏洞工具攻击很多大学,试图窃取工业情报和军事机密。

第二大被攻击的部门是政府和军事部门,每周有1136次攻击:增加了47%。接下来是通信行业,每个组织每周有1079次攻击,这增加了51%。

非洲和亚太地区遭受的攻击最多

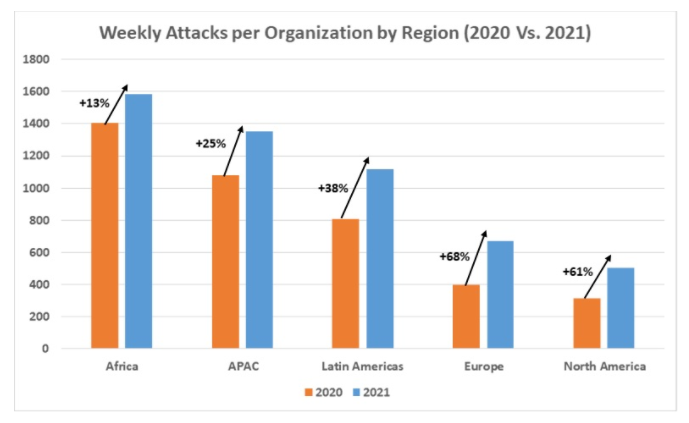

非洲去年经历了历史上最高的攻击量,平均每个组织每周遭受1582次攻击,这比2020年增加了13%。

如下图所示,亚太地区每个组织的每周攻击量增加了25%,平均每周攻击量为1353次。拉丁美洲每周有1118次攻击,增加了38%;欧洲每周有670次攻击,增加了68%;而北美,每个组织每周平均有503次攻击,受到的攻击比2020年多61%。

一切都可能会被攻击,所以要确保一切安全

CPR建议,在一个多应用混合使用的环境中,外围攻击无处不在,要采用足够的安全措施来保护所有的东西。该公司表示,电子邮件、网页浏览、服务器和存储只是最基本的应用,移动应用程序、云和外部存储一般也是必不可少的,连接的移动和终端设备以及物联网(IoT)设备的合规性也应该进行重视。

此外,CPR建议,多云和混合云环境中的工作负载、容器和无服务器应用程序在任何时候都应该及时的进行检查。

采用最合适的安全标准。及时采用最新的安全补丁防止黑客利用已知的漏洞进行攻击,合理分割网络,在网段之间应用强大的防火墙和IPS防护措施,遏制病毒感染在整个网络中的传播,并教育员工有效识别潜在的威胁。

CPR研究人员建议说:"很多时候,用户的安全意识可以很好的防止攻击的发生。要在员工的安全教育上下功夫,并确保如果他们看到了异常的内容,他们会立即向你的安全团队进行报告。用户教育一直是避免恶意软件感染的一个重要因素"。

最后,及时采用先进的安全技术,目前还没有一种单一的安全技术就可以保护组织免受所有威胁和所有攻击的影响。然而,现在已经有了许多伟大的技术和想法,比如机器学习、沙箱检测、异常检测、内容解除和许多其他安全技术。

CPR建议企业要考虑两个重要的组成部分:威胁提取(文件杀毒)和威胁模拟(高级沙盒)。每个安全措施都能提供独特的保护,如果众多元素一起使用的话,就能提供一个全面的解决方案,就可以在网络层面和端点设备上直接拦截未知的恶意软件。