欧洲刑警组织拆除FluBot安卓恶意软件

6月1日,据欧洲刑警组织官网公告,欧洲11个国家联合执法行动成功关闭了FluBot关键基础设施。FluBot是迄今为止传播最快的安卓恶意软件之一。

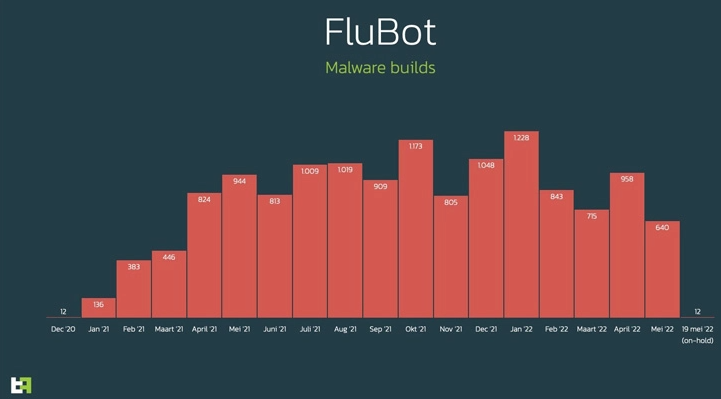

FluBot首次被发现于2020年12月,至今损害了全球大量设备。根据ThreatFabric的2022年上半年移动威胁态势报告,FluBot是仅次于Hydra的第二大银行木马,占1月至5月期间观察到的样本的20.9%。

FluBot通过短信传播,从世界各地受感染的智能手机中窃取密码、网银信息及其他敏感信息。受害者会收到一条包含链接的短信,要求用户点击安装应用程序以跟踪包裹或收听语音邮件。该恶意软件在安装后会要求访问权限以窃取各种敏感信息。并且,借由访问受害者手机的联系人,其得以进一步传播。

另一方面,FluBot恶意软件伪装成应用程序,因此常常不易被用户发现。一般而言,若出现以下情况,就有可能是恶意软件:

点击了某个应用,但该应用无法打开;

尝试卸载某个应用,但显示一条错误消息。

若您认为某个应用可能是恶意软件,最好将手机重置为出厂设置。

据荷兰警方的说明,FluBot的基础设施于五月初被其成功破坏,从而断开了一万名受害者与FluBot网络的连接,并阻止了超过650万条垃圾短信送达潜在受害者。

这一执法行动成果是在澳大利亚、比利时、芬兰、匈牙利、爱尔兰、罗马尼亚、西班牙、瑞典、瑞士、荷兰和美国执法当局复杂调查之后,经由欧洲刑警组织欧洲网络犯罪中心(EC3)协调取得。后续调查仍在进行中,以锁定此全球恶意软件活动背后的犯罪个人。

资讯来源:欧洲刑警组织

转载请注明出处和本文链接

每日涨知识

端到端加密

一种加密算法,保护双方(也就是客户端和服务器)之间的通信安全,并且可以独立于链路加密技术实施。端到端的加密技术的例子是在发送者和接受者之间使用隐私增强邮件(PEM)传递邮件。这种技术可以阻止加密链路的安全端的通信数据或通过未加密的链路传送的通信数据遭到入侵者的监控。