疑似Kimsuky组织攻击活动披露

1、疑似Kimsuky组织攻击活动披露

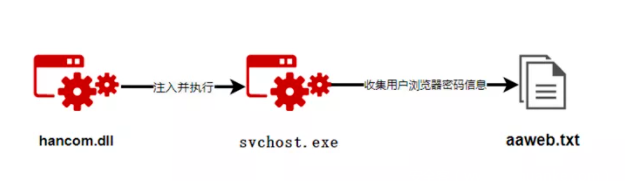

近日,360高级威胁研究院在日常高价值样本狩猎过程中,捕获疑似Kimsuky(APT-C-55)组织利用商业软件Web Browser Password Viewer进行测试的样本,疑似测试收集用户浏览器密码信息功能。

360高级威胁研究院安全研究人员分析称,此次捕获样本疑似在测试阶段,功能尚不完善。初始载荷与近期Kimsuky组织投递的hancom载荷样本有所差异。样本利用RC4+ZLIB解密出后续载荷, 载荷后续注入到svchost.exe进程中。且捕获的样本并没有进行持久化的注册表写入操作,收集的信息,也没有相关上传操作。[点击“阅读原文”查看详情]

2、恶意PyPI Python,窃取Discord安装shell

有网络安全研究人员发现了11个恶意Python包,据悉这些包已从Python包索引 (PyPI) 存储库中累计下载超过41000次,极有可能被用来窃取Discord访问令牌、密码。

消息披露后,Python包已从存储库中删除 importantpackage / important-package、pptest、ipboards、owlmoon、DiscordSafety、trrfab、10Cent10 / 10Cent11、yandex-yt、yiffparty等内容。[点击“阅读原文”查看详情]

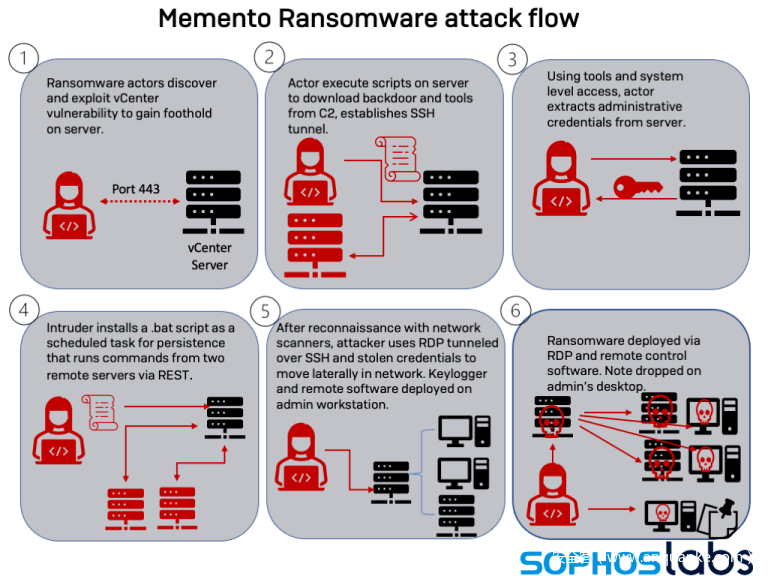

3、Memento勒索组织借WinRAR作乱

Sophos发布报告披露了Memento勒索软件组织近期的攻击活动。报告显示,今年10 月Memento勒索软件组织开始活跃,其利用VMware vCenter Server Web客户端中的一个漏洞,从而获得对目标网络的初始访问权限。

据悉,该漏洞编号为CVE-2021-21971,评分为 9.8,任何远程访问vCenter服务器443端口的人都可以利用该漏洞进行管理,执行命令。虽然,早在今年二月已发布了该漏洞的修复补丁,但仍存在未修复的企业客户,这也就给Memento勒索软件组织利用此漏洞实施攻击埋下了祸根。[点击“阅读原文”查看详情]

4、风电巨头维斯塔斯因网络攻击,关闭部分IT系统

北美风力涡轮机制造巨头维斯塔斯突遭网络攻击,被迫关闭企业受影响IT系统。维斯塔斯作为北美领先的风力涡轮机制造商,在美国、加拿大两地市场占有极高的份额。

该公司公布消息称,19日其遭受了一次网络攻击,受网络攻击影响被迫关闭了多个业务部门和地点的IT系统,以防止网络攻击进一步蔓延。与此同时,受网络攻击影响,维斯塔斯部分工厂被迫放缓生产进度。现阶段,维斯塔斯正在全力恢复IT系统,但尚未给出确切的修复时间。[点击“阅读原文”查看详情]

5、GoDaddy数据泄露影响百万用户

GoDaddy,一家为中小企业提供线上解决方案的域名注册商,在全球拥有超2000万客户,管理着8200万+域名,而在近日其却因网络攻击,导致数百万用户数据泄露。据悉,不明身份的黑客,通过一系列攻击手段拿到了该公司WordPress 的访问权限后,进而拿到120万客户数据。

需要注意的是,GoDaddy近期发现网络攻击,但从分析来看,攻击者早在9月已可访问其网络,也就是说至少从2021年9月开始数据泄露已经发生。[点击“阅读原文”查看详情]