协助微软修复“零点击”等高危漏洞,昆仑实验室收获11月“三连致谢”

近日,微信官方发布了11月份最新一期的安全致谢名单,并公开了一批最新发现的系统漏洞名单。其中,北京赛博昆仑科技有限公司旗下的昆仑实验室成为榜单上最亮眼的存在,以帮助微软发现三处漏洞的突出表现,收获官方三次致谢。

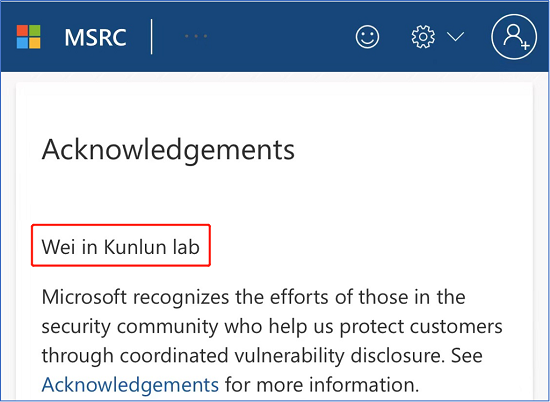

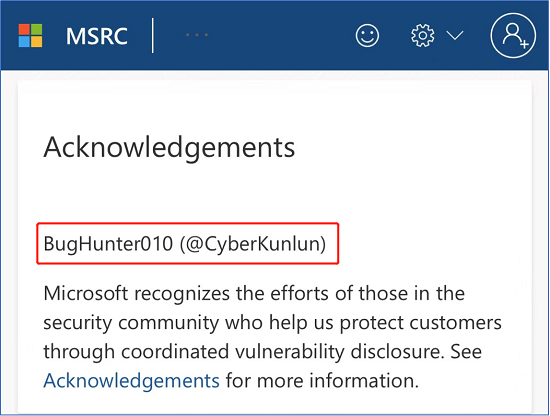

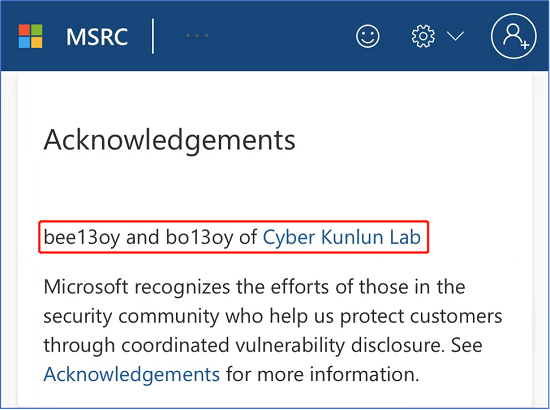

在最新的致谢名单可以看到,昆仑实验室的安全研究员发现了存在于Windows系统和内核的共三个漏洞,分别是Microsoft 虚拟机总线 (VMBus) 远程代码执行漏洞(CVE-2021-26443)、Windows 内核特权提升漏洞(CVE-2021-42285)、Microsoft Defender 远程代码执行漏洞(CVE-2021-42298)。这三个漏洞,攻击者一旦使用,可能会用来提升权限或远程执行代码,甚至可能在用户或服务器毫无感知和参与的情况下,完全控制服务器或用户电脑。

值得一提的是,这已经不是昆仑实验室第一次为微软发现漏洞获得致谢。在前不久公布的微软MSRC 2021 Q3榜单中,昆仑实验室不仅拿下全球第1名、全球第19名两个席位,同时仅在10月,昆仑实验室就协助微软修复了包括Windows内核、微软媒体播放组件、微软Hyper-V虚拟化系统、微软多个文件系统的一共七个漏洞,数量之多排在全球首位。

有“安全新势力”之称的北京赛博昆仑科技有限公司,是今年年初刚刚成立的新公司,创始人兼首席执行官则是安全圈中鼎鼎大名的白帽黑客“MJ”——郑文彬。公司旗下的“昆仑实验室”,作为一支全新的安全团队,刚刚成立就已在全球安全圈中赢得了不少眼球。今年以来,昆仑实验室已陆续帮助微软、谷歌、苹果等公司修复了包括操作系统内核、系统下一代视频编码器、Edge浏览器、声音系统和内核等在内的安全漏洞,并多次获得微软、谷歌、苹果的官方致谢。

在前段时间的2021“天府杯”国际网络安全大赛上,昆仑实验室更是表现出众,以斩获总奖金65.45万美元的成绩,拿下产品破解赛全球总冠军。

作为成立不到一年的新企业,昆仑实验室以亮眼表现快速崛起为安全圈里的一支新生力量,迅速赢得行业的认可并积累了诸多荣誉。未来,赛博昆仑及昆仑实验室除了继续帮助修复网络软件修复安全问题外,还将积极为其客户提供基于独家“漏洞预测”技术的精准漏洞攻击保护,致力于提前为赛博昆仑客户提供精准周密的保护。