攻防论道之总结篇 | 往者不可谏,来者犹可追

网络攻防演练的目的是发现当前关键信息基础设施防护体系中存在的不足,找出解决的方案。因此在演练结束之后,必须及时进行复盘总结,以期全面改进。在总结阶段,需要做三项工作:过程复盘、经验总结和提升规划。

一、 过程复盘

1. 安全事件汇总分析

攻防演练防护结束后,攻防演练防护项目组将对演练期间的数据进行汇总,并从以下维度展开分析:

- 攻击事件

- 针对不同的攻击事件进行攻击时段、频率、次数的统计,分析常见攻击事件行为,识别已受攻击的业务风险。

- 风险等级

- 风险等级由高到低排序,重点关注高危行为,根据高危行为指向的目的地址,识别易受攻击的业务模块。

- 攻击路径

- 复现环境拓扑,还原攻击者的入侵路径,分析攻击思路,回溯业务薄弱环节,根据薄弱点制定对应的加固措施。

- 漏洞利用

- 汇总攻击者入侵路线所利用的漏洞,追溯漏洞形成原因。

2. 缺陷问题输出闭环

攻防演练防护项目组将针对重大保障前期的待处理事件和中期发生的安全事件进行梳理,根据安全问题风险程度由高到低设置处理优先级,绘制输出安全事件跟踪表,内容包括但不限于:问题分类、影响范围、问题描述、发现时间、处置完成时间、主要跟进人、问题进展、是否闭环、事件优先级等。

二、 经验总结

完成对演练过程中安全事件的全面复盘之后,就进入了经验总结环节。经验总结一般从两方面进行:防守经验和反制经验。

1.防守经验

在备战阶段,项目组进行了资产安全评估、业务缺陷识别、风险整改推进、防护能力补差、整体策略优化和意识能力培训。在做经验总结时,项目组需要全面回顾前期的工作,判断在资产安全评估中是否有遗漏的资产被攻击方发现,是否有未修复的漏洞被攻击方利用;在业务缺陷识别中是否有未识别的缺陷造成数据泄露,是否有供应链被攻击方利用;在风险整改中是否已知风险未闭环使得攻击方得分;在防护能力补差中是否有短板未消除,新增的安全防护设备是否真正起到了作用;在整体策略优化中是否能从优化后的日志中快速定位攻击事件,是否切实减少了误报而没有增加漏报;在意识能力培训中是否做到了全员安全意识增强,而没有被攻击队钓鱼利用。

2.反制经验

攻防演练的过程也是项目组溯源反制能力的检验过程。在本阶段主要总结是否发现了攻击方利用的0day漏洞,是否定位了攻击方的真实IP,是否通过溯源发现了攻击方的人员真实信息。

三、 提升规划

通过经验总结,项目组可以明晰整个攻防演练过程中的成绩和不足。这些不足暴露了当前网络和业务系统中存在的安全薄弱部分,也就是需要改进的方向。

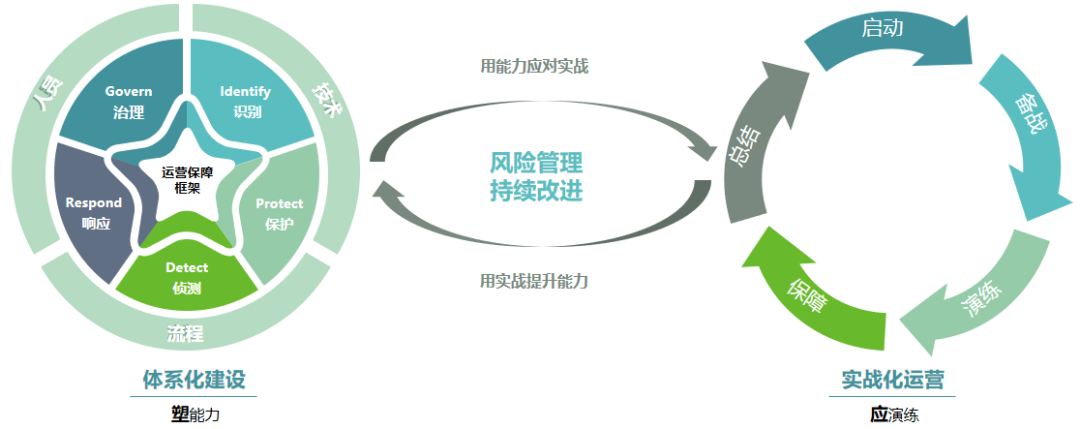

网络攻防演练,既是检查网络安全建设成果的试金石,也是指导开展下一步建设的指路灯。通过攻防演练,企业应以体系化建设为指引,构建“全场景、可信任、实战化”的安全运营能力,实现“全面防护,智能分析,自动响应”的防护效果,使得企业的网络安全平稳健康的发展。