【安全风险通告】微软8月补丁日多产品高危漏洞安全风险通告

通告摘要

本月,微软共发布了47个漏洞的补丁程序,其中,Windows TCP/IP、Windows Print Spooler、Remote Desktop Client、Windows MSHTML Platform、Windows Graphics Component、Windows Services for NFS ONCRPC XDR Driver、Scripting Engine等产品中的7个漏洞被微软官方标记为紧急漏洞。其中10个漏洞(包括5个紧急漏洞和5个重要漏洞)值得关注。

风险通告

本月,微软共发布了47个漏洞的补丁程序,其中,Windows TCP/IP、Windows Print Spooler、Remote Desktop Client、Windows MSHTML Platform、Windows Graphics Component、Windows Services for NFS ONCRPC XDR Driver、Scripting Engine等产品中的7个漏洞被微软官方标记为紧急漏洞。以下10个漏洞(包括5个紧急漏洞和5个重要漏洞)值得关注,如下表所示:

注:“利用可能”字段包含三个维度(是否公开[Y/N]/是否在野利用[Y/N]/可利用性评估[D/M/L/U/NA])

其中,CVE-2021-36948 Windows Update Medic Service权限提升漏洞已检测到被攻击利用,另外4个漏洞的细节已公开披露。其中,CVE-2021-34481、CVE-2021-36934两个漏洞信息在上月公开,已于本月修补(奇安信CERT针对这两个漏洞已发过通告,详情请查阅公众号),如下所示:

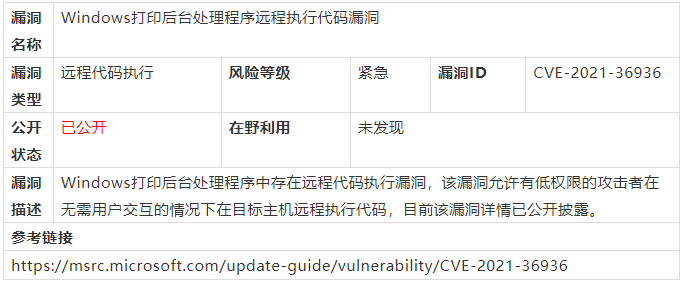

- CVE-2021-36936 Windows Print Spooler 远程代码执行漏洞(Y/N/M)

- CVE-2021-34481 Windows Print Spooler 远程代码执行漏洞(Y/N/M)

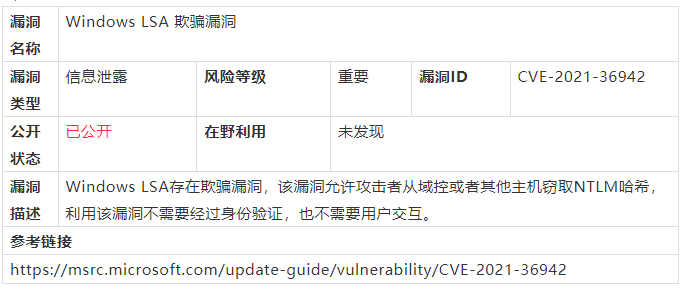

- CVE-2021-36942 Windows LSA 欺骗漏洞(Y/N/M)

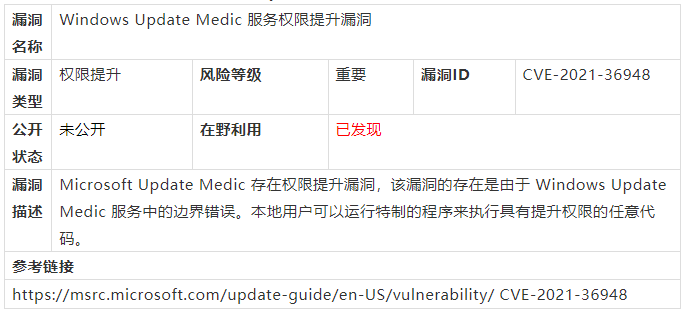

- CVE-2021-36948 Windows Update Medic Service权限提升漏洞(N/Y/D)

- CVE-2021-36934 Windows 权限提升漏洞(Y/N/M)

以下9个漏洞被微软标记为“Exploitation More Likely”,这代表这些漏洞更容易被利用:

- CVE-2021-26424 Windows TCP/IP 远程代码执行漏洞(N/N/M)

- CVE-2021-36936 Windows Print Spooler 远程代码执行漏洞(Y/N/M)

- CVE-2021-34481 Windows Print Spooler 远程代码执行漏洞(Y/N/M)

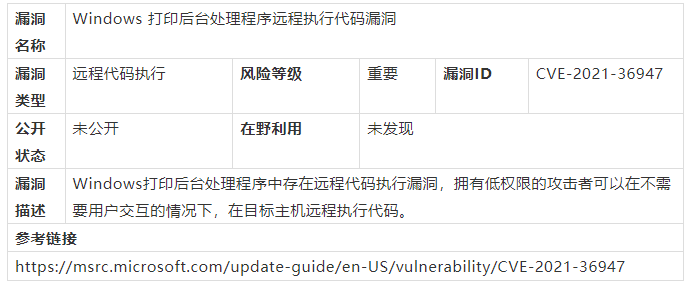

- CVE-2021-36947 Windows Print Spooler 远程代码执行漏洞(N/N/M)

- CVE-2021-34535 Remote Desktop Client 远程代码执行漏洞(N/N/M)

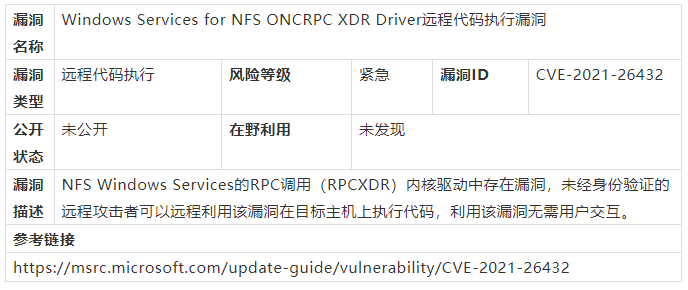

- CVE-2021-26432 Windows Services for NFS ONCRPC XDR Driver 远程代码执行漏洞(N/N/M)

- CVE-2021-36942 Windows LSA 欺骗漏洞(Y/N/M)

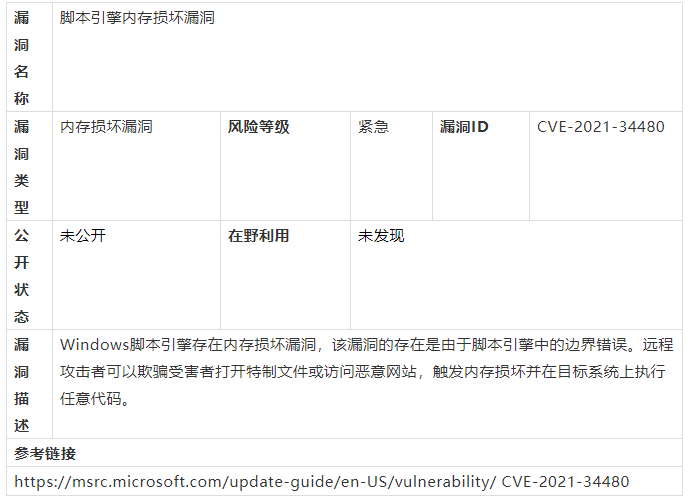

- CVE-2021-34480 Scripting Engine 内存损坏漏洞(N/N/M)

- CVE-2021-36934 Windows 权限提升漏洞(Y/N/M)

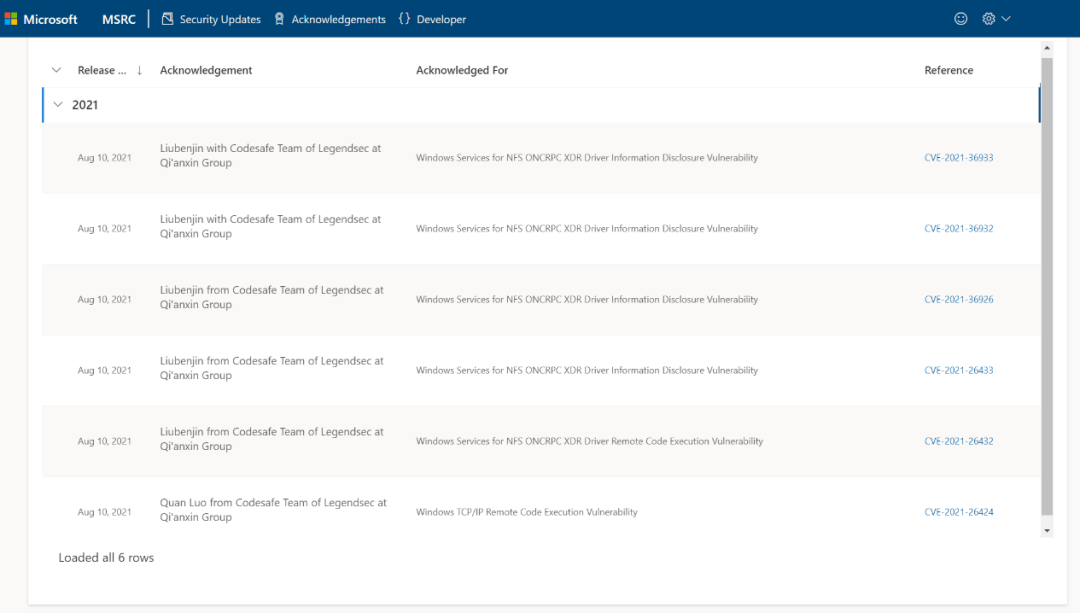

以下漏洞由奇安信代码安全实验室发现并提交,包括:CVE-2021-36933、CVE-2021-36932、CVE-2021-36926、CVE-2021-26433、CVE-2021-26432、CVE-2021-26424。鉴于这些漏洞危害较大,建议客户尽快安装更新补丁。

漏洞描述

本月,微软共发布了47个漏洞的补丁程序,以下10个漏洞被微软标记为“Exploitation Detected”或“Exploitation More Likely”,这代表这些漏洞更容易被利用:

- CVE-2021-36948 Windows Update Medic Service权限提升漏洞(N/Y/D)

- CVE-2021-26424 Windows TCP/IP 远程代码执行漏洞(N/N/M)

- CVE-2021-36936 Windows Print Spooler 远程代码执行漏洞(Y/N/M)

- CVE-2021-34481 Windows Print Spooler 远程代码执行漏洞(Y/N/M)

- CVE-2021-36947 Windows Print Spooler 远程代码执行漏洞(N/N/M)

- CVE-2021-34535 Remote Desktop Client 远程代码执行漏洞(N/N/M)

- CVE-2021-26432 Windows Services for NFS ONCRPC XDR Driver 远程代码执行漏洞(N/N/M)

- CVE-2021-36942 Windows LSA 欺骗漏洞(Y/N/M)

- CVE-2021-34480 Scripting Engine 内存损坏漏洞(N/N/M)

- CVE-2021-36934 Windows 权限提升漏洞(Y/N/M)

奇安信CERT对此进行研判,影响较大的10个漏洞(包括5个紧急漏洞和5个重要漏洞)的详细信息如下:

1、CVE-2021-26432 Windows Services for NFS ONCRPC XDR Driver远程代码执行漏洞

2、CVE-2021-34535 远程桌面客户端远程执行代码漏洞

3、CVE-2021-36947 Windows 打印后台处理程序远程执行代码漏洞

4、CVE-2021-36942 Windows LSA 欺骗漏洞

5、CVE-2021-36936 Windows 打印后台处理程序远程执行代码漏洞

6、CVE-2021-26424 Windows TCP/IP 远程执行代码漏洞

7、CVE-2021-34480 脚本引擎内存损坏漏洞

8、CVE-2021-36934 Windows特权提升漏洞

9、CVE-2021-34481 Windows 打印后台处理服务程序远程代码执行漏洞

10、CVE-2021-36948 Windows Update Medic 服务权限提升漏洞

风险等级

奇安信 CERT风险评级为:高危

风险等级:蓝色(一般事件)

处置建议

也可以采用以下官方解决方案及缓解方案来防护此漏洞:

Windows自动更新

Windows系统默认启用 Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装。还可通过以下步骤快速安装更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”(Windows 8、Windows 8.1、Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,步骤为“控制面板”-> “系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统将自动检查并下载可用更新

4、重启计算机,安装更新

系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

手动安装补丁

另外,对于不能自动更新的系统版本(如Windows 7、Windows Server 2008、Windows Server 2008 R2),可参考以下链接下载适用于该系统的8月补丁并安装:

https://msrc.microsoft.com/update-guide/releaseNote/2021-Aug