速览DeFi史上最大盗窃案:复盘Poly Network 6亿美元盗币过程

8 月 10 日,跨链协议 Poly Network 确认被盗,使用该协议的 O3 Swap 损失惨重,在以太坊、币安智能链、Polygon 三条网络上的资产几乎被洗劫一空。据浏览器显示,在 34 分钟内,黑客带走了 3.02 亿枚 USDT、5.5 万枚 ETH、2000 枚比特币等等若干类资产,总价值 6.1 亿美金。

要知道,2020 年全年 DeFi 攻击事件共发生 60 余起,损失总和约为 2.5 亿美金,Poly Network 一场攻击就超过了 2020 年整年 2 倍有余。

这个量级的被盗规模,位列 DeFi 历史之首。

攻击启动

1、8 月 10 日晚上 8 点 38 分,跨链互操作协议 Poly Network 称遭到攻击(跨链聚合协议 O3 基于 Poly Network 构建,也牵连其中 ),共计超 6.1 亿美元转出至 3 个地址。其中,转出至 0x0D6e2 开头币安智能链地址的资金有超 2.5 亿美元,转至 0xC8a65 开头的以太坊地址有超 2.7 亿美元,转至 Polygon 地址的有超 8500 万美元。

其中:

BSC 资产:6613 枚 BNB、87,603,671 枚 USDC、26,629 枚 ETH、1,023 枚 BTCB、32,107,854 枚 BUSD

Polygon 资产:85,089,719 枚 USDC

以太坊资产:96,389,444 枚 USDC、1,032 枚 WBTC、673,227 枚 DAI、43,023 枚 UNI、14 枚 renBTC、33,431,197 枚 USDT、26,109 枚 WETH、616,082 枚 FEI

2、9 点 44 分,Tether 首席技术官 Paolo Ardoino 发推称,Tether 已经冻结攻击 Poly Network 的黑客地址 3300 万 USDT。

外界不解的是,币安与 Circle 没有冻结 BUSD 与 USDC,这也直接导致后续 1.2 亿美金的稳定币被转出。CZ 回应没有人能控制 BSC,Circle 对此没有回应。

币安 CEO 赵长鹏表示,我们都知道的 PolyNetwork 盗币案今天发生。虽然没有人控制 BSC (或 ETH),但我们正在与所有安全合作伙伴进行协调,以主动提供帮助。无法给出任何,但我们将尽我们所能。

3、9 点 56 分,涉事以太坊地址开头 0xC8a65 开始尝试将资金存入 Curve.fi 洗钱,开始的几笔交易尝试由于 USDT 被冻结导致交易失败,随后便只存入 DAI 和 USDC,共存入近 一亿的稳定币(包括 673,227 枚 DAI、96,389,444 枚 USDC)。

4、10 点 03 分,涉事币安智能链地址开头 0x0d6e2 又将近 1.2 亿美元的稳定币(包括 32,107,854 枚 BUSD 和 87,603,672 枚 USDC)转入 Curve 分叉项目 Ellipsis Finance。

5、10 点 27 分,涉事以太坊地址开头 0xC8a65 将此前存入稳定币获得的 3Crv LP 份额再次兑换为约 96,942,061 枚 DAI。

双方沟通

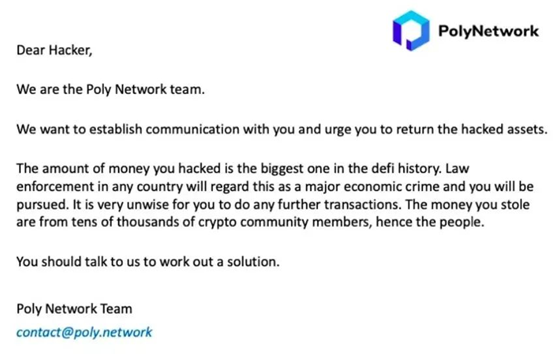

11 日凌晨,Poly Network 发出对黑客的信,表示我们希望与你建立联系,并希望你归还被盗的资产。你盗取的金额在 DeFi 历史上是最大的一次,任何国家的法律都会把它视为一次重要的经济犯罪,你会遭到追捕。再进行任何的交易(转移)对你来说是不明智的。你盗取的资金是成千上万社区成员的财产。你应该与我们对话寻求一个解决方案。

随后黑客回应:如果我转移了剩余的币,那将是十亿美金级别,我难道不是拯救了这个项目?我对金钱不太感兴趣,现在考虑归还一些 Token,或者将它们留在此处;如果我制作一个新的代币并让 DAO 决定代币的去向会怎样。

截止到 8 月 11 日上午 9 点 40 分,仍没有最新的进展。

黑客的真人秀

6 亿美金的损失让策划这起历史罕见攻击事件的黑客成为了绝对焦点,而黑客也似乎很享受成为焦点的感觉,三条网络留下痕迹的三个攻击地址,成了他与全世界的直播频道。

因为 6.1 亿美金的金额实在太引人注目,事发后各大平台和中心化资产方积极响应,试图阻止黑客利用平台特性将赃款转移。为此,在链上转账留言里,黑客向全世界询问如何使用以太坊上的匿名转账平台 Tornado.cash 进行混币。

试想能够在 34 分钟盗走 6 亿美金的黑客,会连混币如何使用都不知道么?匿名转账这类知识黑客必定烂熟于心,慢雾在分析攻击时就说过黑客的初始资金来自匿名鼻祖门罗币。

显然,黑客是在演戏,狂妄的黑客在利用这个频道营销自己。

随后的两条转账留言说明了一切,黑客用挑衅的语气,先表示「自己没有全部带走协议里的资产已经是手下留情」,随后又要「发起一个 DAO 组织去决定这些资产的去向」。

黑客并不是唱独角戏,无数看客在转账记录中留言,希望黑客能分一点赃款。其实每次黑客攻击后,暴露的地址都会有类似信息,但毕竟这是 6 亿美金的历史级别攻击,无数无眠的受害者与冷淡的看客,这也是另一片「黑暗森林」。

追回资金,还有希望吗?

撇开种种闹剧,事件既已发生,各方最为关心的事情莫过于能否成功追回资产。

结合此前 DeFi 世界内曾发生过的多起安全事件来看,追赃并非毫无可能,比如去年的 dForce 及 EMD 事件,最终都成功追回了失窃资金。整体来看,此类事件基本上都有一个共同点——通过追踪,黑客在现实世界的身份暴露,面临着来自项目方及受损用户的起诉和追责,而最终选择主动归还资金。

过往案例告诉我们,尽管 DeFi 在交互层面上已实现了去中心化,但一个个受法律保护及约束的人类才是参与 DeFi 的主体,因此 DeFi 也绝不是什么无法之地,在链上资产意外遭遇损失时,链下的法律是最有效的解决措施。

目前较好的一个消息是,慢雾安全团队已通过链上及链下追踪已关联发现攻击者的邮箱、IP 及设备指纹等信息,正在追踪 Poly Network 攻击者相关的可能身份线索。通过慢雾合作伙伴虎符(Hoo)及多家交易所的技术支持下,慢雾安全团队梳理发现,黑客初始的资金来源是门罗币(XMR),然后在交易所里换成了 BNB/ETH/MATIC 等币种并分别提币到 3 个地址,不久后在 3 条链上发动攻击。

黑客也在 8 月 11 日 00:39 通过一笔交易公开表示有意归还部分资金。与此同时,黑客还提出了一个新的可能,即利用这笔资金发行一个全新代币,并通过 DAO 的形式进行运作。

不过,慢雾提到的关键合作伙伴虎符(Hoo)随后在社群内进一步回应称,黑客只是在虎符注册了一个没有 KYC 的账号,并转出了少量 ETH 作为 gas 费用,并没有资金流入虎符。最为关键的是 ,黑客在虎符的账户并没有实名认证,所以能否通过其他信息(慢雾提到的邮箱、IP 等等)成功定位黑客身份暂时仍无法确定。

稍早前,Poly Network 官方再次通过公开信的形式向黑客喊话,强调数亿美元的资金在任何司法辖区都会是特大案件,希望借此向黑客施压,获得与黑客沟通的机会。但截至发文,Poly Network 仍没有披露其他任何实质性的进展。

随着多链格局的日渐稳固,跨链桥作为不同生态之间流动性往来的渠道,其所承担的价值正快速膨胀。从前不久的 Chainswap、Anyswap,再到今天的 Poly Network,这一赛道已成为了黑客眼中的“香馍馍”,安全形势日趋严峻,项目方、审计公司、用户均需提高警惕。

Poly Network 事件仍在持续发展中,后续的任何进展,还请大家保持关注。