发布 | 中国信通院&悬镜安全联合发布《软件供应链安全白皮书(2021)》(附下载)

《软件供应链安全白皮书(2021)》着重分析了软件供应链安全,梳理了软件供应链的安全现状,透过现状全面剖析软件供应链的安全风险及面临的安全挑战,有针对性的提出如何对软件供应链的安全风险进行防范与治理,系统阐述了软件供应链安全的防护体系及软件供应链安全的应用实践以供参考。

2021年7月21日,中国首届DevSecOps敏捷安全大会(DSO 2021)在北京成功举办,由中国信通院与悬镜安全联合编撰的《软件供应链安全白皮书(2021)》(以下简称“白皮书”)于会议现场发布,中国信通院云大所副所长栗蔚与悬镜安全创始人兼CEO子芽共同启动白皮书发布仪式。

《软件供应链安全白皮书(2021)》发布

悬镜安全创始人兼CEO子芽针对当前发展趋势,就如何开展全方位的软件供应链安全检测防御方法和技术研究提出四点建议:

第一,开展软件成分动态分析及开源应用缺陷智能检测技术研究,突破高效高准确性的开源应用安全缺陷动态检测技术的瓶颈,解决基于全代码遍历和代码片段级克隆技术比对的应用安全检测难题,进一步实现对全球开源应用的全面安全检测,从源头堵住软件供应链安全隐患。

第二,建立全球开源应用的传播态势感知和预警机制,攻克软件供应链中软件来源多态追踪技术,实现对供应链各环节中软件来源的溯源机制。通过软件来源多态追踪技术监控开源应用的使用传播和分布部署态势,全面把握有缺陷的开源应用传播和使用渠道,实现对全球开源应用及其安全缺陷的预测预警。

第三,建立国家级/行业级软件供应链安全监测与管控平台,具备系统化、规模化的软件源代码缺陷和异常行为代码分析、软件漏洞分析、开源软件成分及风险分析等关键能力,为关键基础设施、重要信息系统用户提供日常的自查服务,及时发现和处置软件供应链安全风险。

第四,严格管控软件供应链上游,尤其重点管控开源应用的使用,积极推动区块链等新技术在软件供应链安全领域的推广和应用,利用区块链的安全可信机制,从根本上提供软件供应链安全的可靠保障。

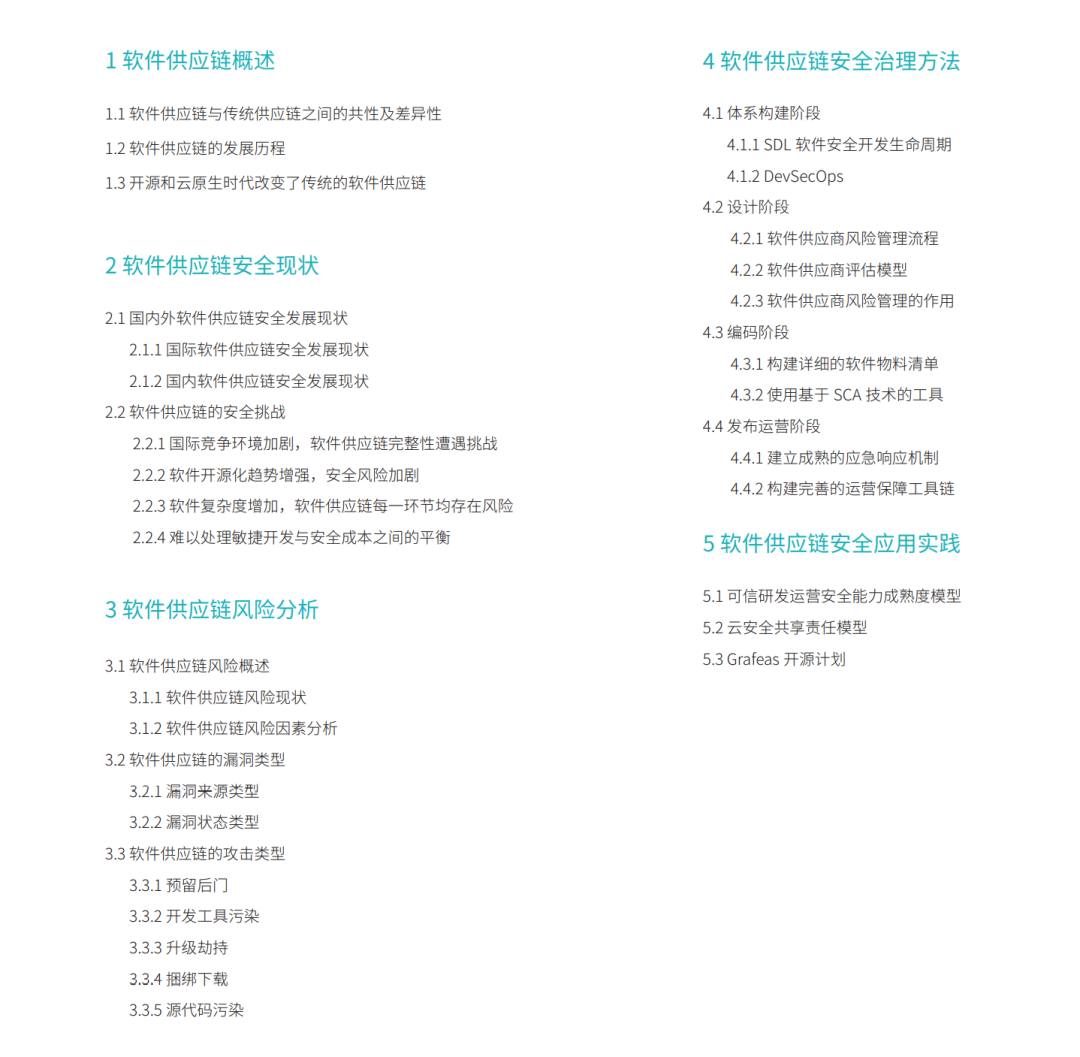

《软件供应链安全白皮书(2021)》目录

软件供应链风险分析

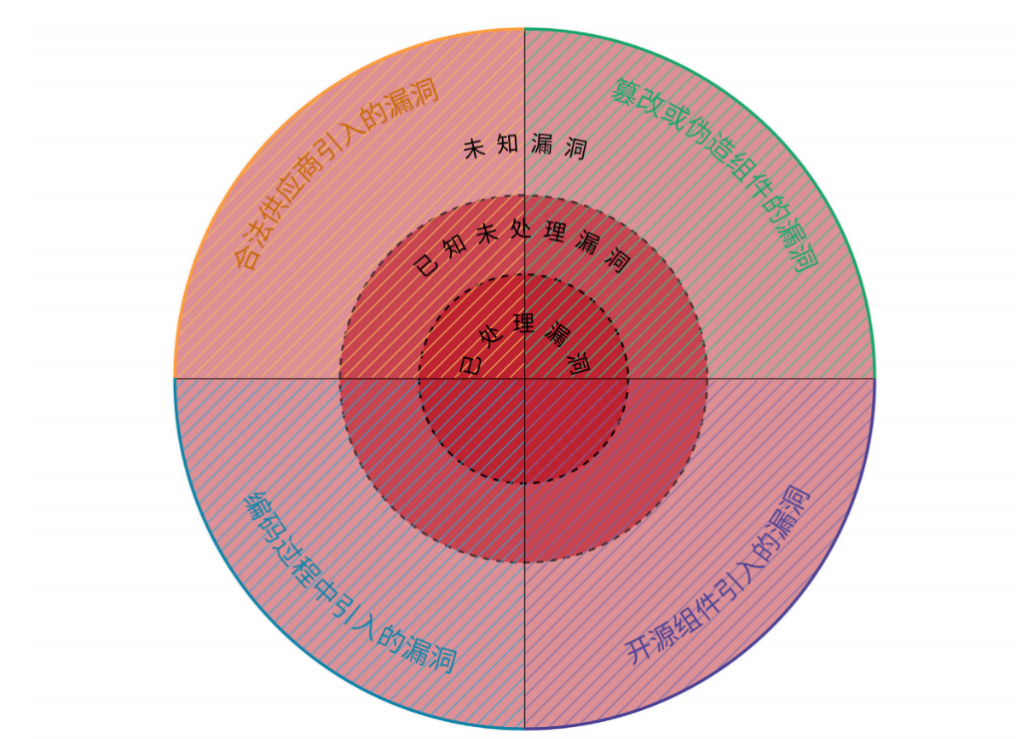

在此部分内容中,白皮书基于国内软件供应链风险现状,对导致安全风险的主要因素进行归类整理,逐一讲解了软件生命周期中四个主要阶段的安全风险。原创性地根据漏洞来源和漏洞状态两大类别,对当前存在的软件供应链漏洞进行分析。此外,本章节还汇总了软件供应链的五种攻击类型,分别列举了近年来发生的典型软件供应链安全事件并进行分析。

软件供应链漏洞类型

软件供应链安全治理方法

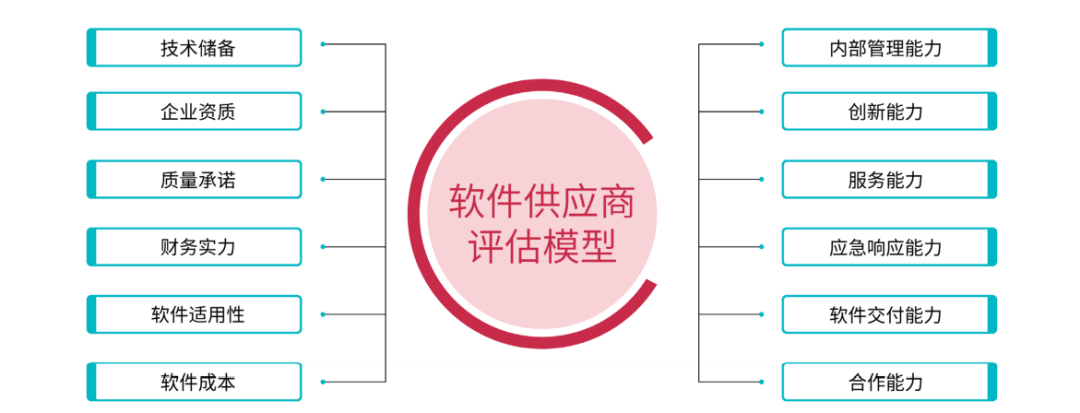

目前,业界已充分认识到造成网络安全事件的主要原因之一是由于软件开发者在开发过程中对开发工具、 开发团队、开发生命周期和软件产品自身管理不当,致使软件存在着安全缺陷,破坏或影响最终用户的信息安全。白皮书分别从体系构建、设计、编码和发布运营四个阶段进行分析。首次公开了在软件生命周期的设计阶段,软件供应商风险管理流程与评估模型,同时重点强调了在编码阶段SBOM(软件物料清单)对缺陷管理的重要作用。

软件供应商评估模型

结语

作为白皮书的出品人,子芽对软件供应链安全发展做出展望:“软件随着AI和自动化恶意攻击技术不断升级,专门针对软件供应链的攻击趋势明显加强,软件供应链已经成为网络空间攻防对抗的焦点,直接影响关键基础设施和数字经济安全,这也是为何中国第一届“DevSecOps 敏捷安全大会”(DSO 2021)的主题被定为“安全从供应链开始”的主要原因。此外,如何从技术创新的角度,为产业搭建一个汇集“国家、行业、机构、企业“等综合力量且“同向、同心”的软件供应链安全保障生态体系变得愈发重要。”