攻击者屡试不爽的15个Linux漏洞

接近1400万基于Linux的系统直接暴露在互联网上,成为大量现实世界攻击借以牟利的目标,造成这些系统上遍布恶意Web shell、加密货币挖矿机、勒索软件和其他木马。

总部位于日本东京和美国硅谷的网络安全公司趋势科技近日发布报告,基于从蜜罐、传感器和匿名遥测收集的数据,深度解读Linux威胁状况,详述2021年上半年影响Linux操作系统的顶级威胁与漏洞。

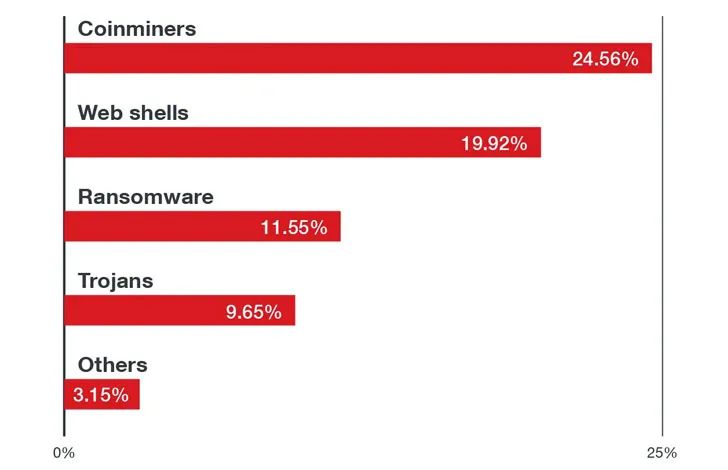

该公司检测到针对Linux云环境的近1500万起恶意软件事件,发现加密货币挖矿机和勒索软件占据了所有恶意软件的54%,Web shell的份额是29%。

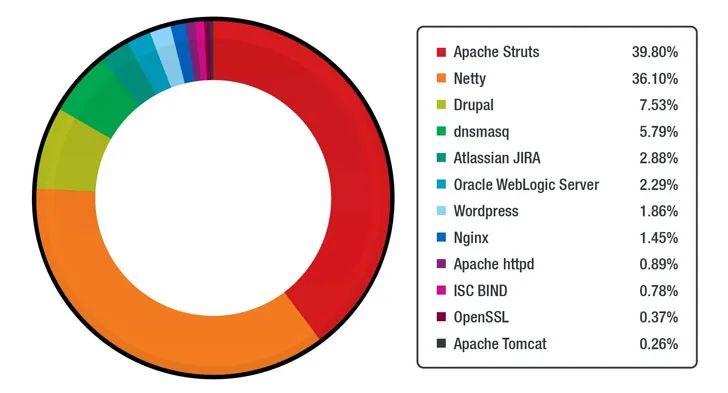

此外,通过剖析同一时期10万台Linux主机报告的超5000万起事件,研究人员发现有15个不同安全漏洞已知广受黑客利用或具有概念验证(PoC)。

● CVE-2017-5638 (CVSS评分:10.0)

Apache Struts 2远程代码执(RCE)漏洞

● CVE-2017-9805 (CVSS评分:8.1)

Apache Struts 2 REST插件XStream RCE漏洞

● CVE-2018-7600 (CVSS评分:9.8)

Drupal Core RCE 漏洞

● CVE-2020-14750 (CVSS评分:9.8)

Oracle WebLogic Server RCE漏洞

● CVE-2020-25213 (CVSS评分:10.0)

WordPress文件管理(wp-file-manager)插件RCE漏洞

● CVE-2020-17496 (CVSS评分:9.8)

vBulletin“subwidgetConfig”未经身份验证的RCE漏洞

● CVE-2020-11651 (CVSS评分:9.8)

SaltStack Salt授权缺陷漏洞

● CVE-2017-12611 (CVSS评分:9.8)

Apache Struts OGNL表达式RCE漏洞

● CVE-2017-7657 (CVSS评分:9.8)

Eclipse Jetty块长度解析整数溢出漏洞

● CVE-2021-29441 (CVSS评分:9.8)

阿里巴巴Nacos AuthFilter身份验证绕过漏洞

● CVE-2020-14179 (CVSS评分:5.3)

Atlassian Jira信息披露漏洞

● CVE-2013-4547 (CVSS评分:8.0)

Nginx URI字符串处理访问限制绕过漏洞

● CVE-2019-0230 (CVSS评分:9.8)

Apache Struts 2 RCE漏洞

● CVE-2018-11776 (CVSS评分:8.1)

Apache Struts OGNL表达式RCE漏洞

● CVE-2020-7961 (CVSS评分:9.8)

Liferay Portal不可信反序列化漏洞

更令人不安的是,Docker Hub官方存储库中15个最常用的Docker映像曝出存在数百个漏洞,这些漏洞横跨python、node、wordpress、golang、nginx、postgres、influxdb、httpd、mysql、debian、memcached、redis、mongo、centos和rabbitmq,凸显出在开发流水线每个阶段保护容器免受各种潜在威胁的重要性。

研究人员总结道:“用户和企业应始终应用安全最佳实践,包括利用设计安全方法,部署多层虚拟补丁或漏洞屏蔽,采用最小权限原则,并遵循共担责任模型。”

趋势科技深度报告:

https://www.trendmicro.com/vinfo/us/security/news/cybercrime-and-digital-threats/linux-threat-report-2021-1h-linux-threats-in-the-cloud-and-security-recommendations